Clear Sky Science · zh

一种以用户为中心的群组认证方案以实现安全通信

为什么许多设备必须证明它们属于同一群体

随着家庭、汽车、工厂,甚至卫星上连接设备越来越多,这些设备在互相通信前必须不断证明它们是合法的。当成千上万的传感器或车辆同时上线时,逐一验证会变得过慢且浪费资源。本文提出了一种新的方式,使大量设备能够一次性证明它们都属于同一个受信社区——并且以快速、难以作弊且仍能定位行为异常成员的方式完成验证。

什么是群组检验以及旧方法为何不够

群组认证方案不是逐个检查每台设备,而是允许许多设备作为一个组的成员被同时验证,并在同一时间建立一个共享的密钥以加密它们的通信。早期的这类方案依赖于类似于传统互联网安全所用的复杂数学工具,或依赖巧妙的硬件手段。它们通常在小型、静态群组中表现良好,但在单个恶意参与者就能破坏整个过程,或匿名性掩盖了具体参与设备时就捉襟见肘。在新兴的物联网网络中,无数简单设备共用拥挤的无线信道,这些弱点会导致拒绝服务攻击、能量浪费以及难以追踪哪个节点出问题。

一种在不泄露私密的前提下共享密钥的新方法

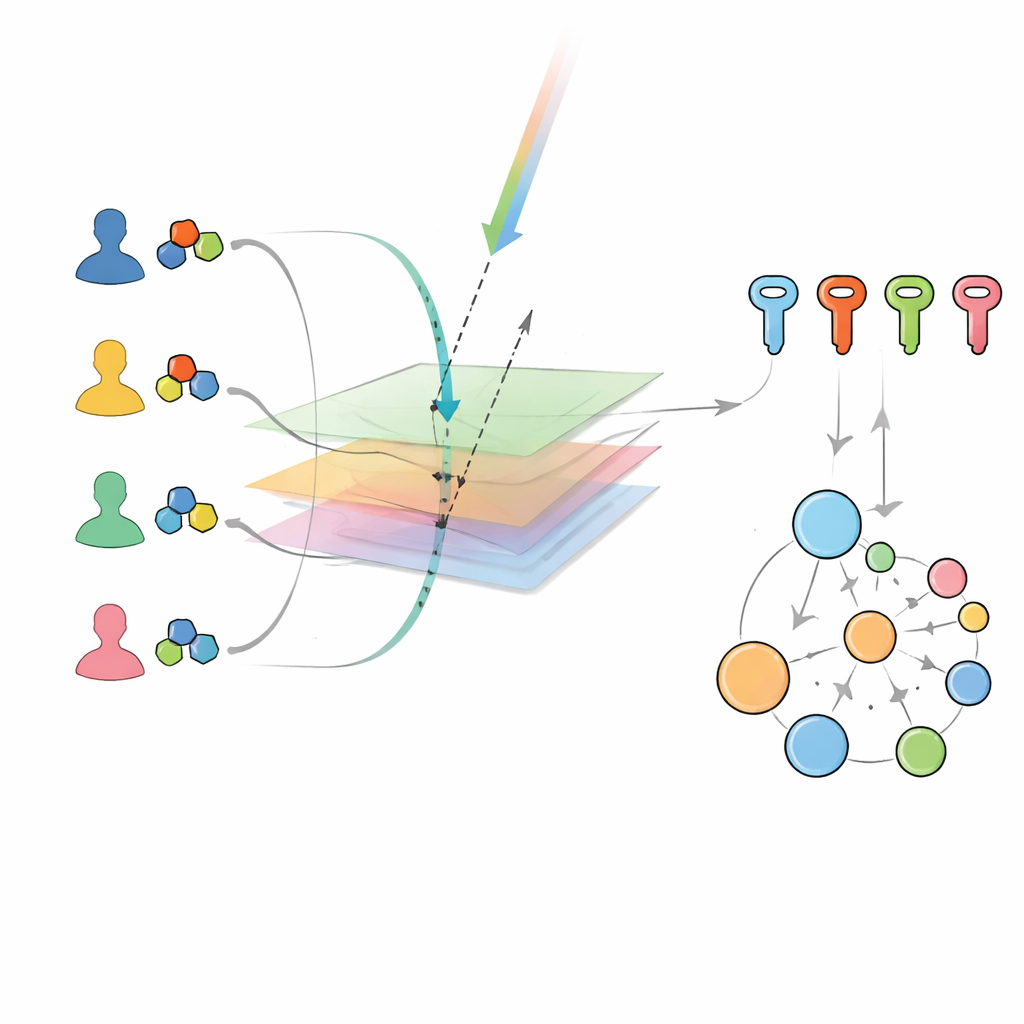

作者基于一类新的方法,将秘密数据视为生活在共享空间中的几何对象。一个中心组管理员私下定义该空间中的一个隐藏“子空间”,并为每个合法设备分配一套与该子空间相关的个人构建基(basis)。然后向所有人广播公开信息,例如两个随机的几何向量。每台设备使用其私有基和公开数据来执行投影和内积——这些运算即便在低功耗硬件上也能高效计算。令人惊讶的是,每个诚实设备最终得到完全相同的数值:一个共享的组密钥。它们永远不暴露自己的私有部分,也不需要彼此直接通信;只需公共广播和本地计算。

系统如何识别到底是谁在说话

早期的几何方法可以确认“来自正确群组的某人”存在,但无法指出是哪几台设备在参与。这一限制使得合法设备更易将其能力暗中借给外部人员。新方案通过将每台设备的公开身份与其私有基的构造方式联系起来来解决这一问题。在群组认证期间,每个成员从其公开身份计算一个简单的数值因子,并用它来变换其基的一部分,然后将加密结果发送给管理员。因为只有管理员知道将身份映射到私有值的隐藏函数,它可以检查每个响应是否与真正注册的设备一致。与此同时,底层几何结构仍然确保只有真实成员能参与计算正确的共享密钥,从一开始就将非成员排除在外。

在不停止整个群组的情况下找到捣乱者

除了确认谁被允许加入外,该方案还帮助定位行为异常的成员。如果组合群组测试失败,管理员会将参与者分成两组并重复认证,对任何失败的子组递归地继续二分,直到剩下需要检查的少数设备为止。因为外部人员甚至无法参与核心计算,任何错误必定来自某个注册设备发送了错误数据。这种分割并测试的策略让系统能够隔离恶意内部人员——那些试图破坏通信或泄露群组凭证的人——而无需频繁关闭整个网络。该协议也被设计为在主管理员离线时,现有合法成员能够安全地添加新成员入组,同时保持该行为可追溯。

快速、轻量且适用于拥挤网络

为了评估此设计是否实用,作者将其性能与几种知名的群组认证方法进行了比较。因为他们的方案仅使用简单的乘法、除法和内积,而非昂贵的加密运算,随着设备数量增长它运行得更快,即便在像树莓派这样的普通硬件上测试也仍然高效。总体结论是,这种以用户为中心的群组认证方法可以低成本地确认“你是谁”和“你属于哪个组”,同时抵抗常见攻击并扩展到数千台设备。对普通用户而言,这意味着未来的智能家居、联网汽车和工业传感器能够快速且安全地加入或离开受保护的对话,而不会压垮微小设备或因单个坏演员而导致整个网络沉默。

引用: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

关键词: 群组认证, 物联网安全, 轻量级密码学, 安全通信, 恶意设备检测