Clear Sky Science · pl

Schemat uwierzytelniania grupowego zorientowany na użytkownika dla bezpiecznej komunikacji

Dlaczego wiele urządzeń musi udowodnić, że do nich należy

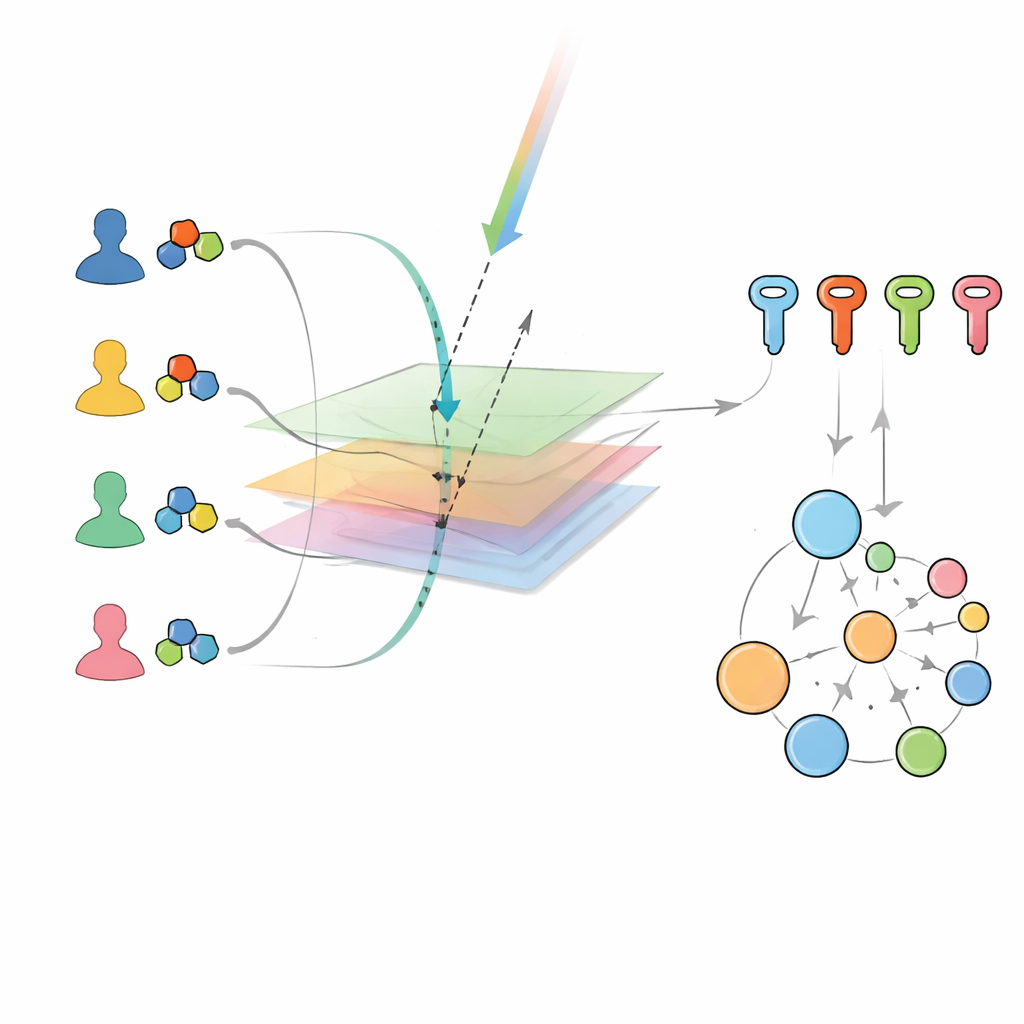

W miarę jak domy, samochody, fabryki, a nawet satelity wypełniają się podłączonymi urządzeniami, te urządzenia muszą nieustannie udowadniać, że są prawowite, zanim będą mogły się ze sobą komunikować. Sprawdzanie ich pojedynczo staje się zbyt wolne i nieefektywne, gdy jednocześnie wchodzą online tysiące czujników czy pojazdów. Artykuł przedstawia nowe podejście, które pozwala dużym grupom urządzeń potwierdzić „za jednym zamachem”, że wszystkie należą do tej samej zaufanej społeczności — i robi to w sposób szybki, trudny do oszukania, a jednocześnie umożliwiający systemowi wyłapanie członków działających nieuczciwie.

Czym są kontrole grupowe i dlaczego stare metody zawodzą

Zamiast weryfikować każde urządzenie oddzielnie, schematy uwierzytelniania grupowego pozwalają zweryfikować wiele urządzeń jednocześnie jako członków jednej grupy, jednocześnie ustanawiając wspólny sekret do szyfrowania ruchu. Wcześniejsze generacje tych rozwiązań opierały się na ciężkim aparacie matematycznym podobnym do tego używanego w tradycyjnym bezpieczeństwie internetowym albo na sprytnych trikach sprzętowych. Często działały dobrze dla małych, statycznych grup, ale miały problemy, gdy pojedynczy zły uczestnik mógł zakłócić cały proces lub gdy anonimowość ukrywała, które dokładnie urządzenia biorą udział. W rozwijających się sieciach Internetu Rzeczy, gdzie niezliczone proste urządzenia dzielą zatłoczone kanały radiowe, te słabości mogą prowadzić do ataków typu odmowa usługi, marnowania energii i trudności z ustaleniem, który węzeł zbuntował się.

Nowy sposób dzielenia się kluczem bez ujawniania sekretów

Autorzy bazują na niedawnej rodzinie metod, które traktują dane tajne jako obiekty geometryczne żyjące w wspólnej przestrzeni. Centralny menedżer grupy prywatnie definiuje ukrytą „podprzestrzeń” w tej przestrzeni i przydziela każdemu prawowitemu urządzeniu jego własny zestaw elementów konstrukcyjnych, czyli bazę, powiązaną z tą podprzestrzenią. Następnie do wszystkich rozgłaszane są informacje publiczne, na przykład dwa losowe wektory geometryczne. Każde urządzenie używa swojej prywatnej bazy i danych publicznych do wykonania rzutowania oraz iloczynu skalarnego — operacji, które można obliczyć bardzo efektywnie nawet na energooszczędnym sprzęcie. Co godne uwagi, każde uczciwe urządzenie otrzymuje dokładnie tę samą wartość końcową: wspólny klucz grupowy. Nie ujawniają przy tym swoich prywatnych części i nie muszą się między sobą bezpośrednio komunikować; wystarczą publiczne transmisje i lokalne obliczenia.

Jak system rozpoznaje, kto faktycznie się wypowiedział

Wcześniejsze wersje tego geometrycznego podejścia potrafiły potwierdzić, że „ktoś z właściwej grupy” jest obecny, ale nie mogły wskazać, które konkretne urządzenia uczestniczyły. Ta ograniczona widoczność ułatwiała temu, kto jest prawowity, potajemne udostępnienie swoich uprawnień obcej stronie. Nowy schemat naprawia to poprzez powiązanie publicznej tożsamości każdego urządzenia ze sposobem, w jaki jego prywatna baza jest skonstruowana. Podczas uwierzytelniania grupowego każdy członek oblicza prosty współczynnik liczbowy z publicznej tożsamości i używa go do przekształcenia części swojej bazy przed wysłaniem zaszyfrowanego wyniku do menedżera. Ponieważ tylko menedżer zna ukrytą funkcję łączącą tożsamości z wartościami prywatnymi, może on sprawdzić, czy każda odpowiedź jest zgodna z prawdziwym zarejestrowanym urządzeniem. Jednocześnie podstawowa geometria nadal zapewnia, że tylko prawdziwi członkowie mogą pomóc obliczyć poprawny wspólny klucz, blokując dostęp dla osób spoza grupy od samego początku.

Wykrywanie psotników bez zatrzymywania całego tłumu

Poza potwierdzeniem, kto ma dostęp, schemat pomaga też zlokalizować członków działających nieuczciwie. Jeśli łączny test grupowy zawiedzie, menedżer dzieli uczestników na dwie podgrupy i powtarza uwierzytelnianie, rekurencyjnie dzieląc każdą nieudaną podgrupę, aż pozostanie tylko garstka urządzeń do zbadania. Ponieważ osoby z zewnątrz nie mogą w ogóle uczestniczyć w podstawowym obliczeniu, wszelki błąd musi pochodzić od zarejestrowanego urządzenia wysyłającego błędne dane. Strategia „dziel i testuj” pozwala systemowi odizolować złośliwych insiderów — tych, którzy próbują zakłócić komunikację lub wyciec dane grupowe — bez konieczności wielokrotnego wyłączania całej sieci. Protokół został też zaprojektowany tak, by istniejący prawowity członek mógł bezpiecznie dodać nowicjusza do grupy, gdy główny menedżer jest offline, przy zachowaniu możliwości śledzenia tej akcji.

Szybkie, lekkie i gotowe na zatłoczone sieci

Aby sprawdzić, czy projekt jest praktyczny, autorzy porównali jego wydajność z kilkoma dobrze znanymi metodami uwierzytelniania grupowego. Ponieważ ich schemat używa jedynie prostych mnożeń, dzielenia i iloczynów skalarnych zamiast kosztownych operacji kryptograficznych, działa znacznie szybciej w miarę wzrostu liczby urządzeń i pozostaje wydajny nawet podczas testów na skromnym sprzęcie, takim jak Raspberry Pi. Ogólny wniosek jest taki, że to zorientowane na użytkownika uwierzytelnianie grupowe może tanio potwierdzać zarówno „kim jesteś”, jak i „do której grupy należysz”, jednocześnie opierając się na powszechnych atakach i skalując się do tysięcy urządzeń. Dla zwykłych użytkowników oznacza to, że przyszłe inteligentne domy, podłączone samochody i przemysłowe czujniki będą mogły szybko i bezpiecznie dołączać do rozmów chronionych i z nich wychodzić, bez obciążania malutkich urządzeń ani ryzyka, że pojedynczy zły aktor uciszy resztę.

Cytowanie: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Słowa kluczowe: uwierzytelnianie grupowe, bezpieczeństwo Internetu Rzeczy, lekka kryptografia, bezpieczna komunikacja, wykrywanie złośliwych urządzeń