Clear Sky Science · nl

Een gebruikersgericht groepsauthenticatieschema voor veilige communicatie

Waarom veel apparaten moeten bewijzen dat ze erbij horen

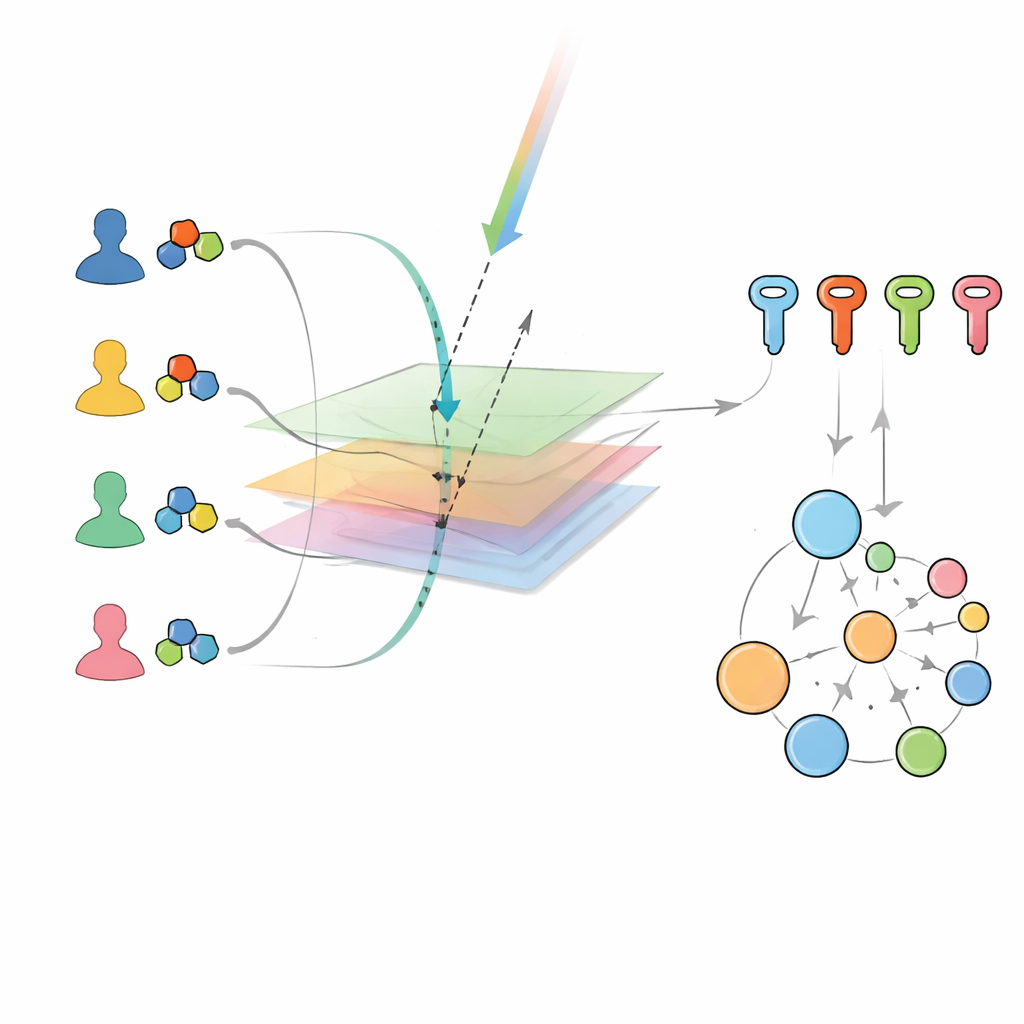

Naarmate huizen, auto’s, fabrieken en zelfs satellieten vollopen met verbonden apparaten, moeten die apparaten voortdurend aantonen dat ze legitiem zijn voordat ze met elkaar kunnen communiceren. Dit één voor één doen wordt al snel te traag en te inefficiënt wanneer duizenden sensoren of voertuigen tegelijk online komen. Dit artikel introduceert een nieuwe manier waarop grote groepen apparaten in één keer kunnen bewijzen dat ze allemaal tot dezelfde vertrouwde gemeenschap behoren—en dat op een manier die snel is, moeilijk te manipuleren en toch het systeem in staat stelt ondeugende leden te identificeren.

Wat groepscontroles zijn en waarom oude methoden tekortschieten

In plaats van elk apparaat afzonderlijk te controleren, stellen groepsauthenticatieschema’s veel apparaten in staat samen te worden geverifieerd als leden van één groep, terwijl ze tegelijkertijd een gedeelde geheime sleutel opzetten om hun verkeer te versleutelen. Eerdere generaties van deze schema’s leunden op zware wiskundige technieken vergelijkbaar met die in traditionele internetbeveiliging, of op slimme hardwaretrucs. Ze werkten vaak goed voor kleine, statische groepen, maar worstelden wanneer één kwaadwillende deelnemer het hele proces kon verstoren of wanneer anonimiteit verhulde welke exacte apparaten betrokken waren. In opkomende Internet of Things-netwerken, waar talloze eenvoudige apparaten drukke draadloze kanalen delen, kunnen deze zwaktes leiden tot denial-of-service-aanvallen, verspilde energie en moeilijkheden bij het opsporen welk knooppunt afwijkend gedrag vertoont.

Een nieuwe manier om een sleutel te delen zonder geheimen prijs te geven

De auteurs bouwen voort op een recente familie van methoden die geheime gegevens behandelen als geometrische objecten die in een gedeelde ruimte leven. Een centrale groepbeheerder definieert privé een verborgen “subruimte” in deze ruimte en geeft elk legitiem apparaat zijn eigen persoonlijke set bouwstenen, of basis, die aan die subruimte is gekoppeld. Openbare informatie wordt vervolgens naar iedereen uitgezonden, zoals twee willekeurige geometrische vectoren. Elk apparaat gebruikt zijn private basis en de openbare data om een projectie en een inwendig product uit te voeren—bewerkingen die zeer efficiënt kunnen worden berekend, zelfs op energiezuinige hardware. Opmerkelijk is dat elk eerlijk apparaat precies op dezelfde eindwaarde uitkomt: een gedeelde groepssleutel. Ze onthullen nooit hun privéstukken en hoeven niet rechtstreeks met elkaar te communiceren; alleen openbare uitzendingen en lokale berekeningen zijn vereist.

Hoe het systeem herkent wie er echt meedoet

Vroegere versies van deze geometrische aanpak konden bevestigen dat “iemand uit de juiste groep” aanwezig was, maar konden niet aangeven welke specifieke apparaten deelnamen. Die beperking maakte het gemakkelijker voor een legitiem apparaat om zijn macht stilletjes aan een buitenstaander uit te lenen. Het nieuwe schema lost dit op door elke publieke identiteit van een apparaat te koppelen aan de manier waarop zijn private basis is opgebouwd. Tijdens groepsauthenticatie berekent elk lid een eenvoudige numerieke factor uit zijn publieke identiteit en gebruikt die om een deel van zijn basis te transformeren voordat het een versleuteld resultaat naar de beheerder stuurt. Omdat alleen de beheerder de verborgen functie kent die identiteiten aan private waarden koppelt, kan hij controleren of elk antwoord consistent is met een echt geregistreerd apparaat. Tegelijkertijd zorgt de onderliggende geometrie er nog steeds voor dat alleen echte leden kunnen bijdragen aan het juiste gedeelde sleutelberekening, waardoor niet-leden vanaf het begin worden buitengesloten.

Probleemzoekers vinden zonder de menigte stil te leggen

Naast bevestigen wie is toegelaten, helpt het schema ook bij het lokaliseren van slecht presterende leden. Als de gecombineerde groepscontrole faalt, verdeelt de beheerder de deelnemers in twee subgroepen en herhaalt de authenticatie, waarbij falende subgroepen recursief worden opgesplitst totdat slechts een handvol apparaten overblijft om te inspecteren. Omdat buitenstaanders niet eens aan de kernberekening kunnen deelnemen, moet elke fout afkomstig zijn van een geregistreerd apparaat dat onjuiste gegevens verzendt. Deze verdeel-en-teststrategie stelt het systeem in staat kwaadaardige insiders te isoleren—zij die proberen de communicatie te verstoren of groepsreferenties te lekken—zonder herhaaldelijk het hele netwerk stil te leggen. Het protocol is ook zo ontworpen dat een bestaand legitiem lid veilig een nieuwkomer aan de groep kan toevoegen wanneer de hoofdbeheerder offline is, terwijl die actie traceerbaar blijft.

Snel, lichtgewicht en klaar voor drukke netwerken

Om te bepalen of dit ontwerp praktisch is, vergeleken de auteurs de prestaties met verschillende bekende groepsauthenticatiemethoden. Omdat hun schema alleen eenvoudige vermenigvuldigingen, delingen en inwendige producten gebruikt in plaats van dure cryptografische bewerkingen, werkt het veel sneller naarmate het aantal apparaten toeneemt en blijft het efficiënt, zelfs wanneer getest op bescheiden hardware zoals een Raspberry Pi. De algemene conclusie is dat deze gebruikersgerichte groepsauthenticatiemethode goedkoop zowel “wie je bent” als “bij welke groep je hoort” kan bevestigen, terwijl hij bestand is tegen veelvoorkomende aanvallen en kan opschalen naar duizenden apparaten. Voor dagelijkse gebruikers betekent dit dat toekomstige slimme huizen, verbonden auto’s en industriële sensoren snel en veilig kunnen deelnemen aan en vertrekken uit beveiligde gesprekken, zonder kleine apparaten te overbelasten of het risico te lopen dat één kwaadwillende de rest de mond snoert.

Bronvermelding: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Trefwoorden: groepsauthenticatie, Internet of Things-beveiliging, lichtgewicht cryptografie, veilige communicatie, detectie van kwaadaardige apparaten