Clear Sky Science · fr

Un schéma d’authentification de groupe centré sur l’utilisateur pour une communication sécurisée

Pourquoi de nombreux appareils doivent prouver leur appartenance

Alors que foyers, voitures, usines et même satellites se remplissent d’objets connectés, ces dispositifs doivent constamment prouver qu’ils sont légitimes avant de pouvoir communiquer entre eux. Les vérifier un par un devient rapidement trop lent et coûteux lorsque des milliers de capteurs ou véhicules se connectent en même temps. Cet article présente une nouvelle méthode permettant à de grands groupes d’appareils de prouver, en une seule opération, qu’ils appartiennent tous à la même communauté de confiance — et de le faire de manière rapide, difficile à falsifier, tout en permettant au système d’identifier les membres malveillants.

Ce que sont les vérifications de groupe et pourquoi les méthodes anciennes échouent

Plutôt que de contrôler chaque appareil individuellement, les schémas d’authentification de groupe permettent de vérifier simultanément qu’un grand nombre d’appareils sont membres d’un même groupe, tout en établissant une clé secrète partagée pour chiffrer leurs communications. Les générations précédentes de ces schémas reposaient sur des appareils mathématiques lourds similaires à ceux utilisés dans la sécurité Internet traditionnelle, ou sur des astuces matérielles sophistiquées. Elles fonctionnaient souvent bien pour de petits groupes statiques, mais échouaient lorsque la présence d’un seul participant malveillant pouvait perturber l’ensemble du processus, ou lorsque l’anonymat empêchait d’identifier les appareils impliqués. Dans les réseaux émergents de l’Internet des objets, où d’innombrables dispositifs simples partagent des canaux sans fil encombrés, ces faiblesses peuvent conduire à des attaques par déni de service, une consommation d’énergie gaspillée et des difficultés à tracer quel nœud est devenu malveillant.

Une nouvelle manière de partager une clé sans divulguer de secrets

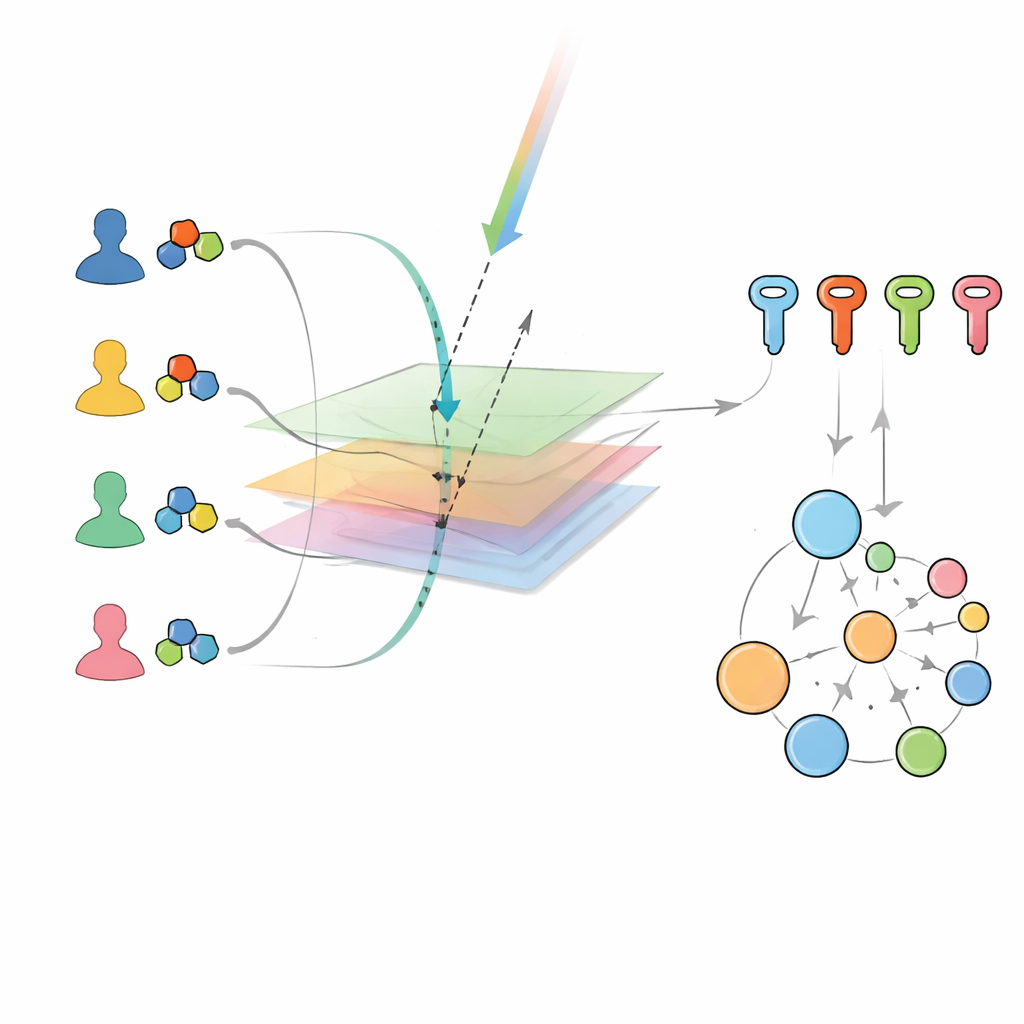

Les auteurs s’appuient sur une famille récente de méthodes qui considèrent les données secrètes comme des objets géométriques vivant dans un espace partagé. Un gestionnaire de groupe central définit en privé un « sous-espace » caché dans cet espace et remet à chaque appareil légitime son propre jeu de blocs de construction, ou base, lié à ce sous-espace. Des informations publiques sont ensuite diffusées à tous, par exemple deux vecteurs géométriques aléatoires. Chaque appareil utilise sa base privée et les données publiques pour effectuer une projection et un produit scalaire — opérations qui peuvent être calculées très efficacement même sur du matériel peu énergivore. Fait remarquable, chaque appareil honnête obtient exactement la même valeur finale : une clé de groupe partagée. Ils ne révèlent jamais leurs éléments privés et n’ont pas besoin de communiquer directement entre eux ; seules des diffusions publiques et des calculs locaux sont nécessaires.

Comment le système identifie qui parle réellement

Les premières versions de cette approche géométrique pouvaient confirmer que « quelqu’un du bon groupe » était présent, mais ne pouvaient pas dire quels appareils spécifiques participaient. Cette limite facilitait le fait qu’un appareil légitime prête secrètement ses pouvoirs à un tiers. Le nouveau schéma résout ce problème en liant l’identité publique de chaque appareil à la manière dont sa base privée est construite. Pendant l’authentification de groupe, chaque membre calcule un simple facteur numérique à partir de son identité publique et l’utilise pour transformer une partie de sa base avant d’envoyer un résultat chiffré au gestionnaire. Parce que seul le gestionnaire connaît la fonction cachée qui relie les identités aux valeurs privées, il peut vérifier si chaque réponse est cohérente avec un dispositif enregistré authentique. En même temps, la géométrie sous-jacente garantit toujours que seuls les vrais membres peuvent contribuer au calcul de la clé partagée correcte, excluant ainsi les non-membres dès le départ.

Détecter les fauteurs de trouble sans arrêter la foule

Au-delà de confirmer qui est autorisé, le schéma aide aussi à localiser les membres malveillants. Si le test de groupe combiné échoue, le gestionnaire divise les participants en deux sous-groupes et répète l’authentification, en scindant récursivement tout sous-groupe qui échoue jusqu’à ce qu’il ne reste qu’une poignée d’appareils à inspecter. Parce que les extérieurs ne peuvent même pas prendre part au calcul central, toute erreur doit provenir d’un appareil enregistré envoyant des données erronées. Cette stratégie diviser-et-tester permet au système d’isoler les initiés malveillants — ceux qui cherchent à perturber la communication ou à divulguer les identifiants de groupe — sans devoir couper à plusieurs reprises l’ensemble du réseau. Le protocole est également conçu pour qu’un membre légitime existant puisse ajouter en toute sécurité un nouvel arrivant au groupe lorsque le gestionnaire principal est hors ligne, tout en rendant cette action traçable.

Rapide, léger et prêt pour les réseaux encombrés

Pour vérifier si ce concept est pratique, les auteurs ont comparé ses performances avec plusieurs méthodes d’authentification de groupe bien connues. Comme leur schéma n’utilise que de simples multiplications, divisions et produits scalaires au lieu d’opérations cryptographiques coûteuses, il s’exécute beaucoup plus rapidement à mesure que le nombre d’appareils augmente, et reste efficace même sur du matériel modeste comme un Raspberry Pi. La conclusion générale est que cette méthode d’authentification de groupe centrée sur l’utilisateur peut confirmer à moindre coût à la fois « qui vous êtes » et « à quel groupe vous appartenez », tout en résistant aux attaques courantes et en s’adaptant à des milliers d’appareils. Pour les utilisateurs quotidiens, cela signifie que les futures maisons intelligentes, voitures connectées et capteurs industriels pourront rejoindre et quitter des conversations sécurisées rapidement et en toute sécurité, sans surcharger les petits appareils ni risquer qu’un seul acteur malveillant réduise au silence les autres.

Citation: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Mots-clés: authentification de groupe, sécurité de l’Internet des objets, cryptographie légère, communication sécurisée, détection de dispositifs malveillants