Clear Sky Science · it

Uno schema di autenticazione di gruppo centrato sull’utente per comunicazioni sicure

Perché molti dispositivi devono dimostrare di appartenere

Mentre case, automobili, fabbriche e persino satelliti si riempiono di dispositivi connessi, questi dispositivi devono continuamente dimostrare di essere legittimi prima di comunicare tra loro. Verificarli uno per uno diventa rapidamente troppo lento e dispendioso quando migliaia di sensori o veicoli si collegano contemporaneamente. Questo articolo presenta un nuovo modo per gruppi numerosi di dispositivi di dimostrare, in un’unica operazione, che appartengono tutti alla stessa comunità fidata — e di farlo in modo rapido, difficile da aggirare e che consente comunque al sistema di individuare i membri che si comportano in modo scorretto.

Che cosa sono i controlli di gruppo e perché i metodi vecchi non bastano

Invece di verificare ogni dispositivo singolarmente, gli schemi di autenticazione di gruppo permettono a molti dispositivi di essere confermati insieme come membri di un gruppo, predisponendo al contempo una chiave segreta condivisa per cifrare il traffico. Le generazioni precedenti di questi schemi si basavano su complesse strutture matematiche simili a quelle impiegate nella sicurezza tradizionale di Internet, o su astuzie hardware. Spesso funzionavano bene per gruppi piccoli e statici, ma incontravano difficoltà quando un solo partecipante malevolo poteva perturbare l’intero processo, o quando l’anonimato nascondeva quali dispositivi esatti fossero coinvolti. Nelle reti emergenti dell’Internet of Things, dove innumerevoli dispositivi semplici condividono canali wireless affollati, queste debolezze possono portare ad attacchi di negazione del servizio, spreco di energia e difficoltà a tracciare quale nodo sia diventato ostile.

Un nuovo modo per condividere una chiave senza rivelare i segreti

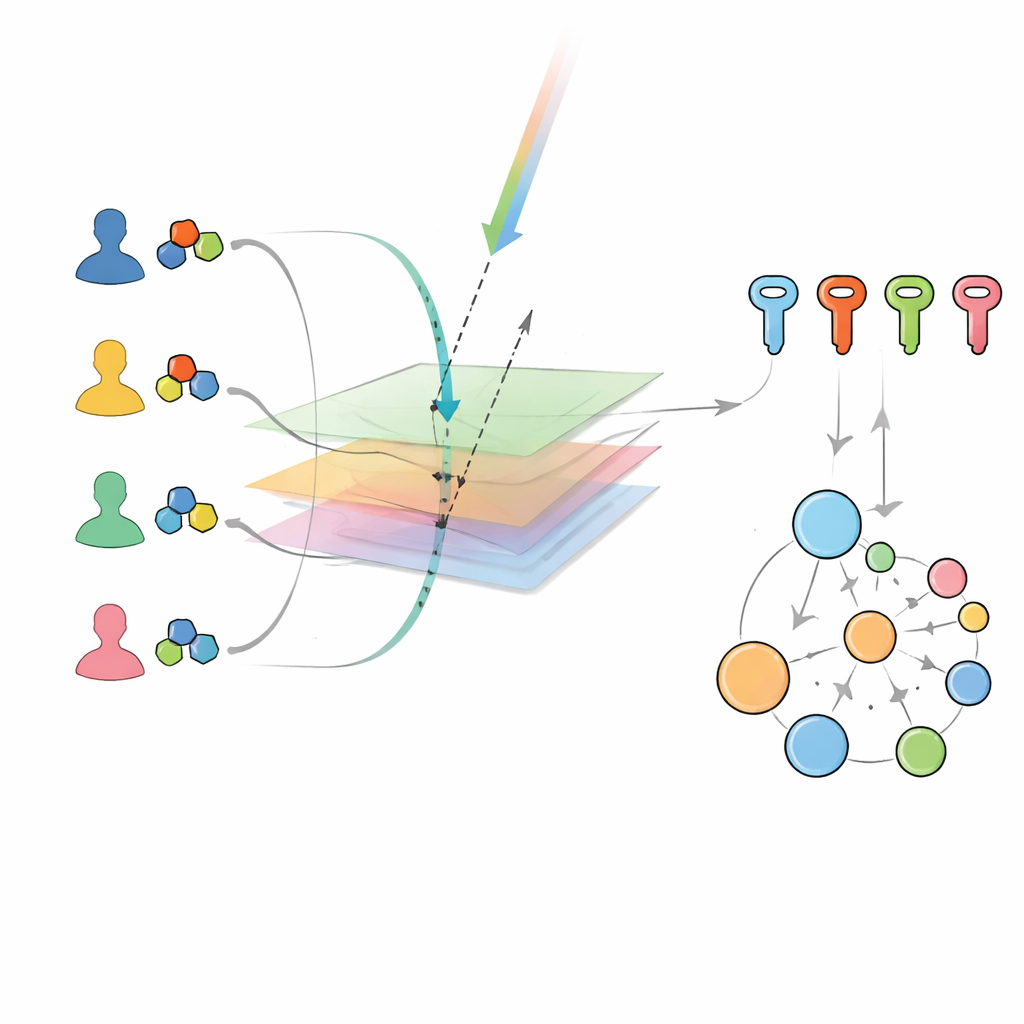

Gli autori si basano su una famiglia recente di metodi che trattano i dati segreti come oggetti geometrici che vivono in uno spazio condiviso. Un gestore centrale del gruppo definisce privatamente un “sottospazio” nascosto in questo spazio e assegna a ciascun dispositivo legittimo il proprio insieme personale di elementi costitutivi, o base, legata a quel sottospazio. Informazioni pubbliche vengono poi diffuse a tutti, come due vettori geometrici casuali. Ogni dispositivo usa la propria base privata e i dati pubblici per effettuare una proiezione e un prodotto interno — operazioni che si possono calcolare molto efficacemente anche su hardware a basso consumo. Sorprendentemente, ogni dispositivo onesto giunge esattamente allo stesso valore finale: una chiave di gruppo condivisa. Non rivelano mai le loro parti private e non devono comunicare direttamente tra loro; sono sufficienti trasmissioni pubbliche e calcoli locali.

Come il sistema individua chi sta davvero parlando

Versioni precedenti di questo approccio geometrico potevano confermare che “qualcuno del gruppo giusto” fosse presente, ma non potevano indicare quali dispositivi specifici stessero partecipando. Tale limitazione rendeva più semplice per un dispositivo legittimo prestare segretamente il proprio potere a un estraneo. Il nuovo schema risolve questo problema legando l’identità pubblica di ciascun dispositivo al modo in cui la sua base privata è costruita. Durante l’autenticazione di gruppo, ogni membro calcola un fattore numerico semplice dalla sua identità pubblica e lo usa per trasformare una parte della propria base prima di inviare un risultato cifrato al gestore. Poiché solo il gestore conosce la funzione nascosta che collega identità e valori privati, può verificare se ogni risposta è coerente con un dispositivo registrato genuino. Allo stesso tempo, la geometria sottostante garantisce ancora che solo i veri membri possano contribuire al calcolo della chiave condivisa corretta, escludendo fin dall’inizio i non appartenenti.

Trovare i disturbatori senza fermare la folla

Oltre a confermare chi è autorizzato, lo schema aiuta anche a localizzare i membri che si comportano male. Se il test di gruppo combinato fallisce, il gestore divide i partecipanti in due sottogruppi e ripete l’autenticazione, suddividendo ricorsivamente qualsiasi sottogruppo che fallisca finché non rimangono solo pochi dispositivi da ispezionare. Poiché gli estranei non possono nemmeno partecipare al calcolo principale, ogni errore deve provenire da un dispositivo registrato che invia dati sbagliati. Questa strategia di dividere-e-testare consente al sistema di isolare gli insider malevoli — quelli che cercano di interrompere la comunicazione o di divulgare le credenziali del gruppo — senza spegnere ripetutamente l’intera rete. Il protocollo è inoltre progettato in modo che un membro legittimo esistente possa aggiungere in sicurezza un nuovo arrivato al gruppo quando il gestore principale è offline, mantenendo però quella azione tracciabile.

Veloce, leggero e pronto per reti affollate

Per verificare la praticabilità di questo progetto, gli autori hanno confrontato le sue prestazioni con diversi metodi noti di autenticazione di gruppo. Poiché il loro schema utilizza solo semplici moltiplicazioni, divisioni e prodotti interni invece di costose operazioni crittografiche, è molto più veloce all’aumentare del numero di dispositivi e rimane efficiente anche quando testato su hardware modesto come un Raspberry Pi. La conclusione generale è che questo metodo di autenticazione di gruppo centrato sull’utente può confermare a basso costo sia “chi sei” sia “a quale gruppo appartieni”, resistendo ad attacchi comuni e scalando fino a migliaia di dispositivi. Per gli utenti quotidiani, ciò significa che future case intelligenti, auto connesse e sensori industriali potrebbero entrare e uscire da conversazioni sicure in modo rapido e sicuro, senza sovraccaricare dispositivi minimi o rischiare che un singolo attore malevolo metta a tacere gli altri.

Citazione: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Parole chiave: autenticazione di gruppo, sicurezza Internet of Things, crittografia leggera, comunicazione sicura, rilevamento dispositivi malevoli