Clear Sky Science · pt

Um esquema de autenticação de grupo centrado no usuário para comunicação segura

Por que muitos dispositivos precisam provar que pertencem

À medida que casas, carros, fábricas e até satélites se enchem de dispositivos conectados, esses aparelhos precisam constantemente provar que são legítimos antes de se comunicarem. Verificar um a um torna‑se rapidamente lento e ineficiente quando milhares de sensores ou veículos entram online ao mesmo tempo. Este artigo apresenta uma nova forma de permitir que grandes grupos de dispositivos comprovem, em uma única operação, que todos pertencem à mesma comunidade confiável — e o façam de maneira rápida, difícil de fraudar e ainda capaz de apontar membros que se comportam mal.

O que são verificações de grupo e por que métodos antigos falham

Em vez de checar cada dispositivo individualmente, esquemas de autenticação de grupo permitem que muitos dispositivos sejam verificados em conjunto como membros de um mesmo grupo, enquanto estabelecem uma chave secreta compartilhada para criptografar o tráfego. Gerações anteriores desses esquemas dependiam de pesada maquinaria matemática similar à usada na segurança tradicional da internet, ou de truques de hardware engenhosos. Frequentemente funcionavam bem para grupos pequenos e estáticos, mas falhavam quando um único participante malicioso podia atrapalhar todo o processo, ou quando o anonimato escondia quais dispositivos estavam envolvidos. Em redes emergentes da Internet das Coisas, onde inúmeros dispositivos simples compartilham canais sem fio congestionados, essas fragilidades podem levar a ataques de negação de serviço, desperdício de energia e dificuldade para rastrear qual nó se tornou malicioso.

Uma nova forma de compartilhar uma chave sem expor segredos

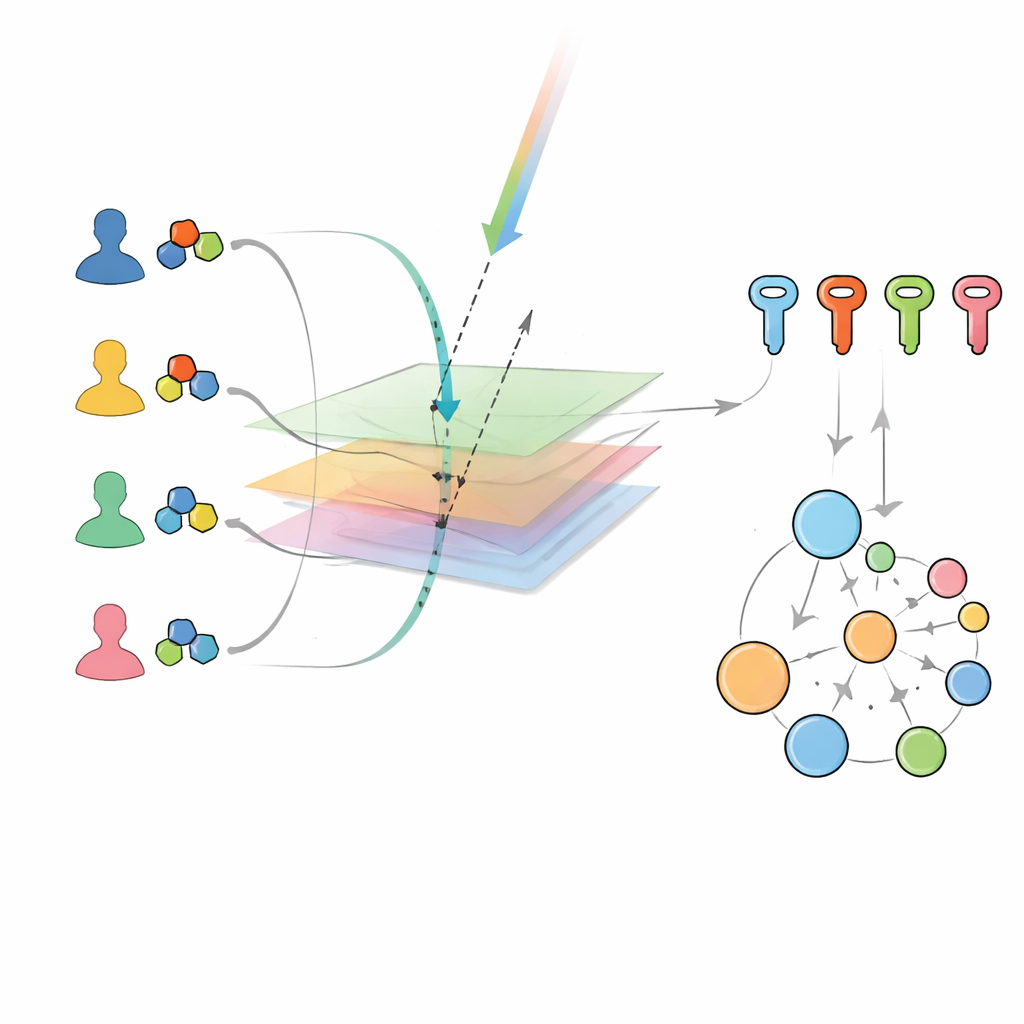

Os autores se baseiam em uma família recente de métodos que tratam dados secretos como objetos geométricos em um espaço compartilhado. Um gestor central de grupo define privadamente um “subespaço” oculto nesse espaço e fornece a cada dispositivo legítimo seu próprio conjunto de blocos de construção, ou base, vinculada a esse subespaço. Informação pública é então transmitida para todos, como dois vetores geométricos aleatórios. Cada dispositivo usa sua base privada e os dados públicos para realizar uma projeção e um produto interno — operações que podem ser calculadas de forma muito eficiente mesmo em hardware de baixo consumo. Notavelmente, todo dispositivo honesto chega ao mesmo valor final: uma chave de grupo compartilhada. Eles nunca revelam suas peças privadas, e não precisam se comunicar diretamente entre si; apenas transmissões públicas e cálculos locais são necessários.

Como o sistema identifica quem está realmente participando

Versões anteriores dessa abordagem geométrica podiam confirmar que “alguém do grupo certo” estava presente, mas não podiam indicar quais dispositivos específicos participavam. Essa limitação facilitava que um dispositivo legítimo emprestasse secretamente seus poderes a um externo. O novo esquema corrige isso vinculando a identidade pública de cada dispositivo à forma como sua base privada é construída. Durante a autenticação de grupo, cada membro calcula um fator numérico simples a partir de sua identidade pública e o usa para transformar parte de sua base antes de enviar um resultado criptografado ao gestor. Como somente o gestor conhece a função oculta que liga identidades a valores privados, ele pode verificar se cada resposta é consistente com um dispositivo registrado genuíno. Ao mesmo tempo, a geometria subjacente ainda garante que apenas membros verdadeiros possam ajudar a calcular a chave compartilhada correta, excluindo não‑membros desde o início.

Localizando agressores sem interromper a multidão

Além de confirmar quem tem permissão, o esquema também ajuda a localizar membros com comportamento malicioso. Se o teste de grupo combinado falhar, o gestor divide os participantes em dois subgrupos e repete a autenticação, dividindo recursivamente qualquer subgrupo que falhe até que reste apenas um pequeno número de dispositivos a serem inspecionados. Como externos não podem sequer participar do cálculo central, qualquer erro deve vir de um dispositivo registrado que esteja enviando dados incorretos. Essa estratégia de dividir e testar permite isolar insiders maliciosos — aqueles que tentam atrapalhar a comunicação ou vazar credenciais de grupo — sem desligar repetidamente toda a rede. O protocolo também é desenhado para que um membro legítimo existente possa adicionar com segurança um recém‑chegado ao grupo quando o gestor principal estiver offline, mantendo essa ação rastreável.

Rápido, leve e pronto para redes congestionadas

Para avaliar se esse desenho é prático, os autores compararam seu desempenho com vários métodos de autenticação de grupo bem conhecidos. Como o esquema usa apenas multiplicações simples, divisões e produtos internos em vez de operações criptográficas caras, ele roda muito mais rápido conforme o número de dispositivos cresce, e permanece eficiente mesmo quando testado em hardware modesto como um Raspberry Pi. A conclusão geral é que esse método de autenticação de grupo centrado no usuário pode confirmar de forma econômica tanto “quem você é” quanto “a qual grupo você pertence”, enquanto resiste a ataques comuns e escala para milhares de dispositivos. Para usuários cotidianos, isso significa que futuras casas inteligentes, carros conectados e sensores industriais poderão entrar e sair de conversas seguras de forma rápida e segura, sem sobrecarregar dispositivos diminutos ou correr o risco de que um único agente malicioso silencie o restante.

Citação: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Palavras-chave: autenticação de grupo, segurança na Internet das Coisas, criptografia leve, comunicação segura, detecção de dispositivos maliciosos