Clear Sky Science · ar

مخطط مصادقة جماعية يركّز على المستخدم للاتصال الآمن

لماذا يجب على العديد من الأجهزة إثبات انتمائها

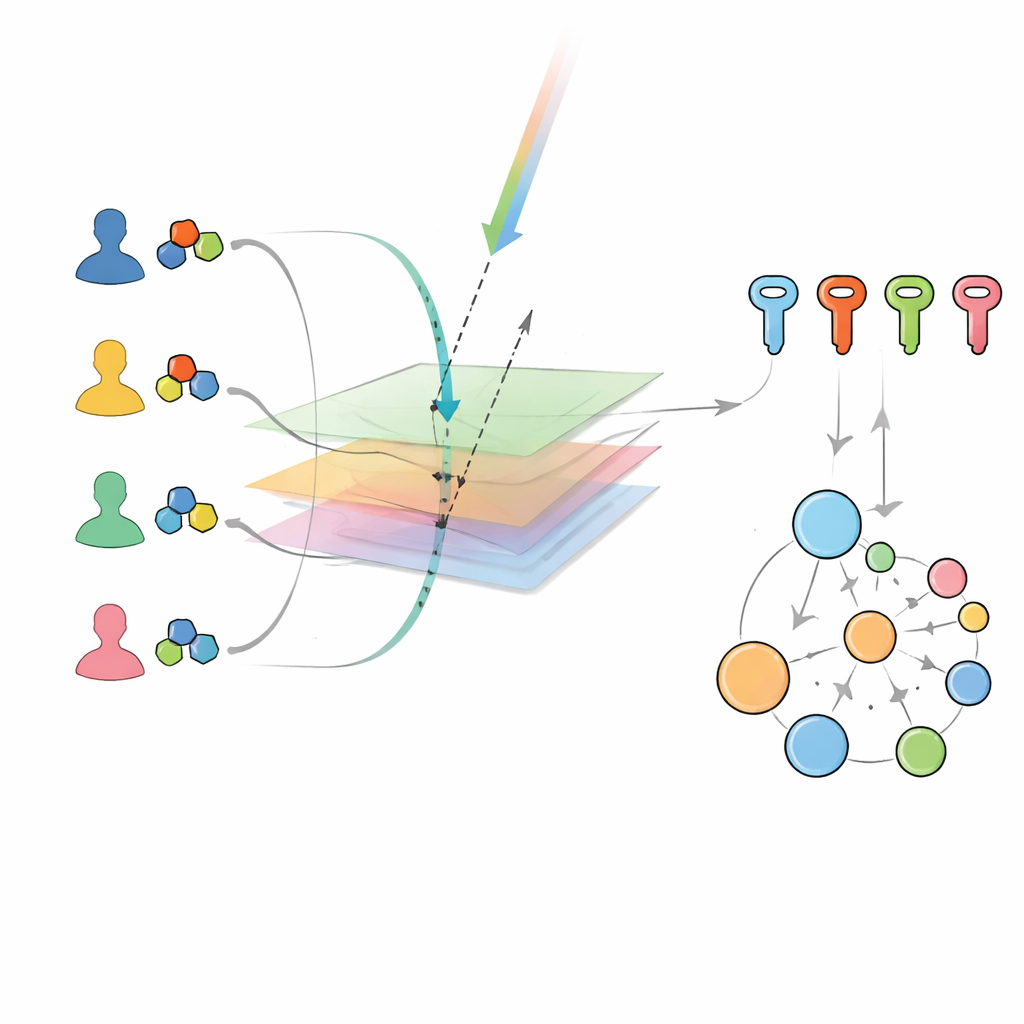

مع امتلاء المنازل والسيارات والمصانع وحتى الأقمار الصناعية بالأجهزة المتصلة، تحتاج تلك الأجهزة باستمرار إلى إثبات أنها شرعية قبل أن تتواصل مع بعضها البعض. إن إجراء هذا الفحص جهازاً بجهاز يصبح سريعاً بطيئاً ومضيّعاً للموارد عندما تدخل الآلاف من المستشعرات أو المركبات على الشبكة دفعة واحدة. يقدم هذا البحث طريقة جديدة تسمح لمجموعات كبيرة من الأجهزة بأن تثبت، في خطوة واحدة، أنها جميعها تنتمي إلى نفس المجتمع الموثوق — وأن تفعل ذلك بسرعة، وبصعوبة خداع عالية، مع الحفاظ على قدرة النظام على تحديد الأعضاء المسيئين.

ما هي فحوصات المجموعة ولماذا تقصر الأساليب القديمة

بدلاً من التحقق من كل جهاز على حدة، تتيح مخططات المصادقة الجماعية التحقق من العديد من الأجهزة معاً كأعضاء في مجموعة واحدة، وفي الوقت نفسه إعداد مفتاح سري مشترك حتى يمكنهم تشفير ترافيكهم. اعتمدت الأجيال السابقة من هذه المخططات على آليات رياضية معقدة مشابهة لتلك المستخدمة في أمان الإنترنت التقليدي، أو على حِيَلٍ مادية ذكية. غالباً ما كانت تعمل جيداً للمجموعات الصغيرة والثابتة، لكنها كانت تواجه صعوبات عندما يستطيع مشارك واحد سيء إسقاط العملية بأكملها، أو عندما تخفي الخصوصية أي جهاز مشارك بالفعل. في شبكات إنترنت الأشياء الناشئة، حيث تشارك عدد لا يحصى من الأجهزة البسيطة قنوات لاسلكية مكتظة، يمكن أن تؤدي هذه نقاط الضعف إلى هجمات حجب الخدمة، وهدر الطاقة، وصعوبة تتبع أي عقدة انحرفت عن السلوك المطلوب.

طريقة جديدة لمشاركة مفتاح دون مشاركة الأسرار

يبني الباحثون على عائلة حديثة من الأساليب التي تعالج البيانات السرية كأشكال هندسية تعيش في فضاء مشترك. يعرّف مدير المجموعة المركزي «فضاء فرعي» مخفي داخل هذا الفضاء ويمنح كل جهاز شرعي مجموعة خاصة به من اللبنات الأساسية، أو أساساً، مرتبطة بذلك الفرع الفرعي. ثم تُبث معلومات عامة إلى الجميع، مثل متجهين هندسيين عشوائيين. يستخدم كل جهاز أساسه الخاص والبيانات العامة لأداء إسقاط وحاصل ضرب داخلي — عمليات يمكن حسابها بكفاءة حتى على أجهزة منخفضة الطاقة. من اللافت أن كل جهاز صادق يصل إلى نفس القيمة النهائية بالضبط: مفتاح جماعي مشترك. هم لا يكشفون قطعهم الخاصة، ولا يحتاجون للتواصل المباشر مع بعضهم؛ البث العام والحسابات المحلية فقط هما المطلوبان.

كيف يكتشف النظام من يتكلم بالفعل

كانت إصدارات سابقة من هذا النهج الهندسي قادرة على تأكيد أن «شخصاً ما من المجموعة الصحيحة» موجود، لكنها لم تستطع تحديد أي الأجهزة بالضبط كانت مشاركة. جعل هذا القيد من السهل على جهاز شرعي أن يعير قدراته سراً لجهة خارجية. يصلح المخطط الجديد ذلك عن طريق ربط هوية كل جهاز العامة بطريقة بناء أساسه الخاص. خلال المصادقة الجماعية، يحسب كل عضو عاملًا رقميًا بسيطًا من هويته العامة ويستخدمه لتحويل جزء من أساسه قبل إرسال نتيجة مشفّرة إلى المدير. وبما أن المدير وحده يعرف الدالة المخفية التي تربط الهويات بالقيم الخاصة، يمكنه التحقق مما إذا كانت كل استجابة متناسقة مع جهاز مسجل حقيقي. وفي الوقت نفسه، تضمن الهندسة الأساسية أن الأعضاء الحقيقيين فقط هم القادرون على المساعدة في حساب المفتاح المشترك الصحيح، مما يمنع غير الأعضاء من البداية.

الكشف عن المسببين للمشاكل دون إيقاف الحشد

بخلاف تأكيد من المسموح له الدخول، يساعد المخطط أيضاً في تحديد الأعضاء المسيئين. إذا فشل اختبار المجموعة المشترك، يقسم المدير المشاركين إلى مجموعتين فرعيتين ويكرر المصادقة، مقسِّماً أي مجموعة فرعية فاشلة بشكل متكرر حتى لا يبقى إلا عدد قليل من الأجهزة لفحصها. وبما أن الخارجين لا يمكنهم حتى المشاركة في الحساب الأساسي، فلا بد أن يكون أي خطأ ناتجاً عن جهاز مسجل يرسل بيانات خاطئة. تتيح هذه استراتيجية التجزئة والاختبار للنظام عزل الداخلين الخبثاء — أولئك الذين يحاولون تعطل الاتصال أو تسريب بيانات اعتماد المجموعة — دون إيقاف الشبكة بأكملها مراراً وتكراراً. كما صُمم البروتوكول بحيث يمكن لعضو شرعي موجود أن يضيف مبتدئاً إلى المجموعة بأمان عند عدم وجود المدير الرئيسي، مع إبقاء هذا الإجراء قابلاً للتتبع.

سريع وخفيف ومناسب للشبكات المكتظة

لاختبار مدى جدوى هذا التصميم عملياً، قارن المؤلفون أداؤه بعدة طرق مصادقة جماعية معروفة. وبما أن مخططهم يستخدم فقط ضربات وقسمات وحصولات ضرب داخلية بسيطة بدلاً من عمليات تشفير مكلفة، فإنه يعمل بسرعة أكبر كلما نما عدد الأجهزة، ويظل فعالاً حتى عند اختباره على أجهزة متواضعة مثل Raspberry Pi. الاستنتاج العام هو أن طريقة المصادقة الجماعية هذه، التي تركز على المستخدم، يمكنها تأكيد «من أنت» و«إلى أي مجموعة تنتمي» بتكلفة منخفضة، مع مقاومة للهجمات الشائعة وقابلية التوسع إلى آلاف الأجهزة. بالنسبة للمستخدمين العاديين، يعني هذا أن المنازل الذكية المستقبلية، والسيارات المتصلة، والمستشعرات الصناعية قد تنضم وتغادر المحادثات الآمنة بسرعة وبأمان، دون تحميل الأجهزة الصغيرة طاقة زائدة أو التعرض لخطر أن يعجز فاعل سيء واحد الباقين عن الكلام.

الاستشهاد: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

الكلمات المفتاحية: المصادقة الجماعية, أمن إنترنت الأشياء, التشفير خفيف الوزن, الاتصال الآمن, كشف الأجهزة الخبيثة