Clear Sky Science · de

Ein nutzerzentriertes Gruppen-Authentifizierungsverfahren für sichere Kommunikation

Warum viele Geräte nachweisen müssen, dass sie dazugehören

Wenn Häuser, Autos, Fabriken und sogar Satelliten sich mit vernetzten Geräten füllen, müssen diese Geräte ständig beweisen, dass sie legitim sind, bevor sie miteinander kommunizieren können. Einzelprüfungen werden schnell zu langsam und ressourcenintensiv, wenn Tausende von Sensoren oder Fahrzeugen gleichzeitig online gehen. Dieses Paper stellt eine neue Methode vor, mit der große Gruppen von Geräten in einem einzigen Schritt nachweisen können, dass sie alle derselben vertrauenswürdigen Gemeinschaft angehören — und zwar so, dass das Verfahren schnell, schwer zu manipulieren ist und zugleich erlaubt, fehlverhaltende Mitglieder zu identifizieren.

Was Gruppenprüfungen sind und warum alte Verfahren versagen

Statt jedes Gerät einzeln zu prüfen, erlauben Gruppen-Authentifizierungsverfahren, viele Geräte gemeinsam als Mitglieder einer Gruppe zu verifizieren und gleichzeitig einen gemeinsamen geheimen Schlüssel zu erzeugen, mit dem sie ihren Datenverkehr verschlüsseln können. Frühere Generationen solcher Verfahren setzten auf schwere mathematische Konstrukte, ähnlich denen in der traditionellen Internetsicherheit, oder auf clevere Hardwaretricks. Sie funktionierten oft gut für kleine, statische Gruppen, hatten jedoch Probleme, wenn ein einzelner bösartiger Teilnehmer den gesamten Prozess stören konnte oder wenn Anonymität verbarg, welche konkreten Geräte beteiligt waren. In aufstrebenden IoT-Netzen, in denen zahllose einfache Geräte über überlastete Funkkanäle kommunizieren, führen diese Schwächen zu Denial-of-Service-Angriffen, Energieverschwendung und Schwierigkeiten, nachzuvollziehen, welcher Knoten fehlverhalten hat.

Eine neue Art, ein Geheimnis zu teilen, ohne Geheimnisse preiszugeben

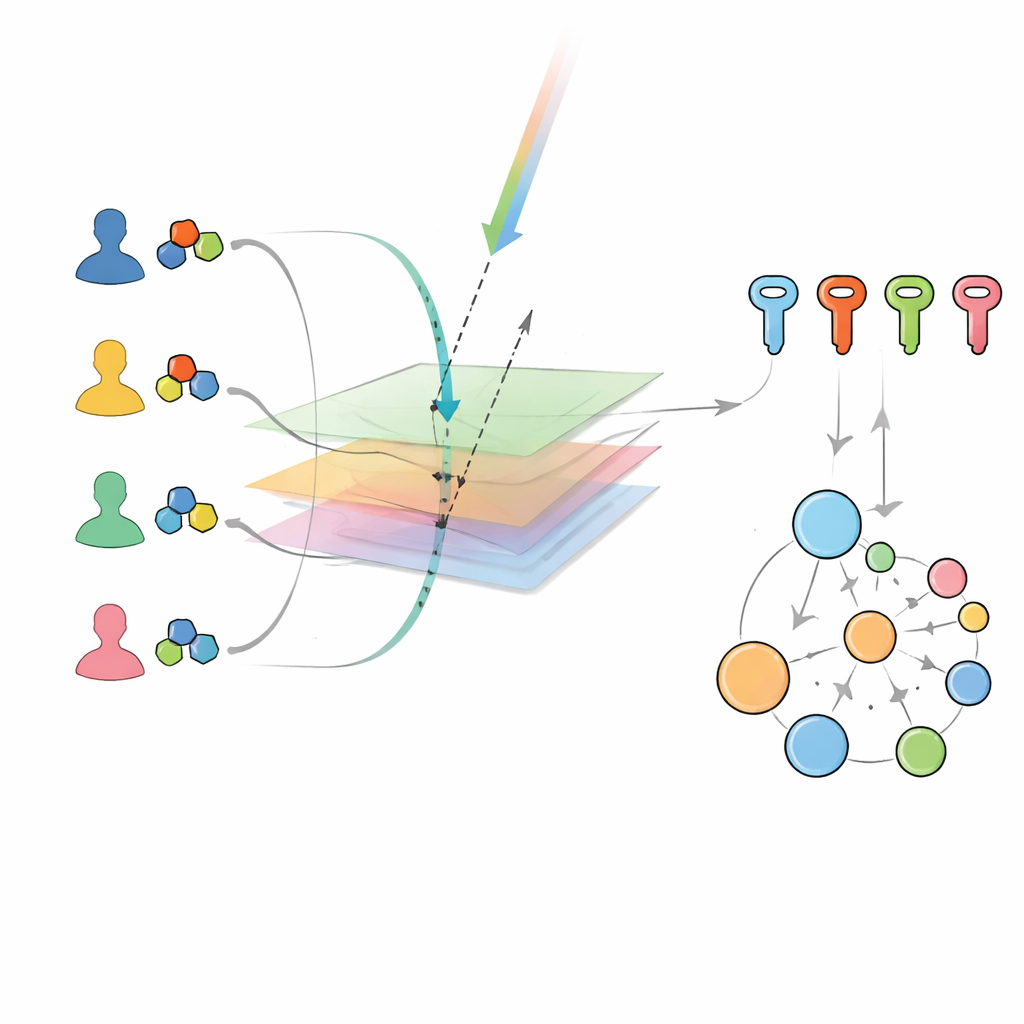

Die Autoren bauen auf einer jüngeren Familie von Methoden auf, die geheime Daten als geometrische Objekte in einem gemeinsamen Raum behandeln. Ein zentraler Gruppenmanager definiert privat einen verborgenen „Unterraum“ in diesem Raum und gibt jedem legitimen Gerät sein persönliches Set von Bausteinen, oder Basis, das an diesen Unterraum gebunden ist. Öffentliche Informationen werden anschließend an alle gesendet, etwa zwei zufällige geometrische Vektoren. Jedes Gerät nutzt seine private Basis und die öffentlichen Daten, um eine Projektion und ein Skalarprodukt durchzuführen — Operationen, die auch auf schwacher Hardware sehr effizient berechnet werden können. Bemerkenswerterweise gelangt jedes ehrliche Gerät genau auf denselben Endwert: einen gemeinsamen Gruppenschlüssel. Sie geben ihre privaten Bestandteile nie preis und müssen nicht direkt miteinander kommunizieren; es reichen öffentliche Rundsendungen und lokale Berechnungen.

Wie das System erkennt, wer wirklich spricht

Frühere Versionen dieses geometrischen Ansatzes konnten bestätigen, dass „jemand aus der richtigen Gruppe“ anwesend war, aber nicht sagen, welche konkreten Geräte teilnahmen. Diese Einschränkung erleichterte es einem legitimen Gerät, seine Befugnisse heimlich an einen Außenstehenden weiterzugeben. Das neue Verfahren behebt das, indem es die öffentliche Identität jedes Geräts an die Art bindet, wie seine private Basis konstruiert ist. Während der Gruppen-Authentifizierung berechnet jedes Mitglied einen einfachen numerischen Faktor aus seiner öffentlichen Identität und nutzt ihn, um einen Teil seiner Basis zu transformieren, bevor es ein verschlüsseltes Ergebnis an den Manager sendet. Weil nur der Manager die verborgene Funktion kennt, die Identitäten mit privaten Werten verknüpft, kann er prüfen, ob jede Antwort mit einem echten registrierten Gerät konsistent ist. Gleichzeitig sorgt die zugrunde liegende Geometrie weiterhin dafür, dass nur echte Mitglieder den korrekten gemeinsamen Schlüssel mitberechnen können und Nicht-Mitglieder von vornherein ausgeschlossen bleiben.

Störenfriede finden, ohne die ganze Gruppe auszubremsen

Neben der Bestätigung, wer zugelassen ist, hilft das Verfahren auch, fehlverhaltende Mitglieder zu lokalisieren. Fällt der kombinierte Gruppentest aus, teilt der Manager die Teilnehmer in zwei Untergruppen und wiederholt die Authentifizierung, wobei fehlschlagende Untergruppen rekursiv weiter aufgeteilt werden, bis nur noch eine Handvoll Geräte zur Untersuchung übrig bleibt. Da Außenstehende nicht einmal an der Kernberechnung teilnehmen können, muss jeder Fehler von einem registrierten Gerät stammen, das falsche Daten sendet. Diese Teil-und-Test-Strategie erlaubt es dem System, böswillige Insider — solche, die Kommunikation stören oder Gruppen-Credentials ausleaken wollen — zu isolieren, ohne das gesamte Netzwerk wiederholt herunterzufahren. Das Protokoll ist zudem so gestaltet, dass ein bestehendes legitimes Mitglied einen Neuzugang gefahrlos in die Gruppe aufnehmen kann, auch wenn der Hauptmanager offline ist, wobei diese Aktion nachverfolgbar bleibt.

Schnell, leichtgewichtig und bereit für überfüllte Netze

Um die Praxistauglichkeit dieses Designs zu prüfen, verglichen die Autoren seine Leistung mit mehreren bekannten Gruppen-Authentifizierungsmethoden. Da ihr Schema nur einfache Multiplikationen, Divisionen und Skalarprodukte statt teurer kryptographischer Operationen verwendet, läuft es deutlich schneller, wenn die Zahl der Geräte wächst, und bleibt selbst auf bescheidener Hardware wie einem Raspberry Pi effizient. Die Gesamtbilanz lautet, dass dieses nutzerzentrierte Gruppen-Authentifizierungsverfahren kostengünstig sowohl „wer Sie sind“ als auch „welcher Gruppe Sie angehören“ bestätigen kann, während es gängigen Angriffen widersteht und auf Tausende von Geräten skalierbar ist. Für Anwender bedeutet das, dass zukünftige smarte Häuser, vernetzte Autos und industrielle Sensoren sicher und schnell an sicheren Kommunikationsrunden teilnehmen und diese verlassen können, ohne winzige Geräte zu überlasten oder das Risiko einzugehen, dass ein einzelner Störenfried die übrigen zum Schweigen bringt.

Zitation: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Schlüsselwörter: Gruppen-Authentifizierung, Sicherheit im Internet der Dinge, leichte Kryptographie, sichere Kommunikation, Erkennung bösartiger Geräte