Clear Sky Science · ru

Схема групповой аутентификации, ориентированная на пользователя, для безопасной связи

Почему многим устройствам нужно доказывать свою принадлежность

Когда дома, автомобили, заводы и даже спутники наполняются подключёнными устройствами, эти устройства постоянно должны подтверждать свою легитимность, прежде чем вступать в обмен данными. Проверять каждое отдельно становится слишком медленно и расточительно, когда одновременно выходят в сеть тысячи датчиков или транспортных средств. В этой статье предложен новый способ, позволяющий большим группам устройств единовременно доказать, что они принадлежат одной доверенной общности — при этом процедура быстрая, устойчивая к подлогам и позволяет системе выявлять нарушителей.

Что такое групповые проверки и почему старые методы не годятся

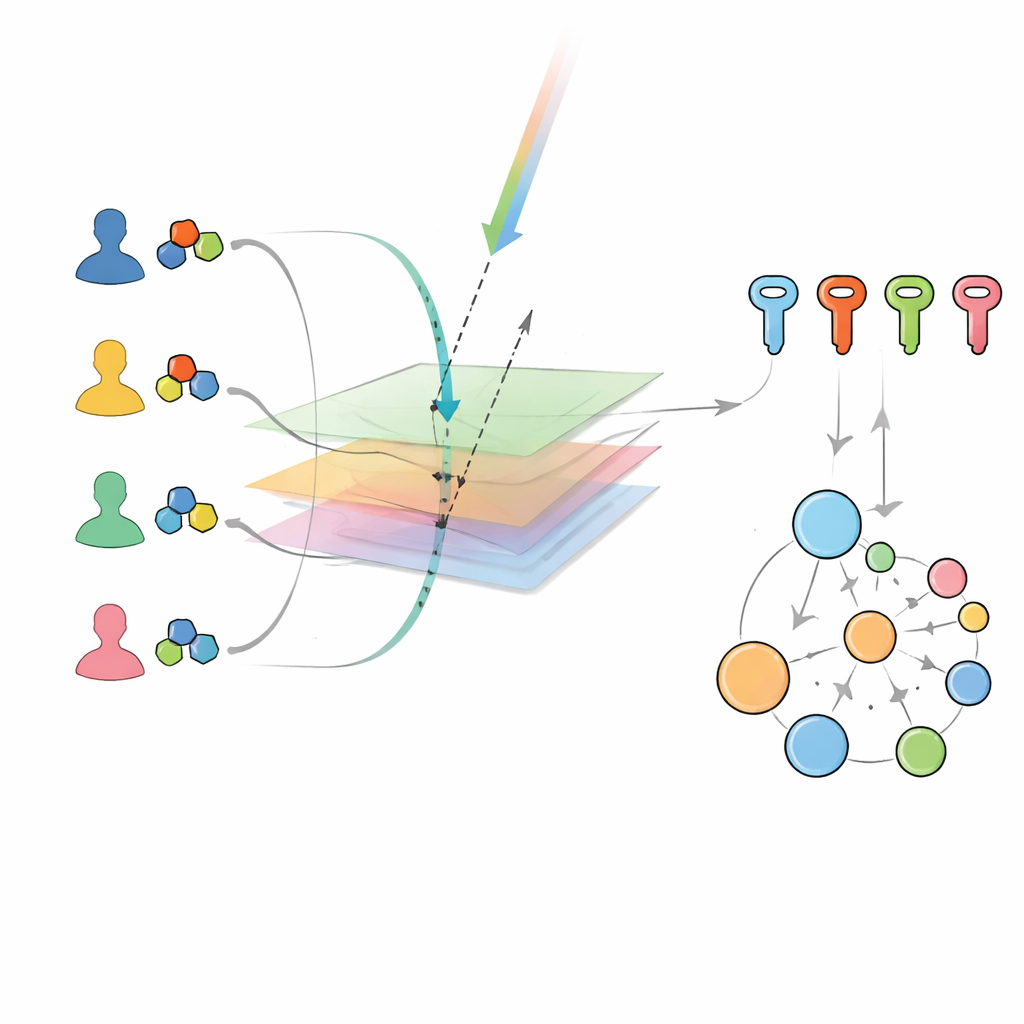

Вместо поочередной проверки каждого устройства, схемы групповой аутентификации позволяют верифицировать сразу множество устройств как членов одной группы и одновременно устанавливать общий секретный ключ для шифрования их трафика. Ранние поколения таких схем опирались на тяжёлую математическую аппаратуру, подобную той, что применяется в традиционной интернет-безопасности, или на хитрые аппаратные приёмы. Они часто хорошо работали для небольших статичных групп, но терпели неудачу, когда один злонамеренный участник мог нарушить весь процесс, или когда анонимность скрывала, какие именно устройства участвуют. В развивающихся сетях Интернета вещей, где бесчисленные простые устройства делят загруженные беспроводные каналы, эти слабости приводят к атакам типа «отказ в обслуживании», напрасной трате энергии и сложностям с отслеживанием, какой узел стал нечестным.

Новый способ разделить ключ, не раскрывая секретов

Авторы опираются на недавний класс методов, рассматривающих секретные данные как геометрические объекты, находящиеся в общем пространстве. Центральный менеджер группы в приватном порядке задаёт скрытое «подпространство» в этом пространстве и выдаёт каждому легитимному устройству собственный набор строительных блоков, или базис, связанный с этим подпространством. Затем всем рассылается общедоступная информация, например два случайных геометрических вектора. Каждое устройство использует свой приватный базис и публичные данные, чтобы выполнить проекцию и вычисление скалярного произведения — операции, которые можно очень эффективно вычислять даже на энергонезависимом оборудовании. Удивительно, но каждое честное устройство приходит к точно одному и тому же итоговому значению: общему групповому ключу. При этом они не раскрывают свои приватные части и не нуждаются в прямом общении друг с другом; достаточно только публичных трансляций и локальных вычислений.

Как система понимает, кто действительно участвует в обмене

Ранние версии этого геометрического подхода могли подтвердить присутствие «кого-то из правильной группы», но не определяли, какие именно устройства участвуют. Это облегчало ситуацию, когда легитимное устройство тайно передавало свои полномочия постороннему. Новая схема устраняет этот недостаток, связывая публичную идентичность каждого устройства с тем, как формируется его приватный базис. Во время групповой аутентификации каждый член вычисляет простой числовой коэффициент из своей публичной идентичности и использует его, чтобы преобразовать часть базиса перед отправкой зашифрованного результата менеджеру. Поскольку только менеджер знает скрытую функцию, связывающую идентичности с приватными значениями, он может проверить, соответствует ли каждый ответ подлинному зарегистрированному устройству. В то же время базовая геометрия по-прежнему гарантирует, что только истинные члены могут помочь вычислить правильный общий ключ, исключая внешних участников с самого начала.

Как находят нарушителей, не останавливая всю сеть

Кроме подтверждения прав доступа, схема помогает локализовать злоумышленников. Если комбинированный групповой тест не проходит, менеджер делит участников на две подгруппы и повторяет аутентификацию, рекурсивно разбивая любую неудачную подпоследовательность, пока не останется небольшое число устройств для детального анализа. Поскольку посторонние не могут участвовать в основном расчёте, любая ошибка должна исходить от зарегистрированного устройства, отправляющего неверные данные. Такая стратегия «разделяй и проверяй» позволяет системе изолировать вредоносных инсайдеров — пытающихся нарушить связь или скомпрометировать групповые креденшалы — без необходимости многократно отключать всю сеть. Протокол также спроектирован так, чтобы существующий легитимный участник мог безопасно добавить новичка в группу, когда основной менеджер недоступен, при этом сохраняя возможность отслеживания этого действия.

Быстро, легко и готово к перегруженным сетям

Чтобы оценить практичность этой схемы, авторы сравнили её производительность с несколькими известными методами групповой аутентификации. Поскольку их схема использует только простые умножения, деления и скалярные произведения вместо дорогих криптографических операций, она работает значительно быстрее по мере роста числа устройств и остаётся эффективной даже при тестировании на скромном оборудовании, таком как Raspberry Pi. В целом вывод таков: ориентированная на пользователя схема групповой аутентификации дешёво подтверждает и «кто вы», и «какой группе вы принадлежите», одновременно противостоя распространённым атакам и масштабируясь до тысяч устройств. Для обычных пользователей это значит, что будущие умные дома, подключённые автомобили и промышленные датчики смогут быстро и безопасно входить и выходить из защищённых сессий общения, не перегружая крошечные устройства и не рискуя, что один злоумышленник заглушит остальных.

Цитирование: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Ключевые слова: групповая аутентификация, безопасность Интернета вещей, легковесная криптография, защищённая связь, обнаружение вредоносных устройств