Clear Sky Science · sv

En användarcentrerad gruppautentiseringsmetod för säker kommunikation

Varför många enheter måste bevisa att de hör till

När hem, bilar, fabriker och till och med satelliter fylls med uppkopplade prylar behöver dessa enheter hela tiden visa att de är legitima innan de får kommunicera med varandra. Att göra detta en och en blir snabbt för långsamt och slösaktigt när tusentals sensorer eller fordon går online samtidigt. Denna artikel presenterar ett nytt sätt för stora grupper av enheter att på ett enda tillfälle visa att de alla tillhör samma betrodda gemenskap — och att göra det på ett sätt som är snabbt, svårt att fuska med och fortfarande låter systemet peka ut felaktiga medlemmar.

Vad gruppkontroller är och varför gamla metoder brister

I stället för att kontrollera varje enhet individuellt tillåter gruppautentiseringsmetoder att många enheter verifieras tillsammans som medlemmar i en grupp, samtidigt som de etablerar en delad hemlig nyckel så att de kan kryptera sin trafik. Tidigare generationer av dessa metoder förlitade sig på tung matematisk mekanik liknande den som används i traditionell internetsäkerhet eller på fiffiga hårdvarutrick. De fungerade ofta bra för små, statiska grupper, men hade problem när en enda illasinnad deltagare kunde störa hela processen, eller när anonymitet dolde vilka exakta enheter som var inblandade. I framväxande IoT-nätverk, där otaliga enkla enheter delar trånga trådlösa kanaler, kan dessa svagheter leda till överbelastningsattacker, slösad energi och svårigheter att spåra vilken nod som gått över gränsen.

Ett nytt sätt att dela en nyckel utan att dela hemligheter

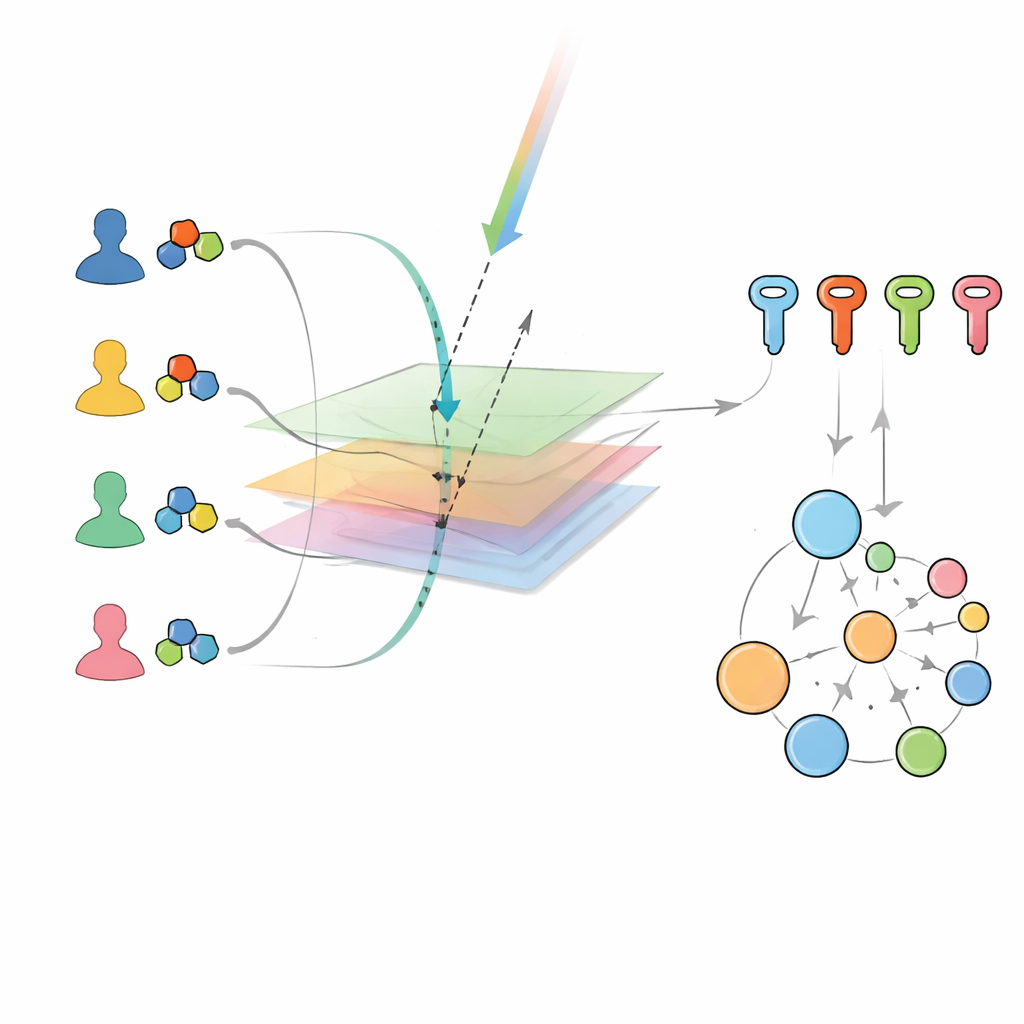

Författarna bygger vidare på en nyare familj metoder som behandlar hemlig data som geometriska objekt i ett delat rum. En central gruppförvaltare definierar privat ett dolt ”underrum” i detta rum och ger varje legitim enhet sin egen uppsättning byggstenar, eller baser, kopplade till det underrummet. Offentlig information sänds sedan ut till alla, till exempel två slumpmässiga geometriska vektorer. Varje enhet använder sin privata bas och den offentliga datan för att utföra en projektion och ett inre produkt — operationer som kan beräknas mycket effektivt även på lågdrifts hårdvara. Anmärkningsvärt nog når varje ärlig enhet exakt samma slutliga värde: en gemensam gruppnyckel. De avslöjar aldrig sina privata delar, och de behöver inte kommunicera direkt med varandra; bara offentliga sändningar och lokala beräkningar krävs.

Hur systemet ser vem som verkligen talar

Tidigare varianter av denna geometriska ansats kunde bekräfta att ”någon från rätt grupp” var närvarande, men kunde inte säga vilka specifika enheter som deltog. Den begränsningen gjorde det enklare för en legitim enhet att i hemlighet låna ut sina privilegier till en utomstående. Den nya metoden åtgärdar detta genom att knyta varje enhets offentliga identitet till hur dess privata bas konstrueras. Under gruppautentisering beräknar varje medlem en enkel numerisk faktor från sin offentliga identitet och använder den för att transformera en del av sin bas innan den skickar ett krypterat resultat till förvaltaren. Eftersom förvaltaren ensam känner till den dolda funktionen som länkar identiteter till privata värden kan hen kontrollera om varje svar är förenligt med en äkta registrerad enhet. Samtidigt säkerställer den underliggande geometrin fortfarande att endast verkliga medlemmar kan bidra till att räkna fram den korrekta delade nyckeln, vilket stänger ute icke-medlemmar från början.

Hitta störande enheter utan att stoppa mängden

Förutom att bekräfta vem som är tillåten hjälper protokollet även att lokalisera illasinnade medlemmar. Om det sammansatta grupptestet misslyckas delar förvaltaren upp deltagarna i två delgrupper och upprepar autentiseringen, och delar rekursivt varje misslyckande undergrupp tills endast ett fåtal enheter återstår för inspektion. Eftersom utomstående inte ens kan delta i huvudberäkningen måste varje fel komma från en registrerad enhet som skickar felaktiga data. Denna dela-och-testa-strategi låter systemet isolera illasinnade insiders — de som försöker störa kommunikationen eller läcka grupplösenord — utan att upprepade gånger stänga ner hela nätverket. Protokollet är också utformat så att en befintlig legitim medlem säkert kan lägga till en ny deltagare i gruppen när huvudförvaltaren är offline, samtidigt som åtgärden förblir spårbar.

Snabbt, lättviktigt och redo för trånga nätverk

För att avgöra om designen är praktisk jämförde författarna dess prestanda med flera välkända gruppautentiseringsmetoder. Eftersom deras metod bara använder enkla multiplikationer, divisioner och inre produkter i stället för dyra kryptografiska operationer, körs den mycket snabbare när antalet enheter växer och förblir effektiv även när den testas på begränsad hårdvara som en Raspberry Pi. Slutsatsen är att denna användarcentrerade gruppautentiseringsmetod billigt kan bekräfta både ”vem du är” och ”vilken grupp du tillhör”, samtidigt som den motstår vanliga angrepp och skalar till tusentals enheter. För vanliga användare innebär det att framtidens smarta hem, uppkopplade fordon och industriella sensorer kan gå med i och lämna säkra konversationer snabbt och tryggt, utan att överbelasta små enheter eller riskera att en enda illasinnad aktör tystar resten.

Citering: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Nyckelord: gruppautentisering, säkerhet för sakernas internet, lättviktskryptografi, säker kommunikation, detektion av illasinnade enheter