Clear Sky Science · es

Un esquema de autenticación de grupo centrado en el usuario para comunicación segura

Por qué muchos dispositivos deben demostrar que pertenecen

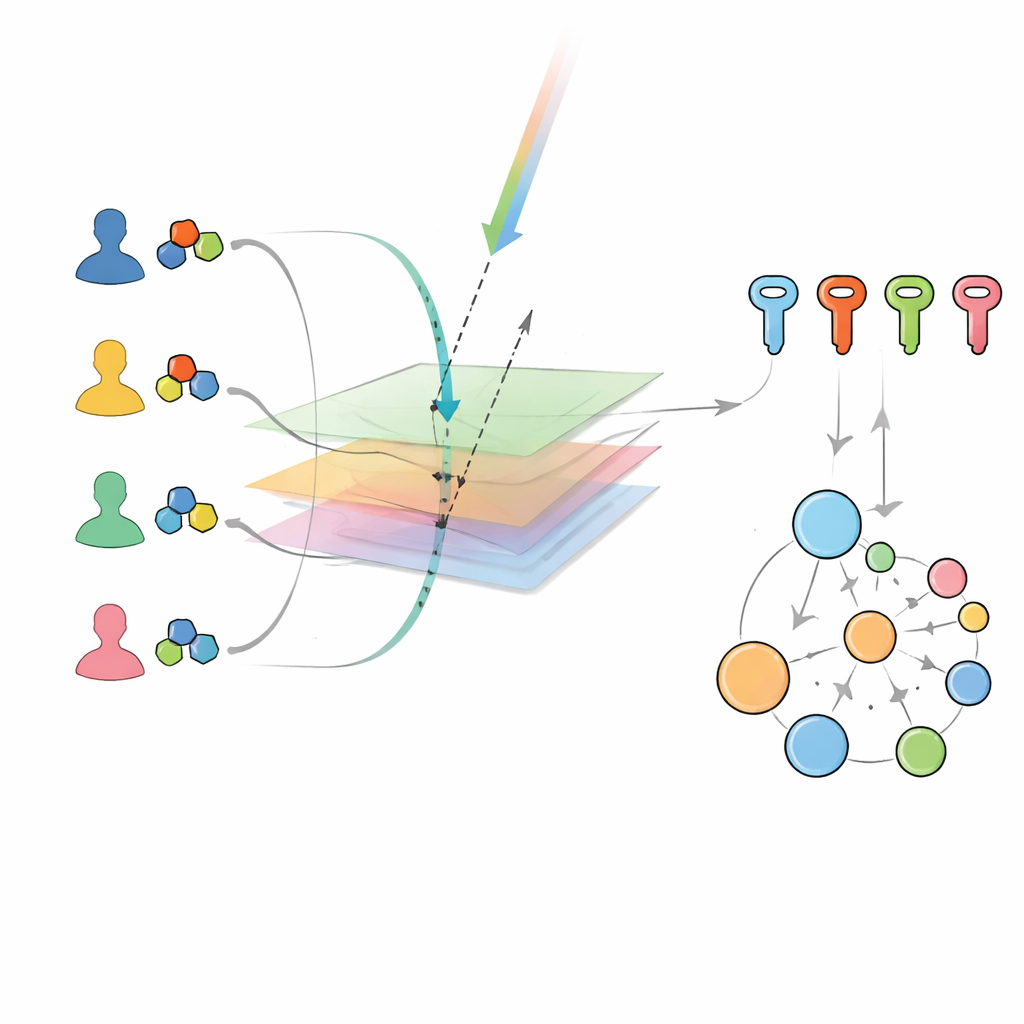

A medida que hogares, coches, fábricas e incluso satélites se llenan de aparatos conectados, esos dispositivos necesitan constantemente demostrar que son legítimos antes de poder comunicarse entre sí. Hacer esto uno por uno resulta pronto demasiado lento y derrochador cuando miles de sensores o vehículos se conectan a la vez. Este artículo presenta una forma nueva para que grandes grupos de dispositivos demuestren, de una sola vez, que todos pertenecen a la misma comunidad de confianza—y lo hagan de manera rápida, difícil de falsear y que además permite al sistema identificar a los miembros que actúan maliciosamente.

Qué son las comprobaciones de grupo y por qué los métodos antiguos se quedan cortos

En lugar de verificar cada dispositivo individualmente, los esquemas de autenticación de grupo permiten verificar muchos dispositivos a la vez como miembros de un único grupo, mientras al mismo tiempo establecen una clave secreta compartida para que puedan cifrar su tráfico. Generaciones anteriores de estos esquemas dependían de maquinaria matemática pesada similar a la usada en la seguridad tradicional de Internet, o de trucos de hardware ingeniosos. A menudo funcionaban bien para grupos pequeños y estáticos, pero fallaban cuando un único participante malicioso podía interrumpir todo el proceso, o cuando el anonimato ocultaba qué dispositivos concretos estaban implicados. En las redes emergentes del Internet de las Cosas, donde innumerables dispositivos sencillos comparten canales inalámbricos saturados, estas debilidades pueden conducir a ataques de denegación de servicio, desperdicio de energía y dificultad para rastrear qué nodo se volvió rebelde.

Una nueva forma de compartir una clave sin compartir secretos

Los autores se basan en una familia reciente de métodos que tratan los datos secretos como objetos geométricos que viven en un espacio compartido. Un gestor central del grupo define en privado un “subespacio” oculto en ese espacio y otorga a cada dispositivo legítimo su propio conjunto personal de bloques constructores, o base, vinculada a ese subespacio. A continuación se difunde información pública a todos, como dos vectores geométricos aleatorios. Cada dispositivo utiliza su base privada y los datos públicos para realizar una proyección y un producto interno —operaciones que pueden calcularse de forma muy eficiente incluso en hardware de baja potencia. De forma notable, cada dispositivo honesto llega exactamente al mismo valor final: una clave de grupo compartida. Nunca revelan sus piezas privadas, y no necesitan comunicarse entre sí directamente; solo son necesarias las emisiones públicas y los cálculos locales.

Cómo el sistema detecta quién está realmente hablando

Versiones anteriores de este enfoque geométrico podían confirmar que “alguien del grupo correcto” estaba presente, pero no podían decir qué dispositivos específicos participaban. Esa limitación facilitaba que un dispositivo legítimo prestara en secreto sus capacidades a un externo. El nuevo esquema corrige esto vinculando la identidad pública de cada dispositivo a la forma en que se construye su base privada. Durante la autenticación de grupo, cada miembro calcula un factor numérico sencillo a partir de su identidad pública y lo usa para transformar parte de su base antes de enviar un resultado cifrado al gestor. Porque solo el gestor conoce la función oculta que relaciona identidades con valores privados, puede verificar si cada respuesta es consistente con un dispositivo registrado genuino. Al mismo tiempo, la geometría subyacente sigue asegurando que solo los miembros auténticos puedan ayudar a calcular la clave compartida correcta, impidiendo desde el inicio la participación de no miembros.

Encontrar a los alborotadores sin detener a la multitud

Más allá de confirmar quién está permitido, el esquema también ayuda a localizar a los miembros maliciosos. Si la prueba combinada del grupo falla, el gestor divide a los participantes en dos subgrupos y repite la autenticación, partiendo recursivamente cualquier subgrupo que falle hasta que solo queden unos pocos dispositivos para inspeccionar. Dado que los externos ni siquiera pueden participar en el cálculo principal, cualquier error debe provenir de un dispositivo registrado que envíe datos incorrectos. Esta estrategia de dividir y probar permite al sistema aislar a los insiders maliciosos —aquellos que intentan interrumpir la comunicación o filtrar credenciales del grupo— sin apagar repetidamente toda la red. El protocolo también está diseñado para que un miembro legítimo existente pueda añadir con seguridad a un recién llegado al grupo cuando el gestor principal está desconectado, manteniendo esa acción trazable.

Rápido, ligero y listo para redes concurridas

Para comprobar si este diseño es práctico, los autores compararon su rendimiento con varios métodos de autenticación de grupo bien conocidos. Porque su esquema usa solo multiplicaciones simples, divisiones y productos internos en lugar de operaciones criptográficas costosas, funciona mucho más rápido conforme crece el número de dispositivos, y se mantiene eficiente incluso cuando se prueba en hardware modesto como una Raspberry Pi. La conclusión general es que este método de autenticación de grupo centrado en el usuario puede confirmar de forma económica tanto “quién eres” como “a qué grupo perteneces”, mientras resiste ataques comunes y escala a miles de dispositivos. Para los usuarios cotidianos, esto significa que futuros hogares inteligentes, coches conectados y sensores industriales podrían unirse y salir de conversaciones seguras rápida y seguramente, sin sobrecargar dispositivos minúsculos ni correr el riesgo de que un solo actor malintencionado silencie al resto.

Cita: Gerenli, O., Karabulut-Kurt, G. & Ozdemir, E. A user centric group authentication scheme for secure communication. Sci Rep 16, 14400 (2026). https://doi.org/10.1038/s41598-026-41463-w

Palabras clave: autenticación de grupo, seguridad del Internet de las Cosas, criptografía ligera, comunicación segura, detección de dispositivos maliciosos