Clear Sky Science · zh

利用降维方法的多模态深度表示以增强物联网网络入侵检测系统

为什么智能设备需要更好的防护

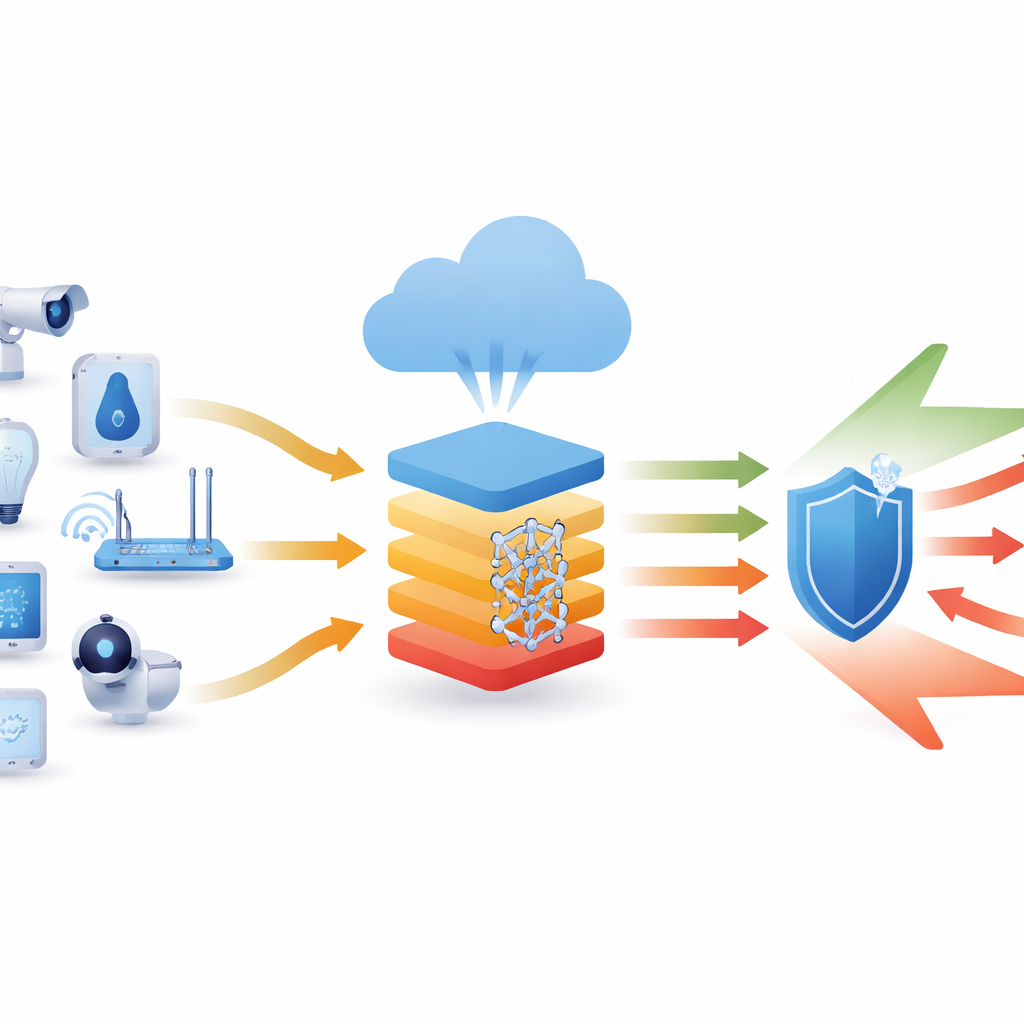

从智能门铃到工业传感器,数以十亿计的微小联网设备在默默监测、测量并控制我们的世界。然而,这些设备也为网络犯罪分子打开了新通道,他们可以劫持设备窃取数据或发动大规模攻击。本文提出了一种新的方法,利用针对物联网(IoT)网络现实需求调整的先进人工智能模式识别工具,能够更早、更准确地发现此类入侵。

连网设备上方日益扩大的阴影

网络攻击如今已给全球经济造成数十亿美元的损失,而物联网设备尤其容易成为目标。许多设备价格低廉、部署广泛且很少更新,使其成为攻击者的理想踏脚石。传统入侵检测系统通过查找已知特征或简单的统计异常来监控网络流量,但现代攻击常常隐藏在看似正常的数据中,或利用此前未见过的漏洞。在物联网环境中,挑战更大:数据流量庞大、设备差异显著、边缘计算能力有限。作者认为,有效的防护既要识别滥用的细微模式,又要在受限环境中保持足够高的运行效率。

面向物联网流量的更聪明看门狗

该研究提出了一个专为物联网网络设计的智能入侵检测框架,称为 OFSMDR-RIDS。其目标是在极高的可靠性下区分设备的常规行为与恶意活动。系统不是依赖人工制定的规则,而是使用从正常和攻击流量示例中直接学习的深度学习模型。但与将原始、杂乱的数据直接输送到大型神经网络不同,该方法首先对信息进行精心准备和裁剪。这一策略既提高了准确性,又使系统足够轻量,适用于现实网络环境。

清洗与提炼数据

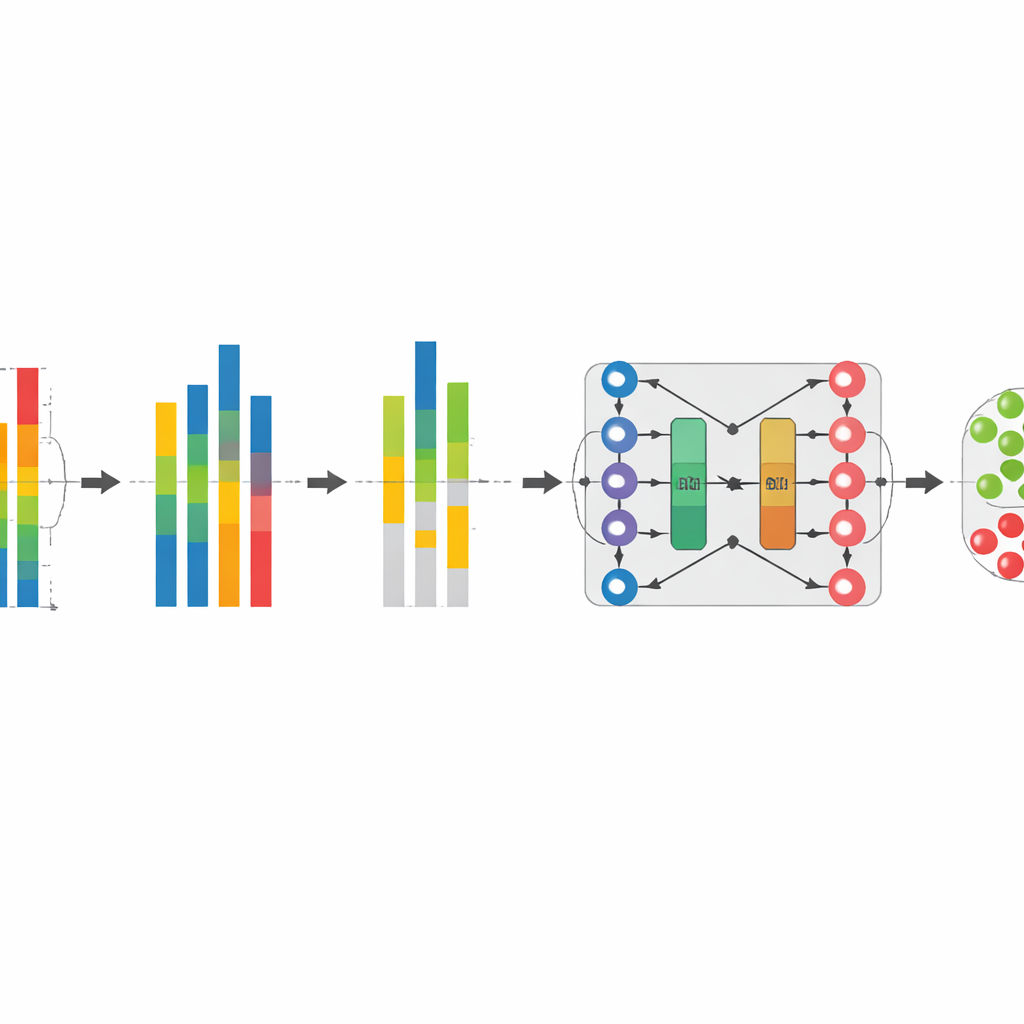

管线的第一步是使用称为分位数归一化的过程来标准化进入的网络测量数据。通俗地说,这会重塑数据,使来自不同设备和时间的流量呈现出相似的数值分布,同时保留各个读数的相对排序。这样可以更容易比较模式,减少异常峰值或不匹配量纲的影响。接着,系统进行特征选择,采用一种寻找与流量正常或恶意强相关的测量方法,同时避免那些传递大致相同信息的冗余信号。通过仅保留每条数据记录中最具信息量的部分,模型运行更快、不容易过拟合,并且更易于在大型物联网数据集上训练。

学习时间中的模式

一旦数据被清洗和提炼,就会传入一个混合深度学习模型,该模型结合了两种思想:双向长短期记忆网络(擅长理解序列)和自编码器(学习紧凑的内部表示)。这种 BiL-AE 结构共同学习设备流量随时间的典型演变以及如何从压缩形式重构流量。与学到的模式存在细微偏离时就会发出异常信号。通过在序列中同时向前和向后查看,模型比传统单向方法捕获到更丰富的时间上下文,从而提高检测那些跨多步展开的复杂攻击的能力,同时将误报率保持在较低水平。

新“看门狗”的表现如何

研究人员使用两个广泛使用的物联网网络流量基准集合对其方法进行了测试,这些集合包含多种攻击类型,例如拒绝服务洪泛、密码猜测和数据注入。在这些具有挑战性的数据集上,所提出的系统始终实现了约 99.5% 的准确率,优于多种基于其他深度学习和优化策略的近期入侵检测方法。与若干强基线方法相比,它还需要更少的计算操作、更少的图形处理器内存和更短的处理时间,这表明它即便在资源受限的环境中也能部署。进一步的实验表明,每个主要组件——归一化、特征选择和混合深度模型——都对最终性能有所贡献,完整管线明显优于部分版本。

这对日常安全意味着什么

简单来说,这项工作表明,通过对物联网网络数据进行有针对性的清洗、选择最具判别力的信号,然后应用具备时间感知能力的深度学习模型,可以构建一个“智能报警器”,以惊人的精度发现攻击,同时保持高效。尽管该研究仍依赖预收集的数据集,且尚未完全解决加密流量或全新攻击类型的问题,但它为快速扩展的连接设备世界中的下一代入侵检测提供了可行的蓝图。随着该方法在实际网络中被调整和测试,它有望帮助从家庭传感器到工业控制系统的各种设备更好地抵御未知的数字入侵者。

引用: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

关键词: 物联网安全, 入侵检测, 深度学习, 网络攻击, 网络安全