Clear Sky Science · pl

Wykorzystanie multimodalnej, głębokiej reprezentacji z podejściem redukcji wymiarowości dla ulepszonego systemu wykrywania włamań w sieciach Internetu Rzeczy

Dlaczego inteligentne urządzenia potrzebują lepszej ochrony

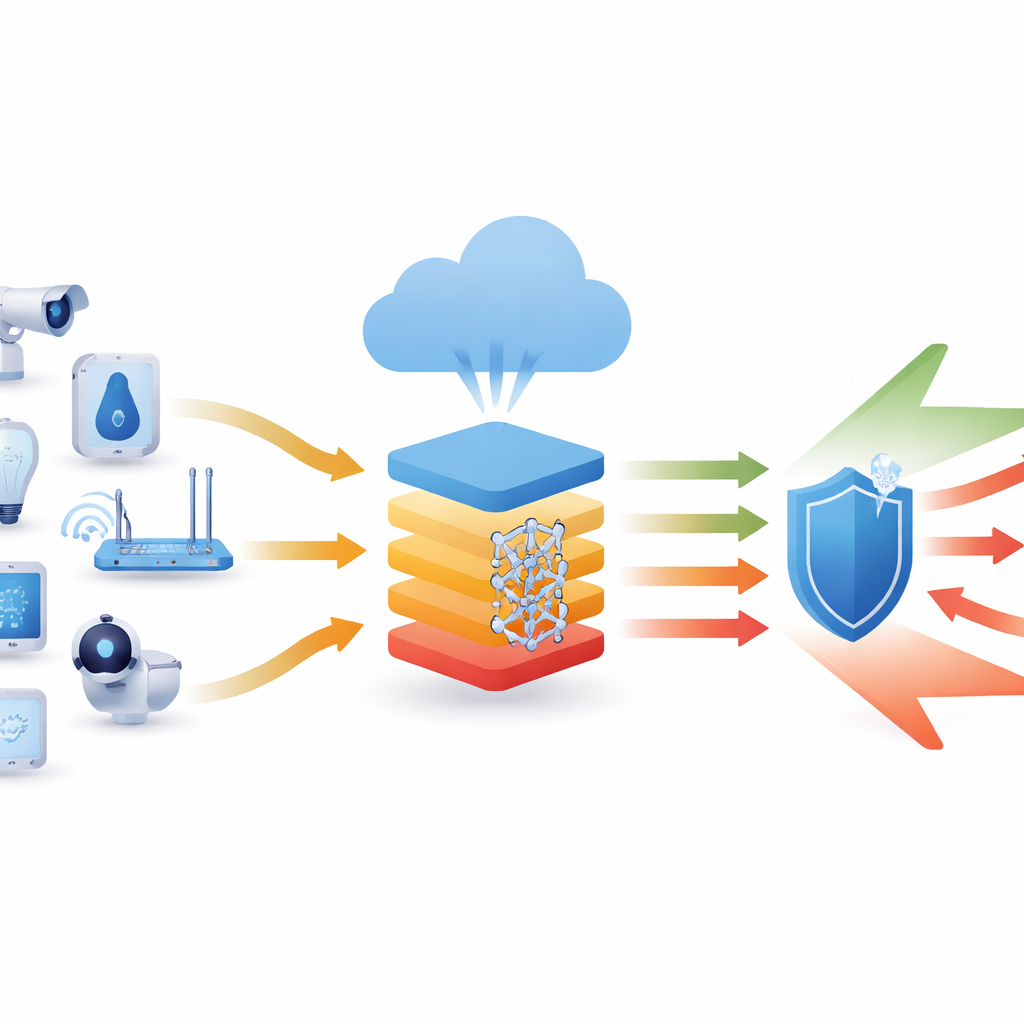

Od inteligentnych dzwonków po czujniki przemysłowe — miliardy małych urządzeń podłączonych do internetu w milczeniu monitorują, mierzą i kontrolują nasz świat. Jednak te gadżety to także nowe wejścia dla cyberprzestępców, którzy mogą przejmować je, by kraść dane lub uruchamiać ataki na dużą skalę. Artykuł przedstawia nowy sposób wczesnego i precyzyjnego wykrywania takich włamań, wykorzystujący zaawansowane narzędzia do wykrywania wzorców z zakresu sztucznej inteligencji, dostosowane do specyfiki sieci Internetu Rzeczy (IoT).

Roszący cień nad urządzeniami połączonymi z siecią

Ataki sieciowe kosztują dziś gospodarkę światową miliardy dolarów, a urządzenia IoT są szczególnie miękkim celem. Wiele z nich jest tanich, szeroko rozpowszechnionych i rzadko aktualizowanych, co czyni je atrakcyjnymi punktami wejścia dla atakujących. Tradycyjne systemy wykrywania włamań monitorują ruch sieciowy pod kątem znanych sygnatur lub prostych odchyleń statystycznych, ale współczesne ataki często ukrywają się w danych wyglądających na normalne lub wykorzystują wcześniej nieznane słabości. W środowiskach IoT wyzwanie jest jeszcze większe: strumienie danych są ogromne, urządzenia bardzo zróżnicowane, a moc obliczeniowa na krawędzi sieci ograniczona. Autorzy argumentują, że skuteczna ochrona musi jednocześnie rozpoznawać subtelne wzorce nadużyć i działać wystarczająco efektywnie, by być praktyczna w takich ograniczonych warunkach.

Inteligentniejszy „strażnik” dla ruchu IoT

Badanie wprowadza inteligentne ramy wykrywania włamań o nazwie OFSMDR-RIDS, zaprojektowane specjalnie dla sieci IoT. Jego celem jest odróżnianie rutynowego zachowania urządzeń od aktywności złośliwej z bardzo wysoką niezawodnością. Zamiast polegać na ręcznie opracowanych regułach, system wykorzystuje model uczenia głębokiego, który uczy się bezpośrednio na przykładach normalnego i atakującego ruchu. Jednak zamiast podawać surowe, chaotyczne dane do dużej sieci neuronowej, metoda najpierw starannie przygotowuje i redukuje informacje. Ta strategia zarówno poprawia dokładność, jak i utrzymuje system na tyle lekkim, by mógł być użyty w rzeczywistych sieciach.

Czyszczenie i destylacja danych

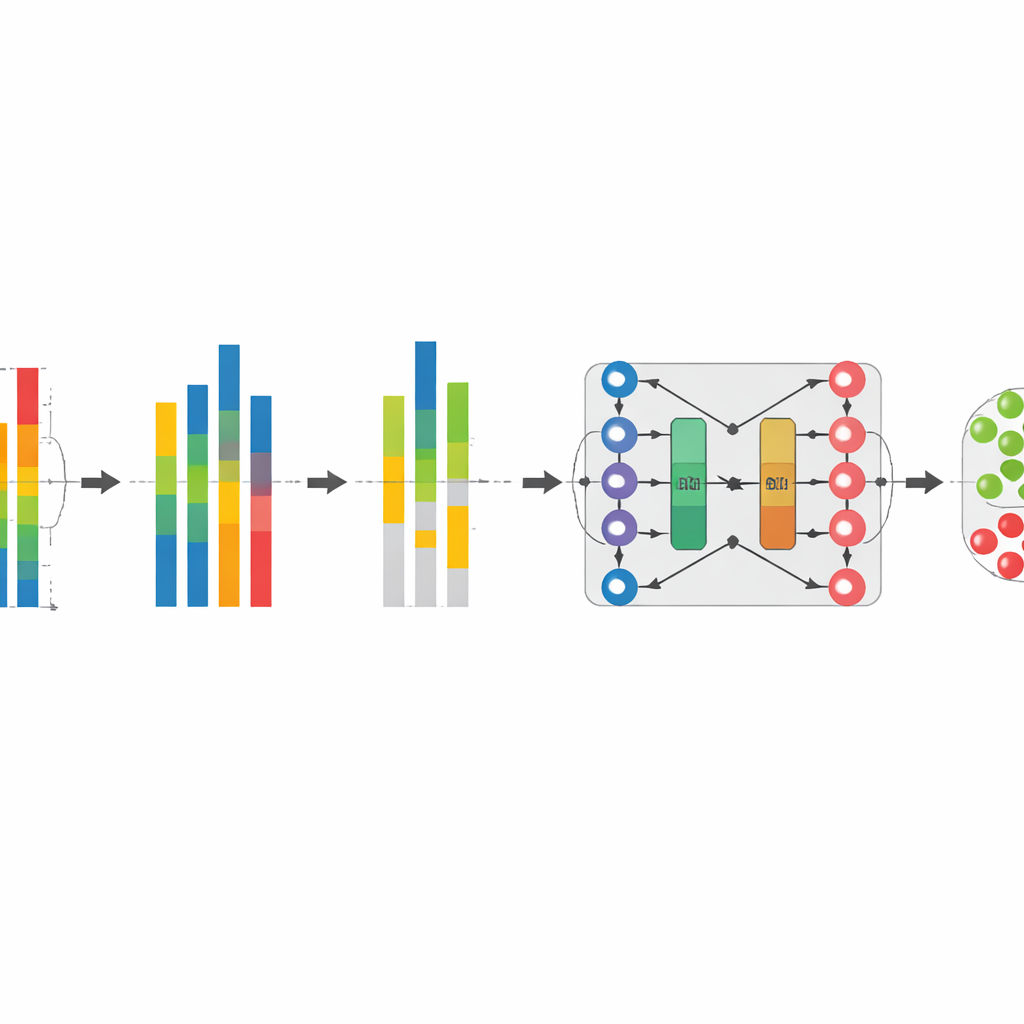

Pierwszym krokiem w potoku jest ustandaryzowanie napływających pomiarów sieciowych za pomocą procesu zwanego normalizacją kwantylową. Mówiąc prościej, przekształca to dane tak, aby ruch pochodzący z różnych urządzeń i okresów miał podobny rozkład wartości, przy zachowaniu względnej kolejności poszczególnych odczytów. Ułatwia to porównywanie wzorców i zmniejsza wpływ nietypowych skoków czy niezgodnych skal. Następnie system przeprowadza selekcję cech metodą poszukującą pomiarów silnie powiązanych z tym, czy ruch jest normalny, czy złośliwy, unikając jednocześnie redundantnych sygnałów, które mówią mniej więcej to samo. Zachowując jedynie najbardziej informatywne elementy każdego rekordu danych, model staje się szybszy, mniej podatny na przeuczenie i łatwiejszy do trenowania na dużych zbiorach IoT.

Uczenie wzorców w czasie

Gdy dane zostaną oczyszczone i zdestylowane, trafiają do hybrydowego modelu uczenia głębokiego łączącego dwie koncepcje: dwukierunkową długą pamięć krótkotrwałą (BiLSTM), która doskonale rozumie sekwencje, oraz autoenkoder, który uczy się zwartch, wewnętrznych reprezentacji. Razem struktura BiL-AE uczy się, jak ruch urządzeń typowo ewoluuje w czasie i jak rekonstruować go z formy skompresowanej. Subtelne odchylenia od nauczonych wzorców sygnalizują podejrzaną aktywność. Patrząc jednocześnie w przód i w tył w każdej sekwencji, model wychwytuje bogatszy kontekst czasowy niż konwencjonalne podejścia jednkierunkowe, poprawiając zdolność wykrywania złożonych ataków rozwijających się na wielu etapach, przy jednoczesnym utrzymaniu niskiego poziomu fałszywych alarmów.

Jak dobrze sprawdza się nowy „pies strażujący”

Naukowcy przetestowali swoją metodę, korzystając z dwóch powszechnie używanych zbiorów referencyjnych ruchu sieciowego IoT, które obejmują wiele typów ataków, takich jak zalewy typu denial-of-service, zgadywanie haseł czy wstrzykiwanie danych. W tych wymagających zestawach danych proponowany system konsekwentnie osiągał dokładność bliską 99,5%, przewyższając szereg ostatnich metod wykrywania włamań opartych na innych strategiach uczenia głębokiego i optymalizacji. Wymagał też mniej operacji obliczeniowych, mniej pamięci procesora graficznego i krótszych czasów przetwarzania niż kilka silnych punktów odniesienia, co sugeruje, że można go wdrażać nawet tam, gdzie zasoby są ograniczone. Dalsze eksperymenty wykazały, że każdy główny element — normalizacja, selekcja cech i hybrydowy model głęboki — przyczynił się do końcowej wydajności, a pełny potok był wyraźnie lepszy od wersji częściowych.

Co to oznacza dla codziennego bezpieczeństwa

Mówiąc prosto, praca ta pokazuje, że poprzez przemyślane oczyszczanie danych sieci IoT, wybieranie najbardziej wymownych sygnałów, a następnie zastosowanie modelu uczenia głębokiego uwzględniającego czas, można zbudować "inteligentny alarm", który wykrywa ataki z wyjątkową precyzją, zachowując przy tym efektywność. Choć badanie nadal opiera się na wcześniej zebranych zbiorach danych i nie w pełni uwzględnia szyfrowanego ruchu ani zupełnie nowych typów ataków, stanowi praktyczny plan działania dla systemów wykrywania włamań nowej generacji w szybko rozwijającym się świecie urządzeń połączonych z siecią. W miarę jak podejście to będzie adaptowane i testowane w sieciach produkcyjnych, może przyczynić się do zwiększenia bezpieczeństwa wszystkiego, od domowych czujników po systemy sterowania przemysłowego, przed niewidocznymi cyfrowymi intruzami.

Cytowanie: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Słowa kluczowe: bezpieczeństwo IoT, wykrywanie włamań, uczenie głębokie, ataki sieciowe, cyberbezpieczeństwo