Clear Sky Science · fr

Exploiter une représentation profonde multimodale avec une approche de réduction de dimensionnalité pour un système de détection d’intrusions amélioré dans les réseaux Internet des objets

Pourquoi les objets intelligents ont besoin d’une meilleure protection

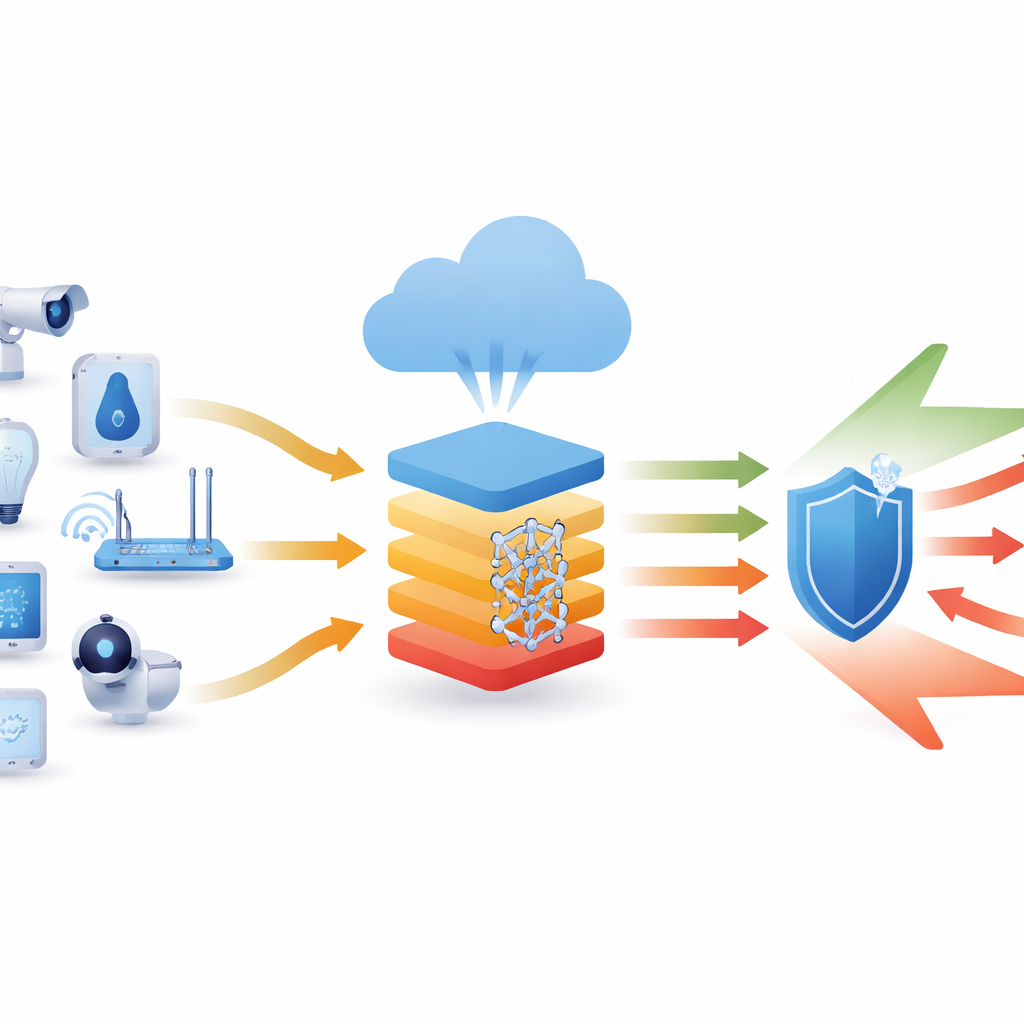

Des sonnettes connectées aux capteurs industriels, des milliards de petits dispositifs reliés à Internet surveillent, mesurent et commandent notre monde en silence. Pourtant, ces appareils représentent aussi de nouvelles portes d’entrée pour les cybercriminels, qui peuvent les détourner pour voler des données ou lancer des attaques à grande échelle. Cet article présente une nouvelle méthode pour détecter ces intrusions de façon précoce et précise, en utilisant des outils avancés d’identification de motifs issus de l’intelligence artificielle adaptés aux réalités des réseaux d’Internet des objets (IoT).

L’ombre grandissante sur les appareils connectés

Les attaques réseau coûtent aujourd’hui des milliards de dollars à l’économie mondiale, et les appareils IoT constituent une cible particulièrement vulnérable. Nombre d’entre eux sont peu coûteux, largement déployés et rarement mis à jour, ce qui en fait des tremplins attrayants pour les attaquants. Les systèmes traditionnels de détection d’intrusions surveillent le trafic réseau à la recherche de signatures connues ou d’anomalies statistiques simples, mais les attaques modernes se dissimulent souvent dans des données d’apparence normale ou exploitent des failles inédites. Dans les environnements IoT, le défi est encore plus grand : les flux de données sont immenses, les dispositifs très hétérogènes et la puissance de calcul en périphérie limitée. Les auteurs soutiennent qu’une protection efficace doit à la fois reconnaître des motifs d’utilisation détournée subtils et fonctionner suffisamment efficacement pour être pratique dans ces contextes contraints.

Un chien de garde plus intelligent pour le trafic IoT

L’étude présente un cadre intelligent de détection d’intrusions appelé OFSMDR-RIDS, conçu spécifiquement pour les réseaux IoT. Son objectif est de distinguer le comportement habituel des dispositifs des activités malveillantes avec une très grande fiabilité. Plutôt que de se reposer sur des règles manuelles, le système utilise un modèle d’apprentissage profond qui apprend directement à partir d’exemples de trafic normal et d’attaques. Mais au lieu d’alimenter des données brutes et désordonnées dans un grand réseau neuronal, la méthode prépare et réduit soigneusement l’information en amont. Cette stratégie améliore la précision tout en maintenant le système suffisamment léger pour être utilisé dans des réseaux réels.

Nettoyer et distiller les données

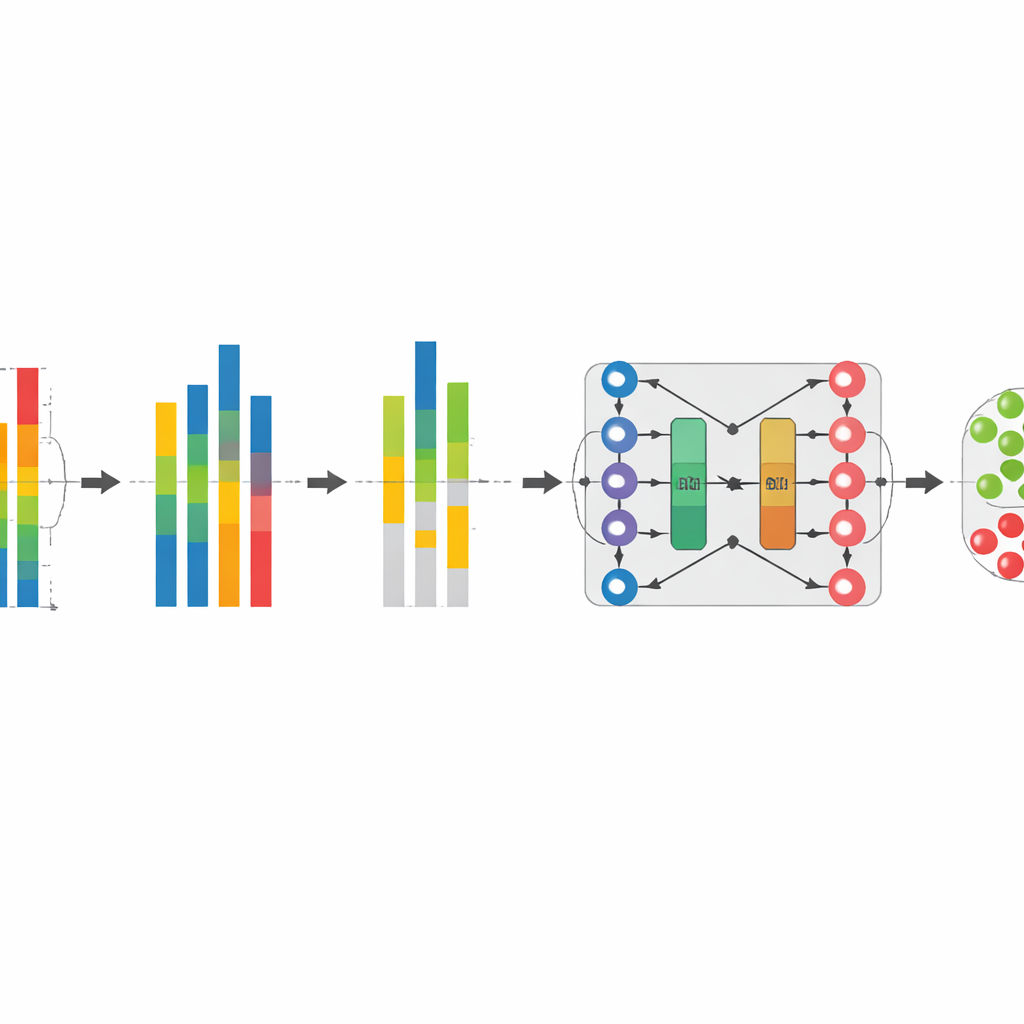

La première étape du pipeline consiste à standardiser les mesures réseau entrantes à l’aide d’un procédé appelé normalisation par quantiles. Concrètement, cela reformate les données afin que le trafic provenant de différents dispositifs et périodes présente une répartition de valeurs similaire, tout en préservant le classement relatif des mesures individuelles. Cela facilite la comparaison des motifs et réduit l’effet de pics inhabituels ou d’échelles incompatibles. Ensuite, le système réalise une sélection de caractéristiques par une méthode qui recherche les mesures fortement liées au fait que le trafic soit normal ou malveillant, tout en évitant les signaux redondants qui véhiculent à peu près la même information. En ne conservant que les éléments les plus informatifs de chaque enregistrement, le modèle devient plus rapide, moins sujet au surapprentissage et plus facile à entraîner sur de grands jeux de données IoT.

Apprendre les motifs dans le temps

Une fois les données nettoyées et distillées, elles sont transmises à un modèle d’apprentissage profond hybride qui combine deux idées : la mémoire à long terme bidirectionnelle (Bidirectional Long Short-Term Memory) — qui excelle à comprendre les séquences — et un autoencodeur — qui apprend des représentations internes compactes. Ensemble, cette architecture BiL-AE apprend comment le trafic des dispositifs évolue typiquement dans le temps et comment le reconstruire à partir d’une forme compressée. Les écarts subtils par rapport aux motifs appris signalent une activité suspecte. En regardant à la fois vers l’avant et vers l’arrière dans chaque séquence, le modèle capture un contexte temporel plus riche que les approches unidirectionnelles classiques, améliorant sa capacité à repérer des attaques complexes se déroulant sur plusieurs étapes tout en maintenant un faible taux de fausses alertes.

Quelle est la performance du nouveau gardien

Les chercheurs ont testé leur méthode sur deux collections de référence largement utilisées de trafic réseau IoT qui incluent de nombreux types d’attaques, tels que les dénis de service, les tentatives de force brute de mots de passe et les injections de données. Sur ces jeux de données exigeants, le système proposé a constamment atteint une précision proche de 99,5 %, surpassant une série de méthodes récentes de détection d’intrusions basées sur d’autres stratégies d’apprentissage profond et d’optimisation. Il a également nécessité moins d’opérations de calcul, moins de mémoire GPU et des temps de traitement plus courts que plusieurs références solides, suggérant qu’il peut être déployé même lorsque les ressources sont limitées. Des expériences supplémentaires ont montré que chaque composant majeur — normalisation, sélection de caractéristiques et modèle profond hybride — a contribué à la performance finale, la chaîne complète étant clairement supérieure aux versions partielles.

Ce que cela signifie pour la sécurité quotidienne

En termes simples, ce travail montre qu’en nettoyant soigneusement les données réseau IoT, en choisissant les signaux les plus parlants, puis en appliquant un modèle d’apprentissage profond sensible au temps, il est possible de construire une « alarme intelligente » qui détecte les attaques avec une précision remarquable tout en restant efficace. Bien que l’étude repose encore sur des ensembles de données précollectées et n’aborde pas entièrement le trafic chiffré ni les types d’attaques totalement nouveaux, elle propose une feuille de route pratique pour la détection d’intrusions de nouvelle génération dans le monde en rapide expansion des objets connectés. À mesure que cette approche sera adaptée et testée en réseaux opérationnels, elle pourrait contribuer à protéger des capteurs domestiques aux systèmes de contrôle industriels contre des intrus numériques invisibles.

Citation: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Mots-clés: Sécurité IoT, détection d’intrusions, apprentissage profond, attaques réseau, cybersécurité