Clear Sky Science · es

Aprovechamiento de representaciones profundas multimodales con un enfoque de reducción de dimensionalidad para un sistema de detección de intrusiones mejorado en redes del Internet de las cosas

Por qué los dispositivos inteligentes necesitan mejor protección

Desde timbres inteligentes hasta sensores industriales, miles de millones de pequeños dispositivos conectados a Internet monitorizan, miden y controlan nuestro mundo de forma silenciosa. Sin embargo, estos aparatos también son nuevas puertas para los ciberdelincuentes, que pueden secuestrarlos para robar datos o lanzar ataques a gran escala. Este artículo presenta una forma nueva de detectar esas intrusiones de manera temprana y precisa, utilizando herramientas avanzadas de identificación de patrones de la inteligencia artificial adaptadas a la realidad de las redes del Internet de las cosas (IoT).

La sombra creciente sobre los dispositivos conectados

Los ataques a las redes cuestan ahora miles de millones de dólares a la economía global, y los dispositivos IoT son un objetivo particularmente blando. Muchos son baratos, están ampliamente desplegados y se actualizan rara vez, lo que los convierte en atractivos puntos de apoyo para los atacantes. Los sistemas tradicionales de detección de intrusiones vigilan el tráfico de red buscando firmas conocidas o anomalías estadísticas simples, pero los ataques modernos a menudo se ocultan dentro de datos que parecen normales o explotan vulnerabilidades hasta entonces desconocidas. En entornos IoT, el reto es aún mayor: las corrientes de datos son enormes, los dispositivos varían ampliamente y la capacidad de cálculo en el borde es limitada. Los autores sostienen que una protección eficaz debe tanto reconocer patrones sutiles de uso indebido como funcionar con la eficiencia suficiente para ser práctica en escenarios tan restringidos.

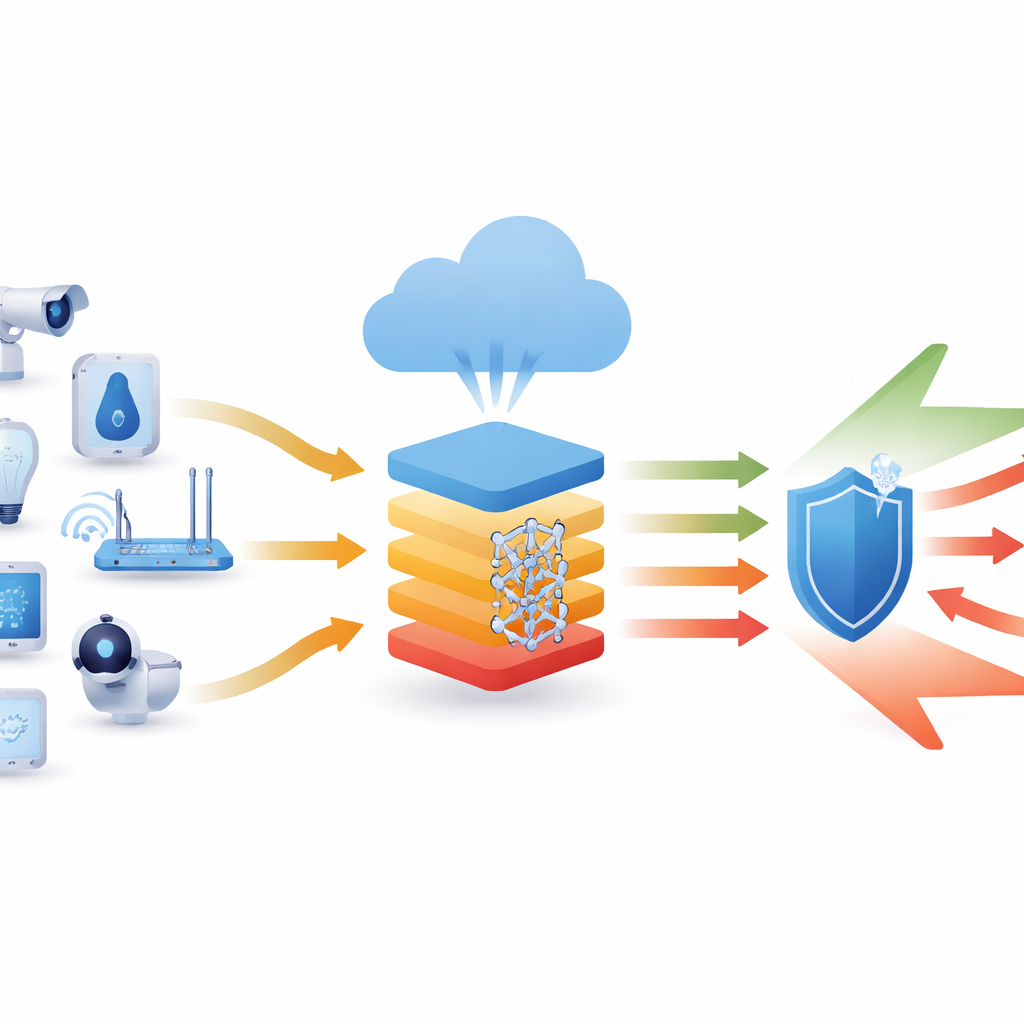

Un perro guardián más inteligente para el tráfico IoT

El estudio presenta un marco inteligente de detección de intrusiones llamado OFSMDR-RIDS, diseñado específicamente para redes IoT. Su objetivo es distinguir el comportamiento rutinario de los dispositivos de la actividad maliciosa con gran fiabilidad. En lugar de basarse en reglas creadas manualmente, el sistema usa un modelo de aprendizaje profundo que aprende directamente a partir de ejemplos de tráfico normal y de ataque. Pero en lugar de alimentar datos crudos y desordenados a una gran red neuronal, el método prepara y recorta cuidadosamente la información primero. Esta estrategia mejora la precisión y mantiene el sistema lo bastante ligero como para usarse en redes reales.

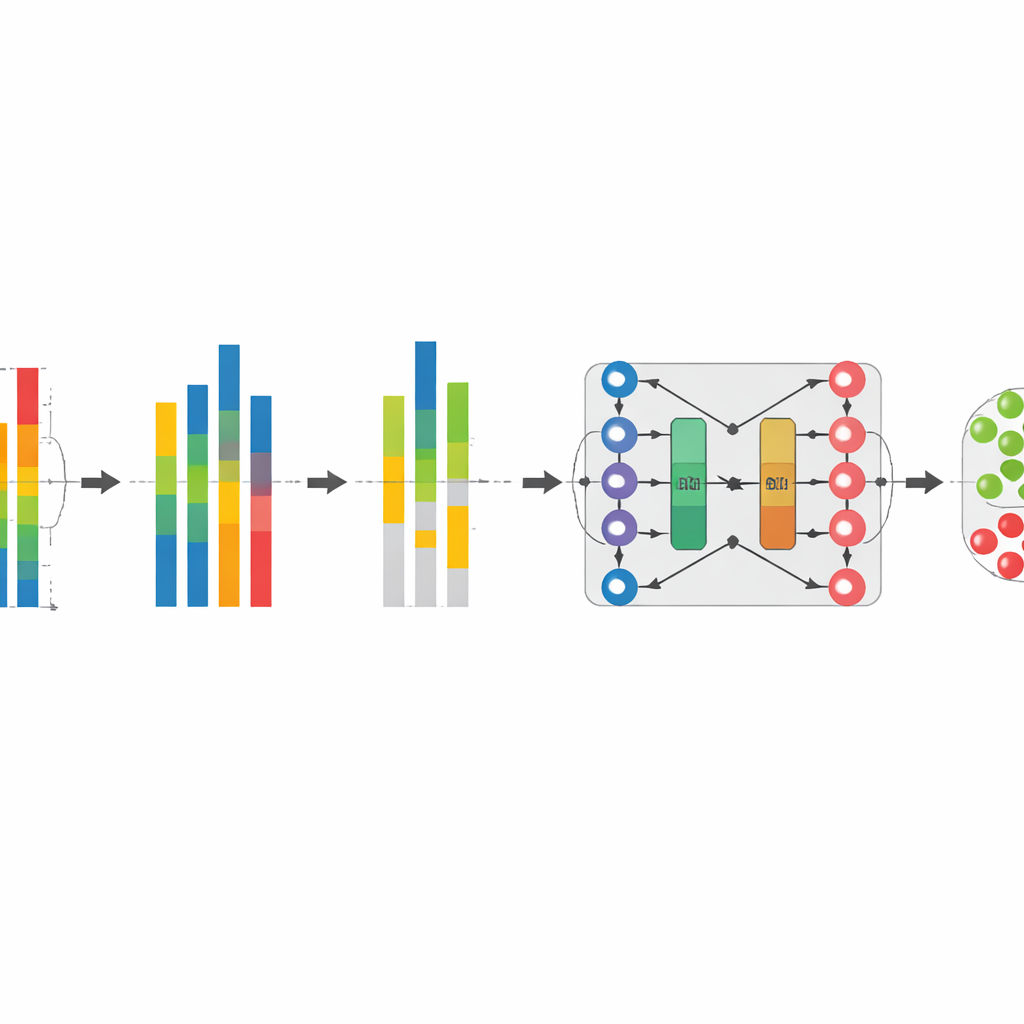

Limpiar y destilar los datos

El primer paso del flujo es estandarizar las medidas de red entrantes mediante un proceso llamado normalización por cuantiles. En términos cotidianos, esto remodela los datos para que el tráfico procedente de distintos dispositivos y momentos siga una distribución de valores similar, preservando a la vez el orden relativo de las lecturas individuales. Eso facilita la comparación de patrones y reduce el efecto de picos inusuales o escalas desajustadas. A continuación, el sistema realiza selección de características con un método que busca medidas fuertemente vinculadas a si el tráfico es normal o malicioso, evitando señales redundantes que digan básicamente lo mismo. Al conservar solo las piezas más informativas de cada registro de datos, el modelo se vuelve más rápido, menos propenso al sobreajuste y más fácil de entrenar con grandes conjuntos de datos IoT.

Aprender patrones en el tiempo

Una vez que los datos han sido limpiados y destilados, se pasan a un modelo híbrido de aprendizaje profundo que combina dos ideas: memoria a largo plazo bidireccional (bidirectional long short-term memory), que sobresale en comprender secuencias, y un autoencoder, que aprende representaciones internas compactas. Juntas, esta estructura BiL-AE aprende cómo evoluciona típicamente el tráfico de los dispositivos a lo largo del tiempo y cómo reconstruirlo desde una forma comprimida. Desviaciones sutiles respecto a los patrones aprendidos señalan actividad sospechosa. Al mirar tanto hacia adelante como hacia atrás en cada secuencia, el modelo captura un contexto temporal más rico que los enfoques convencionales unidireccionales, mejorando su capacidad para detectar ataques complejos que se desarrollan en varios pasos y manteniendo bajas las falsas alarmas.

Qué tan bien rinde el nuevo guardián

Los investigadores probaron su método usando dos colecciones de referencia ampliamente utilizadas de tráfico de red IoT que incluyen muchos tipos de ataques, como inundaciones de denegación de servicio, adivinación de contraseñas e inyección de datos. En estos conjuntos de datos desafiantes, el sistema propuesto alcanzó de forma consistente una precisión cercana al 99,5 %, superando a una variedad de métodos recientes de detección de intrusiones basados en otras estrategias de aprendizaje profundo y optimización. También requirió menos operaciones de cómputo, menos memoria de la GPU y tiempos de procesamiento más cortos que varias líneas base sólidas, lo que sugiere que puede desplegarse incluso donde los recursos son limitados. Experimentos adicionales mostraron que cada componente principal —normalización, selección de características y el modelo híbrido profundo— contribuyó al rendimiento final, siendo la canalización completa claramente superior a las versiones parciales.

Qué supone esto para la seguridad cotidiana

En términos sencillos, este trabajo muestra que, al limpiar cuidadosamente los datos de red IoT, elegir las señales más reveladoras y aplicar un modelo de aprendizaje profundo consciente del tiempo, es posible construir una "alarma inteligente" que detecte ataques con sorprendente precisión sin perder eficiencia. Aunque el estudio todavía se basa en conjuntos de datos precolectados y no aborda por completo el tráfico cifrado ni tipos de ataque totalmente nuevos, traza un plan práctico para la detección de intrusiones de próxima generación en el mundo en rápida expansión de los dispositivos conectados. A medida que este enfoque se adapte y pruebe en redes en vivo, podría ayudar a mantener más seguros desde los sensores domésticos hasta los sistemas de control industrial frente a intrusos digitales invisibles.

Cita: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Palabras clave: seguridad IoT, detección de intrusiones, aprendizaje profundo, ataques a la red, ciberseguridad