Clear Sky Science · ru

Использование мультимодального глубокого представления с методом снижения размерности для улучшения системы обнаружения вторжений в сетях Интернета вещей

Почему умным устройствам нужна лучшая защита

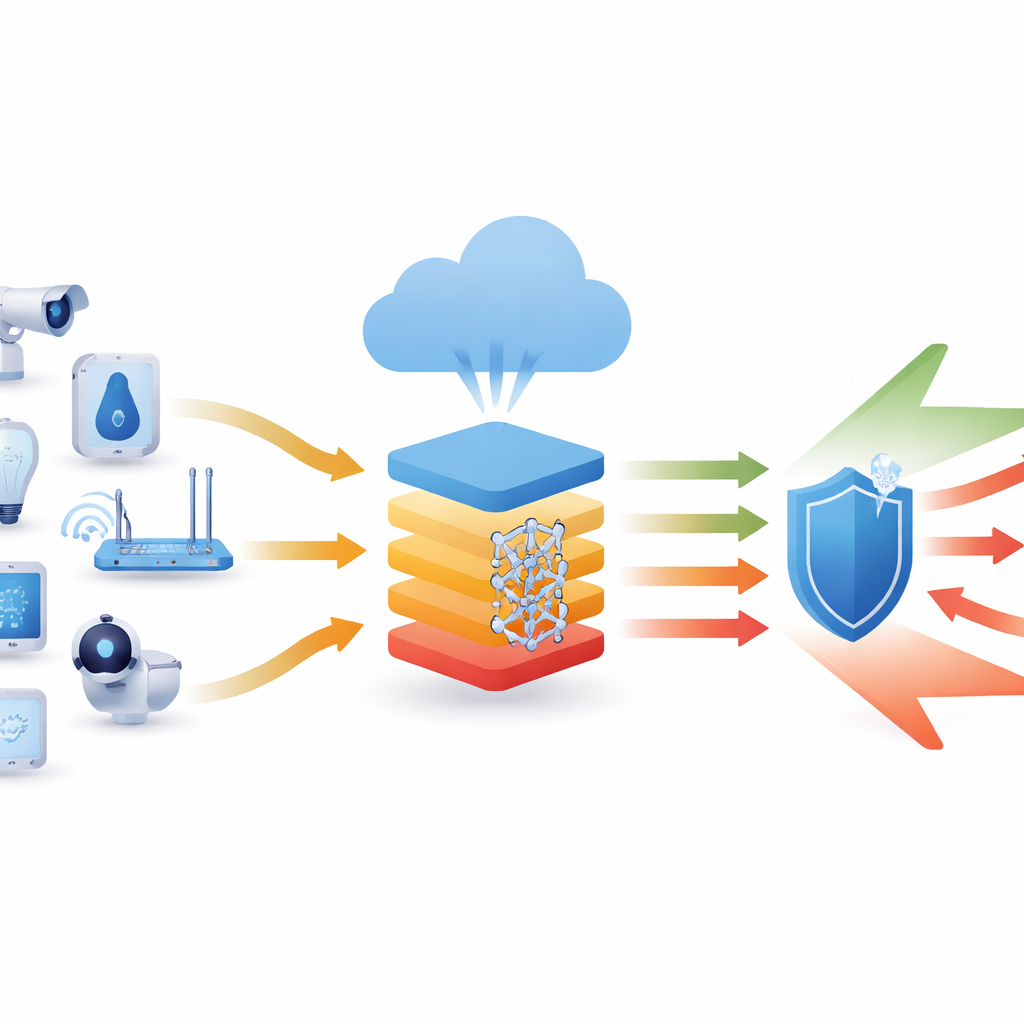

От умных дверных звонков до промышленных датчиков — миллиарды мелких подключённых к интернету устройств тихо контролируют, измеряют и управляют нашим миром. Вместе с тем эти гаджеты открывают новые двери для киберпреступников, которые могут захватывать их, чтобы похищать данные или запускать масштабные атаки. В этой статье предложен новый способ раннего и точного обнаружения таких вторжений с помощью продвинутых инструментов обнаружения закономерностей из области искусственного интеллекта, адаптированных к реалиям сетей Интернета вещей (IoT).

Растущая угроза для подключённых устройств

Сетевые атаки теперь обходятся мировой экономике в миллиарды долларов, и устройства IoT представляют особо уязвимую цель. Многие из них недорогие, широко распространённые и редко обновляются, что делает их привлекательной отправной точкой для злоумышленников. Традиционные системы обнаружения вторжений отслеживают сетевой трафик в поисках известных сигнатур или простых статистических аномалий, но современные атаки часто скрываются в данных, выглядящих привычно, или используют ранее неизвестные уязвимости. В условиях IoT задача усложняется: потоки данных огромны, устройства сильно разнятся, а вычислительная мощность на периферии ограничена. Авторы утверждают, что эффективная защита должна одновременно распознавать тонкие модели злоупотреблений и работать достаточно эффективно, чтобы быть практичной в таких ограниченных условиях.

Более умный наблюдатель за трафиком IoT

Исследование представляет интеллектуальную систему обнаружения вторжений под названием OFSMDR-RIDS, разработанную специально для сетей IoT. Её цель — с очень высокой достоверностью отличать обычное поведение устройств от вредоносной активности. Вместо опоры на вручную заданные правила система использует модель глубокого обучения, которая учится напрямую на примерах нормального и атакующего трафика. Но вместо того чтобы подавать сырой, неструктурированный набор данных в большую нейросеть, метод аккуратно подготавливает и отбирает информацию заранее. Такая стратегия повышает точность и делает систему достаточно лёгкой для использования в реальных сетях.

Очистка и дистилляция данных

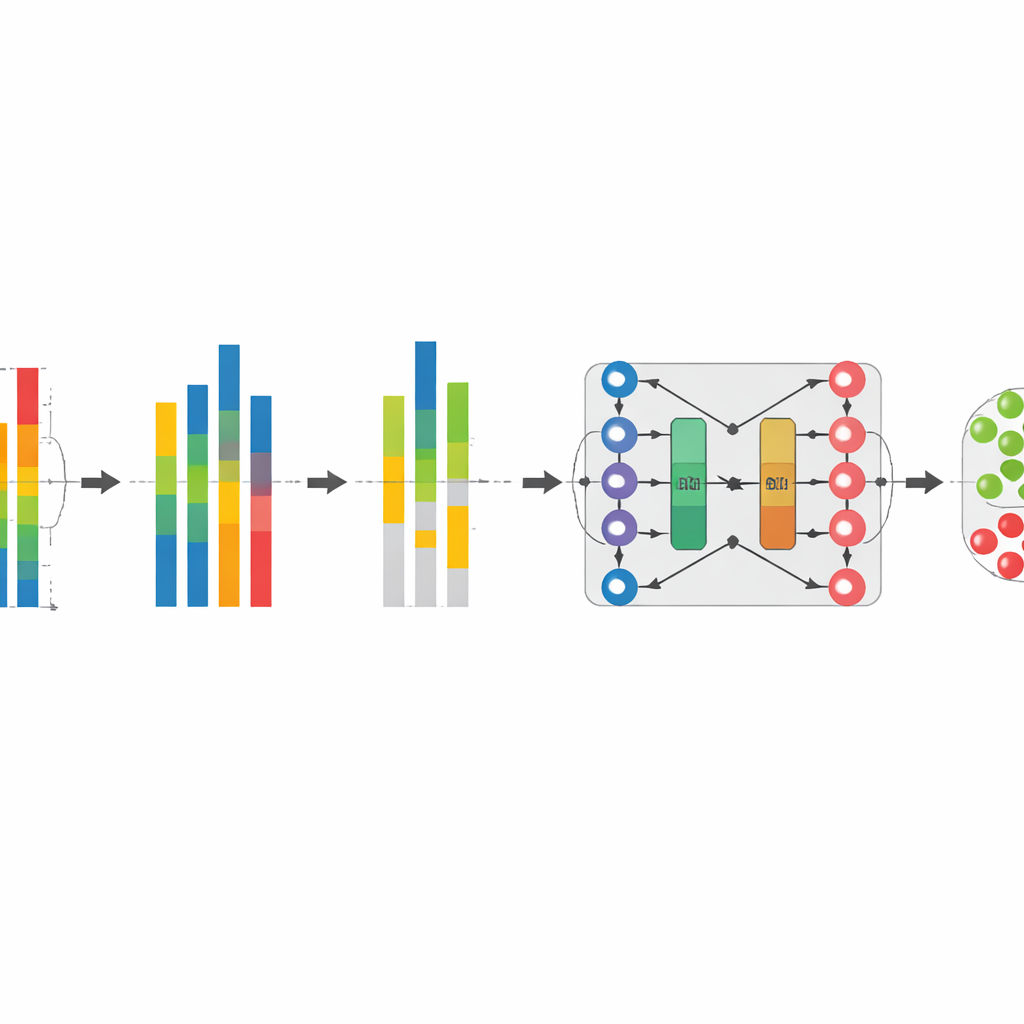

Первый шаг в конвейере — стандартизация входных сетевых измерений с помощью процедуры, называемой квантильной нормализацией. Проще говоря, это преобразует данные так, чтобы трафик от разных устройств и времени имел схожее распределение значений, при этом сохраняя относительный порядок отдельных измерений. Это облегчает сравнение паттернов и снижает влияние аномальных всплесков или несоответствия шкал. Дальше система выполняет отбор признаков методом, который ищет измерения, сильно связанные с тем, является ли трафик нормальным или вредоносным, одновременно избегая избыточных сигналов, передающих примерно одну и ту же информацию. Сохраняя только наиболее информативные элементы каждой записи данных, модель становится быстрее, менее склонной к переобучению и проще обучается на больших наборах данных IoT.

Обучение временным закономерностям

После очистки и дистилляции данные поступают в гибридную модель глубокого обучения, объединяющую две идеи: двунаправленные долгосрочные краткосрочные сети памяти (BiLSTM), хорошо работающие с последовательностями, и автокодировщик, который изучает компактные внутренние представления. В составе BiL-AE эта структура изучает, как трафик устройств обычно развивается во времени, и как восстанавливать его из сжатого представления. Тонкие отклонения от выученных шаблонов сигнализируют о подозрительной активности. Смотрев вперёд и назад в каждой последовательности, модель улавливает более богатый временной контекст, чем традиционные однонаправленные подходы, что улучшает способность обнаруживать сложные атаки, разворачивающиеся в несколько шагов, при сохранении низкого уровня ложных срабатываний.

Насколько хорошо работает новый «пёс-сторож»

Исследователи протестировали свой метод на двух широко используемых эталонных наборах сетевого трафика IoT, включающих многие типы атак, такие как атаки типа «отказ в обслуживании», подбор паролей и внедрение данных. На этих сложных наборах предложенная система стабильно достигала точности около 99,5%, превосходя ряд современных методов обнаружения вторжений, основанных на других методах глубокого обучения и оптимизации. Она также требовала меньше вычислительных операций, меньше памяти графического процессора и имела более короткие времена обработки по сравнению с несколькими сильными базовыми решениями, что позволяет предположить возможность развёртывания даже в условиях ограниченных ресурсов. Дальнейшие эксперименты показали, что каждый из основных компонентов — нормализация, отбор признаков и гибридная глубокая модель — вносит вклад в итоговую производительность, причём полный конвейер явно лучше частичных версий.

Что это значит для повседневной безопасности

Проще говоря, работа показывает, что при продуманной очистке данных сетей IoT, выборе наиболее выраженных сигналов и применении временно-ориентированной модели глубокого обучения возможно создать «умную сигнализацию», которая обнаруживает атаки с высокой точностью, оставаясь при этом эффективной. Хотя исследование всё ещё опирается на заранее собранные наборы данных и не полностью решает вопросы зашифрованного трафика или совершенно новых типов атак, оно выстраивает практический план для систем обнаружения вторжений следующего поколения в быстрорастущем мире подключённых устройств. По мере адаптации и испытаний этого подхода в живых сетях он может помочь лучше защищать всё — от домашних датчиков до промышленных систем управления — от незаметных цифровых злоумышленников.

Цитирование: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Ключевые слова: Безопасность IoT, обнаружение вторжений, глубокое обучение, сетевые атаки, кибербезопасность