Clear Sky Science · sv

Att utnyttja multimodal djuprepresentation med dimensionsreducerande metod för förbättrat intrångsdetekteringssystem i Internet of Things-nätverk

Varför smarta prylar behöver bättre skydd

Från smarta dörrklockor till industrisensorer övervakar, mäter och styr miljarder små internetkopplade enheter tyst vår omvärld. Men dessa prylar utgör också nya ingångar för cyberbrottslingar, som kan ta över dem för att stjäla data eller initiera storskaliga attacker. Denna artikel presenterar ett nytt sätt att upptäcka sådana intrång tidigt och korrekt, med hjälp av avancerade mönsterigenkänningstekniker från artificiell intelligens anpassade till villkoren i Internet of Things (IoT)-nätverk.

Den växande skuggan över uppkopplade enheter

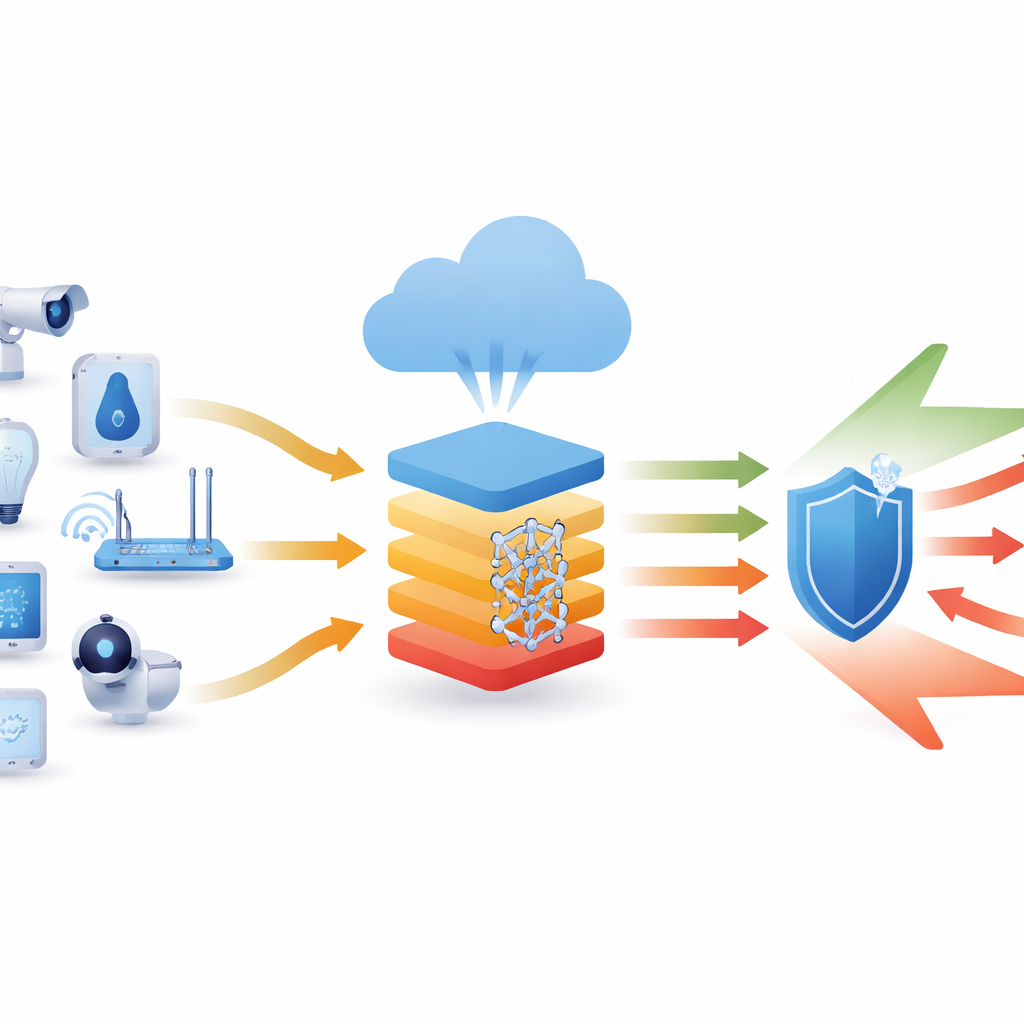

Nätverksattacker kostar nu den globala ekonomin miljarder dollar, och IoT-enheter är ett särskilt mjukt mål. Många är billiga, brett utplacerade och sällan uppdaterade, vilket gör dem till attraktiva språngbrädor för angripare. Traditionella intrångsdetekteringssystem övervakar nätverkstrafik efter kända signaturer eller enkla statistiska avvikelser, men moderna attacker döljer sig ofta i normalt utseende data eller utnyttjar tidigare okända svagheter. I IoT-miljöer är utmaningen ännu större: datamängderna är enorma, enheterna varierar kraftigt och beräkningsresurser vid kanten är begränsade. Författarna menar att effektivt skydd både måste känna igen subtila missbruksmönster och vara tillräckligt effektivt för att vara praktiskt i sådana resurssnåla miljöer.

En smartare väktare för IoT-trafik

Studien introducerar en intelligent ram för intrångsdetektion kallad OFSMDR-RIDS, särskilt utformad för IoT-nätverk. Målet är att särskilja rutinmässigt enhetsbeteende från skadlig aktivitet med mycket hög tillförlitlighet. Istället för att förlita sig på handgjorda regler använder systemet en djupinlärningsmodell som lär sig direkt från exempel på normal och angripande trafik. Men snarare än att mata rå och rörig data in i ett stort neuralt nätverk förbereds och trimmas informationen noggrant först. Denna strategi förbättrar både noggrannheten och håller systemet tillräckligt lätt för att användas i verkliga nätverk.

Rengöring och destillering av data

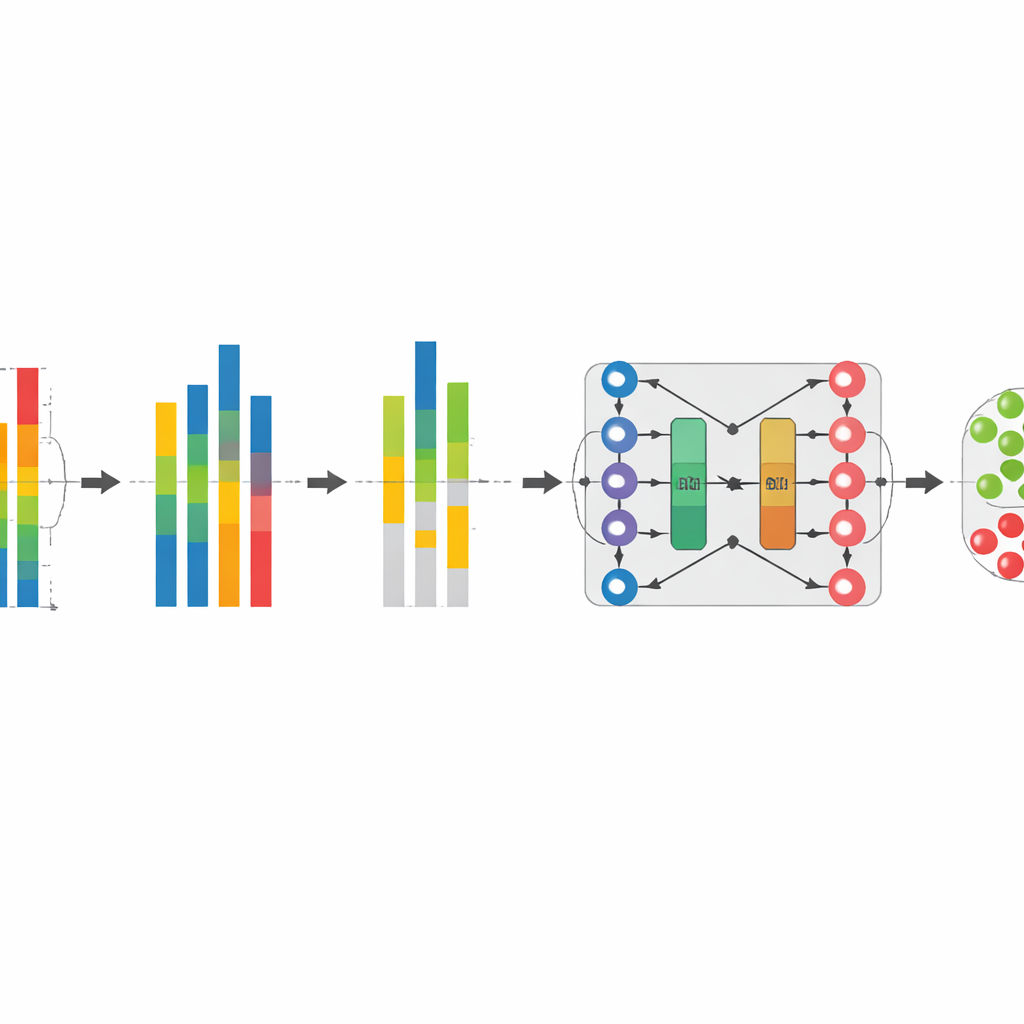

Det första steget i pipelinen är att standardisera inkommande nätverksmätningar med en process kallad kvantilnormalisering. I vardagliga termer omformar detta data så att trafik från olika enheter och tidpunkter följer en liknande fördelning av värden, samtidigt som den relativa rangordningen av enskilda mätningar bevaras. Det gör mönster enklare att jämföra och minskar effekten av ovanliga toppar eller ej matchande skalor. Därefter utför systemet funktionsurval med en metod som söker efter mätvärden starkt kopplade till om trafik är normal eller skadlig, samtidigt som redundanta signaler som säger ungefär samma sak undviks. Genom att behålla endast de mest informativa delarna av varje datapost blir modellen snabbare, mindre benägen för överanpassning och enklare att träna på stora IoT-dataset.

Att lära mönster i tiden

När datan har rengjorts och destillerats skickas den vidare till en hybrid djupinlärningsmodell som kombinerar två idéer: bidirektionell long short-term memory (som är särskilt bra på att förstå sekvenser) och en autoencoder (som lär sig kompakta interna representationer). Tillsammans lär denna BiL-AE-struktur sig hur enhetstrafiken normalt utvecklas över tid och hur den kan rekonstrueras från en komprimerad form. Subtila avvikelser från inlärda mönster signalerar misstänkt aktivitet. Genom att betrakta både fram- och bakåtriktning i varje sekvens fångar modellen rikare temporal kontext än konventionella endimensionella metoder, vilket förbättrar dess förmåga att upptäcka komplexa attacker som utvecklas över många steg samtidigt som falsklarmen hålls låga.

Hur väl presterar den nya vakthunden

Forskarlaget testade sin metod med två välanvända referenssamlingar av IoT-nätverkstrafik som innehåller många typer av attacker, såsom överbelastningsattacker (DoS), lösenordsgissning och datainsprutning. Över dessa krävande dataset uppnådde det föreslagna systemet konsekvent noggrannhet nära 99,5 %, och överträffade en rad nyligen publicerade intrångsdetektionsmetoder baserade på andra djupinlärnings- och optimeringsstrategier. Det krävde också färre beräkningsoperationer, mindre grafikkortsminne och kortare bearbetningstider än flera starka jämförelsemetoder, vilket tyder på att det kan driftsättas även där resurser är begränsade. Ytterligare experiment visade att varje huvudkomponent—normalisering, funktionsurval och den hybrida djupmodellen—bidrog till slutresultatet, med hela pipelinen klart överlägsen delvisa versioner.

Vad detta innebär för vardaglig säkerhet

Enkelt uttryckt visar detta arbete att genom att omsorgsfullt rengöra IoT-nätverksdata, välja de mest talande signalerna och sedan tillämpa en tidsmedveten djupinlärningsmodell är det möjligt att bygga ett "smart larm" som upptäcker attacker med anmärkningsvärd precision samtidigt som det förblir effektivt. Även om studien fortfarande bygger på förhandsinsamlingar och inte helt tar itu med krypterad trafik eller helt nya attacktyper, lägger den fram en praktisk ritning för nästa generations intrångsdetektion i den snabbt växande världen av uppkopplade enheter. När denna ansats anpassas och testas i live-nätverk kan den bidra till att hålla allt från hemsensorer till industriella styrsystem säkrare mot osedda digitala inkräktare.

Citering: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Nyckelord: IoT-säkerhet, intrångsdetektion, djupinlärning, nätverksattacker, cybersäkerhet