Clear Sky Science · it

Sfruttare una rappresentazione profonda multimodale con approccio di riduzione dimensionale per un sistema di rilevamento delle intrusioni migliorato nelle reti Internet of Things

Perché i dispositivi intelligenti hanno bisogno di protezioni migliori

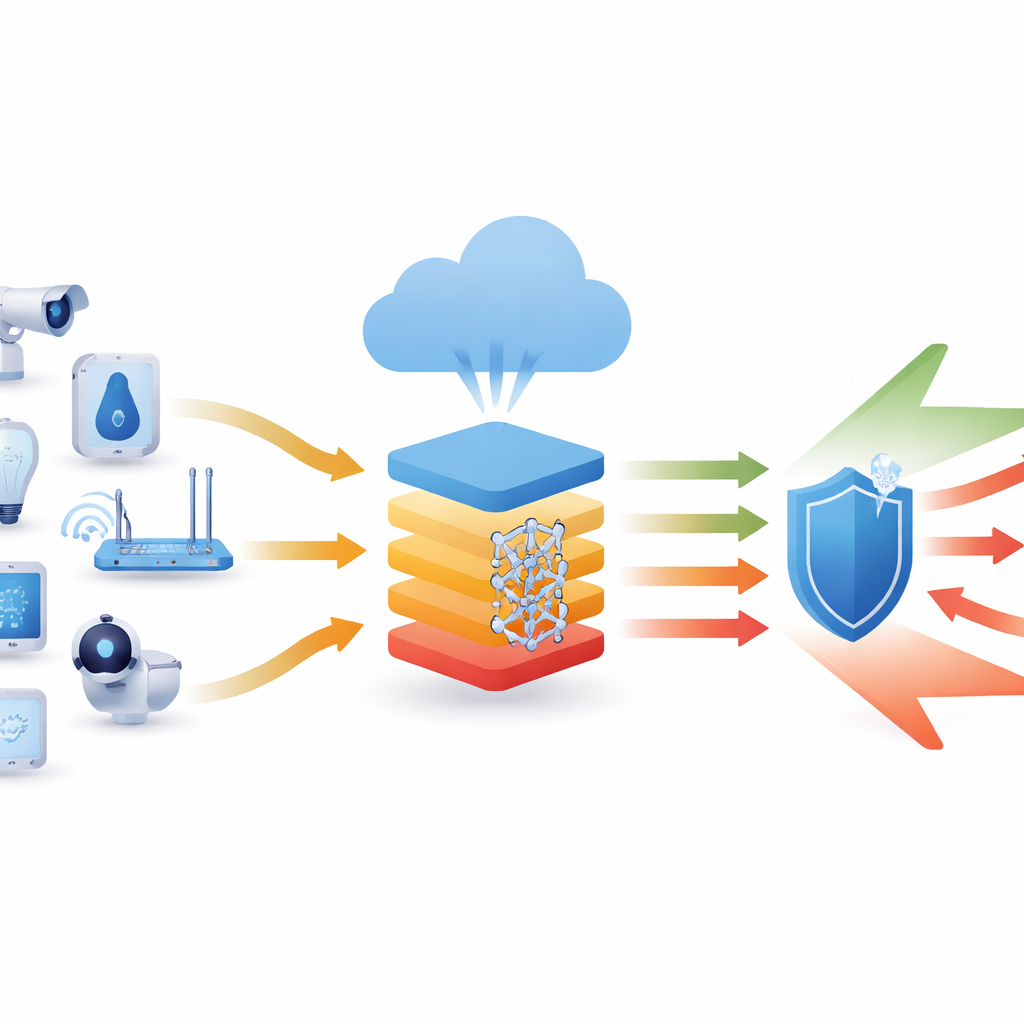

Dai campanelli smart ai sensori industriali, miliardi di piccoli dispositivi connessi a Internet monitorano, misurano e controllano il nostro mondo in modo quasi invisibile. Tuttavia questi gadget rappresentano anche nuove porte per i cybercriminali, che possono dirottarli per rubare dati o lanciare attacchi su larga scala. Questo articolo presenta un nuovo modo per individuare tali intrusioni precocemente e con precisione, utilizzando strumenti di individuazione dei pattern avanzati dell’intelligenza artificiale adattati alle realtà delle reti Internet of Things (IoT).

L’ombra crescente sui dispositivi connessi

Gli attacchi di rete costano oggi all’economia globale miliardi di dollari, e i dispositivi IoT sono un bersaglio particolarmente vulnerabile. Molti sono economici, ampiamente distribuiti e raramente aggiornati, il che li rende gradini attraenti per gli aggressori. I sistemi tradizionali di rilevamento delle intrusioni controllano il traffico di rete alla ricerca di firme note o di anomalie statistiche semplici, ma gli attacchi moderni spesso si nascondono all’interno di dati dall’aspetto normale o sfruttano debolezze mai viste prima. Negli ambienti IoT la sfida è ancora maggiore: i flussi di dati sono enormi, i dispositivi sono molto eterogenei e la potenza di calcolo al bordo è limitata. Gli autori sostengono che una protezione efficace deve sia riconoscere i pattern sottili di abuso sia funzionare in modo sufficientemente efficiente da risultare pratica in tali contesti vincolati.

Un cane da guardia più intelligente per il traffico IoT

Lo studio introduce un framework intelligente di rilevamento delle intrusioni chiamato OFSMDR-RIDS, progettato specificamente per le reti IoT. Il suo obiettivo è distinguere il comportamento routinario dei dispositivi dalle attività dannose con elevata affidabilità. Invece di basarsi su regole costruite a mano, il sistema utilizza un modello di deep learning che apprende direttamente da esempi di traffico normale e di attacco. Ma anziché alimentare dati grezzi e confusi in una grande rete neurale, il metodo prepara e riduce attentamente le informazioni in anticipo. Questa strategia migliora sia l’accuratezza sia la leggerezza del sistema, rendendolo utilizzabile nelle reti reali.

Pulire e distillare i dati

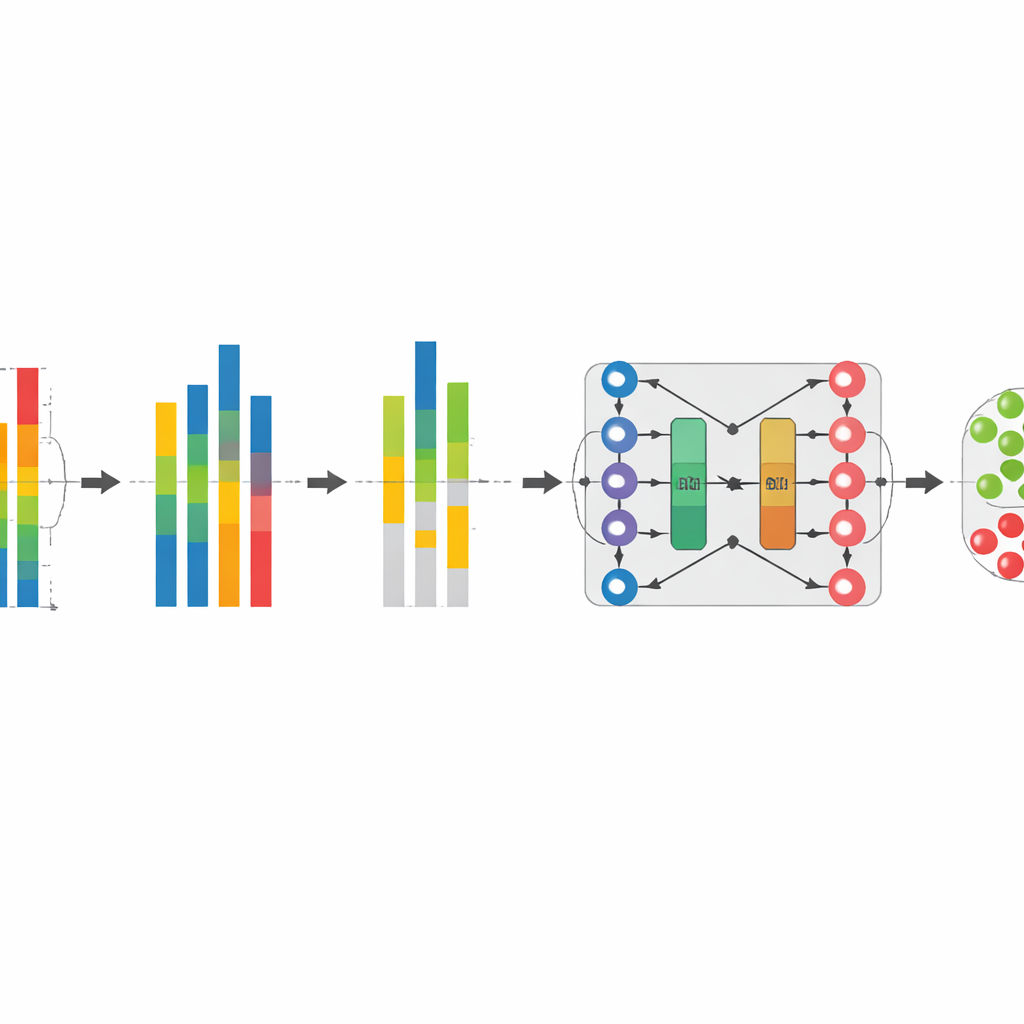

Il primo passo nella pipeline è standardizzare le misurazioni di rete in ingresso tramite un processo chiamato normalizzazione per quantili. In termini pratici, questo rimodella i dati affinché il traffico proveniente da dispositivi e orari diversi segua una distribuzione di valori simile, preservando al contempo l’ordinamento relativo delle singole misurazioni. Ciò facilita il confronto dei pattern e riduce l’effetto di picchi insoliti o di scale non corrispondenti. Successivamente, il sistema esegue una selezione delle caratteristiche con un metodo che cerca misurazioni fortemente correlate al fatto che il traffico sia normale o malevolo, evitando segnali ridondanti che danno informazioni simili. Mantenendo solo gli elementi più informativi di ogni record, il modello diventa più veloce, meno soggetto a overfitting e più semplice da addestrare su grandi dataset IoT.

Apprendere i pattern nel tempo

Una volta che i dati sono stati puliti e distillati, vengono passati a un modello ibrido di deep learning che combina due idee: una long short-term memory bidirezionale (che eccelle nella comprensione di sequenze) e un autoencoder (che apprende rappresentazioni interne compatte). Insieme, questa struttura BiL-AE impara come il traffico dei dispositivi normalmente evolve nel tempo e come ricostruirlo da una forma compressa. Deviazioni sottili dai pattern appresi segnalano attività sospette. Guardando sia avanti sia indietro in ogni sequenza, il modello cattura un contesto temporale più ricco rispetto agli approcci convenzionali unidirezionali, migliorando la capacità di individuare attacchi complessi che si svolgono in più fasi mantenendo basso il tasso di falsi allarmi.

Quanto bene si comporta il nuovo guardiano

I ricercatori hanno testato il loro metodo utilizzando due raccolte di riferimento ampiamente usate di traffico di rete IoT che includono molti tipi di attacchi, come flood di denial-of-service, tentativi di indovinare password e iniezione di dati. Su questi dataset impegnativi, il sistema proposto ha costantemente raggiunto un’accuratezza vicina al 99,5%, superando una serie di recenti metodi di rilevamento delle intrusioni basati su altre strategie di deep learning e di ottimizzazione. Ha inoltre richiesto meno operazioni di calcolo, meno memoria della GPU e tempi di elaborazione più brevi rispetto ad alcuni solidi baseline, suggerendo che può essere distribuito anche dove le risorse sono limitate. Ulteriori esperimenti hanno mostrato che ciascuna componente principale—normalizzazione, selezione delle caratteristiche e il modello ibrido—ha contribuito alle prestazioni finali, con la pipeline completa chiaramente superiore alle versioni parziali.

Cosa significa questo per la sicurezza di tutti i giorni

In termini semplici, questo lavoro mostra che, pulendo accuratamente i dati di rete IoT, scegliendo i segnali più rivelatori e applicando un modello di deep learning consapevole del tempo, è possibile costruire un “allarme intelligente” che rileva gli attacchi con notevole precisione mantenendosi efficiente. Sebbene lo studio si basi ancora su dataset pre-raccolti e non affronti pienamente il traffico cifrato o tipi di attacco completamente nuovi, traccia una roadmap pratica per la generazione successiva di sistemi di rilevamento delle intrusioni nel mondo in rapida espansione dei dispositivi connessi. Man mano che questo approccio verrà adattato e testato in reti operative, potrebbe contribuire a proteggere tutto, dai sensori domestici ai sistemi di controllo industriale, da intrusi digitali difficili da vedere.

Citazione: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Parole chiave: sicurezza IoT, rilevamento delle intrusioni, deep learning, attacchi di rete, cybersicurezza