Clear Sky Science · nl

Benutting van multimodale diepe representaties met dimensiereductie voor verbeterde indringerdetectie in Internet of Things-netwerken

Waarom slimme apparaten betere bescherming nodig hebben

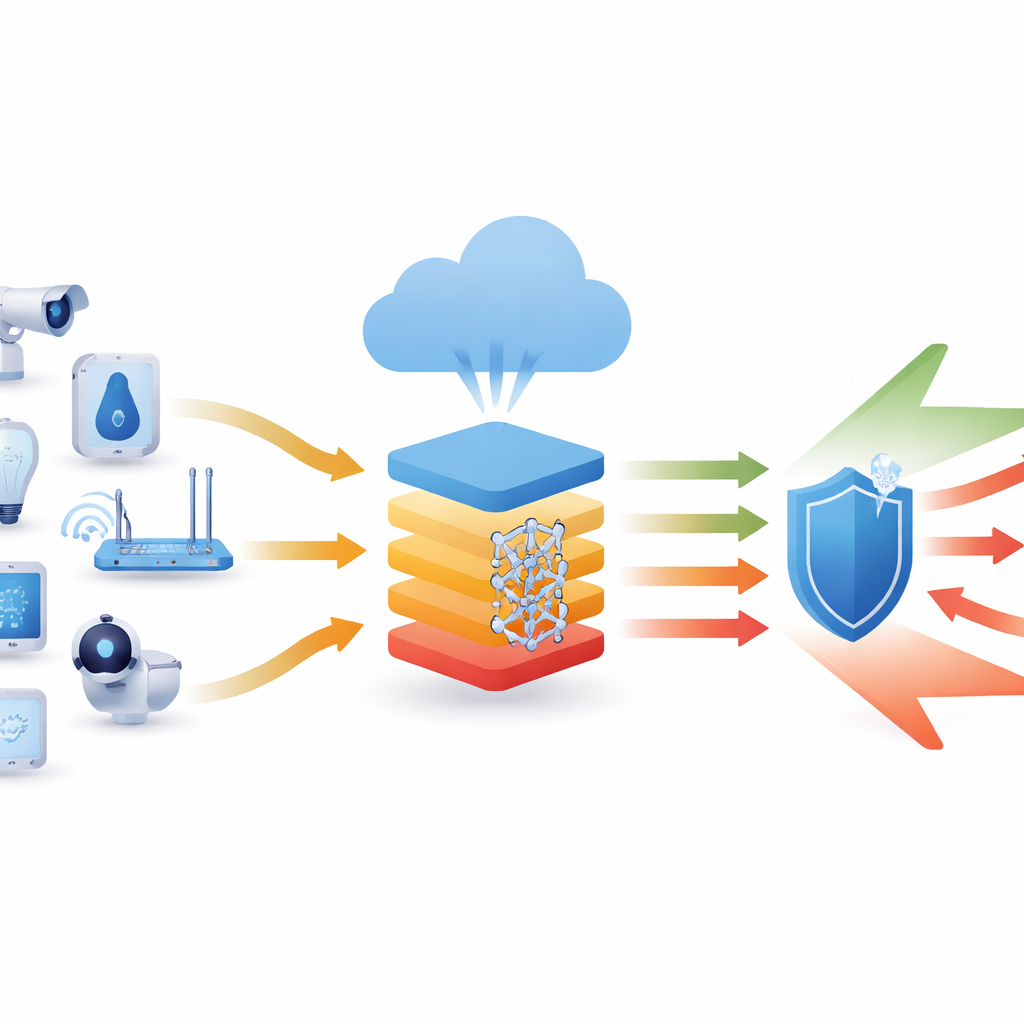

Van slimme deurbel tot industriële sensoren: miljarden kleine, met internet verbonden apparaten monitoren, meten en regelen stilletjes onze wereld. Deze apparaten vormen echter ook nieuwe toegangsdeuren voor cybercriminelen, die ze kunnen kapen om gegevens te stelen of grootschalige aanvallen te lanceren. Dit artikel presenteert een nieuwe manier om zulke indringers vroegtijdig en nauwkeurig te detecteren, met behulp van geavanceerde patroonherkenningstools uit de kunstmatige intelligentie, afgestemd op de realiteit van Internet of Things (IoT)-netwerken.

De groeiende schaduw over verbonden apparaten

Netwerkaanvallen kosten de wereldeconomie nu miljarden dollars, en IoT-apparaten zijn een bijzonder kwetsbaar doelwit. Veel apparaten zijn goedkoop, wijdverspreid en worden zelden bijgewerkt, waardoor ze aantrekkelijke opstapjes voor aanvallers zijn. Traditionele indringerdetectiesystemen houden netwerkverkeer in de gaten op bekende handtekeningen of eenvoudige statistische afwijkingen, maar moderne aanvallen verbergen zich vaak in normaal ogende data of misbruiken voorheen onbekende zwakheden. In IoT-omgevingen is de uitdaging nog groter: datastromen zijn immens, apparaten verschillen sterk en rekenkracht aan de rand is beperkt. De auteurs stellen dat effectieve bescherming zowel subtiele misbruiks-patronen moet herkennen als efficiënt genoeg moet functioneren om praktisch inzetbaar te zijn in zulke beperkte omgevingen.

Een slimmer waakhond voor IoT-verkeer

De studie introduceert een intelligent indringerdetectiekader genaamd OFSMDR-RIDS, speciaal ontworpen voor IoT-netwerken. Het doel is routinematig apparaatgebruik te onderscheiden van kwaadwillende activiteit met zeer hoge betrouwbaarheid. In plaats van te vertrouwen op handgemaakte regels, gebruikt het systeem een deep learning-model dat rechtstreeks leert van voorbeelden van normaal en aanvalverkeer. Maar in plaats van ruwe, rommelige data in een groot neuraal netwerk te stoppen, bereidt en trimt de methode de informatie zorgvuldig eerst. Die strategie verbetert zowel de nauwkeurigheid als de lichtheid van het systeem, zodat het in echte netwerken gebruikt kan worden.

Het opschonen en destilleren van de data

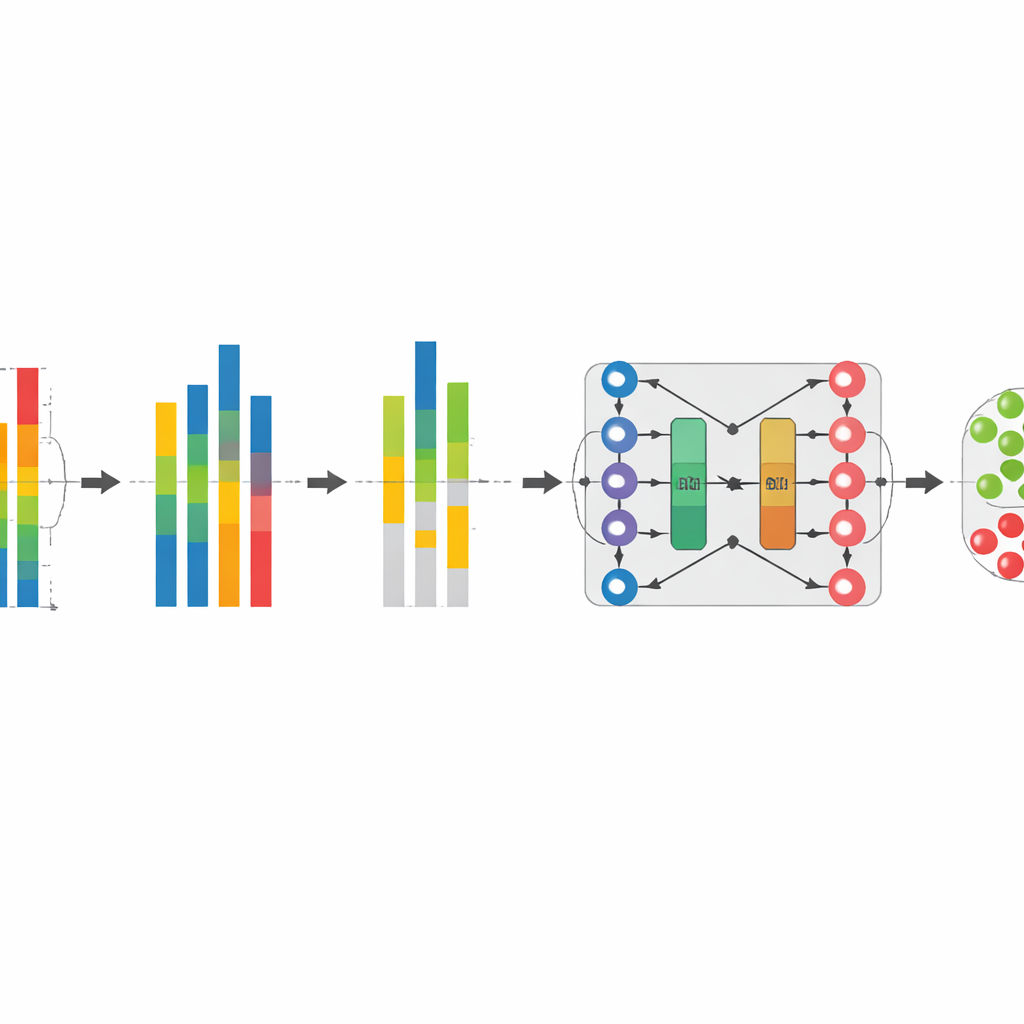

De eerste stap in de pijplijn is het standaardiseren van binnenkomende netwerkmetingen met een proces dat quantielnormalisatie heet. In gewone bewoordingen herschikt dit de data zodat verkeer van verschillende apparaten en tijden een vergelijkbare spreiding van waarden volgt, terwijl de relatieve rangorde van individuele metingen behouden blijft. Dat maakt patronen makkelijker vergelijkbaar en vermindert het effect van ongebruikelijke pieken of ongelijke schalen. Vervolgens voert het systeem kenmerkselectie uit met een methode die zoekt naar metingen die sterk verbonden zijn met de vraag of verkeer normaal of kwaadaardig is, terwijl redundante signalen die ongeveer hetzelfde zeggen worden vermeden. Door alleen de meest informatieve onderdelen van elk gegevensrecord te behouden, wordt het model sneller, minder vatbaar voor overfitting en eenvoudiger te trainen op grote IoT-datasets.

Patronen leren in de tijd

Als de data is opgeschoond en gedistilleerd, wordt deze doorgegeven aan een hybride deep learning-model dat twee ideeën combineert: bidirectionele long short-term memory (dat uitblinkt in het begrijpen van sequenties) en een auto-encoder (die compacte interne representaties leert). Samen leert deze BiL-AE-structuur hoe apparaateverkeer zich typisch in de tijd ontwikkelt en hoe het uit een gecomprimeerde vorm gereconstrueerd kan worden. Subtiele afwijkingen van aangeleerde patronen wijzen op verdachte activiteit. Door in elke reeks zowel vooruit als achteruit te kijken, vangt het model rijkere temporele context dan conventionele eendimensionale benaderingen, wat de capaciteit verbetert om complexe aanvallen te ontdekken die zich over vele stappen ontvouwen, terwijl valse alarmen laag blijven.

Hoe goed de nieuwe waakhond presteert

De onderzoekers testten hun methode met twee veelgebruikte benchmarkverzamelingen van IoT-netwerkverkeer die veel soorten aanvallen bevatten, zoals denial-of-service-floods, wachtwoordpogingen en datainjectie. Over deze uitdagende datasets behaalde het voorgestelde systeem consequent een nauwkeurigheid rond 99,5%, waarmee het een reeks recente indringerdetectiemethoden op basis van andere deep learning- en optimalisatiestrategieën overtrof. Het vereiste ook minder rekenoperaties, minder grafische processormemory en kortere verwerkingstijden dan verschillende sterke referentiemodellen, wat suggereert dat het zelfs daar ingezet kan worden waar middelen beperkt zijn. Verdere experimenten toonden aan dat elk belangrijk onderdeel—normalisatie, kenmerkselectie en het hybride diepe model—bijdroeg aan de uiteindelijke prestatie, waarbij de volledige pijplijn duidelijk superieur was aan gedeeltelijke versies.

Wat dit betekent voor alledaagse beveiliging

In eenvoudige bewoordingen laat dit werk zien dat door IoT-netwerkdata doordacht te reinigen, de meest sprekende signalen te kiezen en vervolgens een tijdsbewust deep learning-model toe te passen, het mogelijk is een "slim alarm" te bouwen dat aanvallen met opmerkelijke precisie detecteert en toch efficiënt blijft. Hoewel de studie nog steeds leunt op vooraf verzamelde datasets en niet volledig ingaat op versleuteld verkeer of geheel nieuwe aanvalstypen, legt het een praktisch plan vast voor indringerdetectie van de volgende generatie in de snelgroeiende wereld van verbonden apparaten. Naarmate deze benadering wordt aangepast en getest in live netwerken, kan ze helpen alles te beschermen, van huissensoren tot industriële controlesystemen, tegen onzichtbare digitale indringers.

Bronvermelding: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Trefwoorden: IoT-beveiliging, indringerdetectie, deep learning, netwerkaanvallen, cybersecurity