Clear Sky Science · de

Multimodale tiefe Repräsentationen mit dimensionsreduzierendem Ansatz zur verbesserten Erkennung von Eindringlingen in Internet-of-Things-Netzwerken

Warum smarte Geräte besseren Schutz brauchen

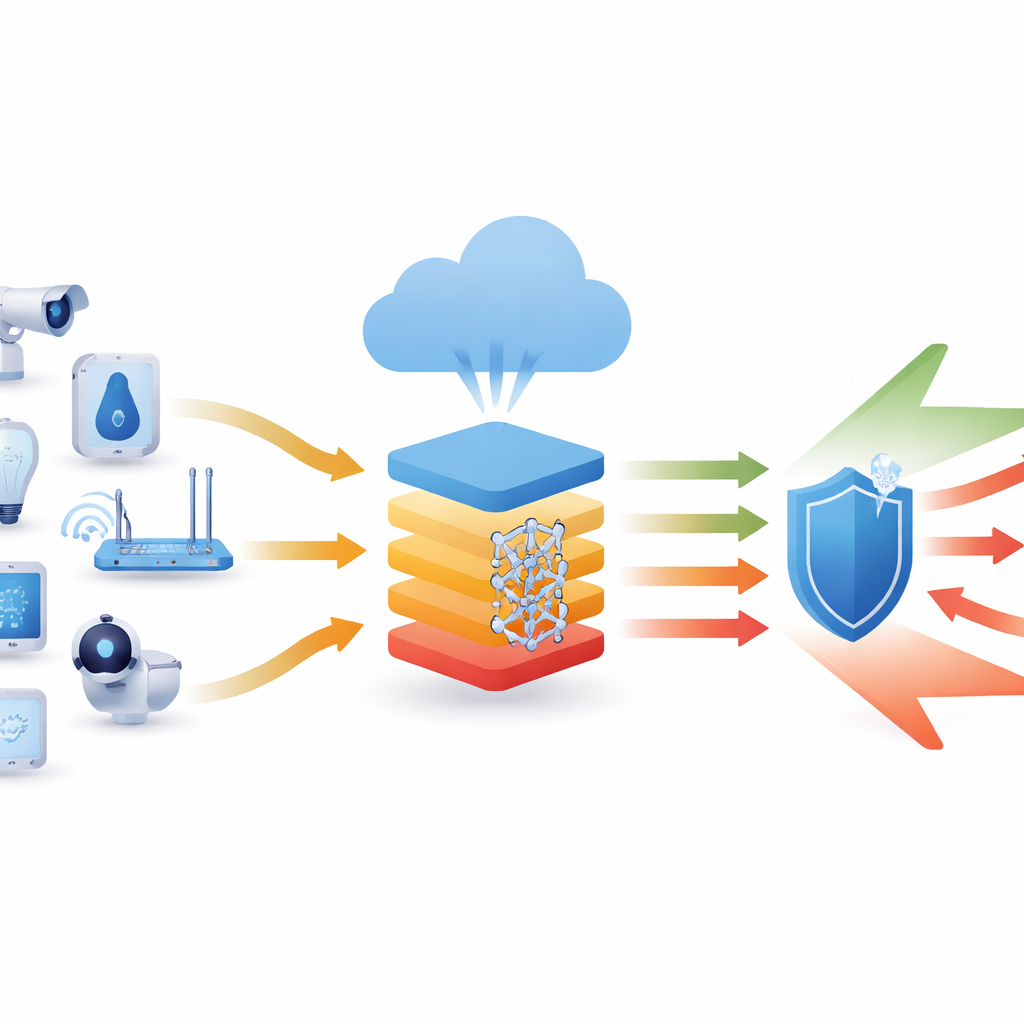

Von intelligenten Türklingeln bis zu industriellen Sensoren überwachen, messen und steuern Milliarden winziger, mit dem Internet verbundener Geräte still und zuverlässig unsere Welt. Diese Geräte eröffnen jedoch auch neue Angriffsflächen für Cyberkriminelle, die sie kapern können, um Daten zu stehlen oder groß angelegte Angriffe zu starten. Dieser Beitrag stellt eine neue Methode vor, solche Eindringlinge frühzeitig und präzise zu erkennen, indem er fortschrittliche Mustererkennungswerkzeuge aus der künstlichen Intelligenz an die Realitäten von Internet-of-Things-(IoT-)Netzwerken anpasst.

Der wachsende Schatten über vernetzten Geräten

Netzwerkangriffe kosten die Weltwirtschaft inzwischen Milliarden von Dollar, und IoT-Geräte sind ein besonders weiches Ziel. Viele sind preiswert, weit verbreitet und werden selten aktualisiert, was sie für Angreifer zu attraktiven Sprungbrettern macht. Klassische Systeme zur Eindringungserkennung überwachen den Netzwerkverkehr auf bekannte Signaturen oder einfache statistische Auffälligkeiten, doch moderne Angriffe verbergen sich oft in normal aussehenden Daten oder nutzen bislang unbekannte Schwachstellen. In IoT-Umgebungen ist die Herausforderung noch größer: Datenströme sind enorm, die Geräte sehr heterogen und die Rechenleistung am Rand begrenzt. Die Autorinnen und Autoren argumentieren, dass wirksamer Schutz sowohl subtile Missbrauchsmuster erkennen als auch effizient genug laufen muss, um in solchen ressourcenbegrenzten Umgebungen praktikabel zu sein.

Ein intelligenterer Wächter für IoT-Verkehr

Die Studie stellt ein intelligentes Rahmenwerk zur Eindringungserkennung mit dem Namen OFSMDR-RIDS vor, das speziell für IoT-Netzwerke entwickelt wurde. Ziel ist es, routinemäßiges Geräteverhalten von bösartiger Aktivität mit sehr hoher Zuverlässigkeit zu unterscheiden. Anstatt auf handgefertigte Regeln zu setzen, verwendet das System ein Deep-Learning‑Modell, das direkt aus Beispielen für normalen und schädlichen Verkehr lernt. Anstatt jedoch rohe, unstrukturierte Daten in ein großes neuronales Netz zu speisen, bereitet die Methode die Informationen zunächst sorgfältig auf und reduziert ihre Dimension. Diese Strategie verbessert sowohl die Genauigkeit als auch die Leichtgewichtigkeit des Systems, sodass es in realen Netzwerken einsetzbar bleibt.

Daten säubern und verdichten

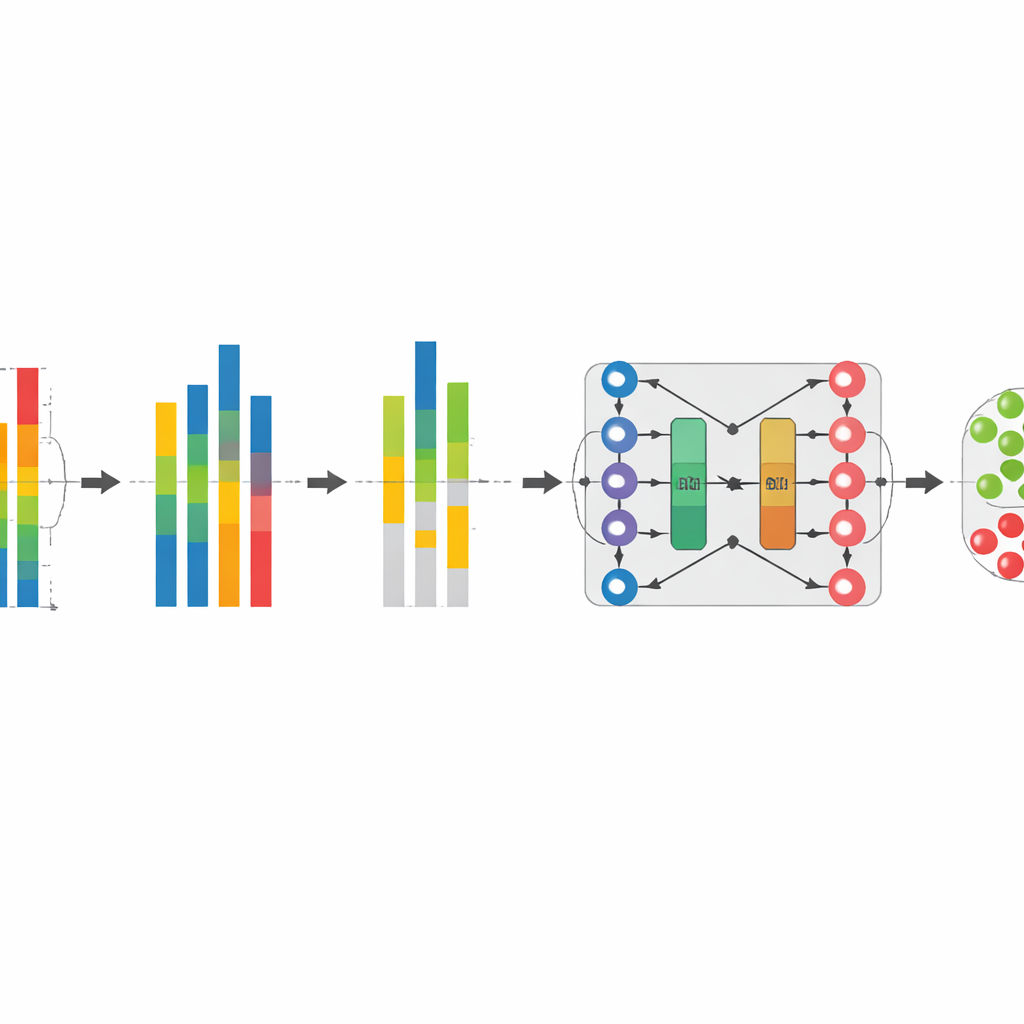

Der erste Schritt der Pipeline besteht darin, eingehende Netzwerkmesswerte mittels Quantilnormalisierung zu standardisieren. Einfache gesagt formt das die Daten so um, dass Verkehr von verschiedenen Geräten und Zeitpunkten einer ähnlichen Verteilung folgt, während die relative Rangordnung einzelner Messwerte erhalten bleibt. Das macht Muster leichter vergleichbar und reduziert die Wirkung ungewöhnlicher Ausreißer oder unterschiedlicher Skalen. Anschließend führt das System eine Merkmalsauswahl durch, die Messwerte sucht, die stark mit der Frage verbunden sind, ob Verkehr normal oder bösartig ist, und gleichzeitig redundante Signale vermeidet, die etwa dasselbe aussagen. Indem nur die informativsten Bestandteile jedes Datensatzes beibehalten werden, wird das Modell schneller, weniger anfällig für Überanpassung und leichter auf großen IoT-Datensätzen trainierbar.

Muster im Zeitverlauf lernen

Sind die Daten bereinigt und verdichtet, werden sie an ein hybrides Deep‑Learning‑Modell übergeben, das zwei Konzepte kombiniert: bidirektionale Long Short-Term Memory (das Sequenzen besonders gut erfasst) und einen Autoencoder (der kompakte interne Repräsentationen lernt). Gemeinsam lernt diese BiL-AE-Struktur, wie sich Geräteverkehr typischerweise über die Zeit entwickelt und wie man ihn aus einer komprimierten Form rekonstruieren kann. Subtile Abweichungen von den gelernten Mustern signalisieren verdächtige Aktivität. Indem das Modell in jeder Sequenz sowohl vorwärts als auch rückwärts blickt, erfasst es einen reicheren zeitlichen Kontext als herkömmliche unidirektionale Ansätze und verbessert so die Fähigkeit, komplexe, sich über mehrere Schritte entfaltende Angriffe zu erkennen, während Fehlalarme gering bleiben.

Wie gut der neue Wachhund abschneidet

Die Forschenden testeten ihre Methode anhand zweier weit verbreiteter Benchmark‑Sammlungen von IoT‑Netzwerkverkehr, die viele Angriffsarten enthalten, wie Denial-of-Service‑Fluten, Passwortversuche und Dateneinspeisung. Über diese herausfordernden Datensätze erzielte das vorgeschlagene System konsistent eine Genauigkeit von nahezu 99,5 % und übertraf damit eine Reihe jüngerer Methoden zur Eindringungserkennung, die auf anderen Deep‑Learning‑ und Optimierungsstrategien basieren. Es benötigte zudem weniger Rechenoperationen, weniger GPU‑Speicher und kürzere Verarbeitungszeiten als mehrere starke Referenzmethoden, was darauf hindeutet, dass es auch dort einsetzbar ist, wo Ressourcen knapp sind. Weitere Experimente zeigten, dass jede Hauptkomponente—Normalisierung, Merkmalsauswahl und das hybride Tiefe‑Modell—zum Endergebnis beitrug, wobei die vollständige Pipeline klar besser abschnitt als teilweise Varianten.

Was das für die alltägliche Sicherheit bedeutet

Einfach ausgedrückt zeigt diese Arbeit, dass man durch sorgfältiges Bereinigen von IoT‑Netzwerkdaten, Auswahl der aussagekräftigsten Signale und Anwendung eines zeitbewussten Deep‑Learning‑Modells eine „intelligente Alarmanlage“ bauen kann, die Angriffe mit bemerkenswerter Präzision erkennt und dennoch effizient bleibt. Zwar stützt sich die Studie noch auf vorab gesammelte Datensätze und adressiert nicht vollständig verschlüsselten Verkehr oder völlig neue Angriffstypen, doch sie skizziert einen praktischen Bauplan für die nächste Generation der Eindringungserkennung in der rasant wachsenden Welt vernetzter Geräte. Wenn dieser Ansatz in Live‑Netzwerken adaptiert und getestet wird, könnte er helfen, alles von Heimsensoren bis zu industriellen Steuerungssystemen besser vor unsichtbaren digitalen Eindringlingen zu schützen.

Zitation: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Schlüsselwörter: IoT-Sicherheit, Eindringungserkennung, Deep Learning, Netzwerkangriffe, Cybersicherheit