Clear Sky Science · pt

Aproveitando representação profunda multimodal com abordagem de redução de dimensionalidade para aprimorar sistema de detecção de intrusões em redes de Internet das Coisas

Por que dispositivos inteligentes precisam de proteção melhor

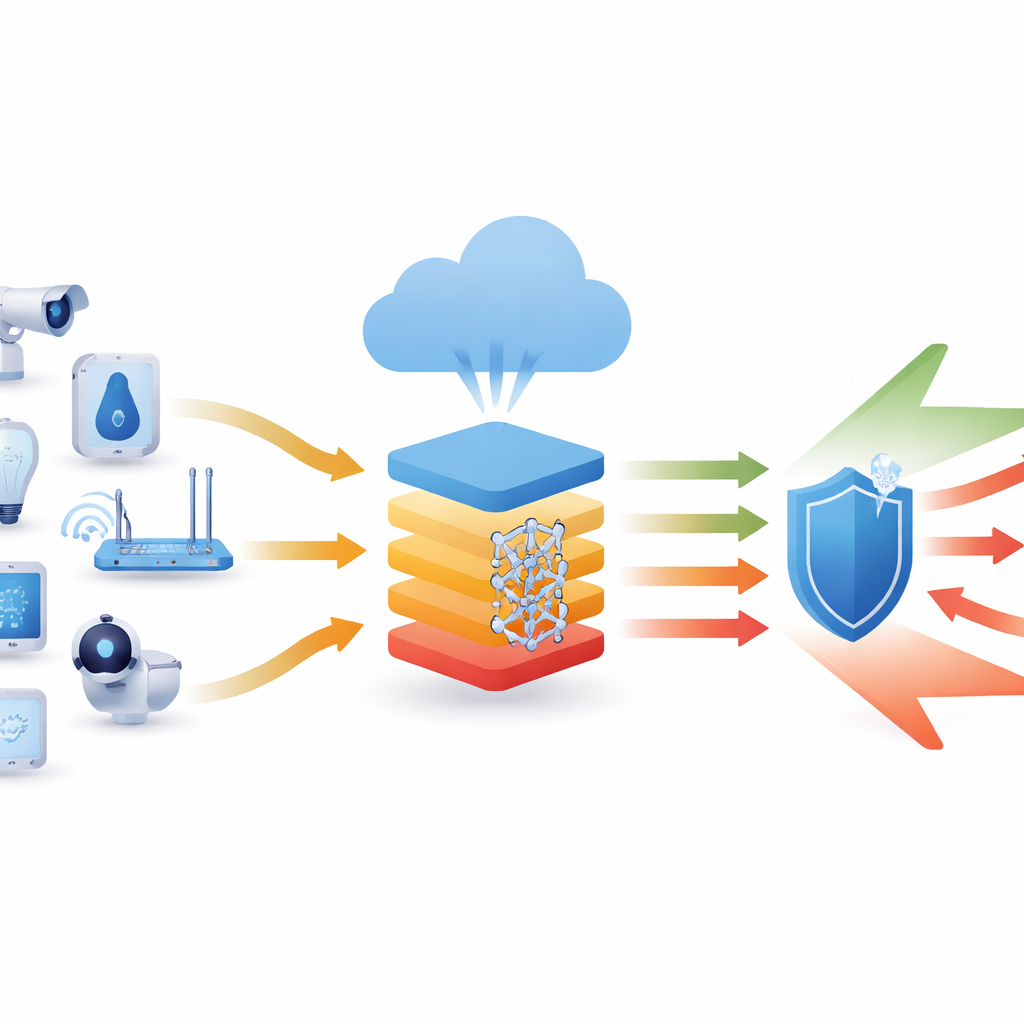

De campainhas inteligentes a sensores industriais, bilhões de pequenos dispositivos conectados à internet monitoram, medem e controlam nosso mundo silenciosamente. Contudo, esses aparelhos também são novas portas para cibercriminosos, que podem sequestrá‑los para roubar dados ou lançar ataques em larga escala. Este artigo apresenta uma nova forma de detectar essas intrusões de forma precoce e precisa, usando ferramentas avançadas de reconhecimento de padrões da inteligência artificial adaptadas às realidades das redes da Internet das Coisas (IoT).

A sombra crescente sobre dispositivos conectados

Os ataques de rede hoje custam à economia global bilhões de dólares, e dispositivos IoT são alvos especialmente vulneráveis. Muitos são baratos, amplamente distribuídos e raramente atualizados, tornando‑os passos atrativos para atacantes. Sistemas tradicionais de detecção de intrusões monitoram o tráfego de rede em busca de assinaturas conhecidas ou anomalias estatísticas simples, mas ataques modernos frequentemente se escondem em dados com aparência normal ou exploram vulnerabilidades ainda não vistas. Em ambientes IoT, o desafio é ainda maior: os fluxos de dados são enormes, os dispositivos variam muito e o poder de processamento na borda é limitado. Os autores defendem que uma proteção eficaz deve tanto reconhecer padrões sutis de uso indevido quanto operar de forma eficiente o suficiente para ser prática nessas condições restritas.

Um cão de guarda mais inteligente para o tráfego IoT

O estudo introduz uma estrutura inteligente de detecção de intrusões chamada OFSMDR‑RIDS, projetada especificamente para redes IoT. Seu objetivo é distinguir o comportamento de rotina dos dispositivos de atividades maliciosas com alta confiabilidade. Em vez de depender de regras feitas à mão, o sistema usa um modelo de aprendizado profundo que aprende diretamente a partir de exemplos de tráfego normal e de ataque. Mas, ao invés de alimentar dados brutos e desordenados em uma grande rede neural, o método prepara e reduz cuidadosamente a informação primeiro. Essa estratégia tanto melhora a precisão quanto mantém o sistema leve o suficiente para ser usado em redes do mundo real.

Limpeza e destilação dos dados

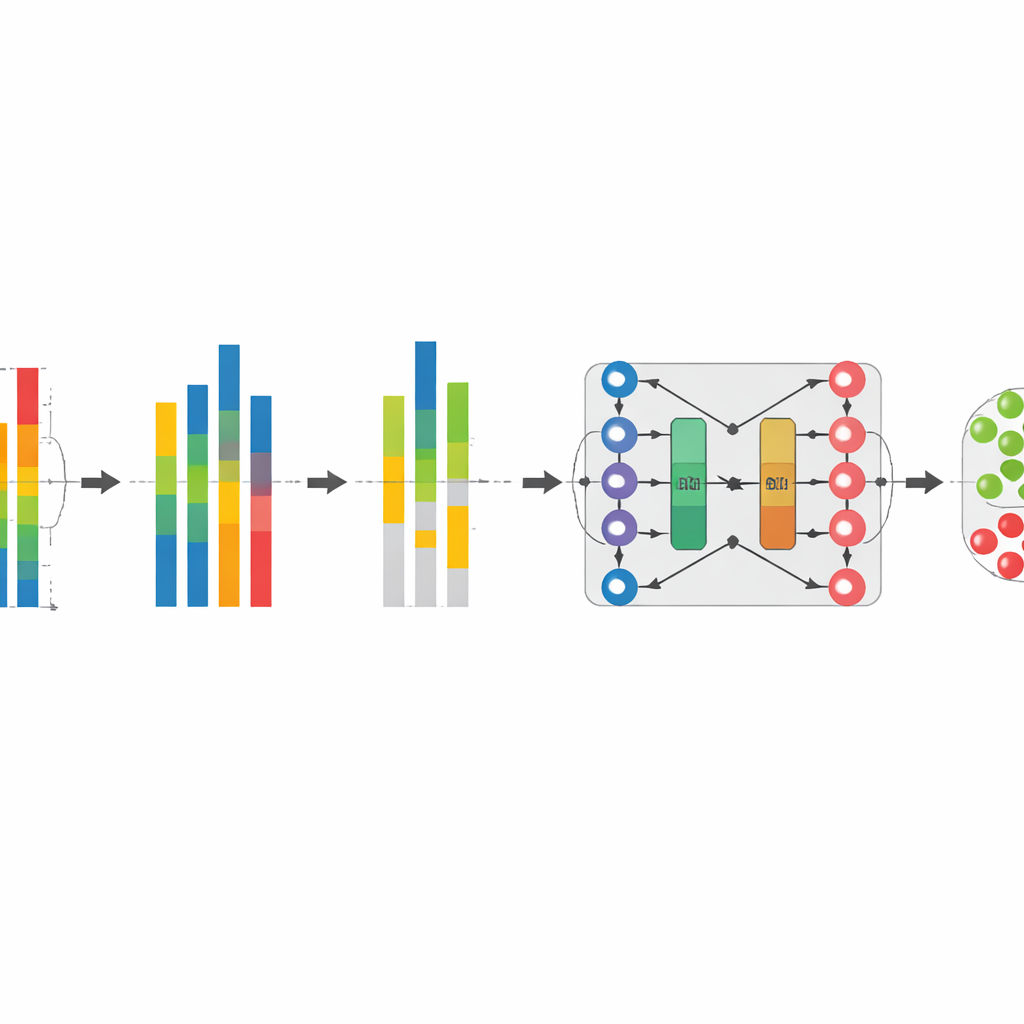

O primeiro passo no pipeline é padronizar as medições de rede recebidas usando um processo chamado normalização por quantis. Em termos práticos, isso remodela os dados para que o tráfego de diferentes dispositivos e momentos siga uma distribuição de valores semelhante, preservando ao mesmo tempo a ordenação relativa das leituras individuais. Isso facilita a comparação de padrões e reduz o efeito de picos incomuns ou escalas incompatíveis. Em seguida, o sistema realiza seleção de atributos com um método que busca medições fortemente associadas ao fato do tráfego ser normal ou malicioso, evitando sinais redundantes que dizem essencialmente a mesma coisa. Ao manter apenas as partes mais informativas de cada registro de dados, o modelo fica mais rápido, menos propenso a overfitting e mais fácil de treinar em grandes conjuntos de dados IoT.

Aprendendo padrões no tempo

Uma vez que os dados foram limpos e destilados, eles são passados para um modelo híbrido de aprendizado profundo que combina duas ideias: memória de longo curto prazo bidirecional (que se destaca em entender sequências) e um autoencoder (que aprende representações internas compactas). Juntos, essa estrutura BiL‑AE aprende como o tráfego dos dispositivos tipicamente evolui ao longo do tempo e como reconstruí‑lo a partir de uma forma comprimida. Desvios sutis em relação aos padrões aprendidos sinalizam atividade suspeita. Ao olhar tanto para frente quanto para trás em cada sequência, o modelo captura um contexto temporal mais rico do que abordagens convencionais unidirecionais, melhorando sua capacidade de detectar ataques complexos que se desenrolam em vários passos enquanto mantém baixos os falsos positivos.

Desempenho do novo guarda

Os pesquisadores testaram seu método usando duas coleções de referência amplamente utilizadas de tráfego de rede IoT que incluem muitos tipos de ataques, como negação de serviço (DDoS), tentativa de adivinhação de senhas e injeção de dados. Nesses conjuntos desafiadores, o sistema proposto alcançou consistentemente acurácia perto de 99,5%, superando uma variedade de métodos recentes de detecção de intrusões baseados em outras estratégias de aprendizado profundo e otimização. Também exigiu menos operações computacionais, menos memória da unidade de processamento gráfico e tempos de processamento mais curtos do que várias linhas de base fortes, sugerindo que pode ser implantado mesmo onde os recursos são limitados. Experimentos adicionais mostraram que cada componente principal—normalização, seleção de atributos e o modelo profundo híbrido—contribuiu para o desempenho final, com o pipeline completo claramente superior às versões parciais.

O que isso significa para a segurança do dia a dia

Em termos claros, este trabalho demonstra que, ao limpar cuidadosamente os dados de redes IoT, escolher os sinais mais reveladores e então aplicar um modelo de aprendizado profundo sensível ao tempo, é possível construir um "alarme inteligente" que detecta ataques com precisão notável mantendo eficiência. Embora o estudo ainda dependa de conjuntos de dados pré‑coletados e não trate completamente de tráfego criptografado ou de tipos de ataque totalmente novos, ele traça um roteiro prático para a próxima geração de detecção de intrusões no mundo em rápida expansão dos dispositivos conectados. À medida que essa abordagem for adaptada e testada em redes ao vivo, ela poderá ajudar a manter desde sensores domésticos até sistemas de controle industrial mais seguros contra intrusos digitais invisíveis.

Citação: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

Palavras-chave: segurança IoT, detecção de intrusões, aprendizado profundo, ataques de rede, cibersegurança