Clear Sky Science · ar

استغلال تمثيلات عميقة متعددة النمط مع نهج تقليل الأبعاد لنظام كشف التسلل المحسّن في شبكات إنترنت الأشياء

لماذا تحتاج الأجهزة الذكية إلى حماية أفضل

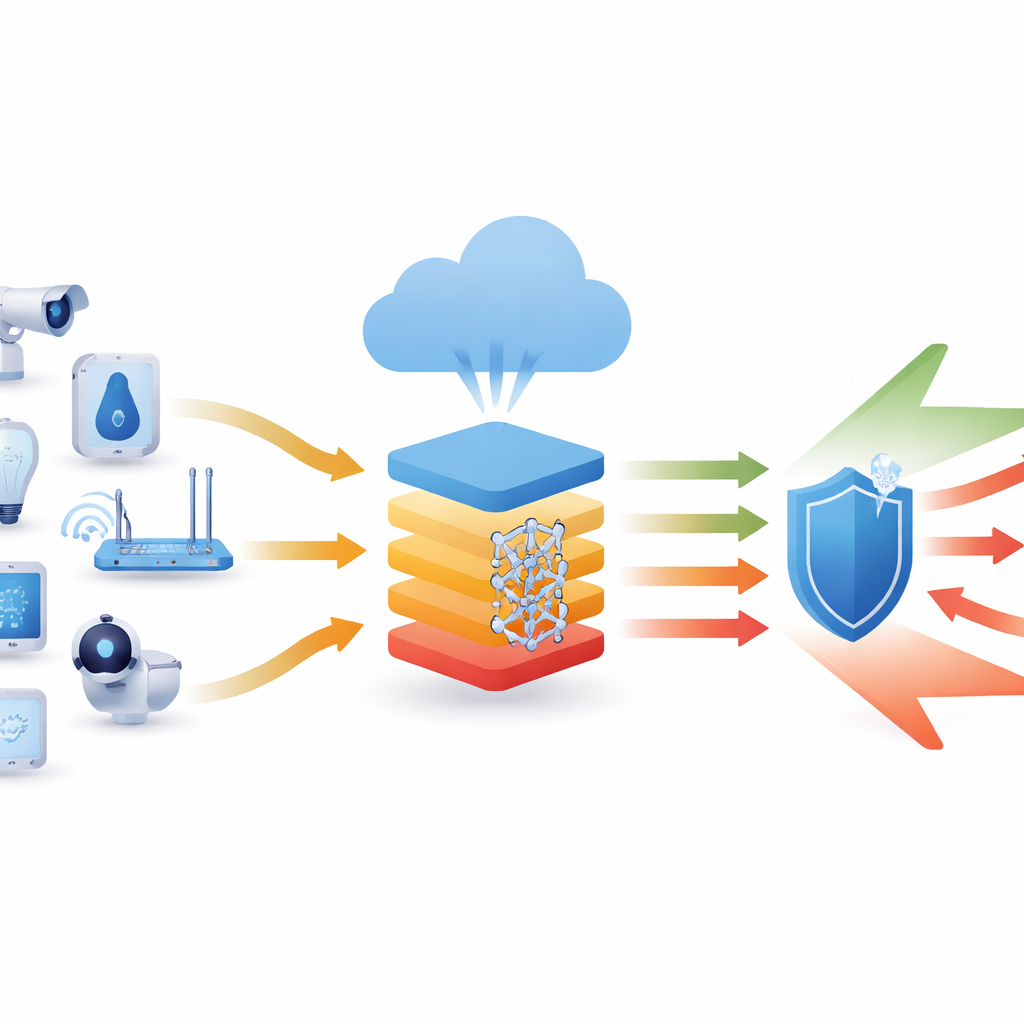

من الأجراس الذكية إلى المستشعرات الصناعية، تراقب المليارات من الأجهزة الصغيرة المتصلة بالإنترنت عالمنا بهدوء وتقيسه وتتحكم فيه. ومع ذلك، تشكل هذه الأجهزة أبواباً جديدة للمجرمين الإلكترونيين الذين يمكنهم اختراقها لسرقة البيانات أو شن هجمات واسعة النطاق. تعرض هذه الورقة طريقة جديدة لرصد مثل هذه التسللات مبكراً ودقة أعلى، باستخدام أدوات متقدمة لاكتشاف الأنماط من الذكاء الاصطناعي مصممة لتتناسب مع واقع شبكات إنترنت الأشياء.

الظل المتزايد فوق الأجهزة المتصلة

تكلف هجمات الشبكات الاقتصاد العالمي الآن مليارات الدولارات، وتعد أجهزة إنترنت الأشياء هدفاً سهلاً بشكل خاص. كثير منها رخيص ومنتشر على نطاق واسع ونادر التحديث، مما يجعله نقاط انطلاق جذابة للمهاجمين. تراقب أنظمة كشف التسلل التقليدية حركة الشبكة بحثاً عن توقيعات معروفة أو شذوذات إحصائية بسيطة، لكن الهجمات الحديثة غالباً ما تختبئ داخل بيانات تبدو طبيعية أو تستغل ثغرات لم تُرَ مسبقاً. في بيئات إنترنت الأشياء، التحدي أكبر: تدفقات البيانات هائلة، والأجهزة متباينة، وقدرات الحوسبة على الحافة محدودة. ويجادل المؤلفون بأن الحماية الفعالة يجب أن تتعرف على أنماط الاستغلال الدقيقة وتعمل بكفاءة كافية لتكون عملية في مثل هذه البيئات المقيدة.

كلب حراسة أكثر ذكاءً لحركة إنترنت الأشياء

تقدم الدراسة إطار كشف تسلل ذكي يُدعى OFSMDR-RIDS، مُصمم خصيصاً لشبكات إنترنت الأشياء. الهدف منه هو التمييز بين سلوك الأجهزة الروتيني والنشاط الخبيث بدقة عالية جداً. بدلاً من الاعتماد على قواعد مُصاغة يدوياً، يستخدم النظام نموذج تعلم عميق يتعلم مباشرة من أمثلة لحركة عادية وهجومية. لكن بدلاً من تغذية بيانات خام وفوضوية إلى شبكة عصبية كبيرة، يقوم الأسلوب أولاً بتحضير وتقليص المعلومات بعناية. تحسّن هذه الإستراتيجية الدقة وتبقي النظام خفيف الوزن بما يكفي للاستخدام في الشبكات الواقعية.

تنقية وتقطير البيانات

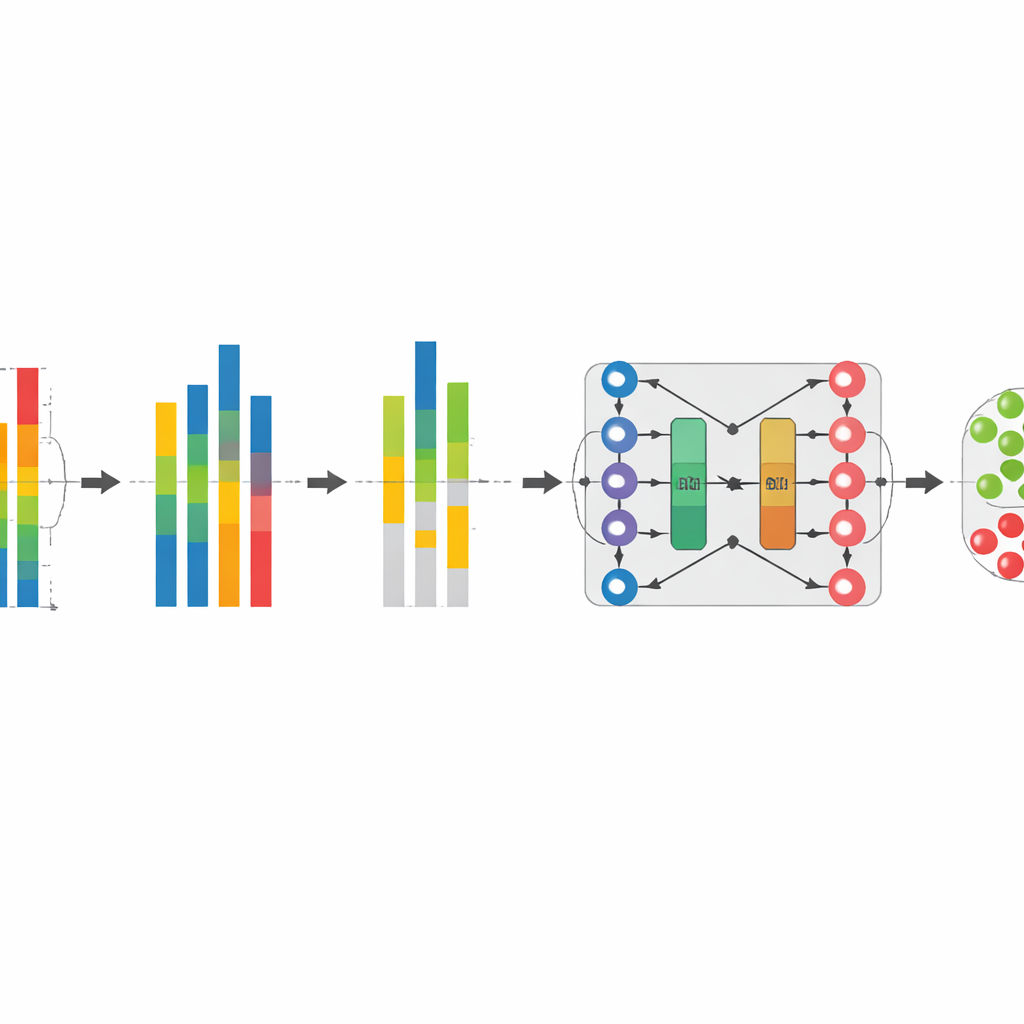

الخطوة الأولى في خط المعالجة هي توحيد قياسات الشبكة الواردة باستخدام عملية تسمى التطبيع حسب الكمات. ببساطة، تعيد هذه العملية تشكيل البيانات بحيث تتبع حركة الأجهزة والقيم الزمنية المختلفة توزيعات متماثلة مع الحفاظ على ترتيب القياسات النسبية. وهذا يجعل المقارنات بين الأنماط أسهل ويقلل من تأثير القفزات الشاذة أو الفروق في المقياس. بعد ذلك، يقوم النظام باختيار الميزات باستخدام طريقة تسعى لاكتشاف القياسات المرتبطة بقوة بحالة الحركة—طبيعية أو خبيثة—مع تجنب الإشارات المتكررة التي تعبر عن نفس المحتوى تقريباً. من خلال الاحتفاظ فقط بأكثر أجزاء السجل المعلوماتية، يصبح النموذج أسرع، وأقل عرضة للافراط في التكيّف، وأسهل في التدريب على مجموعات بيانات إنترنت الأشياء الكبيرة.

تعلم الأنماط عبر الزمن

بمجرد أن تُنقَّى البيانات وتُختصر، تُمرر إلى نموذج تعلم عميق هجين يجمع بين فكرتين: الذاكرة طويلة القِصر ثنائية الاتجاه (التي تتفوق في فهم التسلسلات) وُمُشفر تلقائي (يتعلم تمثيلات داخلية مدمجة). يتعلم هذا الهيكل BiL-AE معاً كيف تتطور حركة الأجهزة عادةً عبر الزمن وكيف يعاد بناؤها من شكل مضغوط. تشير الانحرافات الطفيفة عن الأنماط المتعلمة إلى نشاط مريب. من خلال النظر للأمام والخلف في كل تسلسل، يلتقط النموذج سياقاً زمنياً أغنى مقارنة بالطرق أحادية الاتجاه التقليدية، مما يحسّن قدرته على كشف الهجمات المعقدة التي تتكشف على عدة خطوات مع الحفاظ على معدلات إنذارات كاذبة منخفضة.

مدى نجاح الحارس الجديد

اختبر الباحثون طريقتهم باستخدام مجموعتي بيانات مرجعيتين مستخدمتين على نطاق واسع لحركة شبكات إنترنت الأشياء تتضمن أنواعاً عديدة من الهجمات، مثل فيضات حرمان الخدمة، تخمين كلمات المرور، وحقن البيانات. على هذه المجموعات الصعبة، حقق النظام المقترح باستمرار دقة تقارب 99.5%، متفوقاً على مجموعة من أساليب كشف التسلل الحديثة الأخرى المبنية على تعلم عميق واستراتيجيات تحسين مختلفة. كما احتاج إلى عمليات حوسبة أقل، وذاكرة معالج رسومي أقل، وأزمنة معالجة أقصر من عدة معايير قوية، ما يشير إلى أنه يمكن نشره حتى حيث تكون الموارد محدودة. أظهرت تجارب إضافية أن كل مكوّن رئيسي—التطبيع، اختيار الميزات، والنموذج الهجين—أسهم في الأداء النهائي، مع تفوق خط المعالجة الكامل بوضوح على النسخ الجزئية.

ماذا يعني هذا للأمن اليومي

بعبارات بسيطة، تُظهر هذه الدراسة أنه من خلال تنظيف بيانات شبكات إنترنت الأشياء بعناية، واختيار الإشارات الأكثر دلالة، ثم تطبيق نموذج تعلم عميق مع وعي زمني، يمكن بناء «إنذار ذكي» يكتشف الهجمات بدقة ملحوظة مع الحفاظ على الكفاءة. رغم أن الدراسة لا تزال تعتمد على مجموعات بيانات مُجمَّعة مسبقاً ولا تتناول بالكامل حركة المرور المشفرة أو أنواع الهجمات الجديدة كلياً، فإنها ترسم مخططاً عملياً لأنظمة كشف التسلل من الجيل القادم في عالم الأجهزة المتصلة سريع التوسع. ومع تكييف هذا النهج واختباره في شبكات حية، قد يساعد في حماية كل شيء من حساسات المنازل إلى أنظمة التحكم الصناعية من المتسللين الرقميين غير المرئيين.

الاستشهاد: Priyadharshini, K., Arulprakash, M., Jeya, R. et al. Harnessing multimodal deep representation with dimensionality reducing approach for enhanced intrusion detection system in internet of things networks. Sci Rep 16, 11442 (2026). https://doi.org/10.1038/s41598-026-36135-8

الكلمات المفتاحية: أمن إنترنت الأشياء, كشف التسلل, التعلم العميق, هجمات الشبكات, الأمن السيبراني