Clear Sky Science · sv

En ny enhetlig lättviktig tids-rumstransformermetod för intrångsdetektion i drönarnätverk

Varför säkrare drönare spelar roll

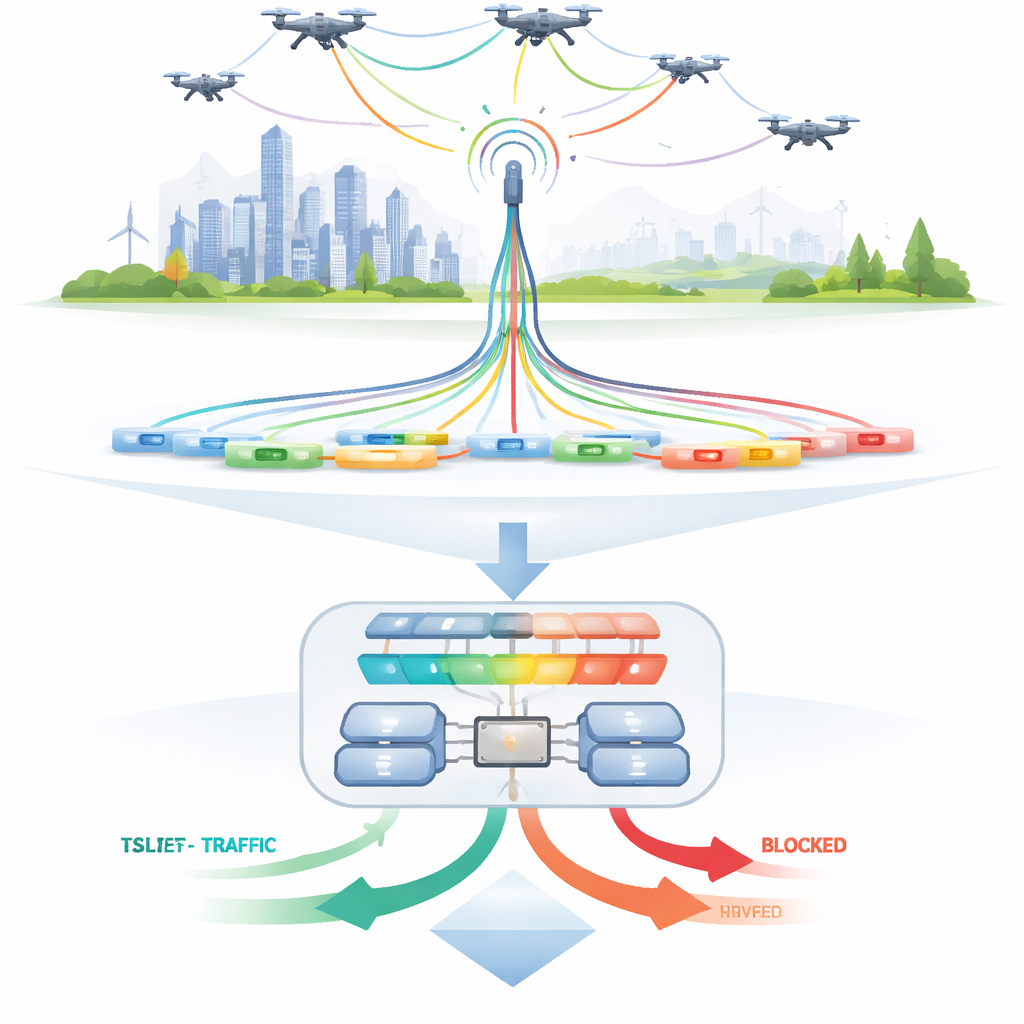

Drönare går snabbt från att vara hobbyprylar till vardagsverktyg för leveranser, jordbruk, filmning och räddningsinsatser. Men ju fler drönare som kommunicerar med varandra och med markstationer över trådlösa länkar, desto fler möjligheter öppnas för angripare. En lyckad attack kan kapa en drönare, störa en räddningsinsats eller exponera känsliga videoströmmar. Denna artikel presenterar ett nytt sätt att snabbt och effektivt upptäcka sådana attacker, med en artificiell intelligensmodell utformad för att köras på den begränsade hårdvara som drönare faktiskt bär.

Många sätt att hacka en drönare

Moderna drönare är beroende av ständig datautbyte för att navigera, koordinera och skicka tillbaka information. Angripare kan utnyttja detta beroende på flera sätt: överbelasta nätverket så att kommandon inte kommer fram, hemligt lägga sig mellan drönaren och kontrollern, spela upp gamla meddelanden för att förvilla styrningen eller manipulera video- och nyttolastdata. Befintliga försvar antar ofta kraftfulla datorer och generösa energireserver. Det gör dem svåra att använda på små flygande maskiner som måste spara batteri och reagera inom bråkdelar av en sekund. Författarna menar att realistiskt skydd måste vara både mycket exakt och extremt lättviktigt.

Varför traditionella försvar inte räcker till

Tidigare lösningar lånade verktyg från vanliga datornätverk. Klassiska maskininlärningssystem kan upptäcka vissa attacker men bygger ofta på handgjorda funktioner och offline-justering; de har svårt när angripare ändrar taktik. Mer avancerade djupa nätverk, som rekurrenta neurala nätverk och LSTM-enheter, kan se mönster över tid, men kräver betydande minne och beräkningskraft. Nyliga transformerbaserade modeller — samma familj tekniker som ligger bakom många språkverktyg — förbättrar noggrannheten men blir ofta ännu tyngre. För drönarflottor som måste fatta beslut i realtid är dessa metoder antingen för långsamma, för energikrävande eller alltför nischade, till exempel fokuserade på bara en attacktyp eller enbart ja/nej-anomaliavkänning.

En kompakt "attention"-motor för drönartrafik

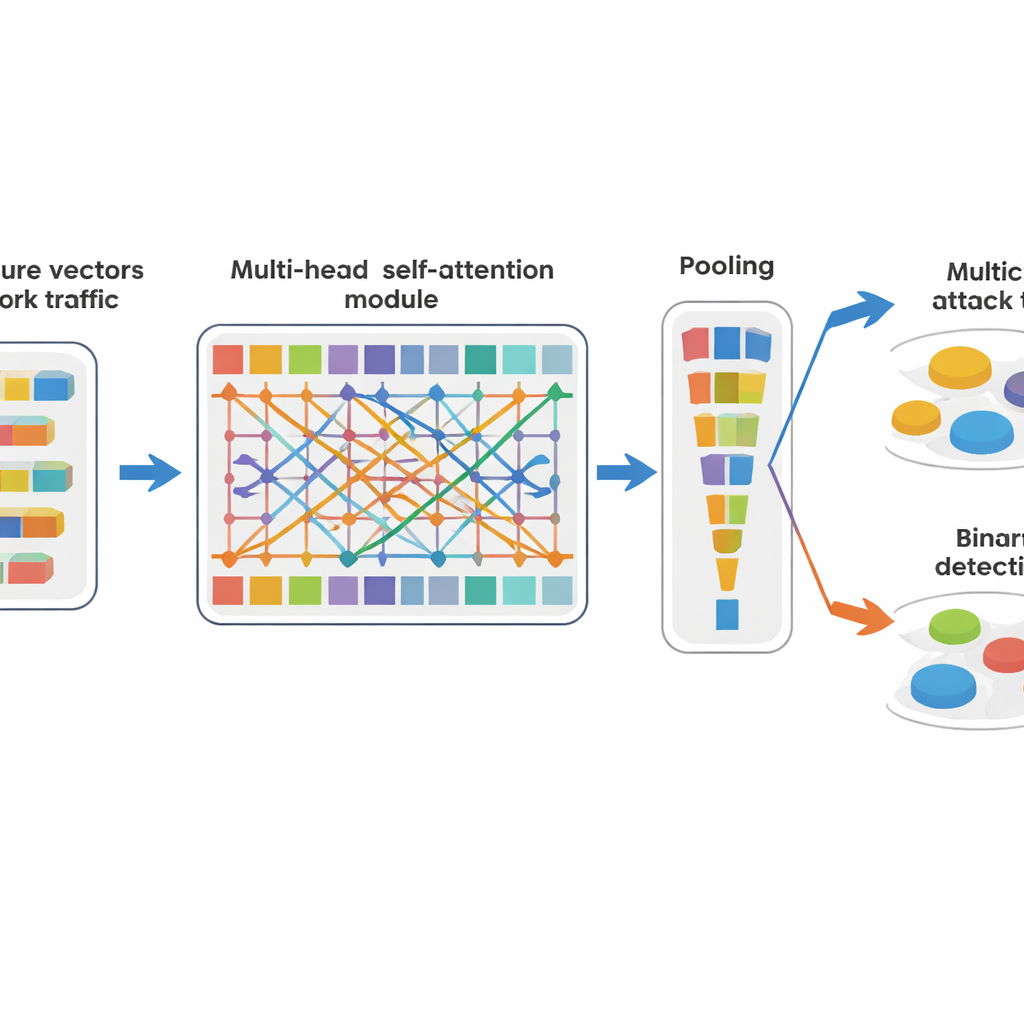

För att möta dessa begränsningar utformar författarna TSLT-Net, en kompakt modell som lånar attention-idéerna från transformrar men trimmas för drönarbehov. I stället för att behandla drönarnätverksdata som långa tidsserier omformar systemet varje pakets egenskaper till ett litet rutnät av token och låter modellen lära sig vilka token som bör "uppmärksamma" vilka andra. Detta gör att den kan fånga subtila samband — såsom ovanliga kombinationer av portar, nyttolaststorlek och tidpunkter — utan dyra tidsmässiga loopar. Efter detta attention-steg räcker en enkel medelvärdesbildning och ett par små lager för att avgöra om trafiken ser normal eller misstänkt ut. Samma kärnmotor ger två utgångar samtidigt: en som flaggar trafiken som säker eller avvikande och en annan som preciserar vilken typ av attack det rör sig om.

Att testa modellen

Teamet utvärderar TSLT-Net på en stor, realistiskt stökig datamängd med mer än 2,3 miljoner poster från verkliga drönarkommunikationssessioner. Dessa register innehåller många typer av attacker — såsom överbelastningsattacker (denial-of-service), lösenordsprovning, spoofing, uppspelningsattacker och videoavlyssning — tillsammans med vanlig flygtrafik. Författarna tar hand för att undvika överlapp mellan tränings- och test-sessioner, så modellen måste hantera nya dagar, olika drönare och osedda variationer inom attackfamiljer. Trots dessa krävande förhållanden identifierar TSLT-Net nästan varje fall korrekt: cirka 99,99 procent träffsäkerhet när den skiljer mellan flera attacktyper och benign trafik, och i praktiken perfekt prestanda när den endast ombeds skilja normalt beteende från något misstänkt. Den behåller också denna noggrannhet över tester som utesluter hela dagar, enheter eller attackfamiljer.

Liten modell, stor effekt

Kanske mest slående är hur lite beräkningskraft TSLT-Net kräver. Den använder färre än tiotusen träningsbara parametrar, får plats på ungefär fyrtio kilobyte minne och behöver långt färre operationer än vanliga djupa inlärningskonkurrenter. Det gör den genomförbar att köra direkt på en drönares modest ombordhårdvara eller på närliggande edge-enheter, samtidigt som den fortfarande reagerar snabbt nog för flygkontrollslingor. I praktiska termer kan modellen övervaka nätverksflöden i realtid, höja en varning när något ser fel ut och ge styrprogramvaran en chans att pausa uppdraget, omdirigera kommunikationen eller isolera den drabbade drönaren. För icke-specialister är huvudpoängen att detta arbete visar att det är möjligt att förena modern AI med strikta begränsningar i storlek och energi, vilket banar väg för säkrare drönaroperationer utan klumpiga markbaserade säkerhetssystem.

Citering: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

Nyckelord: drönarsäkerhet, intrångsdetektion, transformermodell, lättviktig AI, obemannade luftfarkoster