Clear Sky Science · de

Ein neuartiger einheitlicher leichter zeitlich-räumlicher Transformer-Ansatz zur Eindringungserkennung in Drohnennetzwerken

Warum sicherere Drohnen wichtig sind

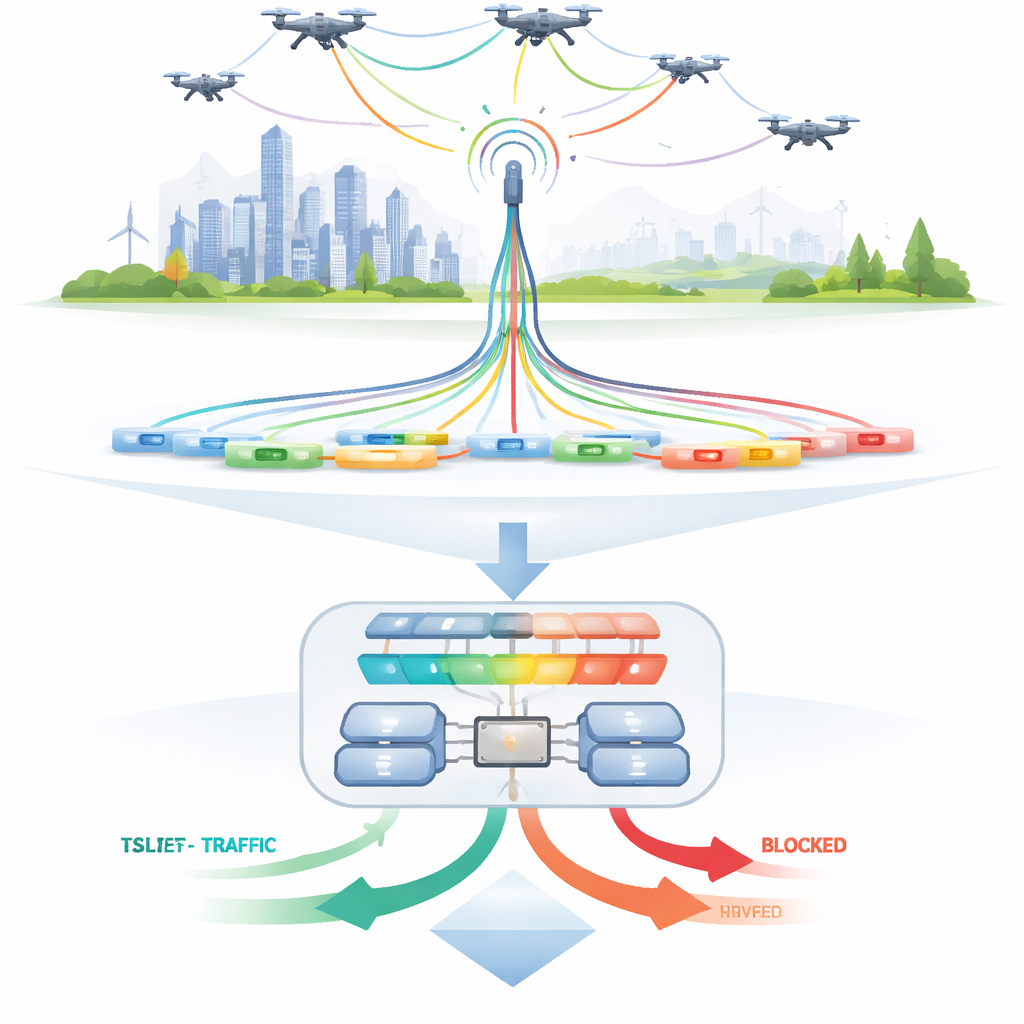

Drohnen entwickeln sich schnell von Spielzeugen zu alltäglichen Werkzeugen für Zustellung, Landwirtschaft, Filmaufnahmen und Rettungseinsätze. Sobald jedoch mehr Drohnen über drahtlose Verbindungen miteinander und mit Bodenstationen kommunizieren, öffnen sich auch neue Angriffsmöglichkeiten für Hacker. Ein erfolgreicher Angriff könnte eine Drohne kapern, eine Rettungsmission stören oder sensible Videoaufnahmen preisgeben. Dieses Papier stellt eine neue Methode vor, solche Angriffe schnell und effizient zu erkennen, mithilfe eines KI-Modells, das dafür ausgelegt ist, auf der begrenzten Hardware zu laufen, die Drohnen tatsächlich tragen.

Die vielen Wege, eine Drohne zu hacken

Moderne Drohnen sind auf ständigen Datenaustausch angewiesen, um zu navigieren, zu koordinieren und Informationen zurückzusenden. Angreifer können diese Abhängigkeit auf verschiedene Weise ausnutzen: das Netzwerk überlasten, sodass Befehle nicht ankommen; sich heimlich zwischen Drohne und Steuerung schalten; alte Nachrichten erneut senden, um die Navigation zu verwirren; oder Video- und Nutzlastdaten manipulieren. Bestehende Abwehrmaßnahmen gehen oft von leistungsfähigen Rechnern und großzügigen Energiebudgets aus. Das erschwert ihren Einsatz auf kleinen Fluggeräten, die Batterie sparen und innerhalb von Bruchteilen einer Sekunde reagieren müssen. Die Autoren argumentieren, dass realistischer Schutz sowohl sehr genau als auch extrem leichtgewichtig sein muss.

Warum traditionelle Abwehr versagt

Frühere Lösungen übernahmen Werkzeuge aus klassischen Computernetzwerken. Konventionelle Machine-Learning-Systeme können einige Angriffe erkennen, sind aber meist auf handgefertigte Merkmale und Offline-Optimierung angewiesen; sie haben Probleme, wenn Angreifer ihre Taktiken ändern. Fortgeschrittene Deep-Learning-Modelle wie rekurrente neuronale Netze und LSTM-Einheiten können zeitlich verlaufende Muster erfassen, benötigen jedoch erheblichen Speicher und Rechenleistung. Jüngste transformerbasierte Modelle, die gleiche Technikfamilie, die viele Sprachwerkzeuge antreibt, verbessern die Genauigkeit, werden aber oft noch ressourcenintensiver. Für Drohnenflotten, die Entscheidungen in Echtzeit treffen müssen, sind diese Ansätze entweder zu langsam, zu energiehungrig oder auf enge Probleme beschränkt, etwa nur einen Angriffstyp zu betrachten oder lediglich Ja-/Nein-Anomalieerkennung zu leisten.

Eine kompakte "Attention"-Engine für Drohnenverkehr

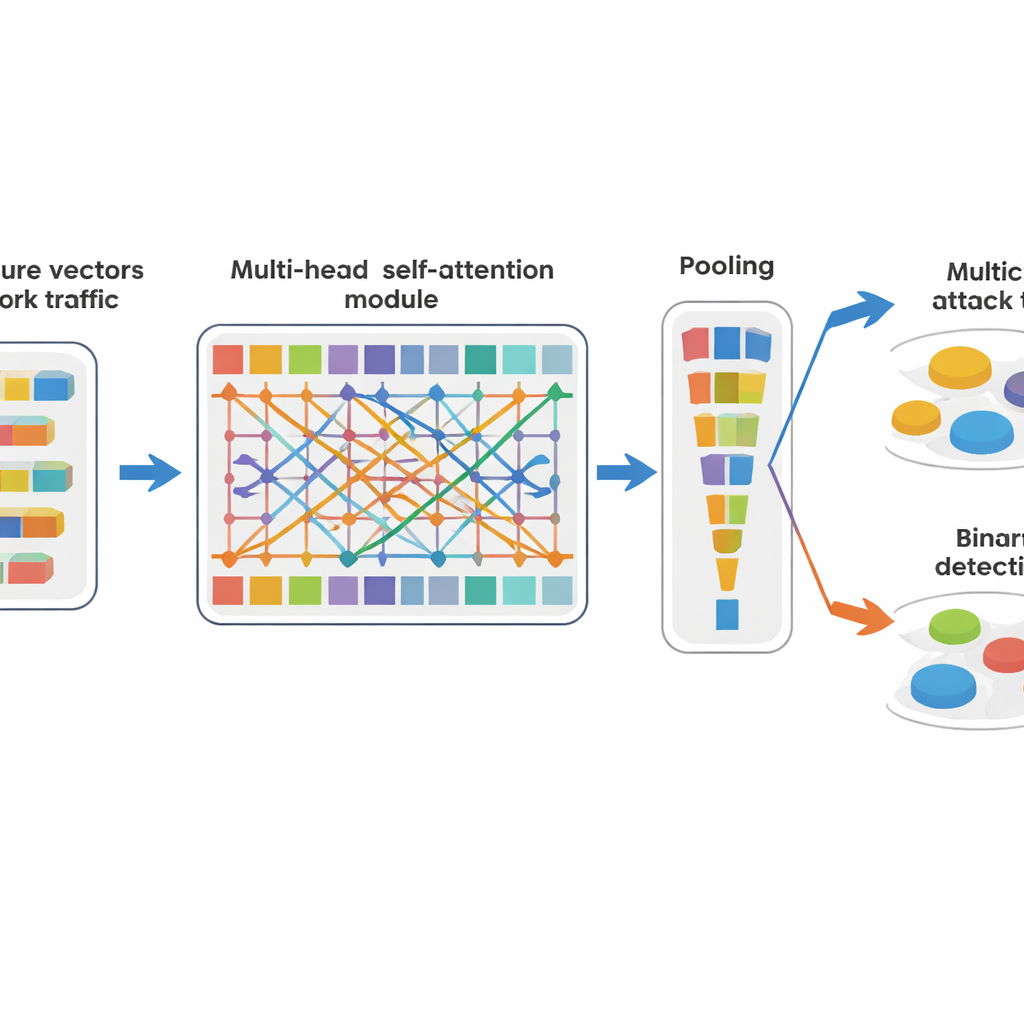

Um diese Einschränkungen zu überwinden, entwerfen die Autoren TSLT-Net, ein kompaktes Modell, das die Attention-Ideen von Transformern übernimmt, sie aber für Drohnenbedürfnisse reduziert. Statt Drohnennetzwerkdaten als lange Zeitreihen zu behandeln, formt das System die Merkmale jedes Pakets in ein kleines Raster von Tokens um und lässt das Modell lernen, welche Tokens auf welche anderen "achten" sollen. So kann es subtile Beziehungen erfassen — etwa ungewöhnliche Kombinationen von Ports, Nutzlastgröße und Timing — ohne teure Zeitschleifen. Nach diesem Attention-Schritt genügen eine einfache Mittelung und ein paar kleine Schichten, um zu entscheiden, ob der Verkehr normal oder verdächtig wirkt. Dieselbe Kerneinheit liefert gleichzeitig zwei Ausgaben: eine, die Verkehr als sicher oder anomal kennzeichnet, und eine andere, die die spezifische Art des Angriffs lokalisiert.

Das Modell auf die Probe gestellt

Das Team bewertet TSLT-Net anhand eines großen, realistisch unordentlichen Datensatzes mit mehr als 2,3 Millionen Einträgen aus echten Drohnenkommunikationssitzungen. Diese Aufzeichnungen enthalten viele Angriffstypen — wie Denial-of-Service, Passwortraten, Spoofing, Replay und Video-Interzeption — neben normalem Flugverkehr. Die Autoren vermeiden Überschneidungen zwischen Trainings- und Testsitzungen, sodass das Modell mit neuen Tagen, unterschiedlichen Drohnen und unbekannten Variationen innerhalb von Angriffsgruppen zurechtkommen muss. Trotz dieser anspruchsvollen Bedingungen identifiziert TSLT-Net nahezu jede Instanz korrekt: etwa 99,99 Prozent Genauigkeit bei der Unterscheidung zwischen mehreren Angriffstypen und benignem Verkehr und praktisch perfekte Leistung, wenn nur normale von verdächtigem Verhalten getrennt werden soll. Diese Genauigkeit bleibt auch bei Tests erhalten, die ganze Tage, Geräte oder Angriffsgruppen ausklammern.

Kleines Modell, große Wirkung

Besonders bemerkenswert ist der geringe Rechenbedarf von TSLT-Net. Es verwendet weniger als zehntausend trainierbare Parameter, passt in etwa vierzig Kilobyte Speicher und benötigt deutlich weniger Operationen als gängige Deep-Learning-Konkurrenten. Dadurch ist es praktikabel, das Modell direkt auf der bescheidenen Bordhardware einer Drohne oder auf nahegelegenen Edge-Geräten laufen zu lassen und dennoch schnell genug für Flugregelkreise zu reagieren. Praktisch kann das Modell Netzwerkflüsse in Echtzeit überwachen, Alarm schlagen, wenn etwas verdächtig aussieht, und der Steuerungssoftware die Möglichkeit geben, die Mission zu pausieren, die Kommunikation umzuleiten oder die betroffene Drohne zu isolieren. Für Nichtfachleute ist die Kernidee: Diese Arbeit zeigt, dass es möglich ist, moderne KI mit strengen Beschränkungen bei Größe und Energie zu verbinden und so sicherere Drohnenoperationen ohne sperrige bodengestützte Sicherheitssysteme zu ermöglichen.

Zitation: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

Schlüsselwörter: Drohnen-Cybersicherheit, Eindringungserkennung, Transformer-Modell, leichte KI, unbemannte Luftfahrzeuge