Clear Sky Science · ru

Новый унифицированный лёгкий временно-пространственный трансформерный подход для обнаружения вторжений в сетях дронов

Почему безопасные дроны важны

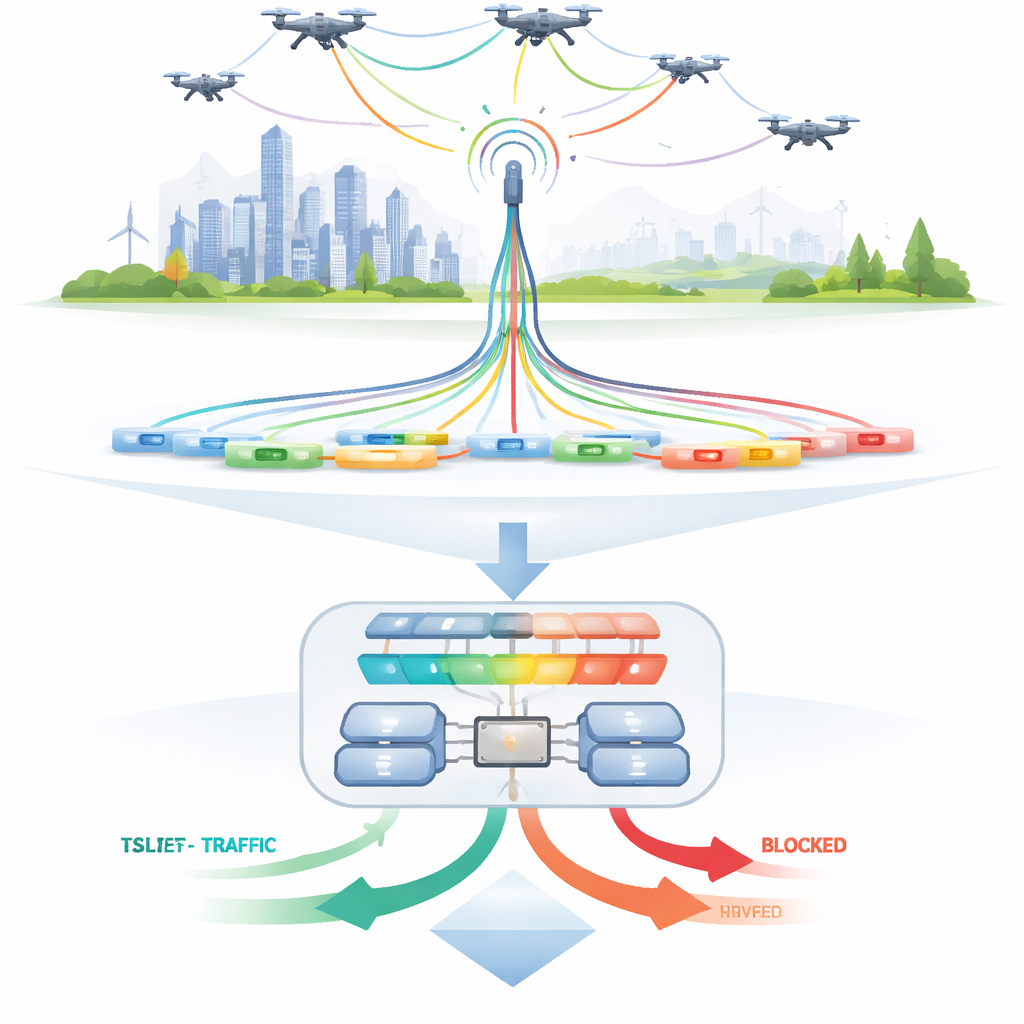

Дроны стремительно переходят от хобби‑гаджетов к повседневным инструментам для доставки, сельского хозяйства, съёмки и экстренных служб. Но по мере того как всё больше дронов обмениваются данными друг с другом и со наземными станциями по беспроводным каналам, они также открывают новые возможности для злоумышленников. Успешная атака может захватить управление дроном, сорвать спасательную операцию или скомпрометировать конфиденциальные видеопотоки. В этой работе предложен новый способ быстро и эффективно обнаруживать такие атаки с помощью модели искусственного интеллекта, спроектированной для работы на ограничённом аппаратном обеспечении, которое реально установлено на дронах.

Множество способов взломать дрон

Современные дроны зависят от постоянного обмена данными для навигации, координации и передачи информации. Злоумышленники могут использовать эту зависимость разными способами: перегружать сеть, чтобы команды не проходили; тайно вставать посередине связи между дроном и пультом; воспроизводить старые сообщения, вводя в заблуждение систему управления; или подделывать видео и данные полезной нагрузки. Существующие средства защиты часто предполагают наличие мощных компьютеров и больших энергетических ресурсов. Это затрудняет их применение на малых летающих аппаратах, которым нужно экономить батарею и реагировать за доли секунды. Авторы утверждают, что реалистичная защита должна быть одновременно очень точной и чрезвычайно лёгкой.

Почему традиционные методы не подходят

Ранние решения заимствовали инструменты из стандартных компьютерных сетей. Классические методы машинного обучения могут обнаруживать некоторые атаки, но обычно зависят от вручную созданных признаков и офлайн‑настройки; они испытывают трудности, когда злоумышленники меняют тактику. Более сложные модели глубокого обучения, такие как рекуррентные нейронные сети и блоки LSTM, способны улавливать закономерности, развивающиеся во времени, но требуют значительной памяти и вычислительных мощностей. Современные трансформерные модели, родственники многих языковых инструментов, повышают точность, но часто становятся ещё более «тяжёлыми». Для флота дронов, который должен принимать решения в полёте, эти подходы оказываются либо слишком медленными, либо энергоёмкими, либо ориентированными на узкие задачи — например, на один тип атаки или только бинарное обнаружение аномалий.

Компактный «механизм внимания» для трафика дронов

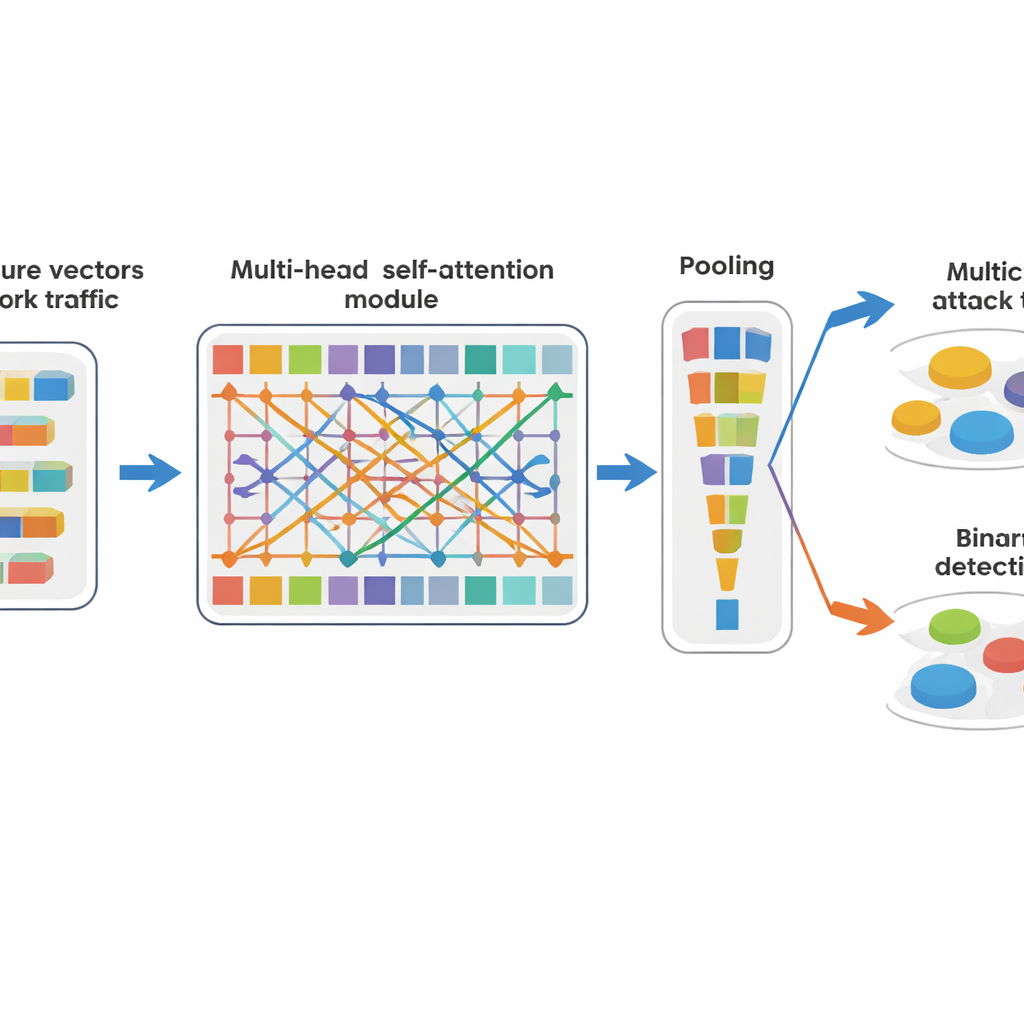

Чтобы решить эти ограничения, авторы разработали TSLT‑Net — компактную модель, которая заимствует идею внимания у трансформеров, но значительно упрощена под задачи дронов. Вместо того чтобы рассматривать сетевые данные дрона как длинные временные ряды, система превращает признаки каждого пакета в небольшую сетку токенов и даёт модели возможность определить, каким токенам следует «обращать внимание» к каким другим. Это позволяет улавливать тонкие взаимосвязи — например, необычные сочетания портов, размера полезной нагрузки и временных характеристик — без дорогостоящих проходов по времени. После шага внимания простое усреднение и пара небольших слоёв достаточно, чтобы решить, выглядит ли трафик нормальным или подозрительным. Один и тот же основной модуль формирует два выхода одновременно: один сигнализирует о безопасности или аномалии, другой — указывает конкретный тип атаки.

Испытание модели

Команда оценила TSLT‑Net на большой, реалистично «шумной» базе данных более чем из 2,3 миллиона записей с реальных сеансов связи дронов. Эти записи включают множество типов атак — таких как отказ в обслуживании, подбор паролей, спуфинг, повторная передача и перехват видео — наряду с обычным полётным трафиком. Авторы тщательно избегали пересечения между тренировочными и тестовыми сессиями, поэтому модель должна справляться с новыми днями, разными дронами и невиданными вариантами семейств атак. Несмотря на эти строгие условия, TSLT‑Net правильно идентифицирует почти все случаи: около 99,99 процента точности при классификации нескольких типов атак и нормального трафика, и практически безошибочную работу при простой бинарной задаче отделения нормального поведения от подозрительного. Модель сохраняет эту точность и в тестах, где вычёркивают целые дни, устройства или семейства атак.

Маленькая модель, большое значение

Возможно, самое впечатляющее — насколько скромны вычислительные требования TSLT‑Net. В ней меньше десяти тысяч обучаемых параметров, она занимает примерно сорок килобайт памяти и требует значительно меньше операций, чем распространённые соперники в глубоких сетях. Это делает её применимой прямо на скромном бортовом оборудовании дрона или на близких edge‑устройствах, при этом модель успевает реагировать достаточно быстро для контуров управления полётом. На практике модель может в режиме реального времени отслеживать сетевые потоки, поднять тревогу при подозрениях и дать управляющему ПО шанс приостановить миссию, перенаправить связь или изолировать затронутый аппарат. Для неспециалистов ключевая мысль такова: эта работа показывает, что возможно сочетать передовой ИИ с жёсткими ограничениями по размеру и энергии, прокладывая путь к более безопасной эксплуатации дронов без громоздких наземных систем безопасности.

Цитирование: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

Ключевые слова: кибербезопасность дронов, обнаружение вторжений, модель трансформера, лёгкий ИИ, беспилотные летательные аппараты