Clear Sky Science · ar

نهج موحد خفيف الوزن زمني-مكاني جديد لاكتشاف التسلل في شبكات الطائرات بدون طيار

لماذا تهم الطائرات الآمنة

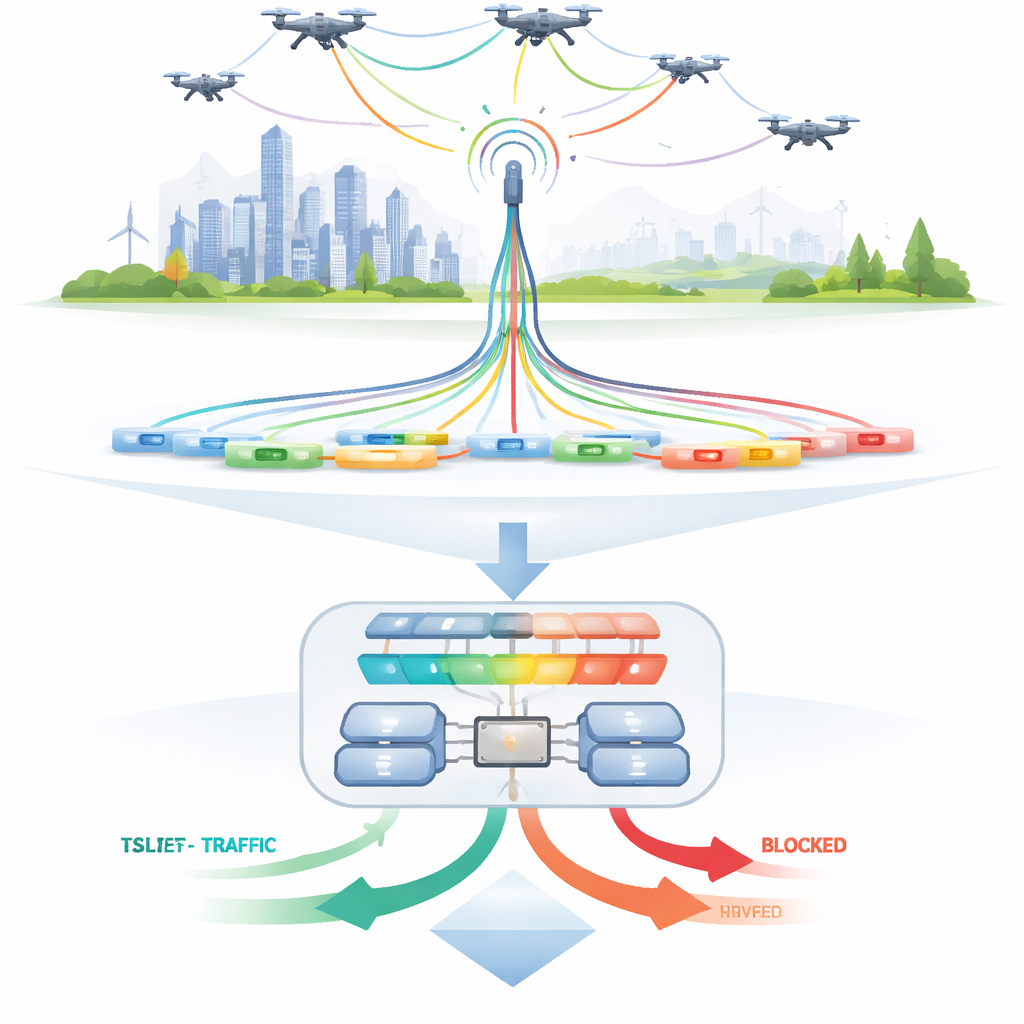

تنتقل الطائرات دون طيار بسرعة من كونها أدوات للهواية إلى أدوات يومية للتوصيل والزراعة والتصوير والاستجابة للطوارئ. لكن كلما تزايد تبادل الطائرات للبيانات مع بعضها ومع محطات الأرض عبر وصلات لاسلكية، فتحت أيضاً أبواباً جديدة للهاكرز. هجوم ناجح قد يخطف طائرة بدون طيار، أو يعطل مهمة إنقاذ، أو يكشف تسجيلات فيديو حساسة. تقدم هذه الورقة طريقة جديدة لرصد مثل هذه الهجمات بسرعة وكفاءة، باستخدام نموذج ذكاء اصطناعي مصمم للعمل على الأجهزة المحدودة التي تحملها الطائرات فعلاً.

طرائق متعددة لاختراق الطائرة

تعتمد الطائرات الحديثة على تبادل مستمر للبيانات للملاحة والتنسيق وإرسال المعلومات. يمكن للمهاجمين استغلال هذا الاعتماد بعدة طرق: إغراق الشبكة حتى لا تصل الأوامر، أو إدخال أنفسهم سراً بين الطائرة والمتحكم، أو إعادة تشغيل رسائل قديمة لخلط التوجيه، أو العبث بالفيديو أو بيانات الحمولة. كثير من الدفاعات الحالية تفترض وجود حواسيب قوية وميزانيات طاقة كبيرة، مما يجعلها صعبة الاستخدام على الطائرات الصغيرة التي يجب أن توفر طاقة البطارية وتستجيب في أجزاء من الثانية. يجادل المؤلفون بأن أي حماية واقعية يجب أن تكون دقيقة للغاية وخفيفة للغاية في الوقت نفسه.

لماذا تقصر الدفاعات التقليدية

استعارت الحلول السابقة أدوات من شبكات الحاسب القياسية. أنظمة التعلم الآلي التقليدية يمكن أن تكشف بعض الهجمات لكنها عادة تعتمد على ميزات مصممة يدويًا وضبط خارجى؛ فتواجه صعوبة عندما يغير المهاجمون تكتيكاتهم. النماذج العميقة المتقدمة، مثل الشبكات العصبية المتكررة ووحدات الذاكرة طويلة المدى، قادرة على رؤية أنماط تتكشف عبر الزمن، لكنها تتطلب ذاكرة وقدرة معالجة كبيرة. نماذج المحول الحديثة، وهي نفس فئة التقنيات وراء العديد من أدوات اللغة، تحسن الدقة لكنها غالباً ما تصبح أثقل. بالنسبة لأساطيل الطائرات التي يجب أن تتخذ قرارات أثناء الطيران، فإن هذه الأساليب إما بطيئة جدًا، أو مستهلكة للطاقة، أو مركزة على مشكلات ضيقة مثل نوع هجوم واحد فقط أو كشف شذوذ بنعم/لا فقط.

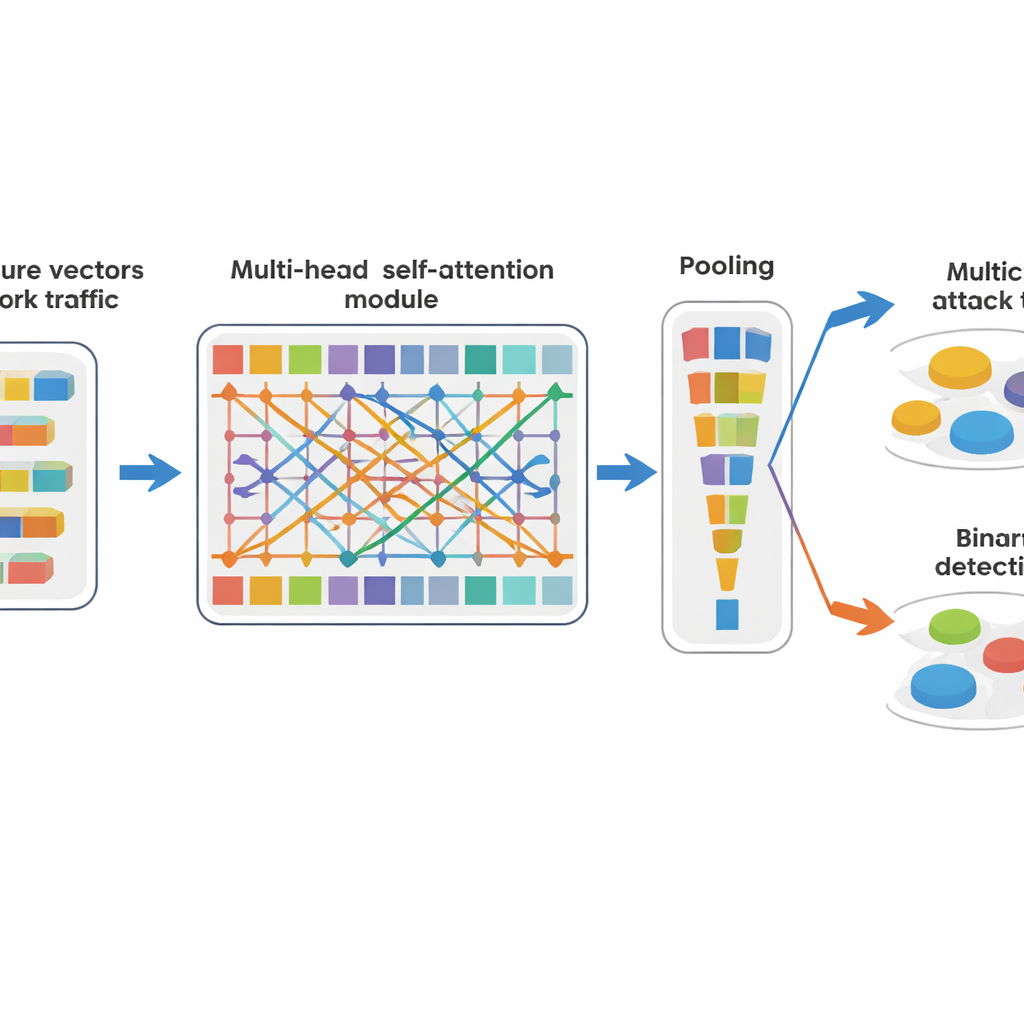

محرك «انتباه» مدمج لحركة مرور الطائرات

لمواجهة هذه القيود، صمم المؤلفون TSLT-Net، نموذجًا مدمجًا يستعير أفكار الانتباه من المحولات لكنه يقلصها لتلائم احتياجات الطائرات. بدلًا من معالجة بيانات شبكة الطائرات كسلاسل زمنية طويلة، يعيد النظام تشكيل ميزات كل حزمة إلى شبكة صغيرة من الرموز ويتيح للنموذج أن يتعلم أي الرموز يجب أن «تنتبه» لأي أخرى. هذا يمكّنه من التقاط علاقات دقيقة — مثل تراكيب غير عادية للمنافذ وحجم الحمولة والتوقيت — دون حلقات زمنية مكلفة. بعد خطوة الانتباه هذه، يكفي متوسط بسيط وطبقتان صغيرتان لتقرير ما إذا كان المرور يبدو طبيعيًا أم مريبًا. يغذي نفس المحرك النواتين معًا: واحدة تشير إلى أن المرور آمن أو شاذ، وأخرى تحدد نوع الهجوم بدقة.

تجريب النموذج

قيّم الفريق TSLT-Net على مجموعة بيانات كبيرة وواقعية تضم أكثر من 2.3 مليون مدخلة من جلسات اتصال طائرات فعلية. تتضمن هذه السجلات العديد من أنواع الهجمات — مثل حجب الخدمة، تخمين كلمات المرور، انتحال الهوية، الإعادة، واعتراض الفيديو — إلى جانب حركة الطيران العادية. حرص المؤلفون على تجنب التداخل بين جلسات التدريب والاختبار، بحيث يضطر النموذج للتعامل مع أيام جديدة وطائرات مختلفة وتباينات غير مرئية في عائلات الهجمات. بالرغم من هذه الظروف المطالبة، يحدد TSLT-Net بشكل صحيح تقريبًا كل حالة: حوالي 99.99 بالمئة دقة عند التمييز بين عدة أنواع هجوم وحركة عادية، وأداء شبه كامل عند طلب فصل السلوك الطبيعي عن أي شيء مريب. ويحافظ على هذه الدقة أيضًا عبر اختبارات تستبعد أيامًا كاملة أو أجهزة أو عائلات هجوم.

نموذج صغير، تأثير كبير

الأمر الأكثر لفتًا ربما هو قلة الموارد التي يحتاجها TSLT-Net. يستخدم أقل من عشرة آلاف معلمة قابلة للتدريب، يتسع في نحو أربعين كيلوبايت من الذاكرة، ويحتاج عمليات أقل بكثير من المنافسين في التعلم العميق الشائعين. هذا يجعله قابلاً للتشغيل مباشرة على الأجهزة المحدودة على متن الطائرة أو على أجهزة الحافة القريبة، مع سرعة استجابة مناسبة لحلقات التحكم في الطيران. عمليًا، يستطيع النموذج مراقبة تدفقات الشبكة في الوقت الحقيقي، وإثارة إنذار عند ظهور شيء غير طبيعي، ومنح برنامج التحكم فرصة لإيقاف المهمة مؤقتًا أو إعادة توجيه الاتصالات أو عزل الطائرة المتأثرة. للفئات غير المتخصصة، الفكرة الأساسية هي أن هذا العمل يبيّن إمكانية الجمع بين ذكاء اصطناعي متقدم وحدود صارمة في الحجم والطاقة، ممهداً الطريق لتشغيل طائرات أكثر أمانًا دون أنظمة حماية أرضية ضخمة.

الاستشهاد: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

الكلمات المفتاحية: أمن الطائرات بدون طيار السيبراني, كشف التسلل, نموذج المحول, ذكاء اصطناعي خفيف الوزن, المركبات الجوية غير المأهولة