Clear Sky Science · es

Un nuevo enfoque unificado ligero temporal-espacial con transformadores para la detección de intrusiones en redes de drones

Por qué importan los drones más seguros

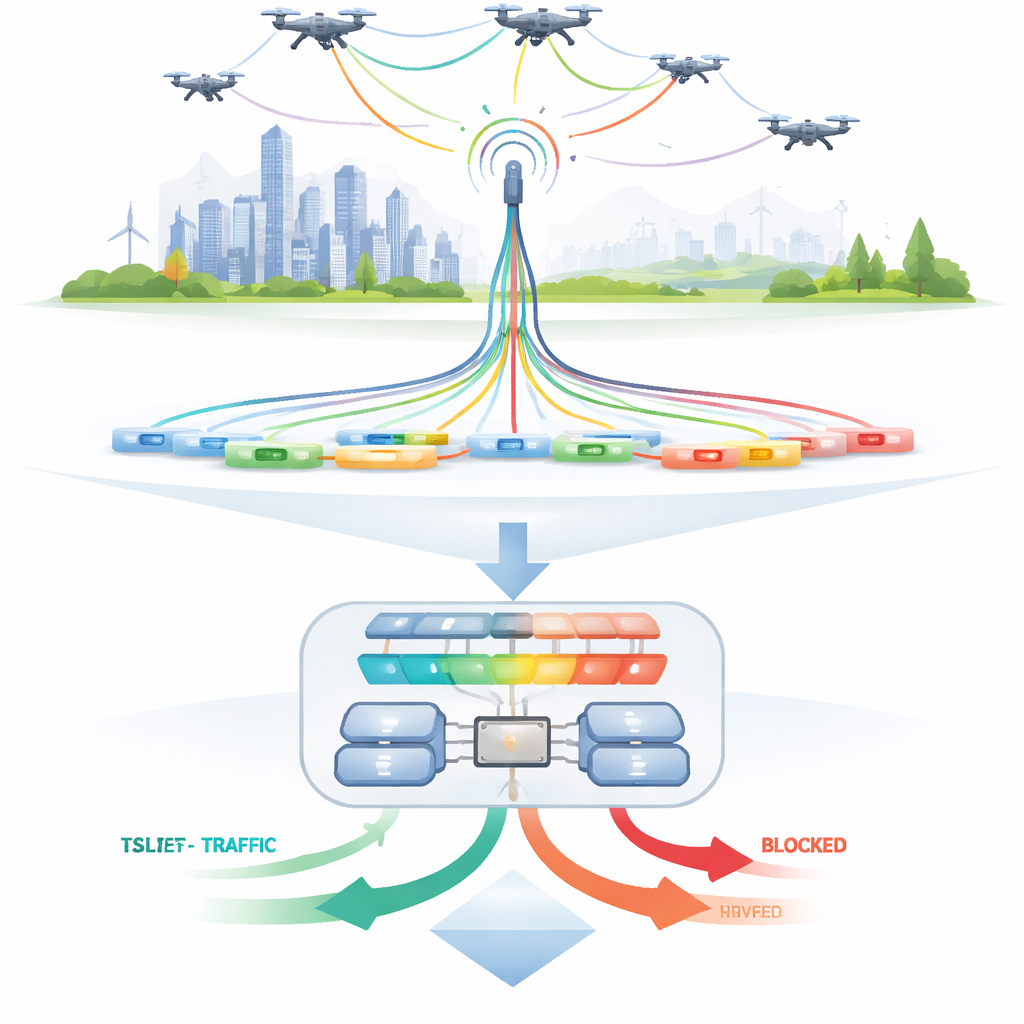

Los drones están pasando rápidamente de ser juguetes a herramientas cotidianas para repartos, agricultura, filmación y respuesta a emergencias. Pero a medida que más drones se comunican entre sí y con estaciones terrestres por enlaces inalámbricos, también abren nuevas puertas para los atacantes. Un ataque exitoso podría secuestrar un dron, interrumpir una misión de rescate o exponer transmisiones de vídeo sensibles. Este artículo presenta una nueva forma de detectar esos ataques de manera rápida y eficiente, usando un modelo de inteligencia artificial diseñado para ejecutarse en el hardware limitado que los drones realmente llevan a bordo.

Las múltiples formas de hackear un dron

Los drones modernos dependen del intercambio constante de datos para navegar, coordinarse y enviar información. Los atacantes pueden explotar esta dependencia de varias maneras: saturando la red para que los comandos no lleguen, insertándose silenciosamente entre el dron y el controlador, reproduciendo mensajes antiguos para confundir la guía o manipulando el vídeo y los datos de la carga útil. Las defensas existentes suelen asumir ordenadores potentes y generosos presupuestos energéticos. Eso las hace difíciles de usar en máquinas voladoras pequeñas, que deben conservar batería y reaccionar en fracciones de segundo. Los autores sostienen que cualquier protección realista debe ser a la vez muy precisa y extremadamente ligera.

Por qué las defensas tradicionales se quedan cortas

Las soluciones anteriores tomaron prestadas herramientas de las redes informáticas estándar. Los sistemas clásicos de aprendizaje automático pueden detectar algunos ataques pero normalmente dependen de características diseñadas a mano y de ajustes fuera de línea; les cuesta cuando los atacantes cambian de táctica. Modelos de aprendizaje profundo más avanzados, como redes neuronales recurrentes y unidades de memoria a largo plazo, pueden captar patrones que se desarrollan en el tiempo, pero exigen una memoria y potencia de cálculo sustanciales. Los modelos recientes basados en transformadores, la misma familia de técnicas detrás de muchas herramientas de lenguaje, mejoran la precisión pero con frecuencia se vuelven aún más pesados. Para flotas de drones que deben tomar decisiones en vuelo, estos enfoques son demasiado lentos, consumen demasiada energía o se centran en problemas estrechos, como solo un tipo de ataque o una detección de anomalías binaria.

Un motor de "atención" compacto para el tráfico de drones

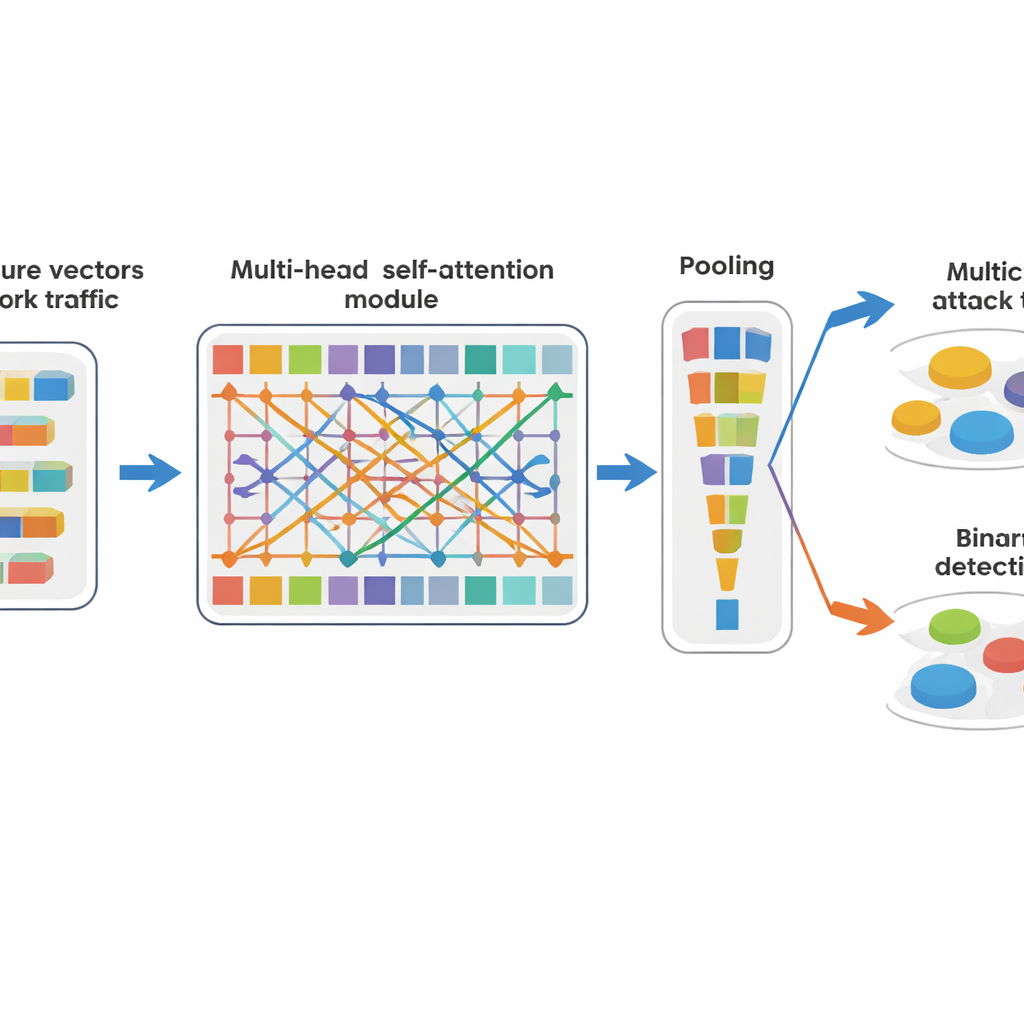

Para afrontar estas limitaciones, los autores diseñan TSLT-Net, un modelo compacto que toma las ideas de atención de los transformadores pero las recorta para las necesidades de los drones. En lugar de tratar los datos de la red del dron como series temporales largas, el sistema reconfigura las características de cada paquete en una pequeña cuadrícula de tokens y permite que el modelo aprenda qué tokens deben “prestar atención” a cuáles. Esto le permite capturar relaciones sutiles —como combinaciones inusuales de puertos, tamaño de carga útil y tiempos— sin bucles costosos sobre el tiempo. Tras esta etapa de atención, un promedio simple y un par de capas pequeñas son suficientes para decidir si el tráfico parece normal o sospechoso. El mismo motor central alimenta dos salidas a la vez: una que marca el tráfico como seguro o anómalo y otra que identifica el tipo específico de ataque.

Evaluando el modelo

El equipo evalúa TSLT-Net en un gran conjunto de datos realista y ruidoso de más de 2,3 millones de entradas procedentes de sesiones reales de comunicación de drones. Estos registros incluyen muchos tipos de ataques —como denegación de servicio, adivinanza de contraseñas, suplantación, reproducción y interceptación de vídeo— junto con tráfico de vuelo ordinario. Los autores se aseguran de evitar superposición entre las sesiones de entrenamiento y las de prueba, de modo que el modelo debe afrontar nuevos días, drones diferentes y variaciones no vistas dentro de familias de ataques. A pesar de estas condiciones exigentes, TSLT-Net identifica correctamente casi todos los casos: alrededor de un 99,99 por ciento de precisión al distinguir entre múltiples tipos de ataque y tráfico benigno, y un rendimiento prácticamente perfecto cuando se le pide solo separar el comportamiento normal de cualquier cosa sospechosa. Además, mantiene esta precisión en pruebas que reservan días enteros, dispositivos o familias de ataques.

Modelo pequeño, gran impacto

Quizá lo más llamativo es lo poco que necesita TSLT-Net en términos de potencia de cálculo. Usa menos de diez mil parámetros entrenables, ocupa aproximadamente cuarenta kilobytes de memoria y requiere muchas menos operaciones que rivales comunes de aprendizaje profundo. Eso lo hace factible para ejecutarse directamente en el modesto hardware a bordo de un dron o en dispositivos edge cercanos, a la vez que reacciona lo bastante rápido para los bucles de control de vuelo. En términos prácticos, el modelo puede vigilar flujos de red en tiempo real, levantar una alerta cuando algo parece mal y dar al software de control la oportunidad de pausar la misión, redirigir las comunicaciones o aislar el dron afectado. Para el público general, la idea clave es que este trabajo demuestra que es posible combinar IA de vanguardia con límites estrictos de tamaño y energía, allanando el camino para operaciones de drones más seguras sin sistemas de seguridad terrestres voluminosos.

Cita: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

Palabras clave: ciberseguridad de drones, detección de intrusiones, modelo transformer, IA ligera, aeronaves no tripuladas