Clear Sky Science · nl

Een nieuw geharmoniseerd lichtgewicht temporaal-spationaal transformer‑model voor indringingsdetectie in dronenetwerken

Waarom veiligere drones ertoe doen

Drones evolueren snel van hobbytoestellen naar alledaagse hulpmiddelen voor bezorging, landbouw, filmmaken en hulpverlening. Maar naarmate meer drones via draadloze verbindingen met elkaar en met grondstations communiceren, ontstaan er ook nieuwe mogelijkheden voor aanvallers. Een succesvolle aanval kan een drone kapen, een reddingsoperatie verstoren of gevoelige videostreams blootleggen. Dit artikel introduceert een nieuwe methode om dergelijke aanvallen snel en efficiënt te detecteren, met een kunstmatig‑intelligentiemodel dat bedoeld is om te draaien op de beperkte hardware die drones daadwerkelijk meenemen.

De vele manieren om een drone te hacken

Moderne drones zijn afhankelijk van voortdurende gegevensuitwisseling om te navigeren, te coördineren en informatie terug te sturen. Aanvallers kunnen deze afhankelijkheid op verschillende manieren misbruiken: het netwerk overweldigen zodat commando’s niet doorkomen, zich heimelijk tussen drone en controller plaatsen, oude berichten opnieuw afspelen om de besturing te verwarren, of video‑ en payloadgegevens manipuleren. Bestaande verdedigingsmaatregelen veronderstellen vaak krachtige computers en ruime energiebudgetten. Dat maakt ze moeilijk inzetbaar op kleine vliegende toestellen, die de batterij moeten sparen en binnen fracties van een seconde moeten reageren. De auteurs betogen dat realistische bescherming zowel zeer nauwkeurig als extreem lichtgewicht moet zijn.

Waarom traditionele verdedigingen tekortschieten

Eerdere oplossingen hanteerden technieken uit standaard computernetwerken. Klassieke machine‑learningsystemen kunnen sommige aanvallen detecteren, maar vertrouwen meestal op handgemaakte kenmerken en offline afstemming; ze hebben moeite wanneer aanvallers hun tactieken aanpassen. Geavanceerdere deep‑learningmodellen, zoals recurrente neurale netwerken en long short‑term memory‑eenheden, kunnen patronen herkennen die zich over tijd ontvouwen, maar vragen veel geheugen en rekenkracht. Recente transformer‑gebaseerde modellen, dezelfde familiestukken achter veel taaltools, verhogen de nauwkeurigheid maar worden vaak nog zwaarder. Voor drone‑vloten die beslissingen tijdens de vlucht moeten nemen, zijn deze benaderingen te traag, te energie-intensief of te gericht op smalle problemen zoals slechts één type aanval of alleen binair anomalie‑detectie.

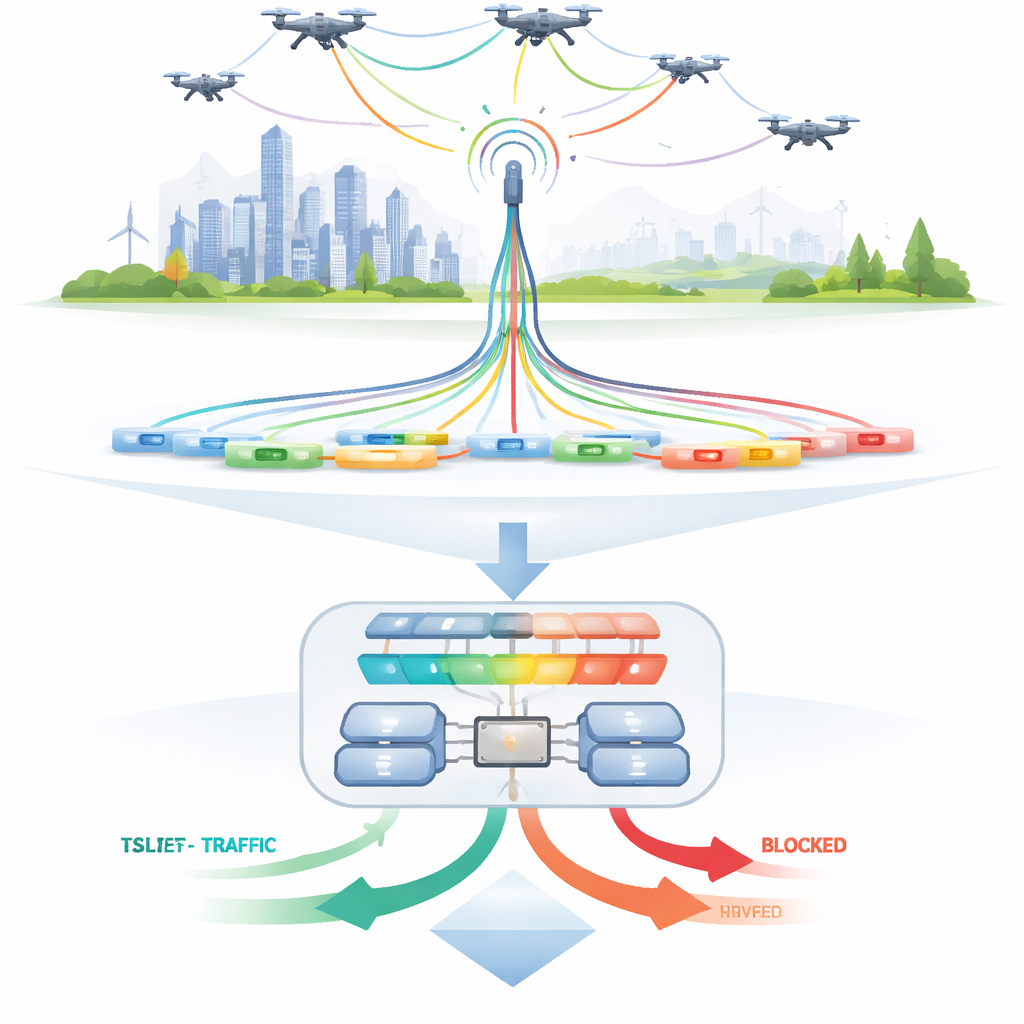

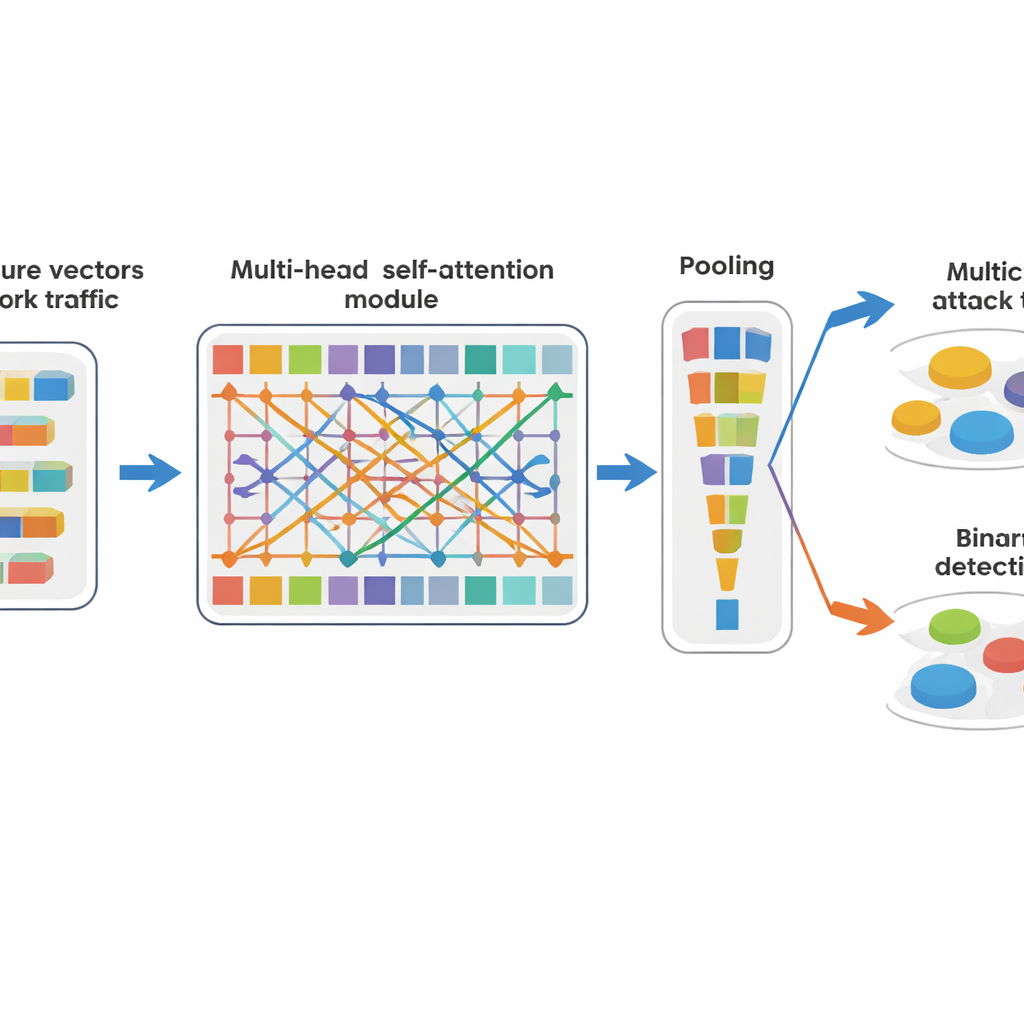

Een compact "attention"‑mechanisme voor dronetraffic

Om met deze beperkingen om te gaan, ontwerpen de auteurs TSLT‑Net, een compact model dat het attention‑idee van transformers overneemt maar terugschroeft voor dronebehoeften. In plaats van dronenetwerkgegevens te behandelen als lange tijdreeksen, hervormt het systeem de kenmerken van elk pakket tot een klein raster van tokens en laat het model leren welke tokens aandacht aan welke andere moeten besteden. Dit stelt het in staat subtiele relaties vast te leggen — zoals ongebruikelijke combinaties van poorten, payloadgrootte en timing — zonder kostbare lussen over tijd. Na deze attention‑stap zijn een eenvoudige gemiddeldeling en een paar kleine lagen voldoende om te beslissen of het verkeer normaal of verdacht lijkt. Dezelfde kernmotor levert twee uitgangen tegelijk: één die verkeer als veilig of afwijkend markeert, en een andere die het specifieke type aanval aanwijst.

Het model op de proef gesteld

Het team evalueert TSLT‑Net op een grote, realistisch rommelige dataset van meer dan 2,3 miljoen vermeldingen uit echte dronecommunicatiesessies. Deze records bevatten vele aanvalstypen — zoals denial‑of‑service, wachtwoordgissing, spoofing, replay en video‑afluistering — naast gewoon vluchtverkeer. De auteurs voorkomen zorgvuldig overlap tussen trainings‑ en testsessies, zodat het model moet omgaan met nieuwe dagen, verschillende drones en niet eerder geziene variaties binnen aanvalsfamilies. Ondanks deze veeleisende omstandigheden identificeert TSLT‑Net bijna elk geval correct: ongeveer 99,99 procent nauwkeurigheid bij het onderscheiden van meerdere aanvalstypen en benign verkeer, en praktisch perfecte prestaties wanneer alleen gevraagd wordt normaal gedrag te scheiden van iets verdachts. Het behoudt deze nauwkeurigheid ook in testen waarin hele dagen, apparaten of aanvalsfamilies worden achtergehouden.

Klein model, grote impact

Wat misschien het meest opvalt, is hoeveel rekenkracht TSLT‑Net vereist. Het gebruikt minder dan tienduizend trainbare parameters, neemt ruwweg veertig kilobyte geheugen in beslag en vereist veel minder bewerkingen dan gangbare deep‑learningconcurrenten. Daardoor is het haalbaar om het direct op de bescheiden boordhardware van een drone of op nabijgelegen edge‑apparaten te draaien, terwijl het nog snel genoeg reageert voor vluchtslusbesturing. Praktisch gezien kan het model netwerktrafiek in realtime volgen, een waarschuwing geven wanneer iets verdacht lijkt en de besturingssoftware de kans bieden de missie te pauzeren, de communicatie om te leiden of de getroffen drone te isoleren. Voor niet‑specialisten is het kernidee dat dit werk laat zien dat het mogelijk is geavanceerde AI te combineren met strikte beperkingen op omvang en energie, en zo de weg vrij te maken voor veiligere drone‑operaties zonder omvangrijke grondgebaseerde beveiligingssystemen.

Bronvermelding: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

Trefwoorden: drone-cybersecurity, indringingsdetectie, transformer‑model, lichtgewicht AI, onbemande luchtvaartuigen