Clear Sky Science · it

Un nuovo approccio unificato e leggero basato su trasformatori temporo-spaziali per il rilevamento delle intrusioni nelle reti di droni

Perché i droni più sicuri sono importanti

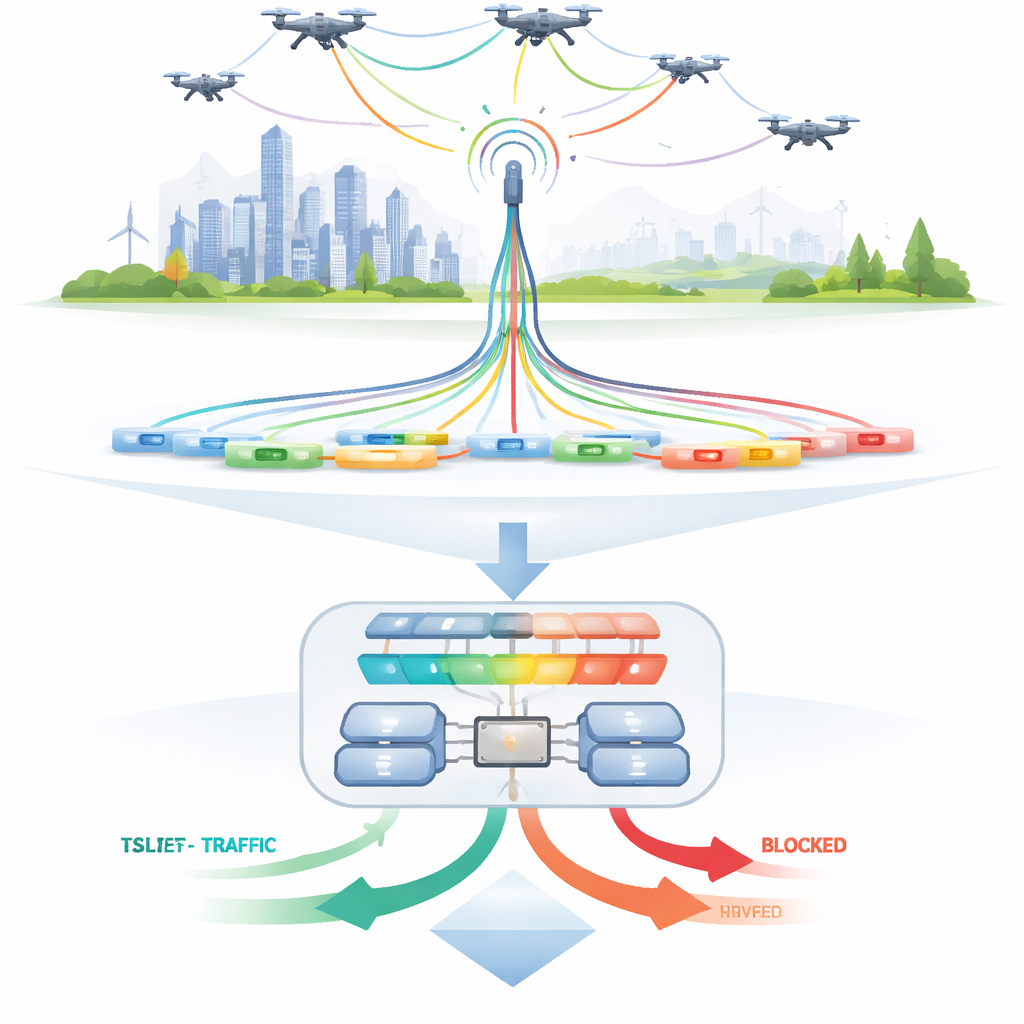

I droni stanno rapidamente passando da giocattoli per hobby a strumenti quotidiani per consegne, agricoltura, riprese e interventi di emergenza. Ma man mano che più droni comunicano tra loro e con stazioni a terra su link wireless, si aprono anche nuove porte per gli hacker. Un attacco riuscito potrebbe dirottare un drone, interrompere una missione di soccorso o esporre flussi video sensibili. Questo articolo presenta un nuovo modo di individuare tali attacchi rapidamente ed efficacemente, utilizzando un modello di intelligenza artificiale progettato per funzionare sull’hardware limitato che i droni effettivamente montano.

I molti modi per violare un drone

I droni moderni si basano su uno scambio costante di dati per navigare, coordinarsi e inviare informazioni. Gli aggressori possono sfruttare questa dipendenza in diversi modi: sovraccaricare la rete in modo che i comandi non arrivino, inserirsi silenziosamente tra il drone e il controller, riprodurre vecchi messaggi per confondere la guida o manomettere video e dati di carico. Le difese esistenti spesso presuppongono computer potenti e budget energetici generosi. Questo le rende difficili da usare su piccoli velivoli, che devono conservare la batteria e reagire in frazioni di secondo. Gli autori sostengono che una protezione realistica deve essere allo stesso tempo molto accurata ed estremamente leggera.

Perché le difese tradizionali non bastano

Le soluzioni precedenti hanno preso in prestito strumenti dalle reti informatiche classiche. I sistemi di machine learning tradizionali possono rilevare alcuni attacchi ma di solito dipendono da caratteristiche costruite a mano e da tarature offline; faticano quando gli aggressori cambiano tattica. Modelli di deep learning più avanzati, come le reti ricorrenti e le unità LSTM, riescono a cogliere pattern che si sviluppano nel tempo, ma richiedono molta memoria e potenza di calcolo. I recenti modelli basati su transformer, la stessa famiglia di tecniche dietro molti strumenti linguistici, migliorano l’accuratezza ma diventano spesso ancora più pesanti. Per flotte di droni che devono prendere decisioni al volo, questi approcci sono o troppo lenti, o troppo energivori, o focalizzati su problemi ristretti come un solo tipo di attacco o una semplice rilevazione anomalia binaria.

Un motore di «attenzione» compatto per il traffico dei droni

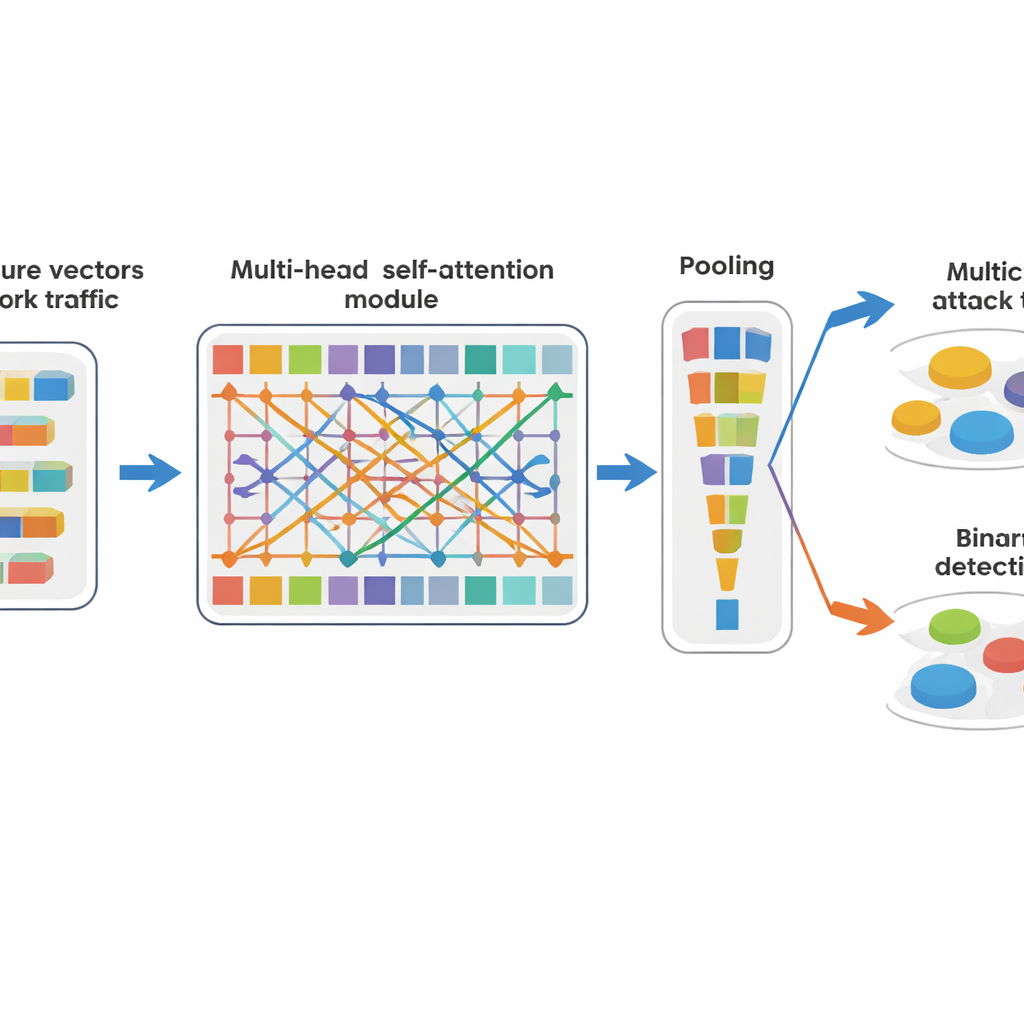

Per affrontare questi vincoli, gli autori progettano TSLT-Net, un modello compatto che prende in prestito le idee di attenzione dei transformer ma le riduce per le esigenze dei droni. Invece di trattare i dati di rete dei droni come lunghe serie temporali, il sistema rimodella le caratteristiche di ciascun pacchetto in una piccola griglia di token e lascia che il modello impari quali token dovrebbero «prestare attenzione» ad altri. Questo gli permette di catturare relazioni sottili — come combinazioni insolite di porte, dimensione del payload e temporizzazione — senza costosi cicli sul tempo. Dopo questo passaggio di attenzione, una semplice media e un paio di piccoli strati sono sufficienti per decidere se il traffico appare normale o sospetto. Lo stesso motore di base alimenta due uscite contemporaneamente: una che segnala il traffico come sicuro o anomalo e un’altra che individua il tipo specifico di attacco.

Mettere il modello alla prova

Il team valuta TSLT-Net su un ampio e realisticamente disordinato dataset di oltre 2,3 milioni di voci provenienti da sessioni di comunicazione reali tra droni. Queste registrazioni includono molti tipi di attacco — come denial-of-service, tentativi di forza bruta delle password, spoofing, replay e intercettazione video — accanto al traffico di volo ordinario. Gli autori si preoccupano di evitare sovrapposizioni tra sessioni di addestramento e test, così il modello deve far fronte a giorni nuovi, droni diversi e variazioni non viste di famiglie di attacco. Nonostante queste condizioni impegnative, TSLT-Net identifica correttamente quasi tutti i casi: circa il 99,99 percento di accuratezza nel distinguere tra molteplici tipi di attacco e traffico benigno, e prestazioni praticamente perfette quando gli si chiede solo di separare il comportamento normale da qualsiasi elemento sospetto. Mantiene inoltre questa accuratezza in test che escludono interi giorni, dispositivi o famiglie di attacco.

Modello piccolo, grande impatto

Forse l’aspetto più sorprendente è quanto poca potenza di calcolo richieda TSLT-Net. Usa meno di diecimila parametri addestrabili, occupa circa quaranta kilobyte di memoria e necessita di molte meno operazioni rispetto ai comuni rivali del deep learning. Questo lo rende fattibile da eseguire direttamente sull’hardware di bordo modesto di un drone o su dispositivi edge vicini, pur reagendo abbastanza rapidamente per i loop di controllo del volo. In termini pratici, il modello può monitorare i flussi di rete in tempo reale, lanciare un allarme quando qualcosa sembra sbagliato e dare al software di controllo la possibilità di mettere in pausa la missione, riprogettare le comunicazioni o isolare il drone interessato. Per i non specialisti, l’idea chiave è che questo lavoro dimostra la possibilità di combinare IA all’avanguardia con limiti stringenti di dimensione ed energia, aprendo la strada a operazioni di droni più sicure senza ingombranti sistemi di sicurezza a terra.

Citazione: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

Parole chiave: cybersecurity dei droni, rilevamento delle intrusioni, modello transformer, IA leggera, velivoli aerei senza pilota