Clear Sky Science · he

שיטה מאוחדת קלת משקל חוצת-זמן וחוצת-מרחב לזיהוי פריצות ברשתות רחפנים

מדוע רחפנים בטוחים יותר חשובים

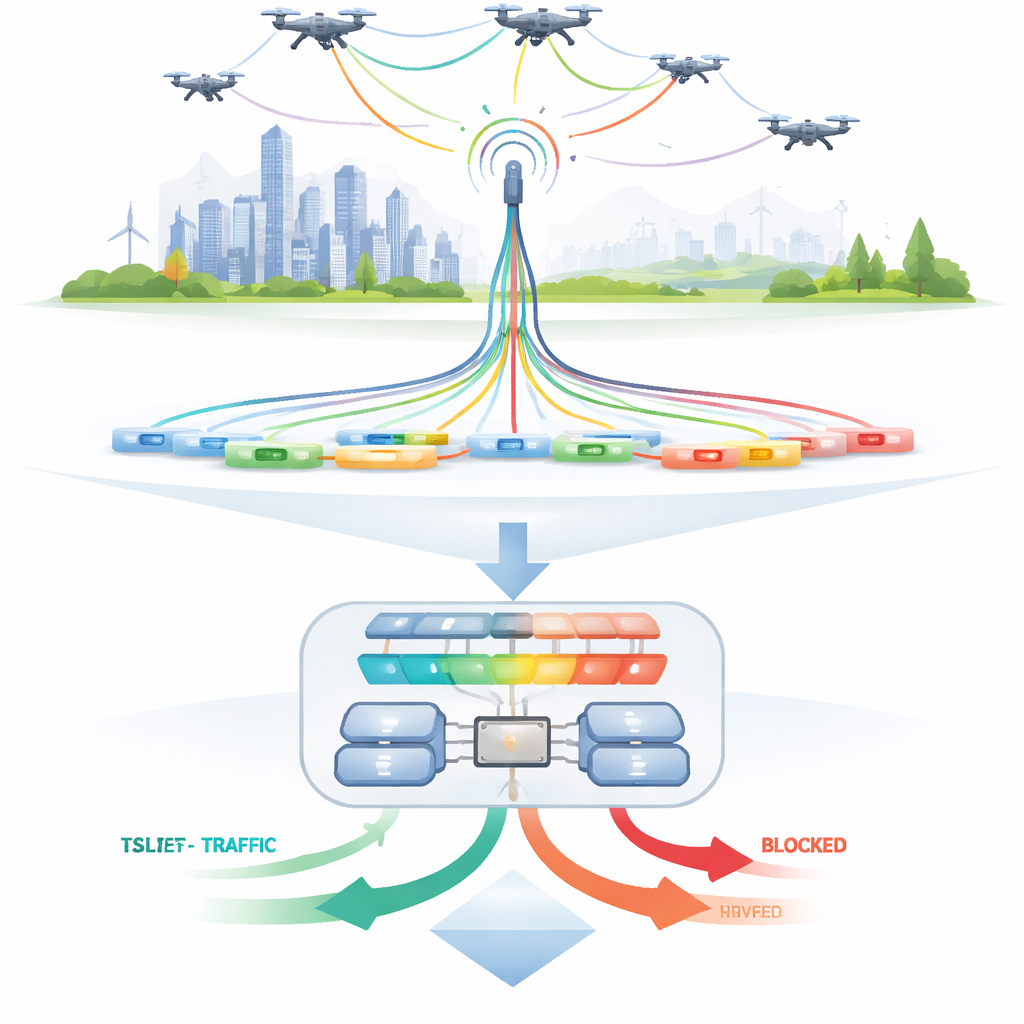

רחפנים עוברים במהירות ממכשירי תחביב לכלי יומיומי למשלוחים, חקלאות, צילום ומענה חירום. אך ככל שיותר רחפנים מתקשרים זה עם זה ועם תחנות קרקע דרך קישורים אלחוטיים, הם גם פותחים דלתות חדשות להאקרים. מתקפה מוצלחת עשויה להשתלט על רחפן, לשבש משימת הצלה או לחשוף שידורי וידאו רגישים. מאמר זה מציג דרך חדשה לזהות מתקפות כאלה במהירות וביעילות, באמצעות מודל בינה מלאכותית שתוכנן לפעול על החומרה המוגבלת שרחפנים נושאים בפועל.

הדרכים הרבות לפרוץ רחפן

רחפנים מודרניים מסתמכים על חילופי נתונים קבועים כדי לנווט, לתאם ולשלוח מידע חזרה. תוקפים יכולים לנצל תלות זו בכמה אופנים: להציף את הרשת כך שלא יעברו פקודות, להטמיע עצמם בסתר בין הרחפן לשלט, להשמיע הודעות ישנות מחדש כדי לבלבל את מערכת הניווט, או לחבל בנתוני וידאו ועמסה. ההגנות הקיימות לרוב מניחות מחשבים חזקים ותצרוכת אנרגיה נדיבה. זה מקשה על יישומן על כלי טיס קטנים, שצריכים לחסוך בסוללה ולהגיב בתוך שברים של שנייה. המחברים טוענים שכל הגנה ריאליסטית חייבת להיות גם מדויקת מאוד וגם קלת משקל במיוחד.

מדוע ההגנות המסורתיות לא מספקות

פתרונות קודמים שאבו כלים מרשתות מחשבים סטנדרטיות. מערכות למידת מכונה קלאסיות יכולות לזהות חלק מהמתקפות אך בדרך כלל תלויות בתכונות מעוצבות ידנית וכיול לא מקוון; הן מתקשות כאשר התוקפים משנים טקטיקות. מודלים מתקדמים יותר של למידה עמוקה, כגון רשתות חוזרות ויחידות זיכרון לטווח ארוך, מסוגלים לראות דפוסים המתפתחים בזמן, אך הם דורשים זיכרון וכוח עיבוד משמעותיים. דגמי טרנספורמר עדכניים, המשמשים גם בכלי שפה רבים, משפרים את הדיוק אך לעתים קרובות נעשים כבדים עוד יותר. עבור ציי רחפנים שצריכים לקבל החלטות בזמן טיסה, גישות אלה או איטיות מדי, צורכות מדי הרבה אנרגיה, או מכוונות לבעיות צרות כמו סוג מתקפה יחיד או בדיקת אנומליה מסוג כן/לא בלבד.

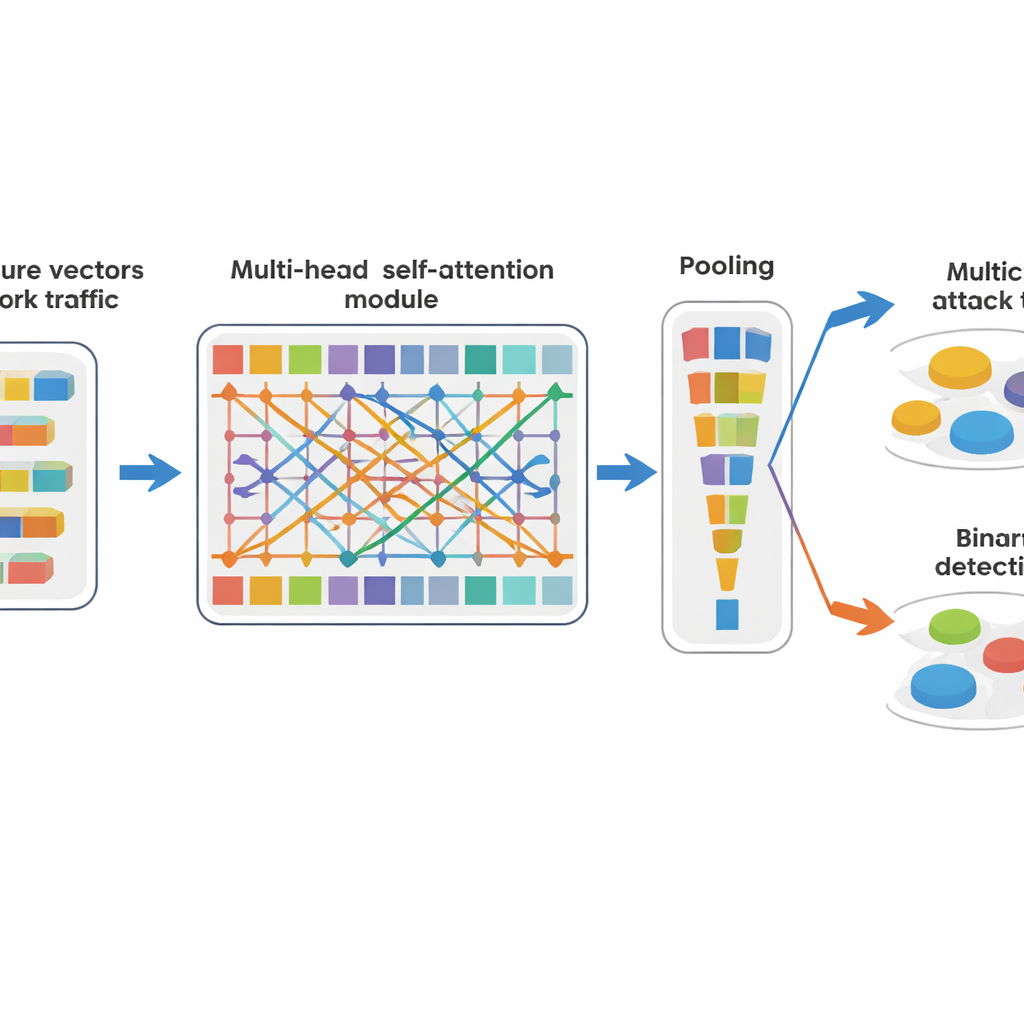

מנוע "קשב" קומפקטי לתעבורת רחפנים

כדי להתמודד עם המגבלות הללו, המחברים מעצבים את TSLT-Net, מודל קומפקטי שאורך את רעיונות הקשב של הטרנספורמרים אך מצמצם אותם לצרכי רחפנים. במקום להתייחס לנתוני רשת הרחפן כסדרות זמן ארוכות, המערכת מעצבת מחדש את תכונות כל חבילה לגריד קטן של טוקנים ומאפשרת למודל ללמוד אילו טוקנים צריכים "לתשומת לב" של אילו אחרים. זה מאפשר ללכוד יחסים עדינים — כמו שילובים לא שגרתיים של פורטים, גודל מטען ותזמון — מבלי לבצע לולאות כבדות על פני זמן. אחרי שלב הקשב הזה, ממוצע פשוט וכמה שכבות קטנות מספיקים כדי להחליט האם התעבורה נראית נורמלית או חשודה. אותו מנוע ליבה מספק שתי תוצאות במקביל: אחת שמסמנת תעבורה כבטוחה או אנומלית, והשנייה שמצביעה על סוג המתקפה הספציפי.

בדיקת המודל במבחן

הצוות מעריך את TSLT-Net על מאגר נתונים גדול וריאלי של יותר מ-2.3 מיליון רשומות מתוך מושבי תקשורת רחפנים אמיתיים. רישומים אלה כוללים סוגים רבים של מתקפות — כגון הדברות שירות (DoS), ניחוש סיסמאות, זיוף, השמעת מחדש ויירוט וידאו — לצד תעבורת טיסה שגרתית. המחברים מקפידים להימנע מהשפעת חפיפה בין מושבי האימון והבדיקה, כך שהמודל נאלץ להתמודד עם ימים חדשים, רחפנים שונים ושינויים שלא נראו במשפחות מתקפה. למרות התנאים המאתגרים הללו, TSLT-Net מזהה נכון כמעט כל מקרה: דיוק של כ-99.99 אחוז כאשר מבחינים בין מספר סוגי מתקפות ותעבורה תקינה, וביצועים שערכו כמעט מושלם כאשר מבקשים להבדיל רק בין התנהגות נורמלית לכל דבר חשוד. הוא גם שומר על דיוק זה במבחנים שמוציאים ימים שלמים, מכשירים או משפחות מתקפה מהאימון.

מודל קטן, השפעה גדולה

אולי הטריטוריה המרהיבה ביותר היא כמה מעט כוח חישוב נדרש ל-TSLT-Net. הוא משתמש בפחות מעשרת אלפים פרמטרים הניתנים לאימון, נכנס לכ-40 קילובייט של זיכרון ודורש הרבה פחות פעולות מאשר יריבים נפוצים בלמידה עמוקה. זה הופך אותו לכדאי להרצה ישירות על החומרה הצנועה שעל הרחפן או על התקני קצה קרובים, תוך תגובה מהירה דיו ללולאות שליטת טיסה. במונחים מעשיים, המודל יכול לפקוח עין על זרמי רשת בזמן אמת, להרים דגל כשמשהו נראה לא תקין, ולתת לתוכנת השליטה הזדמנות להשעות את המשימה, להפנות מחדש תקשורת או לבודד את הרחפן המושפע. עבור קוראים לא-מומחים, הרעיון המרכזי הוא שעבודה זו מראה שניתן לשלב בינה מלאכותית מתקדמת עם מגבלות קפדניות של גודל ואנרגיה, ולפתוח דרכים לתפעול רחפנים בטחון יותר ללא מערכות אבטחה כבדות מבוססות קרקע.

ציטוט: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

מילות מפתח: סייברביטחון רחפנים, זיהוי פריצה, מודל טרנספורמר, בינה מלאכותית קלת משקל, כלי טיס בלתי מאוישים