Clear Sky Science · pt

Uma nova abordagem unificada e leve temporal-espacial baseada em transformer para detecção de intrusões em redes de drones

Por que drones mais seguros importam

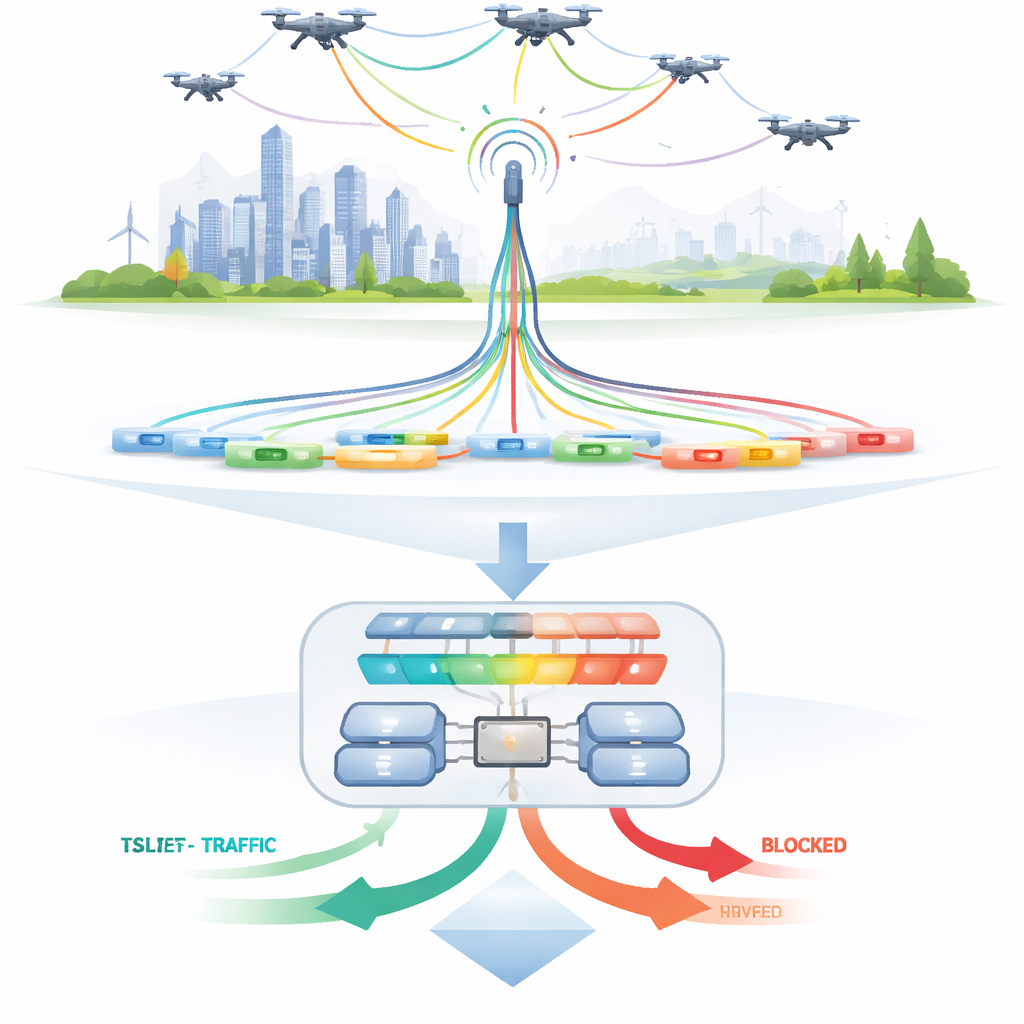

Os drones estão rapidamente deixando de ser brinquedos de hobby para se tornarem ferramentas do dia a dia em entregas, agricultura, filmagens e resposta a emergências. Mas à medida que mais drones se comunicam entre si e com estações terrestres por links sem fio, eles também abrem novas oportunidades para invasores. Um ataque bem-sucedido pode sequestrar um drone, atrapalhar uma missão de resgate ou expor gravações sensíveis. Este artigo apresenta uma nova forma de detectar esses ataques de maneira rápida e eficiente, usando um modelo de inteligência artificial projetado para rodar no hardware limitado que os drones realmente transportam.

As muitas formas de invadir um drone

Drones modernos dependem de troca constante de dados para navegar, coordenar-se e enviar informações. Invasores podem explorar essa dependência de várias maneiras: sobrecarregando a rede para que comandos não passem, inserindo-se secretamente entre o drone e o controlador, reproduzindo mensagens antigas para confundir a navegação ou adulterando vídeo e dados de carga útil. Defesas existentes costumam supor computadores potentes e orçamentos de energia generosos. Isso as torna difíceis de usar em pequenas máquinas voadoras, que precisam conservar bateria e reagir em frações de segundo. Os autores defendem que qualquer proteção realista deve ser ao mesmo tempo altamente precisa e extremamente leve.

Por que as defesas tradicionais não bastam

Soluções anteriores emprestaram ferramentas de redes de computadores convencionais. Sistemas clássicos de aprendizado de máquina conseguem detectar alguns ataques, mas geralmente dependem de características manualmente construídas e ajuste offline; eles têm dificuldade quando os atacantes mudam de tática. Modelos avançados de deep learning, como redes neurais recorrentes e unidades LSTM, captam padrões que se desenvolvem no tempo, mas exigem memória e poder de processamento substanciais. Modelos recentes baseados em transformers, da mesma família de técnicas por trás de muitas ferramentas de linguagem, melhoram a precisão, mas frequentemente ficam ainda mais pesados. Para frotas de drones que precisam tomar decisões em tempo real, essas abordagens são lentas demais, consomem muita energia ou se concentram em problemas restritos, como apenas um tipo de ataque ou apenas detecção binária de anomalia.

Um motor de "atenção" compacto para o tráfego de drones

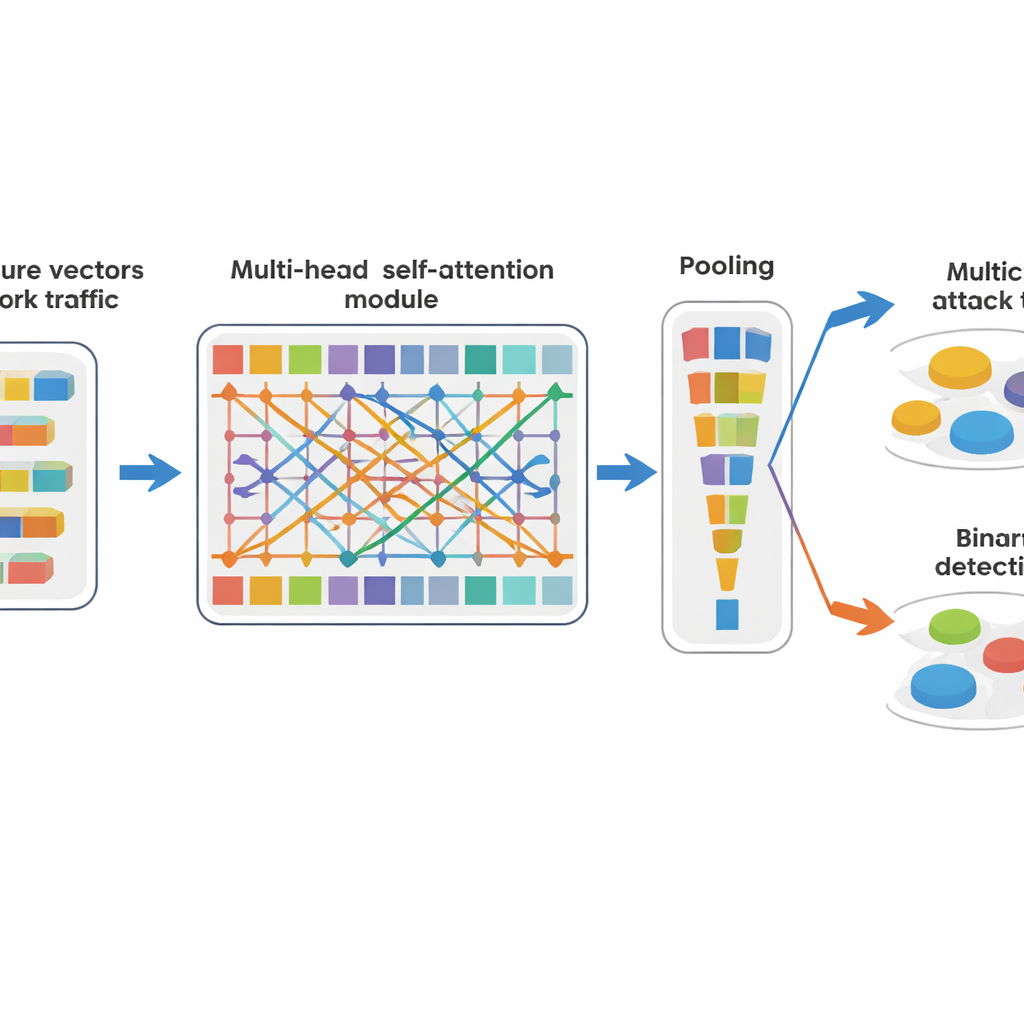

Para enfrentar essas restrições, os autores projetam o TSLT-Net, um modelo compacto que aproveita as ideias de atenção dos transformers, mas as reduz para as necessidades dos drones. Em vez de tratar os dados da rede do drone como longas séries temporais, o sistema remodela as características de cada pacote em uma pequena grade de tokens e permite que o modelo aprenda quais tokens devem "prestar atenção" a quais outros. Isso permite capturar relações sutis — como combinações incomuns de portas, tamanho de carga útil e temporização — sem loops temporais caros. Após essa etapa de atenção, uma simples média e algumas camadas pequenas são suficientes para decidir se o tráfego parece normal ou suspeito. O mesmo núcleo alimenta duas saídas ao mesmo tempo: uma que sinaliza tráfego como seguro ou anômalo, e outra que identifica o tipo específico de ataque.

Submetendo o modelo ao teste

A equipe avalia o TSLT-Net em um grande conjunto de dados realisticamente ruidoso com mais de 2,3 milhões de entradas de sessões reais de comunicação de drones. Esses registros incluem muitos tipos de ataque — como negação de serviço, adivinhação de senhas, spoofing, replay e interceptação de vídeo — junto com tráfego de voo comum. Os autores tomam cuidado para evitar sobreposição entre sessões de treinamento e teste, de modo que o modelo precise lidar com dias novos, drones diferentes e variações não vistas em famílias de ataques. Apesar dessas condições exigentes, o TSLT-Net identifica corretamente quase todas as instâncias: cerca de 99,99% de acurácia ao distinguir múltiplos tipos de ataque e tráfego benigno, e desempenho praticamente perfeito quando solicitado apenas a separar comportamento normal de qualquer coisa suspeita. Ele também mantém essa precisão em testes que deixam de fora dias inteiros, dispositivos ou famílias de ataque.

Modelo pequeno, grande impacto

O mais impressionante talvez seja o quão pouco músculo computacional o TSLT-Net exige. Ele usa menos de dez mil parâmetros treináveis, cabe em aproximadamente quarenta kilobytes de memória e precisa de bem menos operações do que concorrentes comuns de deep learning. Isso o torna viável para rodar diretamente no modesto hardware embarcado de um drone ou em dispositivos de borda próximos, mantendo velocidade suficiente para os ciclos de controle de voo. Em termos práticos, o modelo pode monitorar fluxos de rede em tempo real, levantar um alerta quando algo parece errado e dar ao software de controle a chance de pausar a missão, redirecionar comunicações ou isolar o drone afetado. Para não especialistas, a ideia central é que este trabalho demonstra ser possível combinar IA de ponta com limites estritos de tamanho e energia, abrindo caminho para operações de drones mais seguras sem sistemas de segurança volumosos baseados em terra.

Citação: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

Palavras-chave: cibersegurança de drones, detecção de intrusões, modelo transformer, IA leve, veículos aéreos não tripulados