Clear Sky Science · fr

Une nouvelle approche unifiée légère temporelle-spatiale par transformeur pour la détection d'intrusion dans les réseaux de drones

Pourquoi des drones plus sûrs sont importants

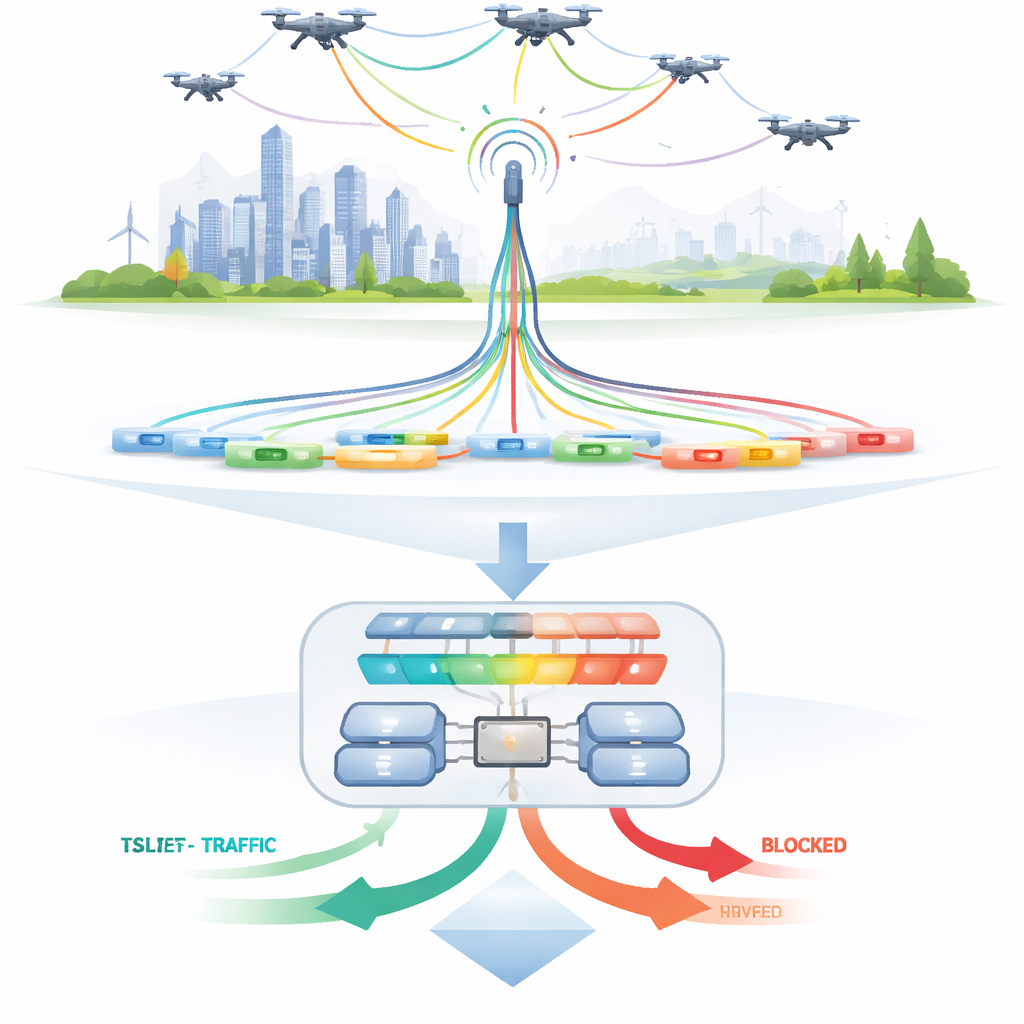

Les drones passent rapidement d'objets de loisir à des outils quotidiens pour la livraison, l'agriculture, le tournage et les interventions d'urgence. Mais à mesure que de plus en plus de drones communiquent entre eux et avec des stations au sol via des liaisons sans fil, ils ouvrent aussi de nouvelles opportunités pour les pirates. Une attaque réussie peut détourner un drone, perturber une opération de secours ou exposer des flux vidéo sensibles. Cet article présente une nouvelle méthode pour repérer ces attaques rapidement et efficacement, en utilisant un modèle d'intelligence artificielle conçu pour fonctionner sur le matériel limité que les drones embarquent réellement.

Les nombreuses façons de pirater un drone

Les drones modernes s'appuient sur un échange de données constant pour naviguer, se coordonner et renvoyer des informations. Les attaquants peuvent exploiter cette dépendance de plusieurs manières : saturer le réseau pour empêcher la transmission des commandes, s'intercaler discrètement entre le drone et le contrôleur, rejouer de vieux messages pour perturber la navigation, ou falsifier les vidéos et les données de charge utile. Les défenses existantes supposent souvent des ordinateurs puissants et des budgets énergétiques généreux. Elles sont donc difficiles à déployer sur de petits appareils volants, qui doivent préserver leur batterie et réagir en une fraction de seconde. Les auteurs soutiennent qu'une protection réaliste doit être à la fois très précise et extrêmement légère.

Pourquoi les défenses traditionnelles sont insuffisantes

Les solutions antérieures empruntaient des outils aux réseaux informatiques classiques. Les systèmes d'apprentissage automatique classiques peuvent détecter certains types d'attaques mais dépendent généralement de caractéristiques conçues à la main et d'un réglage hors ligne ; ils peinent lorsque les attaquants changent de tactique. Des modèles d'apprentissage profond plus avancés, comme les réseaux récurrents et les unités de mémoire à long terme, peuvent déceler des motifs qui apparaissent dans le temps, mais exigent une mémoire et une puissance de calcul considérables. Les modèles récents basés sur les transformeurs, la même famille de techniques derrière de nombreux outils de langage, améliorent la précision mais deviennent souvent encore plus lourds. Pour des flottes de drones qui doivent prendre des décisions en vol, ces approches sont soit trop lentes, trop gourmandes en énergie, soit focalisées sur des problèmes étroits comme un seul type d'attaque ou une simple détection binaire d'anomalie.

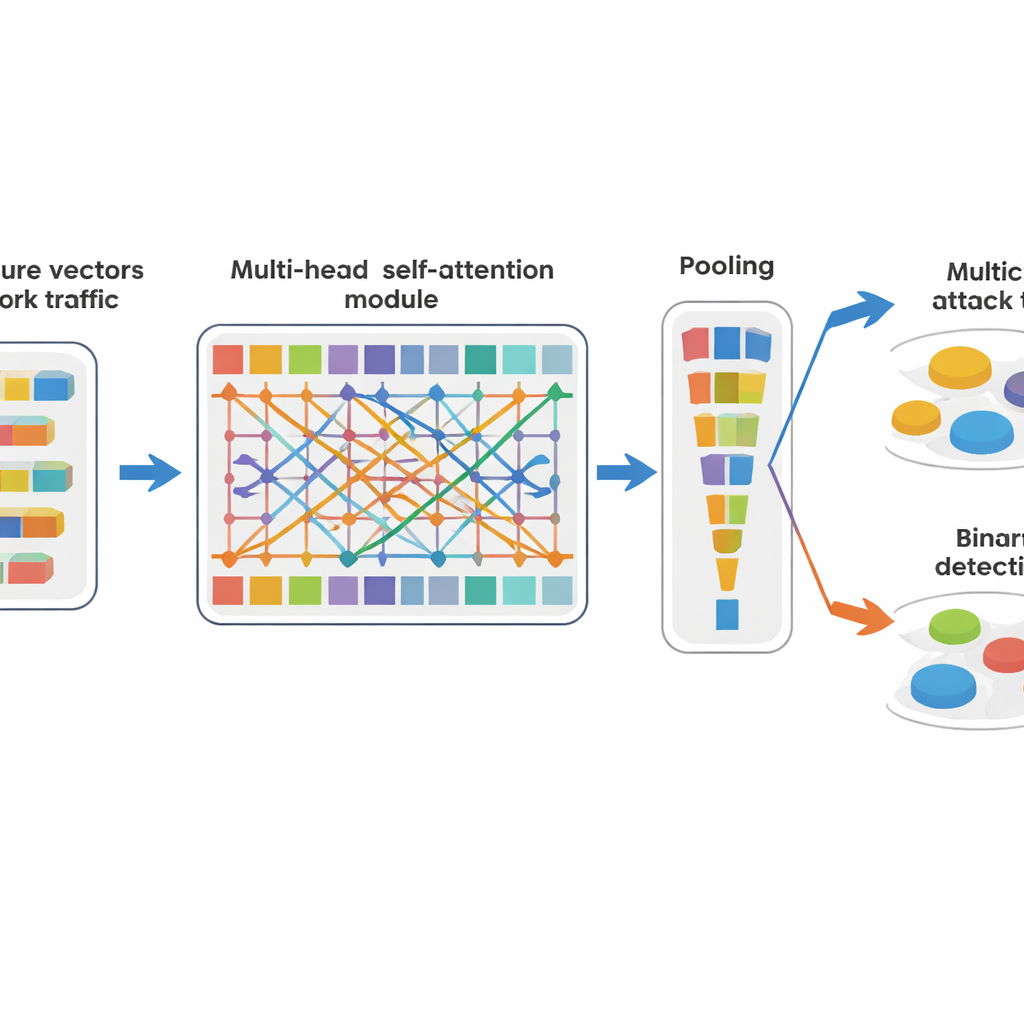

Un moteur d'« attention » compact pour le trafic drone

Pour relever ces contraintes, les auteurs conçoivent TSLT-Net, un modèle compact qui reprend les idées d'attention des transformeurs mais les allège pour les besoins des drones. Plutôt que de traiter les données réseau des drones comme de longues séries temporelles, le système réorganise les caractéristiques de chaque paquet en une petite grille de jetons et laisse le modèle apprendre quels jetons doivent « prêter attention » à quels autres. Cela lui permet de capturer des relations subtiles — comme des combinaisons inhabituelles de ports, de taille de charge utile et de timing — sans boucles temporelles coûteuses. Après cette étape d'attention, une simple moyenne et quelques petites couches suffisent pour décider si le trafic semble normal ou suspect. Le même moteur de base alimente deux sorties en parallèle : l'une signale si le trafic est sûr ou anomal, et l'autre identifie le type précis d'attaque.

Mise à l'épreuve du modèle

L'équipe évalue TSLT-Net sur un important jeu de données réaliste et bruité de plus de 2,3 millions d'entrées issues de sessions de communication de drones réelles. Ces enregistrements incluent de nombreux types d'attaques — telles que déni de service, devinette de mot de passe, usurpation, rejeu et interception vidéo — aux côtés du trafic de vol ordinaire. Les auteurs veillent à éviter tout recouvrement entre les sessions d'entraînement et de test, de sorte que le modèle doit faire face à de nouvelles journées, à différents drones et à des variations inédites dans les familles d'attaques. Malgré ces conditions exigeantes, TSLT-Net identifie correctement presque chaque instance : environ 99,99 % de précision pour distinguer plusieurs types d'attaques et le trafic bénin, et des performances pratiquement parfaites lorsque la tâche se limite à séparer le comportement normal de tout ce qui est suspect. Il conserve également cette précision lors de tests qui excluent des journées entières, des appareils ou des familles d'attaques.

Petit modèle, grand impact

Ce qui est peut-être le plus frappant, c'est la faible puissance de calcul requise par TSLT-Net. Il utilise moins de dix mille paramètres entraînables, tient dans environ quarante kilo-octets de mémoire et nécessite beaucoup moins d'opérations que des modèles profonds courants. Cela le rend faisable à exécuter directement sur le matériel embarqué modeste d'un drone ou sur des dispositifs de périphérie à proximité, tout en restant suffisamment rapide pour les boucles de contrôle de vol. Concrètement, le modèle peut surveiller les flux réseau en temps réel, signaler une anomalie lorsque quelque chose semble anormal, et offrir au logiciel de contrôle la possibilité de mettre la mission en pause, de rediriger les communications ou d'isoler le drone affecté. Pour les non-spécialistes, l'idée clé est que ce travail montre qu'il est possible de combiner une IA de pointe avec des contraintes strictes de taille et d'énergie, ouvrant la voie à des opérations de drones plus sûres sans recours à des systèmes de sécurité au sol volumineux.

Citation: Biswas, T.K., Zannat, A., Ishtiaq, W. et al. A novel unified lightweight temporal-spatial transformer approach for intrusion detection in drone networks. Sci Rep 16, 14473 (2026). https://doi.org/10.1038/s41598-026-45063-6

Mots-clés: cybersécurité des drones, détection d'intrusion, modèle transformeur, IA légère, véhicules aériens sans pilote