Clear Sky Science · ru

Обнаружение вторжений с HACDT-Net и TRBM-Net в гибридной глубокой нейросетевой системе с улучшенными методами выборки

Почему важно иметь более умных онлайн‑стражей

Каждый раз, когда вы совершаете покупки в сети, смотрите фильм по стриму или подключаете устройство умного дома, ваши данные проходят через сети, которые постоянно подвергаются сканированию злоумышленниками. Большинство таких атак блокируются, но некоторые всё же прорываются — особенно редкие или новые, которые традиционные средства защиты не распознают. В этой работе рассматриваются два продвинутых «стража» на базе искусственного интеллекта, предназначенных для обнаружения как распространённых, так и редких вторжений в реальном времени, даже в шумном и неравномерном сетевом трафике современных интернет‑и IoT‑устройств.

Проблема скрытых и редких атак

Современные системы обнаружения вторжений отслеживают сетевой трафик и пытаются решить, является ли каждое соединение безопасным или враждебным. Старые методы опираются на фиксированные подписи, как фотографии известных преступников, поэтому им трудно справляться с новыми приёмами и тонкими атаками. Глубокое обучение может извлекать закономерности прямо из данных, но сталкивается с двумя серьёзными препятствиями. Во‑первых, журналы сети сильно несбалансированы: на миллионы нормальных соединений приходится по одной редкой атаке. Модель, обученная на таких данных, легко «научится» объявлять всё безопасным, пропуская именно те инциденты, которые важно заметить. Во‑вторых, атаки проявляются как в виде отдельных пакетов, так и в том, как поведение развивается во времени. Многие модели сосредоточены либо на пространном аспекте (какие поля в пакете необычны), либо на временном (как меняется поведение), но не на обоих одновременно.

Очистка и балансировка представления трафика

Чтобы создать более надёжные детекторы, авторы сначала тщательно очищают два больших реальных набора данных: CICIDS2017, представляющий традиционные сети, и NF‑BoT‑IoT‑v2, представляющий среды IoT. Они удаляют дубликаты и явно повреждённые записи, фильтруют экстремальные выбросы, которые могут ввести обучение в заблуждение, и нормируют все числовые значения так, чтобы ни одна отдельная характеристика не доминировала. Самый критичный шаг напрямую решает проблему несбалансированности. Команда использует сложные стратегии ресемплинга, которые создают правдоподобные синтетические примеры редких атак и одновременно сокращают шумный или избыточный нормальный трафик. Фактически они «перебалансируют суд» — так, чтобы алгоритмы обучения видели достаточное число примеров каждого типа атаки и могли надёжно их распознавать, не будучи подавленными фоновым трафиком.

Два гибридных AI‑стража: один для шаблонов, другой для последовательностей

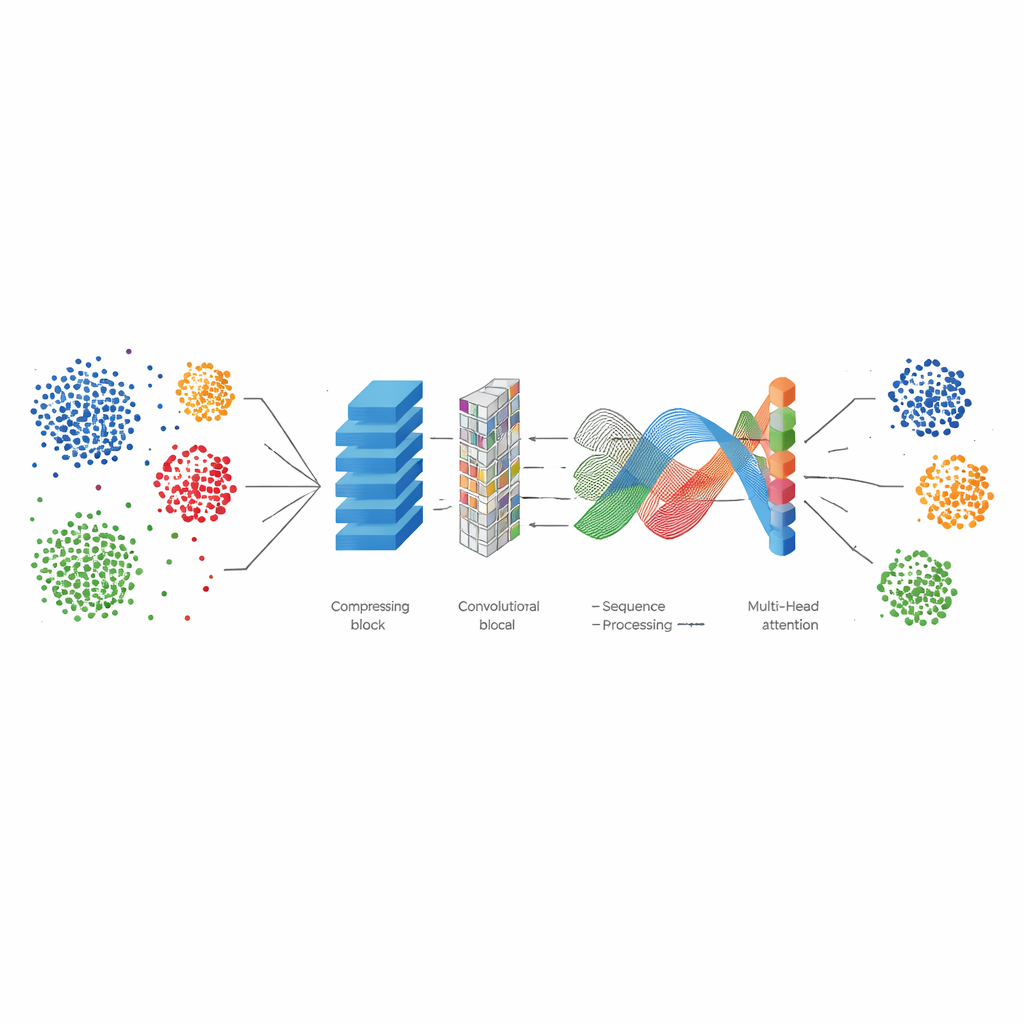

Первая модель, HACTD‑Net, создана для эффективного выявления сложных паттернов в том, как выглядят отдельные сетевые потоки. Она начинается с автоэнкодера, который сжимает сырые данные трафика в более чистое, низкоразмерное представление, устраняя избыточность. Свёрточная сеть затем сканирует эти представления в поисках локальных шаблонов, подобно обнаружению краёв и форм на изображении. Сверху модуль трансформера рассматривает все признаки одновременно, изучая, какие комбинации наиболее важны для различения атак и нормального трафика. Наконец, полносвязный слой даёт решение. Эта модель сочетается со стратегиями ресемплинга ADASYN‑SMOTE и Edited Nearest Neighbors, которые усиливают редкие атаки и удаляют запутанные, возможные ошибочно размеченные точки.

Страж, чувствительный к последовательностям, для эволюционирующих угроз

Вторая модель, TRBM‑Net, фокусируется на том, как события разворачиваются во времени — критично для обнаружения ботнетов и медленных атак в сетях IoT. Она начинается с временных свёрточных слоёв, которые эффективно сканируют последовательности пакетов, улавливая дальние тренды без существенных затрат, присущих классическим рекуррентным сетям. Блок ResNet помогает обучать более глубокие слои без «забывания» важных деталей, а двунаправленный GRU читает последовательность вперёд и назад, улавливая причинно‑следственные связи в контексте. Мульти‑хедовое внимание затем выделяет наиболее показательные моменты, например всплески, которые могут указывать на атаку типа отказ в обслуживании. Эта модель использует другой набор методов ресемплинга — Borderline SMOTE в сочетании с One‑Sided Selection, чтобы генерировать синтетические образцы возле границ принятия решений и отсекать неинформативный нормальный трафик.

Что означают результаты для повседневной безопасности

Проверенные на миллионах реальных сетевых записей, обе модели демонстрируют впечатляюще высокие показатели: общая точность выше 99 процентов и сильные результаты даже на редких и тонких атаках. HACTD‑Net выделяется в общей точности, тогда как TRBM‑Net немного опережает его в выявлении труднонаходимых вторжений с меньшим количеством пропусков, особенно в условиях IoT. Для обычного пользователя это означает, что будущие средства безопасности на базе таких гибридных глубоких моделей и умного балансирования данных смогут действовать как более бдительные, контекстно‑осведомлённые стражи. Они лучше заметят необычные шаги в коридоре, не будя вас по каждому безвредному шороху, что приближает нас к надёжной защите в реальном времени для растущей сети подключённых устройств.

Цитирование: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

Ключевые слова: обнаружение вторжений, глубокое обучение, сетевая безопасность, несбалансированные данные, атаки на IoT