Clear Sky Science · de

Einbruchserkennung mit HACDT-Net und TRBM-Net unter Verwendung eines hybriden Deep‑Learning‑Rahmens mit verbesserten Sampling‑Techniken

Warum klügere Online‑Wächter wichtig sind

Jedes Mal, wenn Sie online einkaufen, einen Film streamen oder ein Smart‑Home‑Gerät verbinden, reisen Ihre Daten durch Netzwerke, die ständig von Angreifern sondiert werden. Die meisten dieser Angriffe werden abgewehrt, aber einige gelangen durch—insbesondere seltene oder völlig neue, die traditionelle Abwehrmechanismen nicht erkennen. Dieser Beitrag untersucht zwei fortgeschrittene künstliche Intelligenz‑"Wächter", die sowohl häufige als auch ungewöhnliche Eindringlinge in Echtzeit erkennen sollen, selbst im lauten, ungleichmäßigen Datenverkehr des heutigen Internets und von Internet‑of‑Things‑(IoT‑)Geräten.

Die Herausforderung versteckter und seltener Angriffe

Moderne Einbruchserkennungssysteme beobachten den Netzwerkverkehr und versuchen zu entscheiden, ob eine Verbindung harmlos oder bösartig ist. Ältere Methoden basieren auf festen Signaturen, wie Steckbriefe bekannter Täter, weshalb sie mit neuen Tricks und subtilen Angriffen Schwierigkeiten haben. Deep Learning kann stattdessen Muster direkt aus den Daten lernen, steht jedoch vor zwei großen Hürden. Erstens sind Netzwerkprotokolle stark unausgewogen: Auf Millionen normaler Verbindungen kommt nur ein seltener Angriff. Ein auf solchen Daten trainiertes Modell „lernt“ leicht, alles als sicher einzustufen und verpasst damit gerade die Vorfälle, die wir erkennen möchten. Zweitens zeigen sich Angriffe sowohl in der Gestalt eines einzelnen Pakets als auch in der Art und Weise, wie sich Aktivitäten über die Zeit entwickeln. Viele Modelle konzentrieren sich entweder auf den Raum (welche Felder in einem Paket ungewöhnlich sind) oder auf die Zeit (wie sich Verhalten verändert), aber nicht beides zusammen.

Bereinigen und Ausgleichen der Verkehrssicht

Um vertrauenswürdigere Detektoren zu bauen, bereinigen die Autoren zunächst zwei große, realistische Datensätze sorgfältig: CICIDS2017, das konventionelle Netzwerke abbildet, und NF‑BoT‑IoT‑v2, das IoT‑Umgebungen repräsentiert. Sie entfernen Duplikate und eindeutig beschädigte Einträge, filtern extreme Ausreißer heraus, die das Training in die Irre führen könnten, und normalisieren alle numerischen Werte, damit kein einzelnes Merkmal dominiert. Der kritischste Schritt geht direkt das Ungleichgewicht an. Das Team verwendet ausgeklügelte Resampling‑Strategien, die realistische synthetische Beispiele seltener Angriffe erzeugen und gleichzeitig lauten oder redundanten normalen Verkehr abschneiden. Effektiv „balancieren“ sie den Gerichtssaal neu, sodass die Lernalgorithmen genügend Beispiele jeder Angriffsart sehen, um sie zuverlässig zu erkennen, ohne vom Hintergrundverkehr überwältigt zu werden.

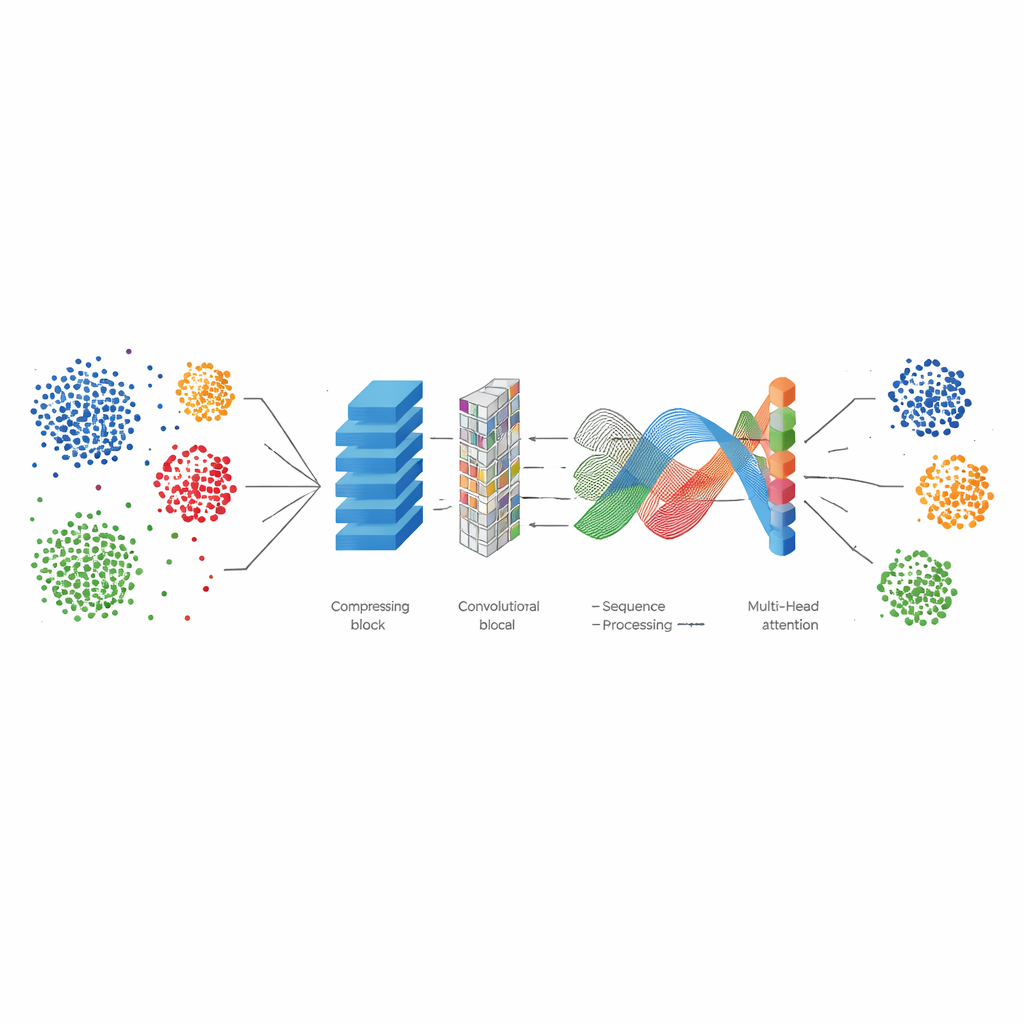

Zwei hybride KI‑Wächter: einer für Muster, einer für Sequenzen

Das erste Modell, HACTD‑Net, wurde entwickelt, um komplexe Muster in einzelnen Netzwerkflüssen besonders gut zu erkennen. Es beginnt mit einem Autoencoder, der Rohverkehr in eine sauberere, niedrigdimensionale Zusammenfassung komprimiert und Redundanz entfernt. Ein Convolutional‑Netzwerk durchsucht diese Zusammenfassungen dann nach lokalen Mustern, ähnlich wie Kanten und Formen in einem Bild detektiert werden. Darüber lernt ein Transformer‑Modul über alle Merkmale hinweg, welche Kombinationen am wichtigsten sind, um Angriffe von normaler Nutzung zu unterscheiden. Abschließend erzeugt eine dichte Schicht die Entscheidung. Dieses Modell wird mit Resampling‑Methoden kombiniert, die ADASYN‑SMOTE und Edited Nearest Neighbors heißen und seltene Angriffe verstärken sowie verwirrende, falsch klassifizierte Punkte löschen.

Ein sequenzsensibler Wachhund für sich entwickelnde Bedrohungen

Das zweite Modell, TRBM‑Net, konzentriert sich darauf, wie sich Ereignisse über die Zeit entfalten – entscheidend, um Botnets und langsame Angriffe in IoT‑Netzen zu erkennen. Es beginnt mit temporalen Faltungsschichten, die Sequenzen von Paketen effizient durchsuchen und langfristige Trends einfangen, ohne die hohen Kosten klassischer rekurrenter Netze. Ein ResNet‑Block hilft, tiefere Schichten zu trainieren, ohne wichtige Details „zu vergessen“, während ein bidirektionaler GRU die Sequenz vorwärts und rückwärts liest und so Ursache und Wirkung im Kontext erfasst. Multi‑Head‑Attention hebt dann die aussagekräftigsten Momente hervor, etwa Spitzen, die auf einen Denial‑of‑Service‑Angriff hindeuten. Dieses Modell verwendet eine andere Resampling‑Kombination—Borderline SMOTE zusammen mit One‑Sided Selection—um neue synthetische Proben nahe Entscheidungsgrenzen zu fokussieren und nutzlosen normalen Verkehr zu beschneiden.

Was die Ergebnisse für die alltägliche Sicherheit bedeuten

Getestet an Millionen realer Netzwerkaufzeichnungen erzielen beide Modelle auffallend hohe Werte, mit Gesamtgenauigkeiten über 99 Prozent und starker Leistung selbst bei seltenen und subtilen Angriffen. HACTD‑Net glänzt in der allgemeinen Genauigkeit, während TRBM‑Net bei der Erkennung schwer zu entdeckender Eindringlinge etwas besser abschneidet und weniger Fehlalarme produziert, insbesondere in IoT‑Umgebungen. Für den Durchschnittsnutzer bedeutet das: Zukünftige Sicherheitstools, die auf solchen hybriden Deep‑Learning‑Ansätzen und intelligentem Daten‑Ausgleich basieren, können wie wachsamere, kontextbewusste Wächter wirken. Sie sind besser darin, ungewöhnliche Schritte im Flur zu bemerken, ohne Sie ständig durch harmlose Geräusche aufzuwecken, und bringen uns näher an zuverlässigen Echtzeitschutz für das wachsende Netz verbundener Geräte.

Zitation: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

Schlüsselwörter: Einbruchserkennung, Deep Learning, Netzwerksicherheit, unausgeglichene Daten, IoT‑Angriffe