Clear Sky Science · pt

Detecção de intrusões com HACDT-Net e TRBM-Net usando uma estrutura híbrida de deep learning com técnicas de amostragem aprimoradas

Por que vigilantes online mais inteligentes importam

Cada vez que você compra online, transmite um filme ou conecta um dispositivo doméstico inteligente, seus dados trafegam por redes constantemente sondadas por atacantes. A maioria desses ataques é bloqueada, mas alguns passam — especialmente os raros ou recém‑surgidos que as defesas tradicionais não reconhecem. Este artigo explora dois “vigilantes” avançados baseados em inteligência artificial projetados para identificar intrusões comuns e incomuns em tempo real, mesmo no tráfego ruidoso e desigual da internet atual e dos dispositivos da Internet das Coisas (IoT).

O desafio de ataques ocultos e raros

Sistemas modernos de detecção de intrusões monitoram o tráfego de rede e tentam decidir se cada conexão é inofensiva ou maliciosa. Métodos antigos dependem de assinaturas fixas, como fichas de criminosos conhecidos, o que os torna vulneráveis a truques novos e ataques sutis. O deep learning pode, em vez disso, aprender padrões diretamente dos dados, mas enfrenta dois grandes obstáculos. Primeiro, os registros de rede são fortemente desbalanceados: há milhões de conexões normais para cada ataque raro. Um modelo treinado com esses dados facilmente “aprende” a declarar tudo como seguro, perdendo justamente os incidentes que nos importam. Segundo, os ataques se manifestam tanto na forma de um único pacote quanto na maneira como a atividade se desenvolve ao longo do tempo. Muitos modelos focam ou no espaço (quais campos de um pacote são incomuns) ou no tempo (como o comportamento muda), mas não em ambos simultaneamente.

Limpeza e balanceamento da visão do tráfego

Para construir detectores mais confiáveis, os autores primeiro limpam cuidadosamente dois grandes conjuntos de dados do mundo real: CICIDS2017, representando redes convencionais, e NF‑BoT‑IoT‑v2, representando ambientes de IoT. Eles removem entradas duplicadas e claramente corrompidas, filtram outliers extremos que poderiam induzir o treinamento ao erro e normalizam todos os valores numéricos para que nenhuma característica domine. A etapa mais crítica lida diretamente com o desbalanceamento. A equipe usa estratégias sofisticadas de reamostragem que criam exemplos sintéticos realistas de ataques raros enquanto podam tráfego normal ruidoso ou redundante. Na prática, eles “reequilibram o tribunal” para que os algoritmos de aprendizagem vejam exemplos suficientes de cada tipo de ataque para reconhecê‑los com confiança, sem serem sobrecarregados pelo tráfego de fundo.

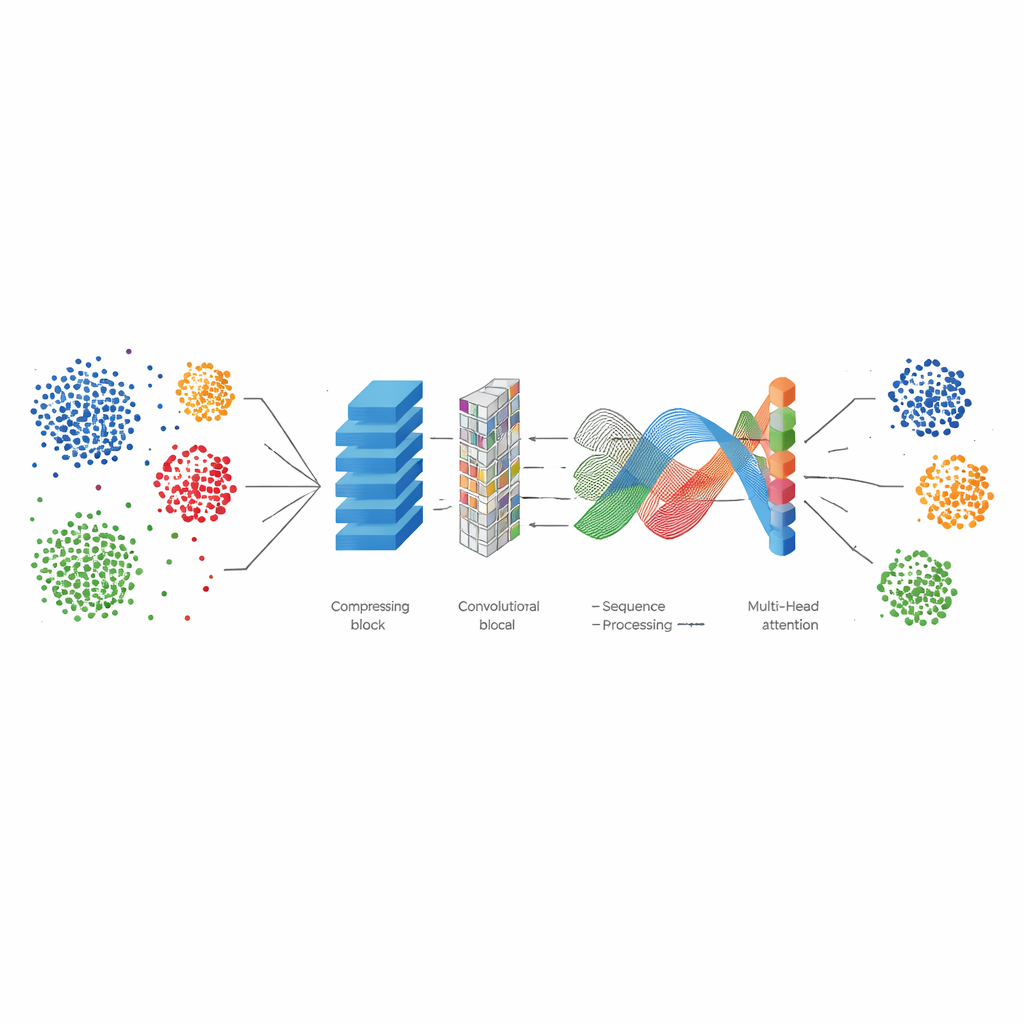

Dois vigilantes híbridos de IA: um para padrões, outro para sequências

O primeiro modelo, HACTD‑Net, foi projetado para se destacar ao detectar padrões complexos na aparência dos fluxos de rede individuais. Ele começa com um autoencoder que comprime o tráfego bruto em um resumo mais limpo e de menor dimensionalidade, removendo redundâncias. Uma rede convolucional então varre esses resumos em busca de padrões locais, um pouco como detectar bordas e formas em uma imagem. Sobre isso, um módulo transformer observa todas as características ao mesmo tempo, aprendendo quais combinações são mais importantes para distinguir ataques de uso normal. Por fim, uma camada densa produz a decisão. Este modelo é combinado com métodos de reamostragem chamados ADASYN‑SMOTE e Edited Nearest Neighbors, que aumentam exemplos de ataques raros e deletam pontos confusos ou rotulados incorretamente.

Um vigia sensível a sequências para ameaças em evolução

O segundo modelo, TRBM‑Net, concentra‑se em como os eventos se desenrolam ao longo do tempo — crucial para identificar botnets e ataques lentos em redes IoT. Ele começa com camadas convolucionais temporais que escaneiam sequências de pacotes de forma eficiente, capturando tendências de longo alcance sem o custo computacional pesado de redes recorrentes clássicas. Um bloco ResNet ajuda a treinar camadas mais profundas sem “esquecer” detalhes importantes, enquanto um GRU bidirecional lê a sequência tanto para frente quanto para trás, capturando causa e efeito em contexto. Atenção multi‑head então destaca os momentos mais reveladores, como picos que sugerem um ataque de negação de serviço. Este modelo usa uma mistura diferente de reamostragem — Borderline SMOTE combinado com One‑Sided Selection — para concentrar novas amostras sintéticas perto das fronteiras de decisão e podar tráfego normal pouco útil.

O que os resultados significam para a segurança cotidiana

Testados em milhões de registros reais de rede, ambos os modelos alcançam pontuações notavelmente altas, com acurácia geral acima de 99% e desempenho forte mesmo em ataques raros e sutis. HACTD‑Net sobressai na acurácia geral, enquanto TRBM‑Net leva vantagem ao capturar intrusões mais difíceis de detectar com menos alarmes perdidos, especialmente em cenários de IoT. Para o usuário médio, isso significa que futuras ferramentas de segurança baseadas em deep learning híbrido e balanceamento inteligente de dados podem agir como guardas mais vigilantes e com maior contexto. Elas são melhores em notar passos incomuns no corredor sem acordá‑lo constantemente por barulho inofensivo, aproximando‑nos de uma proteção confiável e em tempo real para a crescente rede de dispositivos conectados.

Citação: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

Palavras-chave: detecção de intrusões, deep learning, segurança de redes, dados desbalanceados, ataques a IoT