Clear Sky Science · es

Detección de intrusiones con HACDT-Net y TRBM-Net mediante un marco híbrido de aprendizaje profundo con técnicas de muestreo mejoradas

Por qué importan guardias en línea más inteligentes

Cada vez que compras en línea, ves una película en streaming o conectas un dispositivo doméstico inteligente, tus datos viajan por redes que están constantemente sondeadas por atacantes. La mayoría de esos ataques se bloquean, pero algunos se filtran, sobre todo los raros o completamente nuevos que las defensas tradicionales no reconocen. Este artículo explora dos “guardias” avanzados de inteligencia artificial diseñados para detectar intrusiones comunes y poco frecuentes en tiempo real, incluso en el tráfico ruidoso y desigual de internet y de los dispositivos del Internet de las Cosas (IoT) actuales.

El reto de los ataques ocultos y raros

Los sistemas modernos de detección de intrusiones vigilan el tráfico de la red y tratan de decidir si cada conexión es inofensiva o maliciosa. Los métodos antiguos dependen de firmas fijas, como las fotos de los delincuentes conocidos, lo que hace que tengan dificultades ante trucos nuevos y ataques sutiles. El aprendizaje profundo puede, en cambio, aprender patrones directamente de los datos, pero enfrenta dos grandes obstáculos. Primero, los registros de red están muy desequilibrados: hay millones de conexiones normales por cada ataque raro. Un modelo entrenado con esos datos fácilmente “aprende” a declarar todo seguro, perdiendo los incidentes que nos importan. Segundo, los ataques se manifiestan tanto en la forma de un paquete individual como en la manera en que la actividad se desarrolla en el tiempo. Muchos modelos se centran ya sea en el espacio (qué campos de un paquete son inusuales) o en el tiempo (cómo cambia el comportamiento), pero no en ambos simultáneamente.

Limpiar y equilibrar la visión del tráfico

Para construir detectores más fiables, los autores primero limpian con cuidado dos grandes conjuntos de datos del mundo real: CICIDS2017, que representa redes convencionales, y NF‑BoT‑IoT‑v2, que representa entornos IoT. Eliminan entradas duplicadas y claramente corruptas, filtran valores extremos que podrían sesgar el entrenamiento y normalizan todos los valores numéricos para que ninguna característica domine. El paso más crítico aborda el desequilibrio directamente. El equipo emplea estrategias sofisticadas de remuestreo que crean ejemplos sintéticos realistas de ataques raros mientras recortan tráfico normal ruidoso o redundante. En efecto, “reequilibran la sala del tribunal” para que los algoritmos de aprendizaje vean suficientes ejemplos de cada tipo de ataque y puedan reconocerlos de forma fiable, sin verse abrumados por el tráfico de fondo.

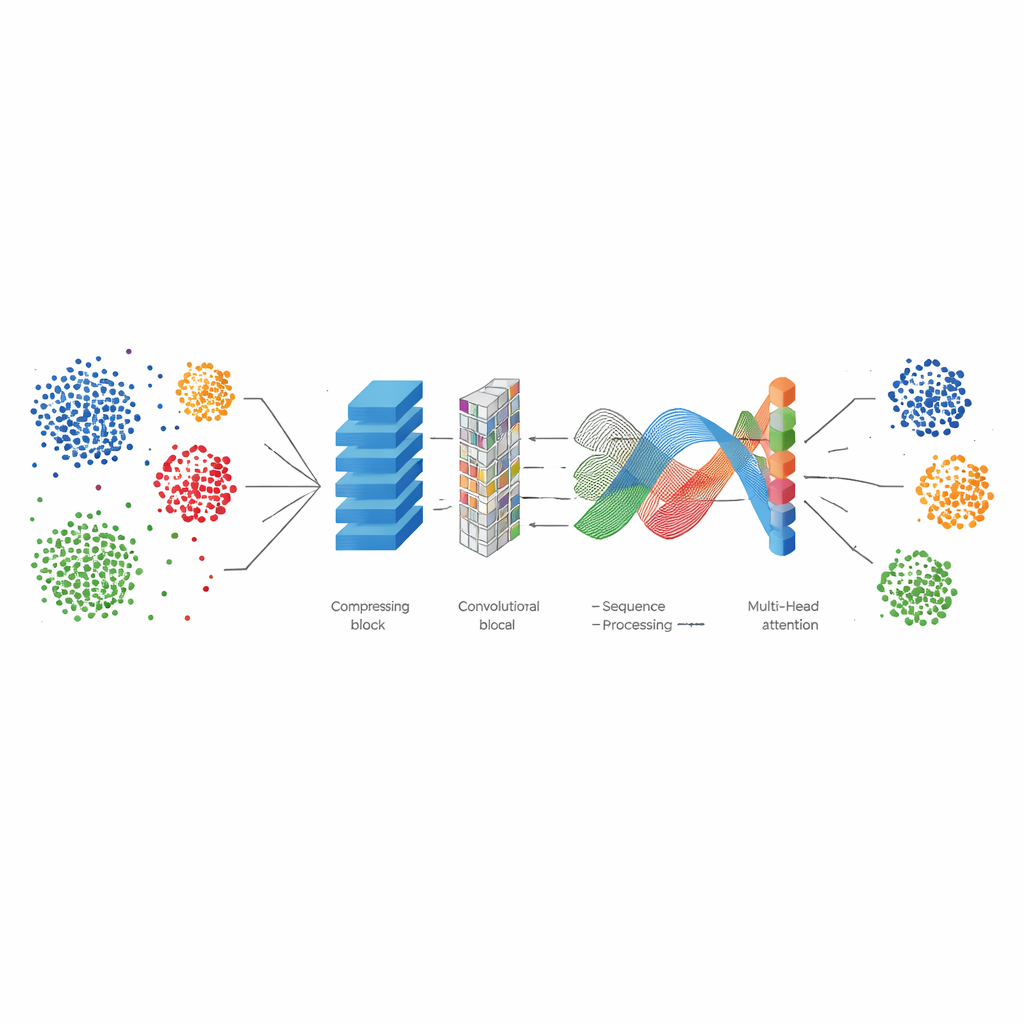

Dos guardias híbridos de IA: uno para patrones, otro para secuencias

El primer modelo, HACTD‑Net, está diseñado para sobresalir en la detección de patrones complejos en la apariencia de los flujos de red individuales. Parte de un autoencoder que comprime el tráfico bruto en un resumen más limpio y de menor dimensión, eliminando la redundancia. Una red convolucional luego analiza estos resúmenes en busca de patrones locales, algo así como detectar bordes y formas en una imagen. Sobre esto, un módulo transformer explora todas las características a la vez, aprendiendo qué combinaciones importan para distinguir ataques de uso normal. Finalmente, una capa densa produce la decisión. Este modelo se combina con métodos de remuestreo llamados ADASYN‑SMOTE y Edited Nearest Neighbors, que aumentan los ataques raros y eliminan puntos confusos o mal etiquetados.

Un vigilante consciente de las secuencias para amenazas en evolución

El segundo modelo, TRBM‑Net, se centra en cómo se desarrollan los eventos en el tiempo, crucial para detectar botnets y ataques lentos en redes IoT. Comienza con capas de convolución temporal que analizan secuencias de paquetes de manera eficiente, capturando tendencias de largo alcance sin el coste computacional de las redes recurrentes clásicas. Un bloque ResNet ayuda a entrenar capas más profundas sin “olvidar” detalles importantes, mientras que un GRU bidireccional lee la secuencia hacia adelante y hacia atrás, capturando causa y efecto en contexto. La atención multi‑cabeza destaca los momentos más reveladores, como picos que sugieren un ataque de denegación de servicio. Este modelo emplea una mezcla diferente de remuestreo: Borderline SMOTE combinado con One‑Sided Selection, para situar nuevas muestras sintéticas cerca de las fronteras de decisión y podar el tráfico normal poco útil.

Lo que significan los resultados para la seguridad cotidiana

Probados con millones de registros reales de red, ambos modelos alcanzan puntuaciones sorprendentemente altas, con precisiones globales superiores al 99 por ciento y un rendimiento sólido incluso en ataques raros y sutiles. HACTD‑Net destaca en precisión general, mientras que TRBM‑Net lo supera ligeramente a la hora de captar intrusiones difíciles de detectar con menos alarmas perdidas, especialmente en entornos IoT. Para el usuario medio, esto significa que las futuras herramientas de seguridad basadas en este tipo de aprendizaje profundo híbrido y un equilibrado inteligente de datos pueden actuar como guardias más vigilantes y conscientes del contexto. Serán mejores detectando los pasos inusuales en el pasillo sin despertarte constantemente por ruidos inocuos, acercándonos a una protección confiable y en tiempo real para la creciente red de dispositivos conectados.

Cita: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

Palabras clave: detección de intrusiones, aprendizaje profundo, seguridad de redes, datos desequilibrados, ataques IoT