Clear Sky Science · ar

كشف التسلل باستخدام HACDT-Net وTRBM-Net عبر إطار تعلم عميق هجين مع تقنيات عينات محسّنة

لماذا تهم الحُرّاس الذكيّة على الإنترنت

في كل مرة تتسوق عبر الإنترنت أو تشاهد فيلمًا عبر البث أو توصل جهاز منزل ذكي، تسير بياناتك عبر شبكات تتعرض باستمرار للمسح من قِبل مُهاجمين. تُوقف معظم هذه الهجمات، لكن بعضها يمر—خاصة الهجمات النادرة أو الجديدة التي تفشل الدفاعات التقليدية في التعرف عليها. تستعرض هذه الورقة نوعين متقدِّمين من «الحُرّاس» بالذكاء الاصطناعي المصممين لرصد التسللات الشائعة والنادرة في الوقت الحقيقي، حتى في حركة المرور الصاخبة وغير المتوازنة الخاصة بالإنترنت وأجهزة إنترنت الأشياء.

تحدي الهجمات الخفية والنادرة

تراقب أنظمة كشف التسلل الحديثة حركة الشبكة وتُقيّم ما إذا كانت كل اتصال آمنًا أم خبيثًا. تعتمد الطرق القديمة على توقيعات ثابتة، مثل صور المجرمين المعروفين، ما يجعلها تواجه صعوبة مع الحيل الجديدة والهجمات الطفيفة. من جهة أخرى، يمكن للتعلم العميق أن يتعلم الأنماط مباشرة من البيانات، لكنه يواجه عائقين كبيرين. أولًا، سجلات الشبكة غير متوازنة بشدة: هناك ملايين الاتصالات الطبيعية مقابل كل هجوم نادر. نموذج مدرَّب على مثل هذه البيانات قد «يتعلم» ببساطة اعتبار كل شيء آمنًا، فيفشل في اكتشاف الحوادث التي تهمنا. ثانيًا، تظهر الهجمات في شكل الحزمة الواحدة وكذلك في كيفية تطور النشاط عبر الزمن. يركّز العديد من النماذج إما على البُعد المكاني (أية حقول في الحزمة غير عادية) أو على البُعد الزمني (كيف يتغير السلوك)، لكن ليس كليهما معًا.

تنقية وتوازن رؤية حركة المرور

لبناء كاشفات أكثر موثوقية، يقوم المؤلفون أولًا بتنقية مجموعتين كبيرتين من بيانات العالم الحقيقي بعناية: CICIDS2017، التي تمثل الشبكات التقليدية، وNF‑BoT‑IoT‑v2، التي تمثل بيئات إنترنت الأشياء. يزيلون السجلات المكررة والتالفة بوضوح، ويُصفّون القيم المتطرفة الشاذة التي قد تضلل التدريب، ويطبعون (يُعدِّلون) جميع القيم الرقمية بحيث لا تطغى ميزة واحدة على غيرها. الخطوة الأكثر أهمية تتعامل مباشرة مع مشكلة عدم التوازن. يستخدم الفريق استراتيجيات أخذ عيّنات متقدمة تخلق أمثلة تركيبية واقعية للهجمات النادرة مع تقليم حركة المرور الطبيعية الصاخبة أو المتكررة. وبذلك «يعيدون توازن قاعة المحكمة» بحيث ترى خوارزميات التعلم أمثلة كافية لكل نوع هجوم لتتعرف عليه بثقة، دون أن تطغى عليها حركة الخلفية.

حارسان هجينان للذكاء الاصطناعي: واحد للأنماط وآخر للتسلسلات

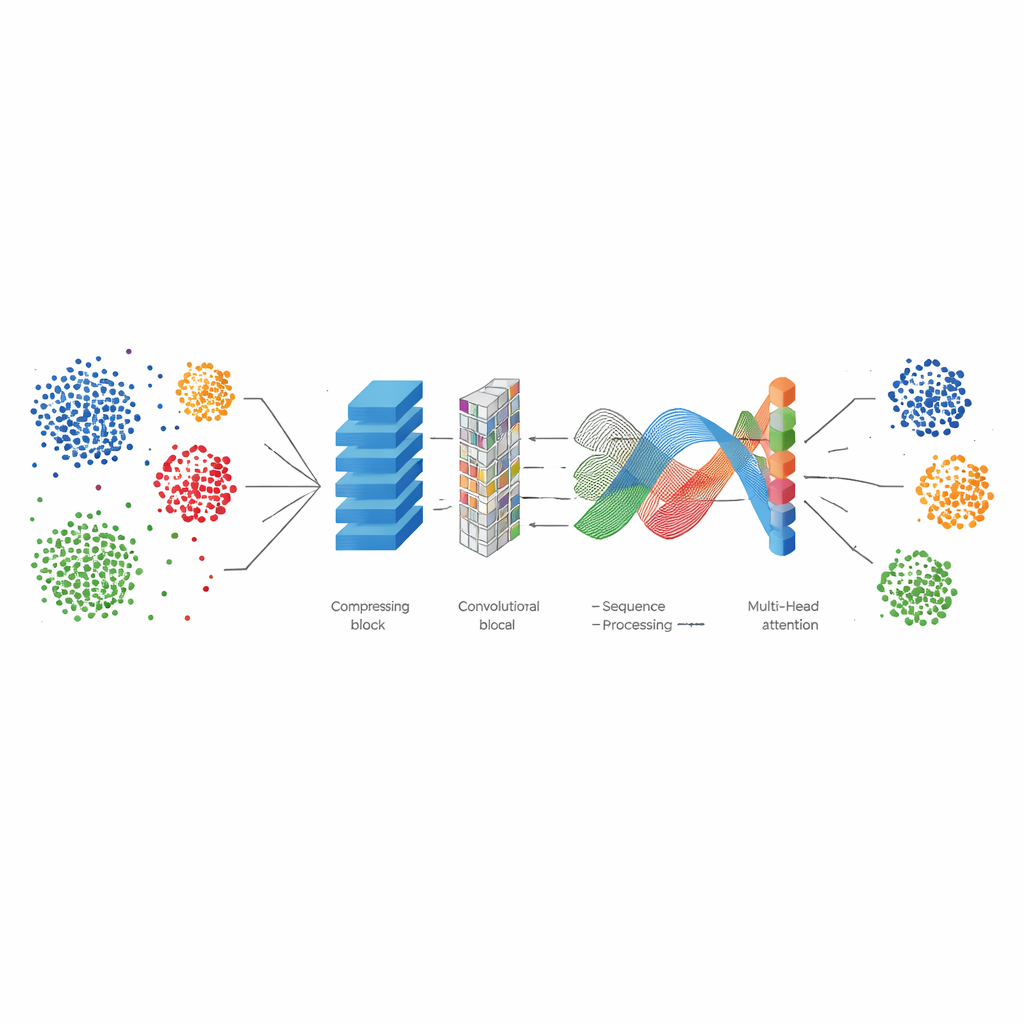

النموذج الأول، HACTD‑Net، مصمم للتفوّق في اكتشاف الأنماط المعقدة في مظهر تدفقات الشبكة الفردية. يبدأ بترميز تلقائي يضغط الحركة الخام إلى تمثيل أنظف وأقل بُعدًا، مزيلاً التكرار. ثم تفحص شبكة التفافيّة هذه الملخّصات بحثًا عن أنماط محلية، على غرار اكتشاف الحواف والأشكال في صورة. فوق ذلك، ينظر مُكوّن المحول عبر كل الميزات مرة واحدة، متعلمًا أي التركيبات هي الأكثر أهمية للتمييز بين الهجمات والاستخدام الطبيعي. أخيرًا، تنتج طبقة كثيفة القرار. يُقرَن هذا النموذج بأساليب إعادة أخذ العينات المسماة ADASYN‑SMOTE وجيران أقرب محرّفين مُنقّحين (Edited Nearest Neighbors)، التي تعزز الهجمات النادرة وتحذف النقاط الملتبسة أو المعلّمة بشكل خاطئ.

كلب مُراقبة مدرك للتسلسل من أجل التهديدات المتطورة

يركز النموذج الثاني، TRBM‑Net، على كيفية تتابع الأحداث عبر الزمن—وهو أمر حاسم لرصد شبكات البوتنت والهجمات البطيئة في شبكات إنترنت الأشياء. يبدأ بطبقات التواء زمانية تمسح بكفاءة تسلسلات الحزم، ملتقطة اتجاهات بعيدة المدى دون التكلفة الثقيلة للشبكات المتكررة التقليدية. يساعد كتلة ResNet على تدريب طبقات أعمق دون «نسيان» التفاصيل المهمة، بينما يقرأ GRU ثنائي الاتجاه التسلسل للأمام والخلف، ملتقطًا السبب والنتيجة في السياق. ثم تُبرز آلية الانتباه متعددة الرؤوس اللحظات الأكثر دلالة، مثل القفزات التي تُشير إلى هجوم حجب خدمة. يستخدم هذا النموذج مزيجًا مختلفًا من أخذ العينات—Borderline SMOTE مدموجًا مع One‑Sided Selection—لتركيز العينات التركيبية الجديدة قرب حدود القرار وتشذيب حركة المرور الطبيعية غير المفيدة.

ماذا تعني النتائج لأمننا اليومي

اختُبر كلا النموذجين على ملايين سجلات شبكية حقيقية، وحققا درجات عالية ملحوظة، بدقة عامة تفوق 99 بالمئة وأداء قوي حتى في مواجهة الهجمات النادرة والطفيفة. يتألّق HACTD‑Net في الدقة العامة، بينما يتقدّم TRBM‑Net قليلًا في رصد التسللات الصعبة مع إنذارات فائتة أقل، خاصة في بيئات إنترنت الأشياء. بالنسبة للمستخدم العادي، يعني هذا أن أدوات الأمان المستقبلية المبنية على مثل هذا التعلم العميق الهجين وموازنة البيانات الذكية يمكن أن تعمل كحُرّاس أكثر يقظة ووعيًا بالسياق. إنها أفضل في ملاحظة الخطوات غير العادية في الممر دون إيقاظك باستمرار بسبب ضوضاء غير ضارة، مما يقربنا من حماية موثوقة ووقت‑حقيقي لشبكة الأجهزة المتصلة المتنامية.

الاستشهاد: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

الكلمات المفتاحية: كشف التسلل, التعلم العميق, أمن الشبكات, بيانات غير متوازنة, هجمات إنترنت الأشياء