Clear Sky Science · he

זיהוי חדירות עם HACDT-Net ו‑TRBM‑Net באמצעות מסגרת למידה עמוקה היברידית וטכניקות דגימה משופרות

מדוע צריך שומרים מקוונים חכמים יותר

בכל פעם שאתם קונים באינטרנט, צופים בסרט או מחברים מכשיר בית חכם, הנתונים שלכם עוברים ברשתות שנבחות בעקביות על‑ידי תוקפים. רוב ההתקפות נחסמות, אך חלק מהן עוברים—במיוחד התקפות נדירות או חדשות שדרכוני ההגנה המסורתיים אינם מזהים. מאמר זה חוקר שתי ‘‘שומרות’’ מתקדמות מבוססות בינה מלאכותית שנועדו לזהות חדירות נפוצות ונדירות בזמן אמת, גם בתנועה רעשית ולא מאוזנת של האינטרנט והתקני האינטרנט של הדברים (IoT) של היום.

האתגר של התקפות חבויות ונדירות

מערכות מודרניות לזיהוי חדירות עוקבות אחר תנועת הרשת ומנסות להחליט האם כל חיבור תמים או עוין. שיטות ישנות מסתמכות על חתימות קבועות, כמו תמונות זיהוי של פושעים ידועים, ולכן מתקשות עם טריקים חדשים והתקפות עדינות. למידת עומק יכולה ללמוד דפוסים ישירות מהנתונים, אך עומדת בפני שני מכשולים גדולים. ראשית, יומני הרשת אינם מאוזנים: יש מיליוני חיבורים תקינים על כל התקפה נדירה. מודל המאומן על נתונים כאלה בקלות ‘‘לומד’’ להכריז שהכל בטוח ולפספס את האירועים החשובים. שנית, התקפות נחשפות גם בצורת חבילה בודדת וגם בצורה שבה הפעילות מתפתחת לאורך זמן. מודלים רבים מתמקדים או במרחב (אילו שדות בחבילה חריגים) או בזמן (כיצד ההתנהגות משתנה), אבל לא בשניהם יחד.

ניקוי ואיזון תמונת התנועה

כדי לבנות גלאים אמינים יותר, המחברים מתחילים בניקוי קפדני של שני מערכי נתונים גדולים מהעולם האמיתי: CICIDS2017 שמייצג רשתות קונבנציונליות, ו‑NF‑BoT‑IoT‑v2 שמייצג סביבות IoT. הם מסירים רשומות כפולות ונדירות של נתונים מושחתים באופן ברור, מסננים ערכי קיצון שעלולים להטעות את האימון, ומבצעים נורמליזציה של כל הערכים הנומריים כדי שאף תכונה בודדת לא תשתלט. השלב הקריטי ביותר מטפל באי‑האיזון ישירות. הצוות משתמש באסטרטגיות דגימה מתקדמות שיוצרות דוגמאות סינתטיות ריאליסטיות של התקפות נדירות תוך קיצוץ תנועת רקע רועשת או מיותרת. באופן יעיל, הם ‘‘מאזנים מחדש את בית המשפט’’ כך שהאלגוריתמים ילמדו מספיק דוגמאות מכל סוג התקפה כדי לזהות אותן באופן אמין, מבלי להיטרף על‑ידי תנועת הרקע.

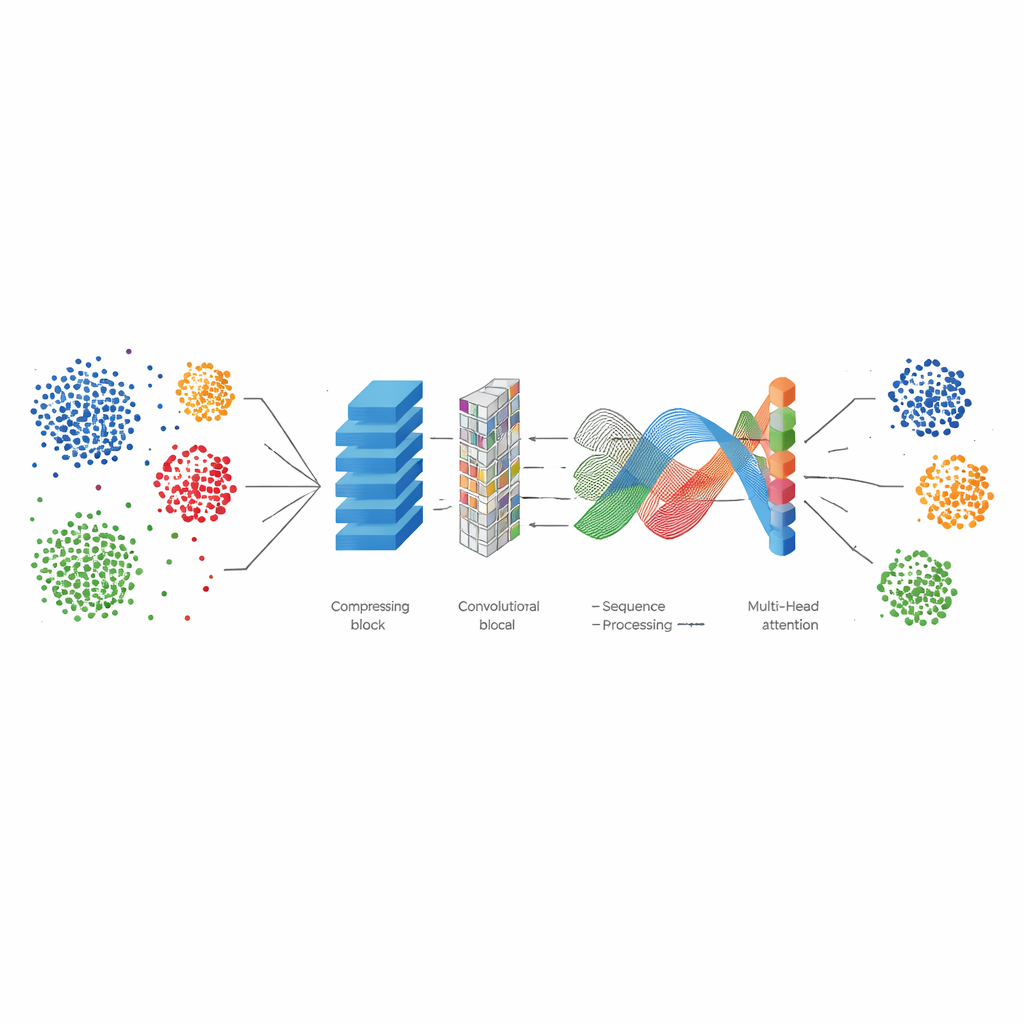

שני שומרים היברידיים של בינה מלאכותית: אחד לדפוסים, אחד לרצפים

המודל הראשון, HACTD‑Net, בנוי להצטיין בזיהוי דפוסים מורכבים במראה של זרימות רשת בודדות. הוא מתחיל באוטואנקודר שמכווץ תנועה גולמית לסיכום נקי ומממד נמוך, ומסיר חזרות מיותרות. רשת קונבולוציה סורקת אחר כך את הסיכומים האלה לחיפוש דפוסים מקומיים, קצת כמו גילוי קצוות וצורות בתמונה. מעל לכך, מודול טרנספורמר בוחן את כל התכונות בבת אחת ולומד אילו צירופים חשובים להבחין בין התקפות לשימוש תקין. לבסוף שכבת צפיפות מפיקה את ההחלטה. מודל זה מצורף לשיטות דגימה שנקראות ADASYN‑SMOTE ו‑Edited Nearest Neighbors, שמגבירות דוגמאות של התקפות נדירות ומוחקות נקודות מבלבלות או מתויגות בצורה שגויה.

שומר ערוך לרצפים לאיומים שמתפתחים

המודל השני, TRBM‑Net, מתמקד באופן שבו אירועים מתפתחים לאורך זמן—חשוב לזיהוי בוטנטים והתקפות איטיות ברשתות IoT. הוא מתחיל בשכבות קונבולוציה זמנית שסורקות ביעילות רצפי חבילות, ותופסות מגמות ארוכות טווח מבלי העלות הכבדה של רשתות רקורסיביות קלאסיות. בלוק ResNet מסייע לאמן שכבות עמוקות יותר בלי ‘‘לשכוח’’ פרטים חשובים, בעוד GRU דו‑כיווני קורא את הרצף קדימה ואחורה, ותופס סיבות ותוצאות בהקשר. Multi‑head attention מדגיש את הרגעים המכריעים, כמו שיאים שמרמזים על התקפת מניעת שירות. מודל זה משתמש בתערובת דגימה שונה—Borderline SMOTE בשילוב One‑Sided Selection—כדי למקד דגימות סינתטיות חדשות סמוך לגבולות החלטה ולגזום תנועת רקע לא מועילה.

מה המשמעות של התוצאות לאבטחה יום‑יומית

נבחנים על מיליוני רשומות רשת אמיתיות, שני המודלים משיגים ציונים גבוהים באופן מרשים, עם דיוקים כוללים מעל 99 אחוז וביצועים חזקים גם מול התקפות נדירות ועדינות. HACTD‑Net בולט בדיוק כללי, בעוד TRBM‑Net מקבל יתרון קל בזיהוי חדירות שקשות לתפיסה עם פחות אזעקות שווא, במיוחד בהקשרי IoT. עבור המשתמש הממוצע, המשמעות היא שכלי אבטחה עתידיים המבוססים על שילוב של למידה עמוקה היברידית ואיזון נתונים חכם יכולים לפעול כשומרים ערניים ומודעים להקשר. הם טובים יותר בלזהות צעדים יוצאי דופן במסדרון בלי להעיר אתכם בקביעות בגלל רעש תמימה, ומקרבים אותנו להגנה אמינה בזמן אמת על רשת ההתקנים המחוברים שגדלה ללא הרף.

ציטוט: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

מילות מפתח: זיהוי חדירות, למידה עמוקה, אבטחת רשת, נתונים לא מאוזנים, תקיפות IoT