Clear Sky Science · pl

Wykrywanie włamań za pomocą HACDT-Net i TRBM-Net w hybrydowym systemie uczenia głębokiego z zaawansowanymi technikami próbkowania

Dlaczego inteligentniejsi strażnicy online mają znaczenie

Za każdym razem, gdy robisz zakupy online, oglądasz film na żywo lub łączysz urządzenie inteligentnego domu, twoje dane przemieszczają się przez sieci, które są nieustannie sondowane przez atakujących. Większość tych ataków zostaje zablokowana, ale niektórym udaje się prześlizgnąć — zwłaszcza rzadkim lub zupełnie nowym, których tradycyjne zabezpieczenia nie potrafią rozpoznać. Artykuł opisuje dwa zaawansowane „strażniki” oparte na sztucznej inteligencji, zaprojektowane do wykrywania zarówno powszechnych, jak i nietypowych włamań w czasie rzeczywistym, nawet w hałaśliwym, nierównym ruchu sieciowym współczesnego internetu i urządzeń Internetu Rzeczy (IoT).

Wyzwaniem są ukryte i rzadkie ataki

Nowoczesne systemy wykrywania włamań obserwują ruch sieciowy i próbują zdecydować, czy każde połączenie jest nieszkodliwe, czy wrogie. Starsze metody opierają się na stałych sygnaturach, niczym zdjęcia znanych przestępców, co sprawia, że mają problem z nowymi sztuczkami i subtelnymi atakami. Uczenie głębokie potrafi uczyć się wzorców bezpośrednio z danych, ale napotyka na dwie istotne przeszkody. Po pierwsze, logi sieciowe są mocno niezrównoważone: na miliony normalnych połączeń przypada jedno rzadkie włamanie. Model trenowany na takich danych łatwo „uczy się” oznaczać wszystko jako bezpieczne, przepuszczając właśnie te zdarzenia, które nas interesują. Po drugie, ataki ujawniają się zarówno w strukturze pojedynczego pakietu, jak i w dynamice zachowania w czasie. Wiele modeli skupia się na przestrzeni (które pola w pakiecie są nietypowe) lub na czasie (jak zachowanie się zmienia), ale nie oba jednocześnie.

Oczyszczanie i wyrównywanie obrazu ruchu

Aby zbudować bardziej wiarygodne detektory, autorzy najpierw starannie oczyszczają dwa duże, rzeczywiste zbiory danych: CICIDS2017, reprezentujący konwencjonalne sieci, oraz NF‑BoT‑IoT‑v2, reprezentujący środowiska IoT. Usuwają duplikaty i wyraźnie uszkodzone wpisy, filtrują skrajne odstające wartości, które mogłyby wprowadzić w błąd podczas uczenia, i normalizują wszystkie wartości numeryczne, tak aby żadna pojedyncza cecha nie dominowała. Najistotniejszy krok rozwiązuje problem niezrównoważenia bezpośrednio. Zespół stosuje zaawansowane strategie ponownego próbkowania, które tworzą realistyczne syntetyczne przykłady rzadkich ataków, jednocześnie przycinając hałaśliwy lub zduplikowany ruch normalny. W praktyce „wyrównują salę sądową”, aby algorytmy uczenia widziały wystarczająco dużo przykładów każdego rodzaju ataku, by rozpoznawać je niezawodnie, bez bycia przytłoczonym ruchem tła.

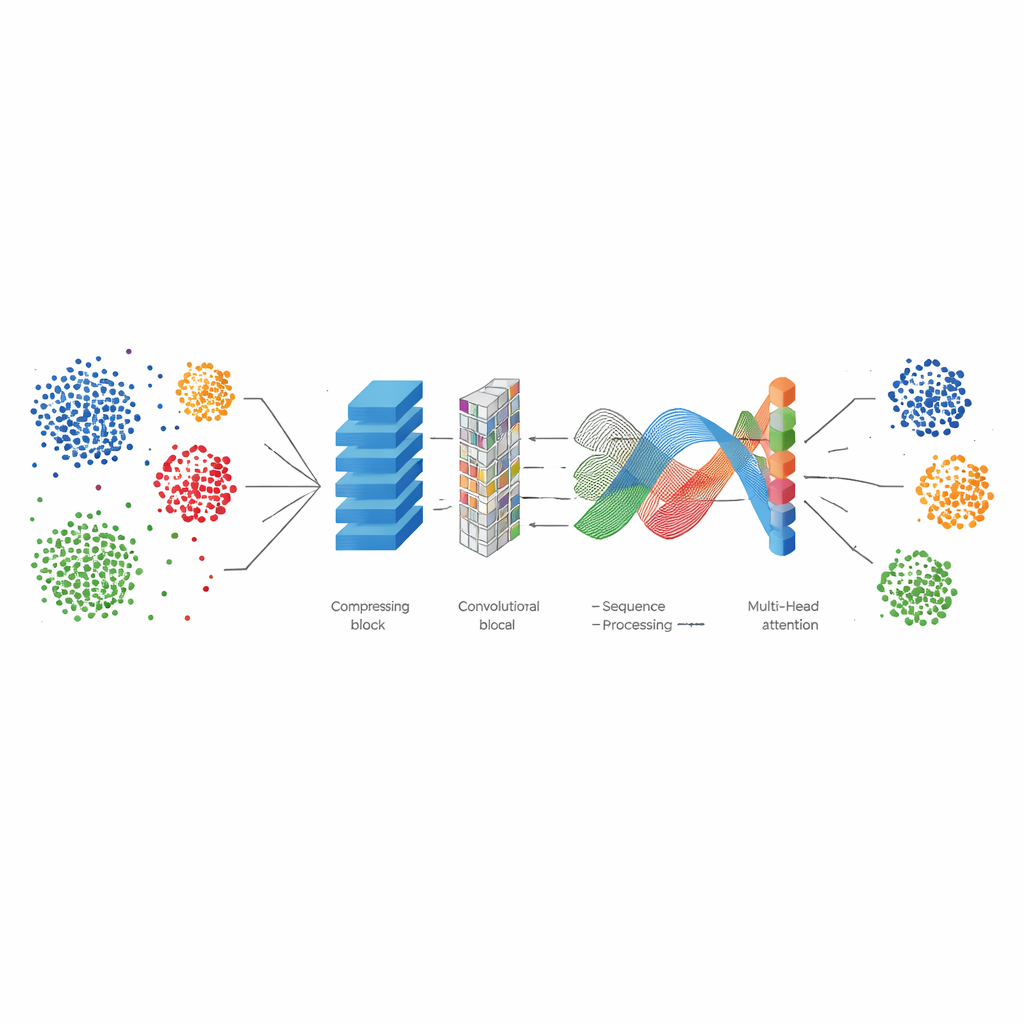

Dwa hybrydowe strażniki AI: jeden dla wzorców, drugi dla sekwencji

Pierwszy model, HACDT‑Net, został zaprojektowany do doskonałego wykrywania złożonych wzorców w wyglądzie pojedynczych przepływów sieciowych. Zaczyna się od autoenkodera, który kompresuje surowy ruch do czystszej, niżej wymiarowej reprezentacji, usuwając nadmiarowość. Sieć konwolucyjna następnie skanuje te podsumowania w poszukiwaniu lokalnych wzorców, trochę jak wykrywanie krawędzi i kształtów na obrazie. Na to nakłada się moduł transformera, który patrzy na wszystkie cechy jednocześnie, ucząc się, które kombinacje są najważniejsze do odróżnienia ataków od normalnego użycia. Na końcu warstwa gęsta wydaje decyzję. Model ten jest sparowany z metodami re‑próbkowania zwanymi ADASYN‑SMOTE oraz Edited Nearest Neighbors, które zwiększają reprezentację rzadkich ataków i usuwają mylące, błędnie oznaczone punkty.

Sekwencyjny strażnik wyczulony na ewoluujące zagrożenia

Drugi model, TRBM‑Net, koncentruje się na tym, jak zdarzenia rozwijają się w czasie — co ma kluczowe znaczenie dla wykrywania botnetów i wolnych ataków w sieciach IoT. Zaczyna się od temporalnych warstw konwolucyjnych, które efektywnie skanują sekwencje pakietów, wychwytując długozasięgowe trendy bez dużych kosztów typowych dla klasycznych sieci rekurencyjnych. Blok ResNet pomaga trenować głębsze warstwy bez „zapominania” istotnych szczegółów, podczas gdy dwukierunkowy GRU czyta sekwencję zarówno do przodu, jak i do tyłu, chwytając przyczynowo‑skutkowy kontekst. Mechanizm multi‑head attention podkreśla najbardziej wymowne momenty, takie jak skoki sugerujące atak typu odmowa usługi. Ten model korzysta z innego zestawu metod próbkowania — Borderline SMOTE w połączeniu z One‑Sided Selection — aby koncentrować nowe syntetyczne próbki blisko granic decyzyjnych i przycinać nieprzydatny ruch normalny.

Co wyniki oznaczają dla codziennego bezpieczeństwa

Testowane na milionach rzeczywistych rekordów sieciowych, oba modele osiągają imponująco wysokie wyniki, z ogólną skutecznością powyżej 99 procent i silną wydajnością nawet wobec rzadkich i subtelnych ataków. HACDT‑Net wyróżnia się w ogólnej dokładności, podczas gdy TRBM‑Net nieznacznie przewyższa go w wykrywaniu trudnych do zauważenia włamań przy mniejszej liczbie fałszywych alarmów, zwłaszcza w środowiskach IoT. Dla przeciętnego użytkownika oznacza to, że przyszłe narzędzia bezpieczeństwa oparte na takich hybrydowych modelach uczenia głębokiego i inteligentnym wyrównywaniu danych mogą działać jak bardziej czujni, świadomi kontekstu strażnicy. Lepiej zauważą nietypowe kroki na korytarzu, nie budząc cię nieustannie z powodu nieszkodliwego hałasu, przybliżając nas do niezawodnej ochrony w czasie rzeczywistym dla rosnącej sieci połączonych urządzeń.

Cytowanie: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

Słowa kluczowe: wykrywanie włamań, uczenie głębokie, bezpieczeństwo sieci, niezrównoważone dane, ataki IoT