Clear Sky Science · it

Rilevamento delle intrusioni con HACDT-Net e TRBM-Net mediante un framework ibrido di deep learning con tecniche di campionamento potenziate

Perché contano guardie online più intelligenti

Ogni volta che acquisti online, guardi un film in streaming o colleghi un dispositivo per la casa intelligente, i tuoi dati viaggiano attraverso reti costantemente sondati da attaccanti. La maggior parte di questi attacchi viene bloccata, ma alcuni sfuggono—soprattutto quelli rari o appena comparsi che le difese tradizionali non riconoscono. Questo articolo esplora due “guardie” avanzate basate sull’intelligenza artificiale progettate per individuare in tempo reale intrusioni comuni e poco comuni, anche nel traffico rumoroso e squilibrato dell’odierna internet e dei dispositivi Internet of Things (IoT).

La sfida degli attacchi nascosti e rari

I moderni sistemi di rilevamento delle intrusioni monitorano il traffico di rete e cercano di decidere se ogni connessione è innocua o ostile. I metodi più vecchi si basano su firme fisse, come fototessere di criminali noti, il che rende difficile affrontare nuovi trucchi e attacchi sottili. Il deep learning può invece apprendere modelli direttamente dai dati, ma affronta due grandi ostacoli. Primo, i log di rete sono fortemente sbilanciati: ci sono milioni di connessioni normali per ogni attacco raro. Un modello addestrato su tali dati tende facilmente a «imparare» a dichiarare tutto sicuro, perdendo gli eventi che ci interessano. Secondo, gli attacchi si manifestano sia nella forma di singoli pacchetti sia nel modo in cui l’attività evolve nel tempo. Molti modelli si concentrano o sullo spazio (quali campi di un pacchetto sono anomali) o sul tempo (come cambia il comportamento), ma non su entrambi insieme.

Ripulire e riequilibrare la visione del traffico

Per costruire rilevatori più affidabili, gli autori prima puliscono accuratamente due grandi dataset reali: CICIDS2017, che rappresenta le reti convenzionali, e NF‑BoT‑IoT‑v2, che rappresenta ambienti IoT. Rimuovono voci duplicate e chiaramente corrotte, filtrano outlier estremi che potrebbero fuorviare l’addestramento e normalizzano tutti i valori numerici in modo che nessuna singola caratteristica domini. Il passaggio più critico affronta direttamente lo sbilanciamento. Il team utilizza strategie di resampling sofisticate che creano esempi sintetici realistici di attacchi rari mentre riducono il traffico normale rumoroso o ridondante. Di fatto, «riequilibrano l’aula» così che gli algoritmi di apprendimento vedano abbastanza esempi di ciascun tipo di attacco per riconoscerli in modo affidabile, senza essere sopraffatti dal traffico di fondo.

Due guardie IA ibride: una per i pattern, una per le sequenze

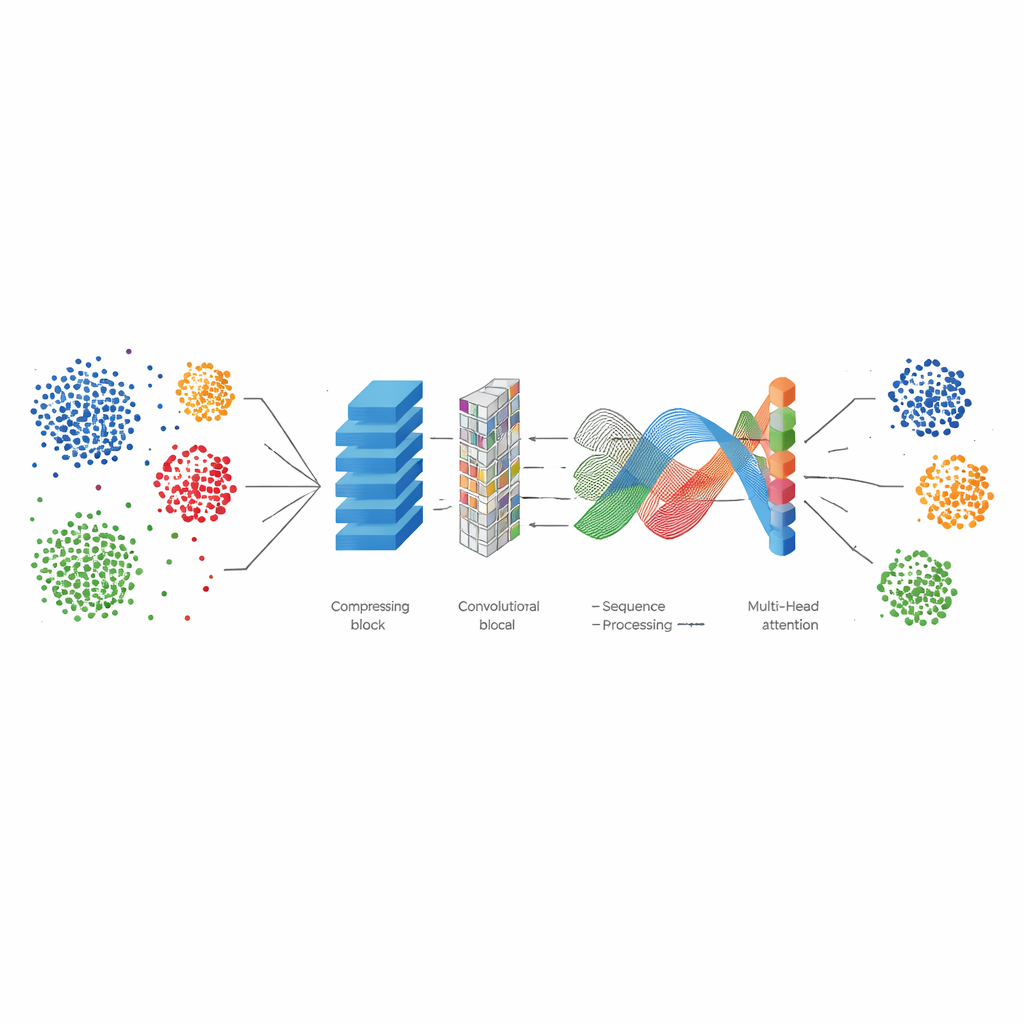

Il primo modello, HACTD‑Net, è progettato per eccellere nell’individuare pattern complessi nell’aspetto dei singoli flussi di rete. Inizia con un autoencoder che comprime il traffico grezzo in un riassunto più pulito e a dimensione ridotta, eliminando la ridondanza. Una rete convoluzionale scansiona poi questi riassunti alla ricerca di pattern locali, un po’ come rilevare bordi e forme in un’immagine. Sopra a questo, un modulo transformer osserva tutte le caratteristiche contemporaneamente, imparando quali combinazioni sono più importanti per distinguere attacchi da uso normale. Infine, uno strato denso produce la decisione. Questo modello è affiancato da metodi di resampling chiamati ADASYN‑SMOTE ed Edited Nearest Neighbors, che potenziano gli attacchi rari e cancellano punti confondenti o etichettati in modo errato.

Un cane da guardia attento alle sequenze per minacce in evoluzione

Il secondo modello, TRBM‑Net, si concentra su come gli eventi si sviluppano nel tempo—fondamentale per individuare botnet e attacchi lenti nelle reti IoT. Inizia con strati convoluzionali temporali che scansionano in modo efficiente sequenze di pacchetti, catturando tendenze a lungo raggio senza il costo computazionale delle classiche reti ricorrenti. Un blocco ResNet aiuta ad addestrare strati più profondi senza «dimenticare» dettagli importanti, mentre un GRU bidirezionale legge la sequenza sia in avanti sia all’indietro, catturando causa ed effetto nel contesto. Un’attenzione multi‑head mette quindi in evidenza i momenti più rivelatori, come picchi che suggeriscono un attacco di tipo denial‑of‑service. Questo modello utilizza un diverso mix di resampling—Borderline SMOTE combinato con One‑Sided Selection—per concentrare i nuovi campioni sintetici vicino ai confini decisionali e potare il traffico normale non utile.

Cosa significano i risultati per la sicurezza di tutti i giorni

Testati su milioni di record di rete reali, entrambi i modelli raggiungono punteggi notevolmente alti, con accuratezze complessive oltre il 99 percento e prestazioni robuste anche su attacchi rari e sottili. HACTD‑Net brilla per accuratezza generale, mentre TRBM‑Net lo supera leggermente nel catturare intrusioni difficili da individuare con meno falsi negativi, soprattutto negli scenari IoT. Per l’utente medio, ciò significa che i futuri strumenti di sicurezza basati su tali approcci ibridi di deep learning e sul riequilibrio intelligente dei dati possono comportarsi come guardie più vigili e consapevoli del contesto. Riescono a notare passi insoliti nel corridoio senza svegliarti continuamente per rumori innocui, avvicinandoci a una protezione affidabile e in tempo reale per il crescente ecosistema di dispositivi connessi.

Citazione: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

Parole chiave: rilevamento delle intrusioni, deep learning, sicurezza di rete, dati sbilanciati, attacchi IoT