Clear Sky Science · nl

Inbraakdetectie met HACDT-Net en TRBM-Net met een hybride deep‑learningkader en verbeterde steekproeftechnieken

Waarom slimmer online toezicht ertoe doet

Elke keer dat u online winkelt, een film streamt of een slim huisapparaat verbindt, reizen uw gegevens door netwerken die constant door aanvallers worden beproefd. De meeste van deze aanvallen worden geblokkeerd, maar een paar glippen door—vooral zeldzame of gloednieuwe aanvallen die traditionele verdedigingen niet herkennen. Dit artikel onderzoekt twee geavanceerde kunstmatige‑intelligentie "wachters" die zowel veelvoorkomende als zeldzame indringers in realtime kunnen detecteren, zelfs in het lawaaierige, ongelijkmatige verkeer van het moderne internet en Internet‑of‑Things (IoT)‑apparaten.

De uitdaging van verborgen en zeldzame aanvallen

Moderne inbraakdetectiesystemen volgen netwerkverkeer en proberen te bepalen of elke verbinding onschadelijk of kwaadaardig is. Oudere methoden vertrouwen op vaste handtekeningen, als mugshots van bekende criminelen, wat betekent dat ze moeite hebben met nieuwe trucs en subtiele aanvallen. Deep learning kan in plaats daarvan patronen direct uit data leren, maar stuit op twee grote obstakels. Ten eerste zijn netwerklogs sterk onevenwichtig: er zijn miljoenen normale verbindingen voor elke zeldzame aanval. Een model dat op zulke data is getraind, leert gemakkelijk alles als veilig te labelen en mist daarmee juist de incidenten die we willen ontdekken. Ten tweede openbaren aanvallen zich zowel in de vorm van een enkel pakket als in de manier waarop activiteit zich in de tijd ontwikkelt. Veel modellen richten zich ofwel op ruimte (welke velden in een pakket zijn ongebruikelijk) ofwel op tijd (hoe gedrag verandert), maar niet op beide tegelijk.

Verklaren en balanceren van het verkeersbeeld

Om betrouwbaardere detectors te bouwen, reinigen de auteurs eerst twee grote, real‑world datasets zorgvuldig: CICIDS2017, dat traditionele netwerken vertegenwoordigt, en NF‑BoT‑IoT‑v2, dat IoT‑omgevingen weergeeft. Ze verwijderen dubbele en duidelijk corrupte invoeren, filteren extreme uitbijters die de training kunnen misleiden en normaliseren alle numerieke waarden zodat geen enkele kenmerk domineert. De meest cruciale stap pakt het onevenwicht direct aan. Het team gebruikt geavanceerde hersamplingsstrategieën die realistische synthetische voorbeelden van zeldzame aanvallen creëren terwijl ze ruisende of redundante normaalverkeer terugschroeven. In wezen "herbalanceert" dit de rechtszaal zodat de leeralgoritmen genoeg voorbeelden van elk type aanval zien om ze betrouwbaar te herkennen, zonder te worden overspoeld door achtergrondverkeer.

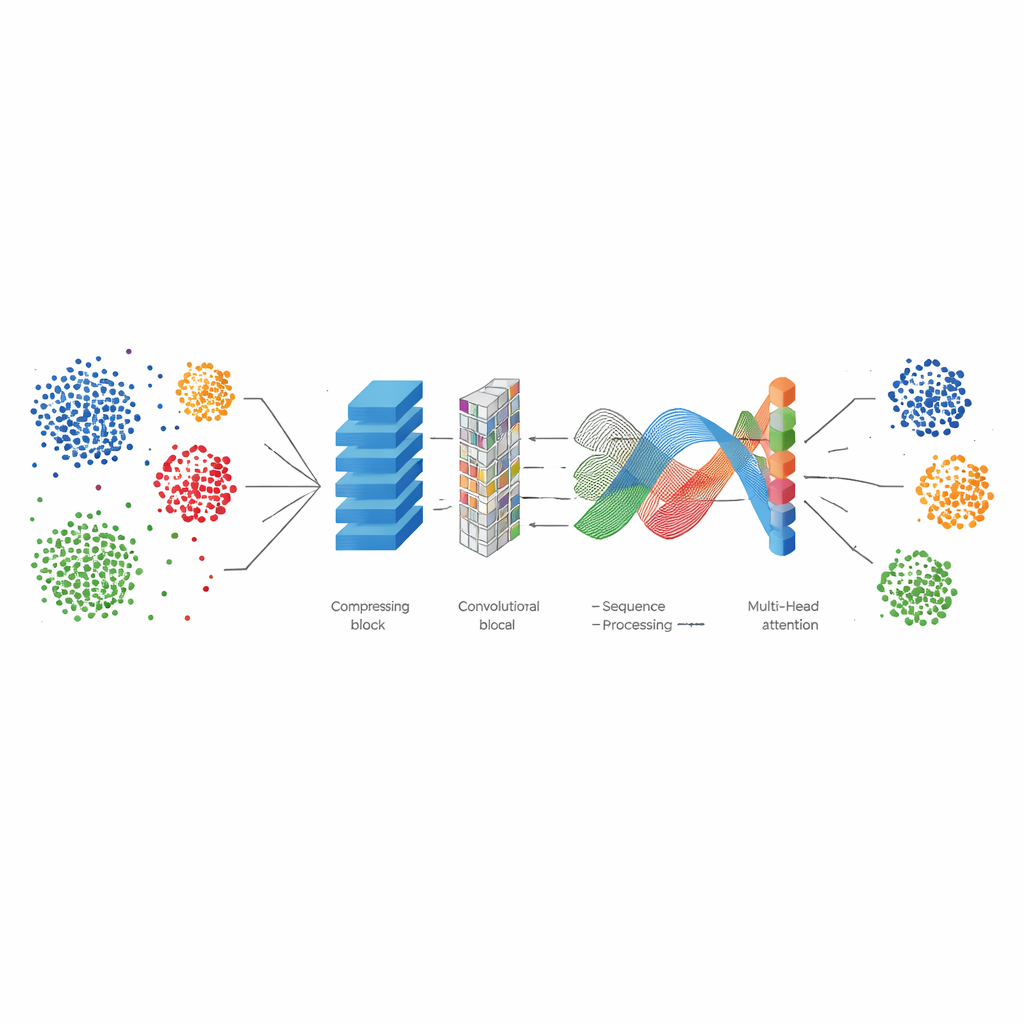

Twee hybride AI‑wachters: één voor patronen, één voor sequenties

Het eerste model, HACTD‑Net, is ontworpen om uit te blinken in het detecteren van complexe patronen in hoe individuele netwerkflows eruitzien. Het begint met een auto‑encoder die ruwe gegevens comprimeert tot een schonere, laag‑dimensionale samenvatting en redundantie wegfiltert. Een convolutioneel netwerk scant daarna deze samenvattingen op lokale patronen, een beetje zoals het detecteren van randen en vormen in een afbeelding. Daarbovenop kijkt een transformer‑module tegelijk over alle kenmerken heen en leert welke combinaties het belangrijkst zijn om aanvallen van normaal gebruik te onderscheiden. Ten slotte genereert een dense laag de beslissing. Dit model wordt gecombineerd met hersamplingmethoden genaamd ADASYN‑SMOTE en Edited Nearest Neighbors, die zeldzame aanvallen versterken en verwarrende, foutief gelabelde punten verwijderen.

Een sequentie‑bewuste waakhond voor evoluerende dreigingen

Het tweede model, TRBM‑Net, richt zich op hoe gebeurtenissen zich in de tijd ontvouwen—cruciaal voor het opsporen van botnets en langzame aanvallen in IoT‑netwerken. Het begint met temporele convolutionele lagen die efficiënt sequenties van pakketten scannen en langetermijntrends vastleggen zonder de zware kosten van klassieke recurrente netwerken. Een ResNet‑blok helpt bij het trainen van diepere lagen zonder belangrijke details te "vergeten", terwijl een bidirectionele GRU de sequentie zowel voorwaarts als achterwaarts leest en oorzaak en gevolg in context vastlegt. Multi‑head attention belicht vervolgens de meest veelzeggende momenten, zoals pieken die wijzen op een denial‑of‑service‑aanval. Dit model gebruikt een andere mix van hersampling—Borderline SMOTE gecombineerd met One‑Sided Selection—om nieuwe synthetische voorbeelden dicht bij beslissingsgrenzen te richten en nutteloos normaalverkeer te verwijderen.

Wat de resultaten betekenen voor alledaagse beveiliging

Getest op miljoenen echte netwerkinvoeren behalen beide modellen opvallend hoge scores, met algehele nauwkeurigheden boven de 99 procent en sterke prestaties zelfs bij zeldzame en subtiele aanvallen. HACTD‑Net blinkt uit in algemene nauwkeurigheid, terwijl TRBM‑Net het net iets beter doet in het opvangen van moeilijk te zien indringers met minder gemiste waarschuwingen, vooral in IoT‑omgevingen. Voor de gemiddelde gebruiker betekent dit dat toekomstige beveiligingstools die op dergelijke hybride deep learning en slimme databalansering zijn gebaseerd, kunnen fungeren als waakzamere, contextbewuste bewakers. Ze zijn beter in het opmerken van ongebruikelijke stappen in de gang zonder u voortdurend wakker te maken van onschuldige geluiden, en brengen ons dichter bij betrouwbare, realtime bescherming voor het groeiende netwerk van verbonden apparaten.

Bronvermelding: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

Trefwoorden: inbraakdetectie, deep learning, netwerkbeveiliging, onevenwichtige gegevens, IoT‑aanvallen