Clear Sky Science · fr

Détection d’intrusions avec HACDT-Net et TRBM-Net utilisant un cadre d’apprentissage profond hybride et des techniques d’échantillonnage améliorées

Pourquoi des gardiens en ligne plus intelligents comptent

Chaque fois que vous achetez en ligne, regardez un film en streaming ou connectez un appareil domotique, vos données transitent par des réseaux constamment sondés par des attaquants. La plupart de ces attaques sont bloquées, mais certaines passent—surtout les attaques rares ou tout juste apparues que les défenses traditionnelles ne reconnaissent pas. Cet article présente deux « gardiens » d’intelligence artificielle avancée conçus pour repérer en temps réel les intrusions courantes et peu fréquentes, même dans le trafic bruité et inégal d’Internet et des appareils de l’Internet des objets (IoT) d’aujourd’hui.

Le défi des attaques cachées et rares

Les systèmes modernes de détection d’intrusion surveillent le trafic réseau et tentent de déterminer si chaque connexion est bénigne ou hostile. Les méthodes anciennes reposent sur des signatures fixes, comme des photos d’identification de criminels connus, ce qui les rend inefficaces face aux nouvelles ruses et aux attaques subtiles. L’apprentissage profond peut à la place apprendre les motifs directement à partir des données, mais il se heurte à deux obstacles majeurs. D’abord, les journaux réseau sont fortement déséquilibrés : il y a des millions de connexions normales pour chaque attaque rare. Un modèle entraîné sur de telles données « apprend » facilement à déclarer tout comme sûr, en manquant justement les incidents qui nous importent. Ensuite, les attaques se manifestent à la fois dans la forme d’un paquet isolé et dans la manière dont l’activité évolue dans le temps. Beaucoup de modèles se concentrent soit sur l’espace (quels champs d’un paquet sont inhabituels), soit sur le temps (comment le comportement change), mais pas les deux simultanément.

Nettoyer et rééquilibrer la vision du trafic

Pour construire des détecteurs plus fiables, les auteurs nettoient d’abord soigneusement deux grands jeux de données réels : CICIDS2017, représentant les réseaux conventionnels, et NF‑BoT‑IoT‑v2, représentant les environnements IoT. Ils suppriment les entrées dupliquées et manifestement corrompues, filtrent les valeurs aberrantes extrêmes susceptibles d’induire l’entraînement en erreur et normalisent toutes les valeurs numériques pour qu’aucune caractéristique unique ne domine. L’étape la plus critique s’attaque directement au déséquilibre. L’équipe utilise des stratégies sophistiquées de rééchantillonnage qui créent des exemples synthétiques réalistes d’attaques rares tout en réduisant le trafic normal bruyant ou redondant. En pratique, ils « rééquilibrent la salle d’audience » pour que les algorithmes d’apprentissage voient suffisamment d’exemples de chaque type d’attaque afin de les reconnaître de manière fiable, sans être submergés par le trafic de fond.

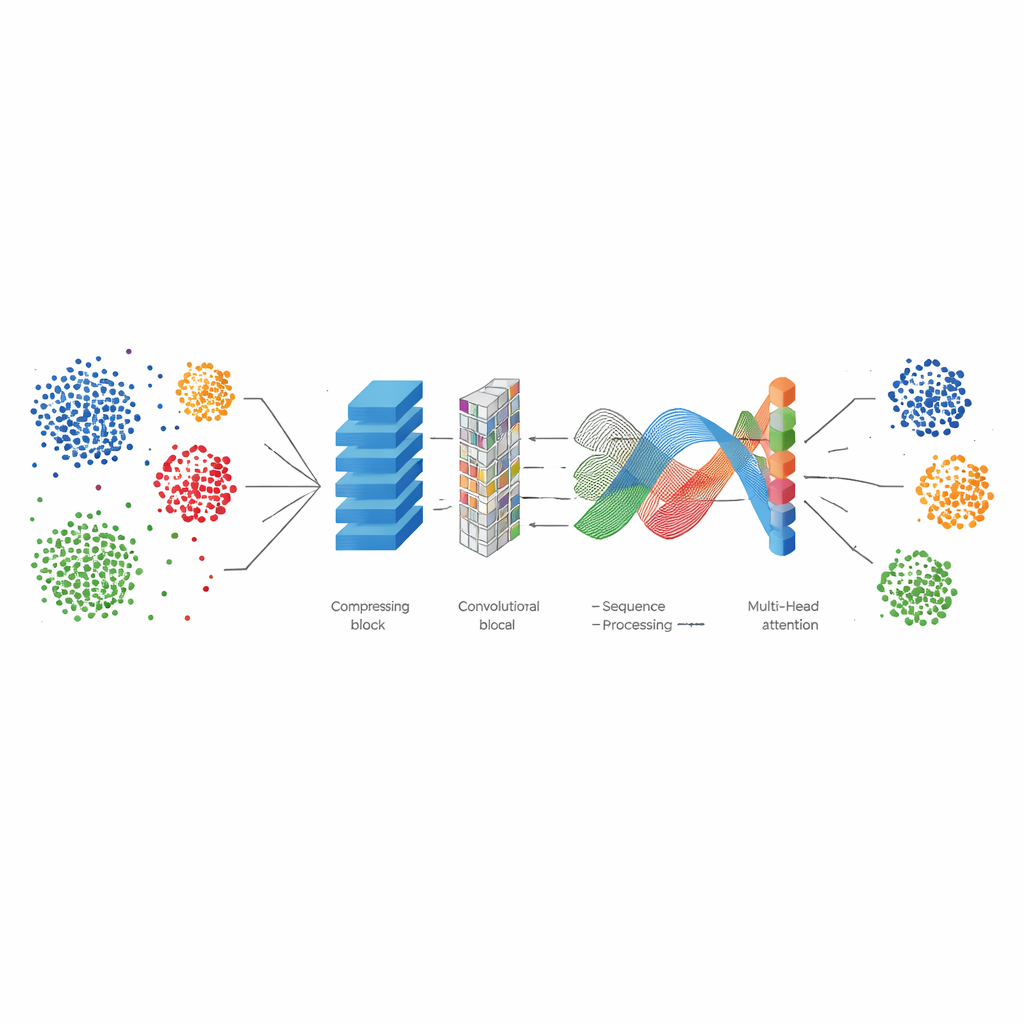

Deux gardiens hybrides : l’un pour les motifs, l’autre pour les séquences

Le premier modèle, HACTD‑Net, est conçu pour exceller à repérer des motifs complexes dans l’aspect des flux réseau individuels. Il commence par un autoencodeur qui compresse le trafic brut en un résumé plus propre et de plus faible dimension, éliminant la redondance. Un réseau convolutionnel parcourt ensuite ces résumés à la recherche de motifs locaux, un peu comme détecter des contours et des formes dans une image. Par‑dessus, un module transformer regarde l’ensemble des caractéristiques simultanément, apprenant quelles combinaisons importent le plus pour distinguer les attaques de l’usage normal. Enfin, une couche dense produit la décision. Ce modèle est associé à des méthodes de rééchantillonnage appelées ADASYN‑SMOTE et Edited Nearest Neighbors, qui renforcent les attaques rares et suppriment les points confus ou mal étiquetés.

Un chien de garde orienté séquence pour les menaces évolutives

Le second modèle, TRBM‑Net, se concentre sur la façon dont les événements se déroulent dans le temps—crucial pour détecter les botnets et les attaques lentes dans les réseaux IoT. Il commence par des couches de convolution temporelle qui balayent efficacement des séquences de paquets, capturant des tendances à longue portée sans le coût élevé des réseaux récurrents classiques. Un bloc ResNet facilite l’entraînement de couches plus profondes sans « oublier » des détails importants, tandis qu’un GRU bidirectionnel lit la séquence à la fois vers l’avant et vers l’arrière, saisissant cause et effet dans leur contexte. L’attention multi‑têtes met ensuite en évidence les moments les plus révélateurs, comme des pics qui suggèrent une attaque par déni de service. Ce modèle utilise un mélange de rééchantillonnage différent—Borderline SMOTE combiné à One‑Sided Selection—pour concentrer les nouveaux échantillons synthétiques près des frontières de décision et élaguer le trafic normal peu utile.

Ce que signifient les résultats pour la sécurité quotidienne

Testés sur des millions d’enregistrements réseau réels, les deux modèles atteignent des scores remarquablement élevés, avec des précisions globales supérieures à 99 % et de bonnes performances même sur les attaques rares et subtiles. HACTD‑Net se distingue par sa précision générale, tandis que TRBM‑Net le surpasse légèrement pour détecter les intrusions difficiles à repérer avec moins d’alarmes manquées, en particulier dans les environnements IoT. Pour l’utilisateur moyen, cela signifie que les futurs outils de sécurité basés sur un tel apprentissage profond hybride et un équilibrage intelligent des données peuvent agir comme des gardiens plus vigilants et sensibles au contexte. Ils sont meilleurs pour remarquer les pas inhabituels dans le couloir sans vous réveiller constamment pour des bruits inoffensifs, nous rapprochant d’une protection en temps réel fiable pour le nombre croissant d’appareils connectés.

Citation: Padma Priya, N., Mohanbabu, G. Intrusion detection with HACDT-Net and TRBM-Net using a hybrid deep learning framework with enhanced sampling techniques. Sci Rep 16, 11799 (2026). https://doi.org/10.1038/s41598-026-41422-5

Mots-clés: détection d’intrusion, apprentissage profond, sécurité réseau, données déséquilibrées, attaques IoT