Clear Sky Science · he

סקירה על זיהוי חדירות בלמידת מכונה מפוקחת והערכה רב-קריטרית

מדוע חשוב להגן על שערים דיגיטליים

בכל פעם שאנו גולשים באינטרנט, שולחים הודעה או צופים בסרט, מערכות אבטחה בלתי נראות פועלות מאחורי הקלעים כדי למנוע חדירת פורצים. מערכות זיהוי חדירות אלו מסננות שפע של תעבורת רשת כדי לזהות סימני התקפה. אך קיימים דרכים רבות לבנות גלאים כאלה, ולכל שיטה יש פשרות במהירות, בדיוק ובאמינות. המאמר שואל שאלה מעשית: מתוך כל האפשרויות האלה, אילו שיטות זיהוי חדירות הן הטובות באמת, וכיצד ניתן להשוות ביניהן בצורה הוגנת?

איך מחשבים לומדים לזהות פולשים

זיהוי חדירות מודרני מתבסס לעתים קרובות על למידת מכונה מפוקחת, שבה מכוונים אלגוריתמים על דוגמאות עבר של חיבורים “נורמליים” ו“התקפה”. לאחר האימון, המודלים מנסים לתייג תעבורה חדשה כבטוחה או חשודה. המאמר מסביר משפחות אלגוריתמיות נפוצות למשימה זו, כגון k‑השכנים הקרובים, עצי החלטה, יערות אקראיים, מכונות וקטור תמיכה, רשתות נוירונים ובייס נאיבי. לכל אחת יתרונות וחסרונות: חלקן מתמודדות היטב עם מספר עצום של תכונות, אחרות בולטות עם נתונים לא מאוזנים או מרושלים, וחלק מהן מהירות אך פחות מדויקות. מערכות בעולם האמיתי תלויות גם בשלבים תומכים כמו ניקוי נתונים, קידוד שדות טקסט כמספרים, נירמול סקאלות ובחירת התכונות המידע‑יות ביותר.

מדוע השוואת גלאים קשה יותר ממה שזה נראה

מבט ראשון עלול להראות כי בחירת הגלאי “הטוב ביותר” פשוטה כמו בחירה בזה עם הדיוק הגבוה ביותר. המחברים מראים מדוע זו מטעה. מערכי נתוני חדירות לרוב אינם מאוזנים—יש הרבה תעבורה נורמלית יחסית להתקפות—ולכן דיוק יכול להסתיר נקודות עיוורון קריטיות. קיימות מדדים רבים נוספים—כגון דיוק חיובי צפוי (precision), רגישות (recall), שיעור אזעקות שגויות, מדד F ועוד—לצד שיקולים מעשיים כמו זמן אימון וכמה מהר מודל יכול לדגל חיבור חי בזמן אמת. שיפור מדד אחד עלול להחמיר אחר; לדוגמה, להוציא קצת יותר דיוק עלול להפוך את המודל לאיטי מדי לשימוש בזמן אמת. נוסף על כך, מחקרים בספרות משתמשים במערכי נתונים שונים, תערובות התקפות שונות וצנרת עיבוד מקדימה שונה, מה שהופך השוואות צמודות לקשות.

גליון ניקוד ששוקל צרכים מרובים בו‑זמנית

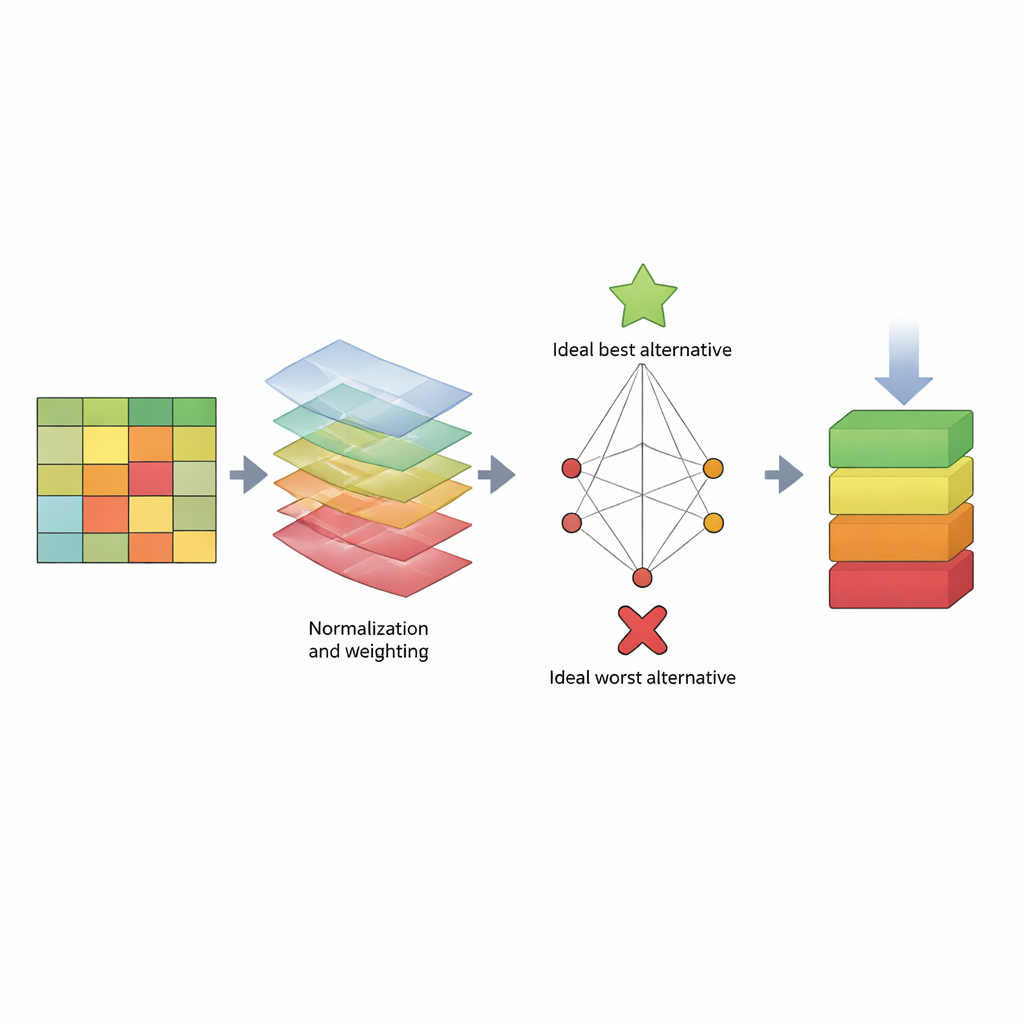

כדי להתמודד עם העניין, המאמר מציע "גליון ניקוד" מובנה על בסיס שיטת קבלת החלטות הנקראת TOPSIS. במקום להסתכל על מספר בודד, TOPSIS מתייחס לכל אלגוריתם כאל חלופה ולכל מדד ביצוע כאל קריטריון. חלק מהקריטריונים הם "הטבות" (ככל שהגבוה יותר — טוב יותר, כגון רגישות), ואילו אחרים הם "עלויות" (ככל שהנמוך יותר — טוב יותר, כגון זמן חישוב). המחברים מקבצים זאת לשלוש דאגות רחבות: כיצד המודל מתנהג על נתוני אימון (הטיה של המודל), כמה טוב הוא מנבא נתונים חדשים (הטיית חיזוי), וכמה זמן הוא צורך. הם משייכים דפוסי משקלים שונים כדי לשקף העדפות שונות של מעריכים—למשל מישהו שדואג בעיקר לתפיסת התקפות, מישהו שמעדיף מהירות, או מישהו שמחפש איזון. באמצעות שלושה מערכי נתונים ידועים (KDD, NSL‑KDD ו‑CICIDS2017) הם בונים טבלת תוצאות רחבה, מנרמלים את המספרים כדי שיהיו להשוואה, מיישמים את המשקלים הנבחרים ומחשבים עד כמה כל אלגוריתם קרוב ל"מוצלח אידיאלי" ול"חלש אידיאלי".

מה הדירוגים חושפים לגבי שיטות פופולריות

בין עיצובי משקל שונים ובכל שלושת מערכי הנתונים, ניכרת תבנית ברורה. שיטות מבוססות עץ—בפרט Random Tree, עצי החלטה C4.5 ו‑Random Forest—נמצאות שוב ושוב במקום גבוה או קרוב לראש הדירוג. הן משלבות ציוני זיהוי חזקים עם זמני אימון ובדיקה סבירים, ונשארות תחרותיות גם כשההעדפות של המעריך משתנות. לעומתן, גישת Naïve Bayes מדורגת בעקביות בתחתית, במיוחד במערכי הנתונים המאתגרים יותר NSL‑KDD ו‑CICIDS2017. ההנחה הפשוטה שהתכונות בלתי תלויות אינה מתקיימת בתעבורת רשת מורכבת, ולכן היא מתקשה לטפל בדפוסי התקפה דקים ובמימדים גבוהים. המחקר גם מראה שבעוד ששינוי חשיבות הקריטריונים יכול לערבב את אמצע הטבלה, המבצעים הטובים והרעים נשארים יציבים ברוב המקרים.

מה משמעות הדבר לאבטחת רשתות

עבור לא מומחים, המסר המרכזי הוא שאין גלאי חדירות "קסם" יחיד, אבל אפשר להשוות אפשרויות בצורה ממושמעת ושקופה. על‑ידי התייחסות לבחירת מודל כאל החלטה רב‑קריטרית—ולא כמחזה של דיוק גולמי—המחברים מראים כי משפחות מסוימות של אלגוריתמים, ובעיקר אלו המבוססות על עצים, הן בחירות חזקות ואמינות בתנאים רבים, בעוד שאחרות מסוכנות יותר. המסגרת המבוססת TOPSIS שלהם פועלת כמערכת דירוג שניתן להשתמש בה שוב: כשמופיעים מערכי נתונים ואלגוריתמים חדשים, ניתן לחברם לאותו תהליך כדי לחשוף אילו כלים מציעים את האיזון הטוב ביותר בין תפיסת התקפות במהירות, הגבלת אזעקות שגויות והיתכנות חישובית.

ציטוט: Abu-Shareha, A.A., Abualhaj, M.M., Hussein, A. et al. Supervised machine learning intrusion detection review and multi-criteria evaluation. Sci Rep 16, 14525 (2026). https://doi.org/10.1038/s41598-026-44773-1

מילות מפתח: זיהוי חדירות, אבטחת למידת מכונה, התקפות רשת, הערכת אלגוריתמים, קבלת החלטות רב-קריטרית