Clear Sky Science · sv

Djupinlärningsbaserad upptäckt av HTTP TRACE-flood i trådlöst sensornätverk med djup spektral flerskikts konvolutionellt neuralt nätverk

Varför detta är viktigt för vardagliga uppkopplade enheter

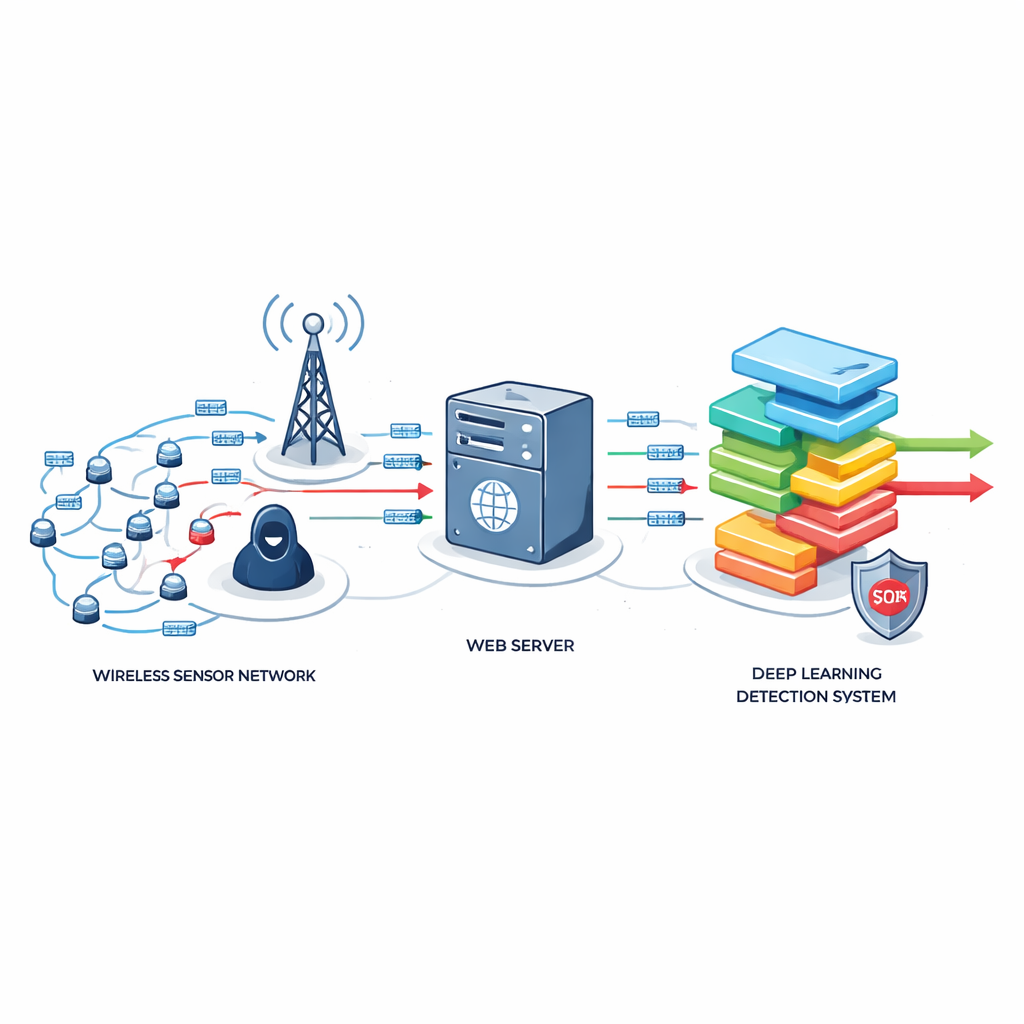

Från smarta gatlyktor till larmsystem i hemmet — allt fler enheter kommunicerar tyst med internet via små trådlösa sensorer. Dessa trådlösa sensornätverk gör vardagen smidigare, men öppnar också nya möjligheter för angripare. I denna studie undersöks en lynnig typ av webbattack som kan slå ut dessa små enheter eller stjäla data, och den presenterar ett nytt försvar baserat på artificiell intelligens utformat särskilt för de strikta begränsningarna i sådana lågströmsystem.

En tyst flod som ser ut som vanlig webbtrafik

Arbetet fokuserar på distribuerade överbelastningsattacker (DDoS), där en angripare överväldigar ett mål med internetförfrågningar tills det inte längre kan svara riktiga användare. En särskilt svårupptäckt variant använder vanliga webbförfrågningar som nästan ser identiska ut med vad en vanlig webbläsare skulle skicka. I den här studien hamnar HTTP TRACE-metoden i fokus — en sällan använd webbfunktion som helt enkelt ekar tillbaka vad den tar emot. När den missbrukas i stor skala kan upprepade TRACE-förfrågningar både belasta ett litet sensornätverks begränsade processor och minne och ekodis hitta känslig information, som sessionsdata, till en angripare.

Varför små sensornät är lätta mål

Till skillnad från stora datacenter körs trådlösa sensornätverk på lågkostnadschip med begränsad processorkraft, litet minne och begränsad batteritid. De sitter ofta i internetkanten och samlar mätvärden som temperatur, vibration eller trafikflöde och vidarebefordrar dem via webbservrar. Eftersom TRACE-floodtrafik nära nog efterliknar normal HTTP GET- och POST-aktivitet missar traditionella försvar — som bygger på tydliga trafiktoppar eller tung analys — antingen dessa attacker eller förbrukar för mycket resurser. Författarna visar att många befintliga metoder är byggda för kraftfulla maskiner och inte tar hänsyn till hur TRACEs echo-beteende och statiska URL-mönster tär på knapp energi och CPU-cykler i dessa små nätverk.

En skräddarsydd djupinlärningsvakt

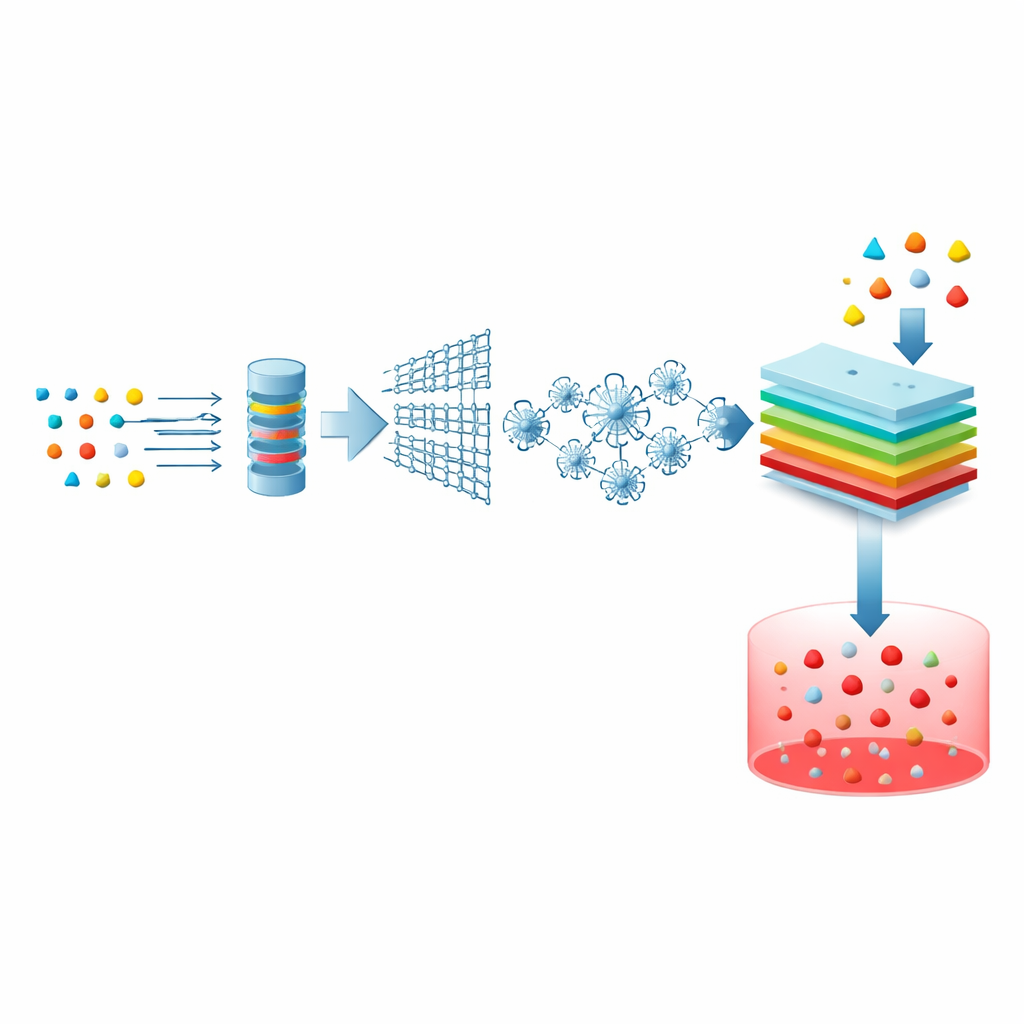

För att åtgärda detta gap designade forskarna ett Enhanced Deep Spectral Multi-Layer Convolutional Neural Network, eller EDSMCNN, anpassat för sensornät. Angreppssättet börjar med att rengöra och förenkla verkliga och simulerade attackdata och behålla endast de mest informativa delarna av varje webbanslutning — till exempel trafiknivåer, protokollinformation och tidsmätningar. En "gitter"-liknande tjänstemodell utvärderar hur tungt varje anslutning belastar systemet, medan en spindelinspirerad optimeringsalgoritm söker efter den bästa kombinationen av funktioner och undviker redundanta eller lågvärdiga signaler. Dessa kompakta, noggrant utvalda funktioner matas sedan in i en djupinlärningsmodell som använder flerskiktade filter för att lära sig subtila trafikmönster kopplade till TRACE-floods.

Att testa den nya vakten

Teamet utvärderade EDSMCNN med en välkänd DDoS-dataset, kompletterad eller justerad för att representera TRACE-liknande beteende, och delade upp den i tränings- och testuppsättningar. De jämförde sin metod med flera befintliga tekniker, inklusive mjukvarudefinierade nätverksförsvar, epidemiska trafikmodeller, fuzzy logik och k-närmsta-grannar-klassificerare. I dessa tester upptäckte EDSMCNN konsekvent skadlig TRACE-lik aktivitet med högre noggrannhet, känslighet och specificitet. Samtidigt minskade den falsklarm, sänkte CPU-användning och minneskrav, reducerade energiförbrukning och förkortade upptäckttiden — viktiga fördelar för batteridrivna sensornoder som måste köras obevakade under långa perioder.

Vad detta betyder för säkrare smarta miljöer

Enkelt uttryckt visar studien att det är möjligt att bygga en smartare, lättare digital vakt för små internetuppkopplade enheter. Genom att lära en skräddarsydd djupinlärningsmodell att känna igen HTTP TRACE-flooders subtila fingeravtryck visar författarna ett sätt att hålla kritiska trådlösa sensornät responsiva och säkra, även under angrepp. Deras resultat tyder på att framtida försvar för smarta hem, städer och industrimiljöer kan vara både precisa och sparsamma med beräkningsresurser, och pekar mot att utvidga detta tillvägagångssätt till nyare webbprotokoll och utvecklande angreppsmetoder så att morgondagens sensorer fortsätter fungera säkert i en allt mer fientlig onlinevärld.

Citering: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

Nyckelord: trådlösa sensornätverk, DDoS-attacker, HTTP TRACE-flooding, säkerhet med djupinlärning, intrångsdetektion