Clear Sky Science · ar

اكتشاف فيض HTTP TRACE المعتمد على التعلم العميق في شبكات الاستشعار اللاسلكية باستخدام شبكة عصبية تلافيفية طيفية متعددة الطبقات عميقة

لماذا يهم هذا الأجهزة المتصلة في الحياة اليومية

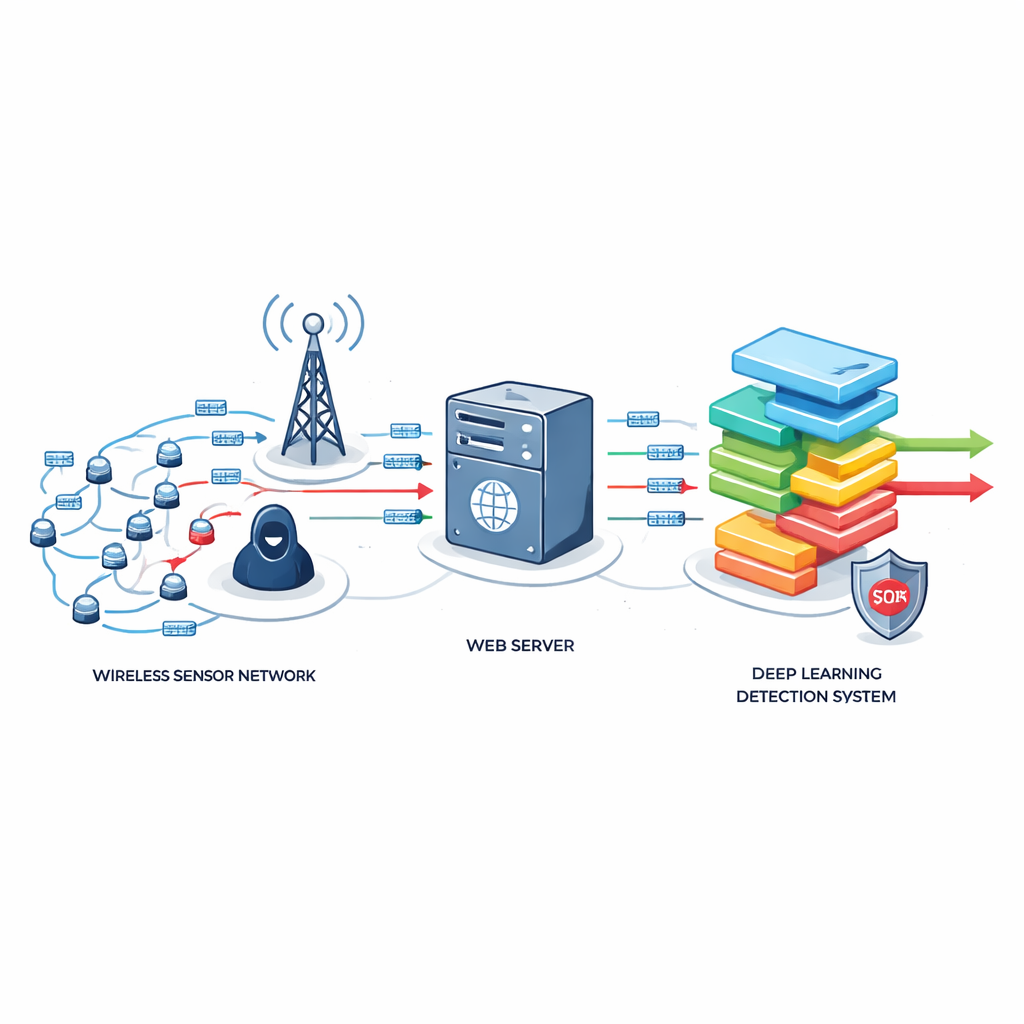

من أعمدة الإنارة الذكية إلى أنظمة أمان المنازل، تتواصل المزيد من الأجهزة بصمت مع الإنترنت عبر مستشعرات لاسلكية صغيرة. تجعل شبكات الاستشعار اللاسلكية الحياة المعاصرة أكثر سلاسة—ولكنها تفتح أبوابًا جديدة للمهاجمين. تستكشف هذه الدراسة نوعًا خفيًا من هجمات الويب التي يمكن أن تُخرِج هذه الأجهزة الصغيرة عن الخدمة أو تسرق البيانات، وتقدم دفاعًا جديدًا قائمًا على الذكاء الاصطناعي مصمَّمًا خصيصًا للقيود الصارمة لمثل هذه الأنظمة منخفضة الطاقة.

فيض هادئ يبدو مثل حركة الويب العادية

تركز الدراسة على هجمات الحرمان من الخدمة الموزعة (DDoS)، حيث يطغى المهاجم على الهدف بطلبات إنترنت حتى يعجز عن الاستجابة للمستخدمين الحقيقيين. نسخة مراوغة بشكل خاص تستخدم طلبات ويب عادية تبدو شبيهة تمامًا بما سيرسله متصفح عادي. في هذه الدراسة، يقع التركيز على طريقة HTTP TRACE—ميزة ويب نادرة الاستخدام تقوم ببساطة برد ما تتلقاه. عندما يُساء استخدامها على نطاق واسع، يمكن لطلبات TRACE المتكررة أن تثقل المعالج والذاكرة المحدودين لشبكة الاستشعار الصغيرة وتعيد أيضًا معلومات حساسة، مثل بيانات الجلسة، إلى المهاجم.

لماذا تعد شبكات الاستشعار الصغيرة أهدافًا سهلة

على عكس مراكز البيانات الكبيرة، تعمل شبكات الاستشعار اللاسلكية على رقائق منخفضة التكلفة ذات قدرة معالجة متواضعة وذاكرة قليلة وعمر بطارية محدود. غالبًا ما تقع هذه الشبكات عند حافة الإنترنت، تجمع قياسات مثل الحرارة أو الاهتزاز أو تدفق المرور وتنقلها عبر خوادم الويب. ونظرًا لأن حركة فيض TRACE تُحاكي إلى حد بعيد نشاط HTTP GET وPOST العادي، فإن الدفاعات التقليدية—التي تعتمد على قفزات واضحة في حجم الحركة أو تحليلات مكثفة—إما تفشل في اكتشاف هذه الهجمات أو تستهلك موارد كثيرة. يُظهر المؤلفون أن العديد من الأساليب القائمة صُممت للحواسيب القوية ولا تأخذ بعين الاعتبار كيفية استنزاف سلوك الصدى في TRACE ونماذج URL الثابتة للطاقة ودوائر المعالجة المحدودة في هذه الشبكات الصغيرة.

مراقب مخصص قائم على التعلم العميق

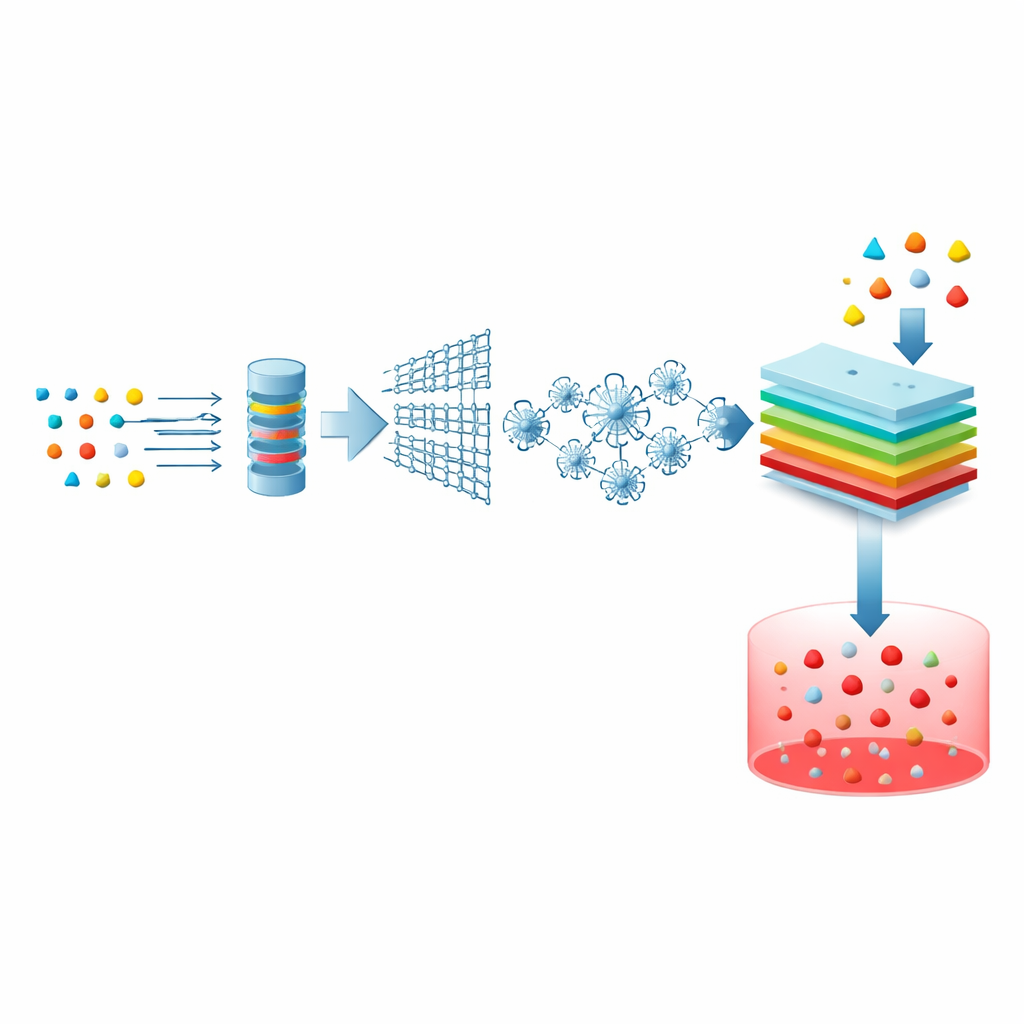

لمعالجة هذه الفجوة، صمَّم الباحثون شبكة عصبية تلافيفية طيفية متعددة الطبقات ومحسنة—Enhanced Deep Spectral Multi-Layer Convolutional Neural Network أو EDSMCNN—مفصَّلة لشبكات الاستشعار. تبدأ المقاربة بتنقية وتبسيط بيانات الهجوم الحقيقية والمحاكاة، محتفظةً فقط بأكثر عناصر الاتصال الشبكي إفادةً—مثل معدلات الحركة، معلومات البروتوكول، والتوقيت. يقيم نموذج خدمة على شكل "شبكة" مدى إجهاد كل اتصال للنظام، بينما تبحث خوارزمية تحسين مُستلهمة من حركة العناكب عن أفضل تركيبة من الميزات، متجنبة الإشارات المكررة أو قليلة القيمة. تُغذى هذه الميزات المدمجة والمختارة بعناية بعد ذلك إلى نموذج تعلم عميق يستخدم مرشحات طبقية لتعلّم أنماط حركة دقيقة مرتبطة بفيض TRACE.

اختبار الحارس الجديد

قيّم الفريق أداء EDSMCNN باستخدام مجموعة بيانات معروفة لهجمات DDoS، تم تعزيزها أو تعديلها لتمثيل سلوك نمط TRACE، وقسموها إلى مجموعات تدريب واختبار. قارنوا طريقتهم بعدة تقنيات قائمة، بما في ذلك دفاعات الشبكات المعرفة بالبرمجيات، نماذج حركة وبائية، المنطق الضبابي، ومصنِّفات k الأقرب. عبر هذه الاختبارات، اكتشف EDSMCNN باستمرار النشاط الخبيث الشبيه بـTRACE بدقة وحساسية ونوعية أعلى. وفي الوقت نفسه، قلل من الإنذارات الكاذبة، وخفَّض استخدام CPU ومتطلبات الذاكرة، وقلل استهلاك الطاقة، وسرّع زمن الكشف—مزايا رئيسية لعُقَد المستشعرات العاملة بالبطارية والتي يجب أن تعمل دون مراقبة لفترات طويلة.

ما الذي يعنيه هذا لبيئات ذكية أكثر أمانًا

بعبارة بسيطة، تُظهر الدراسة أنه من الممكن بناء حارس رقمي أذكى وأخف للأجهزة الصغيرة المتصلة بالإنترنت. من خلال تعليم نموذج تعلم عميق مخصص للتعرّف على البصمات الدقيقة لفيض HTTP TRACE، يبرهن المؤلفون على طريقة للحفاظ على استجابة وأمن شبكات الاستشعار اللاسلكية الحرجة حتى أثناء الهجوم. تشير نتائجهم إلى أن دفاعات المستقبل للمنازل والمدن والمواقع الصناعية الذكية يمكن أن تكون دقيقة ومقتصدة في موارد الحوسبة، وتوجه إلى توسيع هذه المقاربة لتشمل بروتوكولات ويب أحدث وأساليب هجوم متطورة كي تواصل أجهزة الاستشعار غدًا العمل بأمان في عالم إلكتروني أكثر عدائية.

الاستشهاد: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

الكلمات المفتاحية: شبكات الاستشعار اللاسلكية, هجمات الحرمان من الخدمة الموزعة, فيض HTTP TRACE, أمن التعلم العميق, كشف التسلل