Clear Sky Science · pl

Wykrywanie powodzi HTTP TRACE oparte na głębokim uczeniu w bezprzewodowych sieciach sensorowych z użyciem głębokiej spektralnej wielowarstwowej konwolucyjnej sieci neuronowej

Dlaczego to ma znaczenie dla codziennych urządzeń podłączonych do sieci

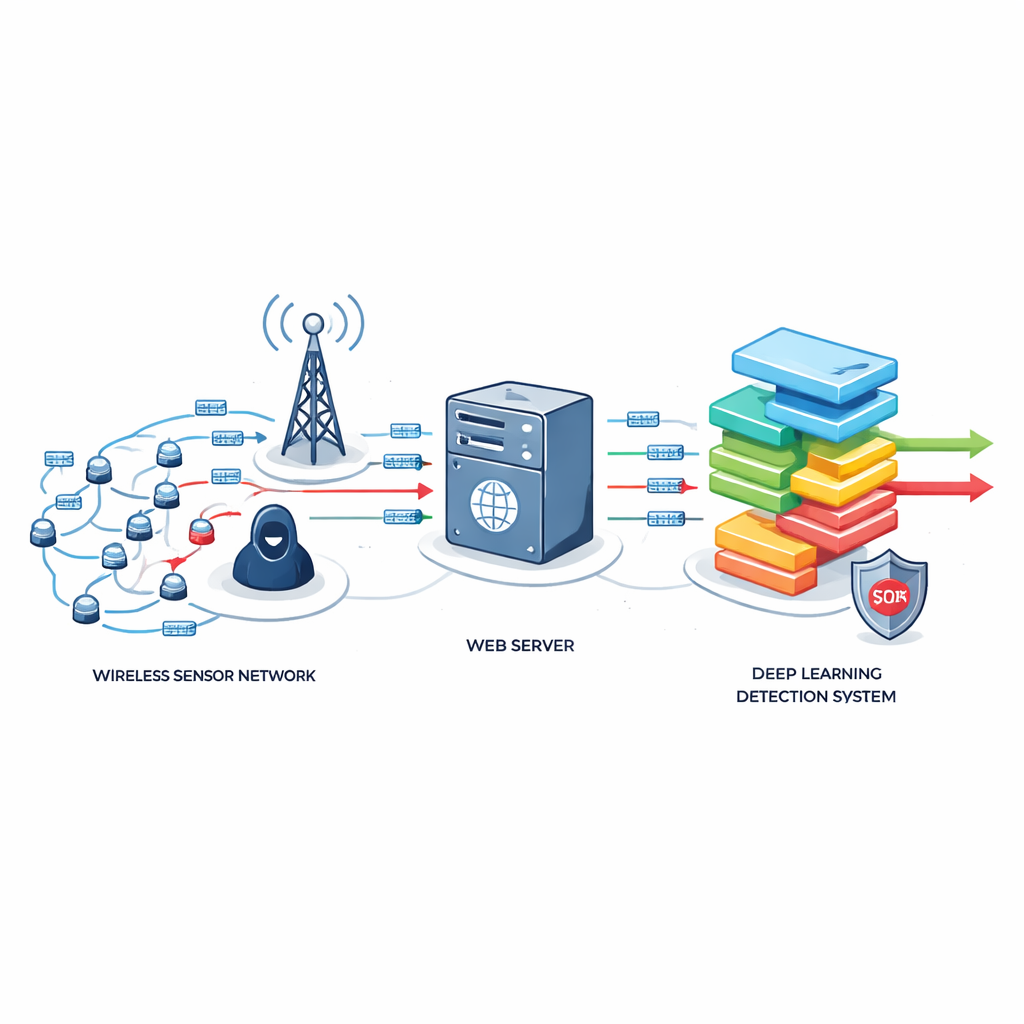

Od inteligentnych latarni ulicznych po systemy bezpieczeństwa domowego — coraz więcej urządzeń cicho komunikuje się z internetem za pośrednictwem małych, bezprzewodowych czujników. Te bezprzewodowe sieci sensorowe ułatwiają współczesne życie, ale jednocześnie otwierają nowe możliwości dla hakerów. Badanie to analizuje podstępny rodzaj ataku sieciowego, który może wyłączyć takie małe urządzenia lub wykradać dane, oraz przedstawia nowe zabezpieczenie oparte na sztucznej inteligencji, zaprojektowane specjalnie z myślą o ograniczeniach energetycznych i sprzętowych takich systemów.

Cicha powódź przypominająca zwykły ruch webowy

Praca koncentruje się na rozproszonych atakach odmowy usługi (DDoS), w których napastnik zalewa cel żądaniami sieciowymi, aż przestanie on odpowiadać prawdziwym użytkownikom. Szczególnie podstępna wersja wykorzystuje zwykłe żądania HTTP, które wyglądają niemal identycznie jak te wysyłane przez zwykłą przeglądarkę. W tym badaniu szczególną uwagę poświęcono metodzie HTTP TRACE — rzadko używanej funkcji sieciowej, która po prostu odsyła z powrotem to, co otrzymała. Przy nadużyciu na dużą skalę powtarzające się żądania TRACE mogą przeciążyć ograniczone zasoby procesora i pamięci małej sieci sensorowej oraz odsłonić wrażliwe informacje, takie jak dane sesji, napastnikowi.

Dlaczego małe sieci sensorowe są łatwym celem

W przeciwieństwie do dużych centrów danych, bezprzewodowe sieci sensorowe działają na tanich układach o skromnej mocy obliczeniowej, niewielkiej pamięci i ograniczonej żywotności baterii. Często znajdują się na krawędzi internetu, zbierając pomiary temperatury, drgań czy natężenia ruchu i przekazując je przez serwery WWW. Ponieważ ruch wywołany powodzią TRACE bardzo przypomina normalne żądania HTTP GET i POST, tradycyjne mechanizmy obronne — które polegają na wyraźnych skokach natężenia ruchu lub kosztownej analizie — albo nie wykrywają tych ataków, albo zużywają zbyt wiele zasobów. Autorzy pokazują, że wiele istniejących metod zostało zaprojektowanych dla wydajnych maszyn i nie uwzględnia, jak echo TRACE i statyczne wzorce URL wyczerpują rzadkie zasoby energetyczne i cykle CPU w tych małych sieciach.

Dopasowany nadzorca oparty na głębokim uczeniu

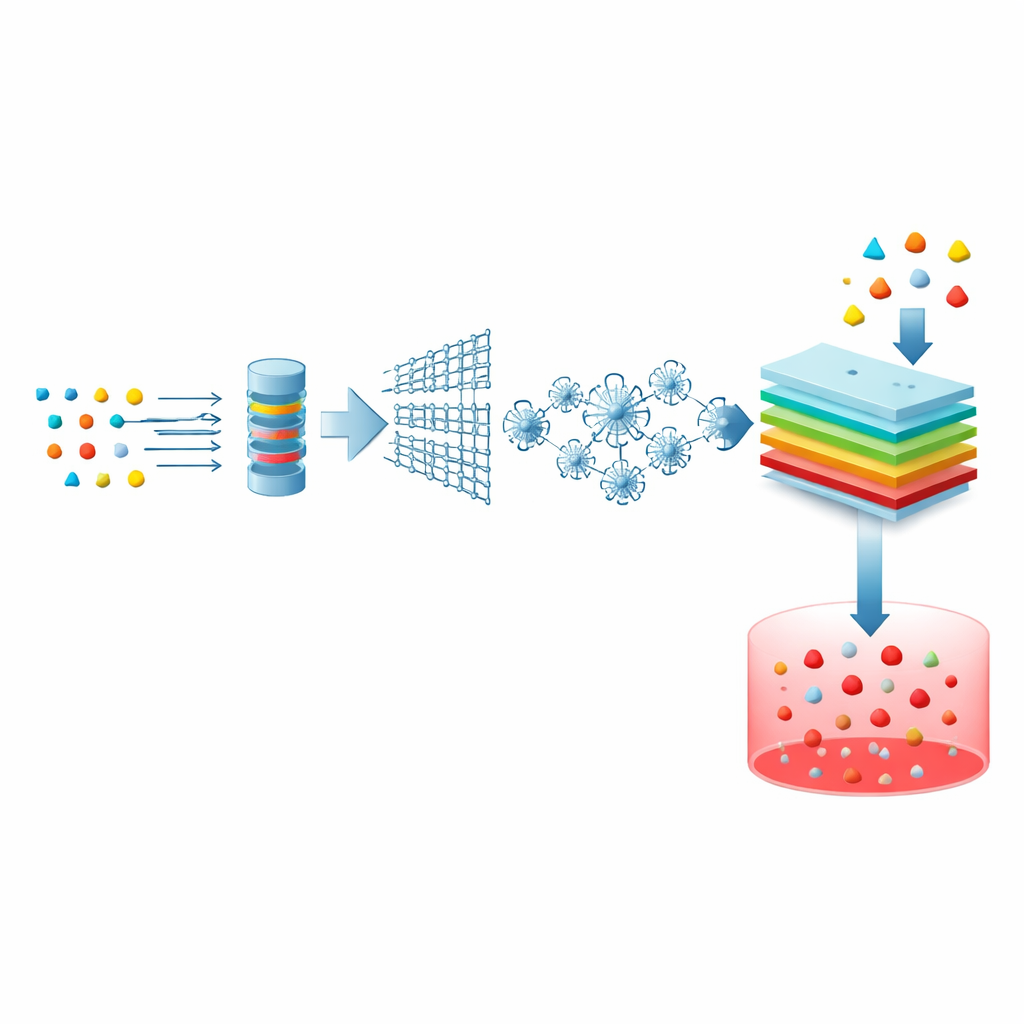

Aby wypełnić tę lukę, badacze zaprojektowali Ulepszoną Głęboką Spektralną Wielowarstwową Konwolucyjną Sieć Neuronową, w skrócie EDSMCNN, dostrojoną do potrzeb sieci sensorowych. Podejście zaczyna się od oczyszczenia i uproszczenia rzeczywistych oraz symulowanych danych ataków, zachowując tylko najbardziej informacyjne elementy każdego połączenia sieciowego — na przykład tempo ruchu, informacje o protokole i znaczniki czasowe. Model usług w stylu „kratownicy” ocenia, jak bardzo każde połączenie obciąża system, podczas gdy inspirowany zachowaniem pająków algorytm optymalizacji wyszukuje najlepsze kombinacje cech, unikając redundantnych lub niskowartościowych sygnałów. Te zwarte, starannie dobrane cechy są następnie przekazywane do modelu głębokiego uczenia, który przy użyciu wielowarstwowych filtrów uczy się subtelnych wzorców ruchu związanych z powodziami TRACE.

Testowanie nowej straży

Zespół ocenił EDSMCNN przy użyciu dobrze znanego zestawu danych DDoS, wzbogaconego lub zmodyfikowanego tak, by odzwierciedlać zachowania w stylu TRACE, i podzielił go na zbiory treningowy i testowy. Porównali swoją metodę z kilkoma istniejącymi technikami, w tym obronami opartymi na programowo definiowanej sieci (SDN), modelami ruchu w stylu epidemii, logiką rozmytą oraz klasyfikatorami k-NN. W tych testach EDSMCNN konsekwentnie wykrywał złośliwą aktywność przypominającą TRACE z wyższą dokładnością, czułością i specyficznością. Jednocześnie zmniejszał liczbę fałszywych alarmów, obniżał wykorzystanie CPU i zapotrzebowanie na pamięć, redukował zużycie energii oraz skracał czas detekcji — kluczowe zalety dla zasilanych baterią węzłów sensorowych, które muszą działać bez nadzoru przez długie okresy.

Co to oznacza dla bezpieczniejszych inteligentnych środowisk

Mówiąc prościej, badanie pokazuje, że możliwe jest zbudowanie mądrzejszej, lżejszej cyfrowej ochrony dla małych urządzeń podłączonych do internetu. Poprzez nauczenie dopasowanego modelu głębokiego uczenia rozpoznawania subtelnych odcisków palców powodzi HTTP TRACE, autorzy przedstawiają sposób na utrzymanie krytycznych bezprzewodowych sieci sensorowych w stanie responsywnym i bezpiecznym, nawet w trakcie ataku. Wyniki sugerują, że przyszłe mechanizmy obronne dla inteligentnych domów, miast i zakładów przemysłowych mogą być jednocześnie precyzyjne i oszczędne pod względem zasobów obliczeniowych, a także wskazują na możliwość rozszerzenia tego podejścia na nowsze protokoły sieciowe i ewoluujące style ataków, tak aby jutro czujniki mogły nadal działać bezpiecznie w coraz bardziej wrogim świecie online.

Cytowanie: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

Słowa kluczowe: bezprzewodowe sieci sensorowe, atak DDoS, flooding HTTP TRACE, bezpieczeństwo oparte na głębokim uczeniu, wykrywanie włamań