Clear Sky Science · it

Rilevamento di inondazioni HTTP TRACE basato su deep learning nelle reti di sensori wireless utilizzando una rete neurale convoluzionale multilivello spettrale profonda

Perché questo conta per i dispositivi connessi di tutti i giorni

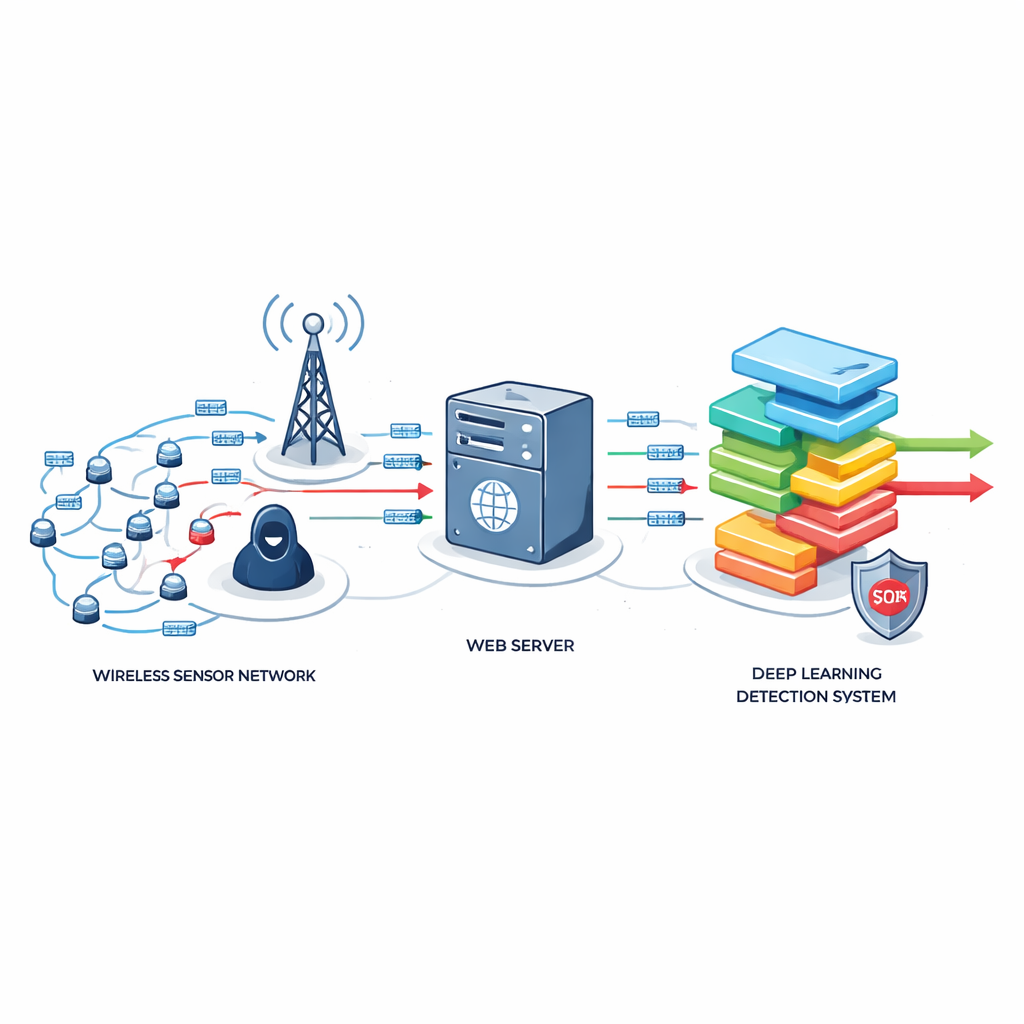

Dai lampioni intelligenti ai sistemi di sicurezza domestica, sempre più dispositivi comunicano discretamente con Internet tramite piccoli sensori wireless. Queste reti di sensori wireless rendono la vita moderna più agevole, ma aprono anche nuove porte agli hacker. Questo studio esplora un tipo subdolo di attacco web che può mettere offline questi piccoli dispositivi o sottrarre dati, e introduce una nuova difesa basata sull’intelligenza artificiale progettata specificamente per i vincoli stretti di tali sistemi a basso consumo.

Un’inondazione silenziosa che assomiglia al traffico web normale

Il lavoro si concentra sugli attacchi Distributed Denial-of-Service (DDoS), nei quali un aggressore sovraccarica un bersaglio con richieste Internet fino a quando non è più in grado di rispondere agli utenti legittimi. Una versione particolarmente insidiosa utilizza normali richieste web che appaiono quasi identiche a quelle inviate da un browser comune. In questo studio, il fuoco è sul metodo HTTP TRACE—una funzionalità web raramente usata che semplicemente rimanda indietro ciò che riceve. Quando sfruttata su larga scala, richieste TRACE ripetute possono sia sforzare il limitato processore e la memoria di una piccola rete di sensori sia restituire informazioni sensibili, come dati di sessione, a un aggressore.

Perché le piccole reti di sensori sono bersagli facili

Oltre ai grandi data center, le reti di sensori wireless funzionano su chip a basso costo con potenza di calcolo modesta, scarsa memoria e autonomia limitata della batteria. Spesso si trovano al margine di Internet, raccogliendo misure come temperatura, vibrazione o flusso del traffico e inoltrandole tramite server web. Poiché il traffico da inondazione TRACE somiglia da vicino all’attività HTTP GET e POST normale, le difese tradizionali—che si basano su chiare impennate di volume di traffico o su analisi molto pesanti—o non rilevano questi attacchi o consumano troppe risorse. Gli autori mostrano che molti metodi esistenti sono stati progettati per macchine potenti e non tengono conto di come il comportamento di eco del TRACE e i pattern URL statici prosciughino l’energia e i cicli CPU scarsi in queste piccole reti.

Una sentinella su misura basata sul deep learning

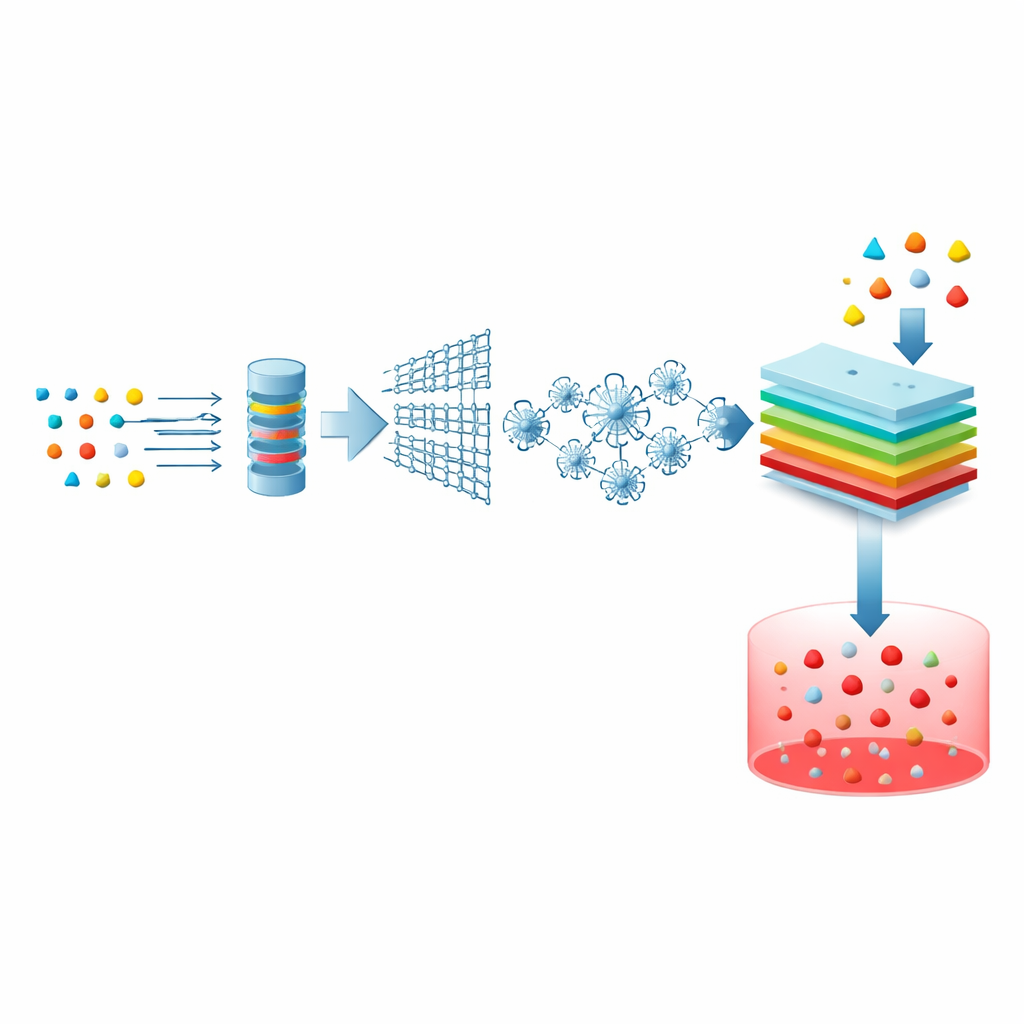

Per colmare questo vuoto, i ricercatori hanno progettato una Enhanced Deep Spectral Multi-Layer Convolutional Neural Network, o EDSMCNN, ottimizzata per le reti di sensori. L’approccio inizia pulendo e semplificando dati di attacco reali e simulati, mantenendo solo i pezzi più informativi di ogni connessione web—per esempio, tassi di traffico, informazioni di protocollo e temporizzazione. Un modello di servizio in stile “reticolo” valuta quanto ogni connessione grava sul sistema, mentre un algoritmo di ottimizzazione ispirato ai ragni cerca la migliore combinazione di caratteristiche, evitando segnali ridondanti o di scarso valore. Queste caratteristiche compatte e accuratamente selezionate vengono poi alimentate in un modello di deep learning che usa filtri a strati per apprendere i sottili pattern di traffico associati alle inondazioni TRACE.

Mettere alla prova la nuova guardia

Il team ha valutato EDSMCNN usando un noto dataset DDoS, integrato o adattato per rappresentare il comportamento in stile TRACE, e lo ha suddiviso in set di addestramento e di test. Hanno confrontato il loro metodo con diverse tecniche esistenti, incluse difese basate su software-defined networking, modelli di traffico in stile epidemico, logica fuzzy e classificatori k-nearest-neighbor. In questi test, EDSMCNN ha rilevato in modo consistente attività malevole simili a TRACE con maggiore accuratezza, sensibilità e specificità. Allo stesso tempo ha ridotto i falsi allarmi, abbassato l’uso della CPU e le richieste di memoria, ridotto il consumo energetico e accorciato i tempi di rilevamento—vantaggi chiave per i nodi sensoriali alimentati a batteria che devono funzionare in modo autonomo per lunghi periodi.

Cosa significa per ambienti intelligenti più sicuri

In termini semplici, lo studio mostra che è possibile costruire una guardia digitale più intelligente e leggera per i piccoli dispositivi connessi a Internet. Insegnando a un modello di deep learning su misura a riconoscere le sottili impronte delle inondazioni HTTP TRACE, gli autori dimostrano un modo per mantenere le reti di sensori wireless critiche reattive e sicure, anche sotto attacco. I loro risultati suggeriscono che le difese future per case intelligenti, città e siti industriali possono essere sia precise sia parsimoniose con le risorse di calcolo, e indicano di estendere questo approccio a protocolli web più recenti e a stili di attacco in evoluzione affinché i sensori di domani possano continuare a operare in sicurezza in un mondo online sempre più ostile.

Citazione: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

Parole chiave: reti di sensori wireless, attacchi DDoS, inondazione HTTP TRACE, sicurezza basata su deep learning, rilevamento delle intrusioni