Clear Sky Science · fr

Détection d’inondation HTTP TRACE basée sur l’apprentissage profond dans les réseaux de capteurs sans fil en utilisant un réseau de neurones convolutionnel multicouche spectral profond

Pourquoi cela compte pour les objets connectés du quotidien

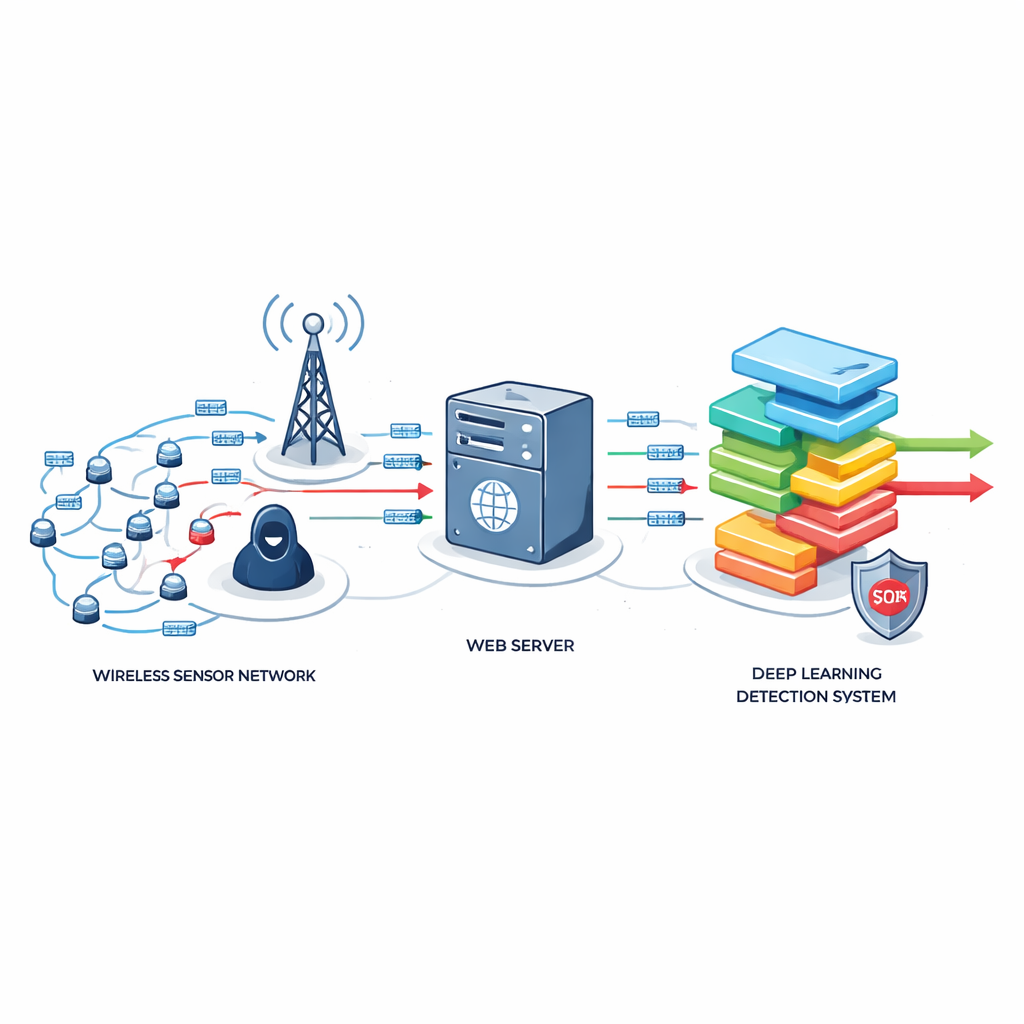

Des réverbères intelligents aux systèmes de sécurité domestique, de plus en plus d’appareils communiquent discrètement avec Internet via de petits capteurs sans fil. Ces réseaux de capteurs sans fil facilitent la vie moderne — mais ouvrent aussi de nouvelles opportunités aux pirates. Cette étude examine un type furtif d’attaque web qui peut mettre ces petits appareils hors ligne ou voler des données, et elle présente une nouvelle défense basée sur l’intelligence artificielle, conçue spécifiquement pour les contraintes strictes de ces systèmes basse consommation.

Une inondation silencieuse qui ressemble à du trafic web normal

Le travail se concentre sur les attaques par déni de service distribué (DDoS), dans lesquelles un attaquant submerge une cible de requêtes Internet jusqu’à ce qu’elle ne puisse plus répondre aux utilisateurs légitimes. Une variante particulièrement insidieuse utilise des requêtes web ordinaires qui ressemblent presque exactement à ce qu’enverrait un navigateur classique. Dans cette étude, l’accent est mis sur la méthode HTTP TRACE — une fonctionnalité web peu utilisée qui renvoie simplement ce qu’elle reçoit. Lorsqu’elle est exploitée à grande échelle, la répétition de requêtes TRACE peut à la fois surcharger le processeur et la mémoire limités d’un petit réseau de capteurs et renvoyer des informations sensibles, comme des données de session, à un attaquant.

Pourquoi les petits réseaux de capteurs sont des cibles faciles

À la différence des grands centres de données, les réseaux de capteurs sans fil fonctionnent sur des puces peu coûteuses avec une puissance de calcul modeste, peu de mémoire et une autonomie limitée. Ils se trouvent souvent en périphérie d’Internet, collectant des mesures comme la température, les vibrations ou le flux de circulation et les relayant via des serveurs web. Parce que le trafic d’inondation TRACE imite de près l’activité HTTP GET et POST normale, les défenses traditionnelles — qui reposent sur des pics évidents de volume de trafic ou sur des analyses gourmandes — manquent soit ces attaques, soit consomment trop de ressources. Les auteurs montrent que de nombreuses méthodes existantes ont été conçues pour des machines puissantes et ne prennent pas en compte la façon dont le comportement d’écho du TRACE et les motifs d’URLs statiques épuisent l’énergie et les cycles CPU limités de ces petits réseaux.

Un gardien sur mesure basé sur l’apprentissage profond

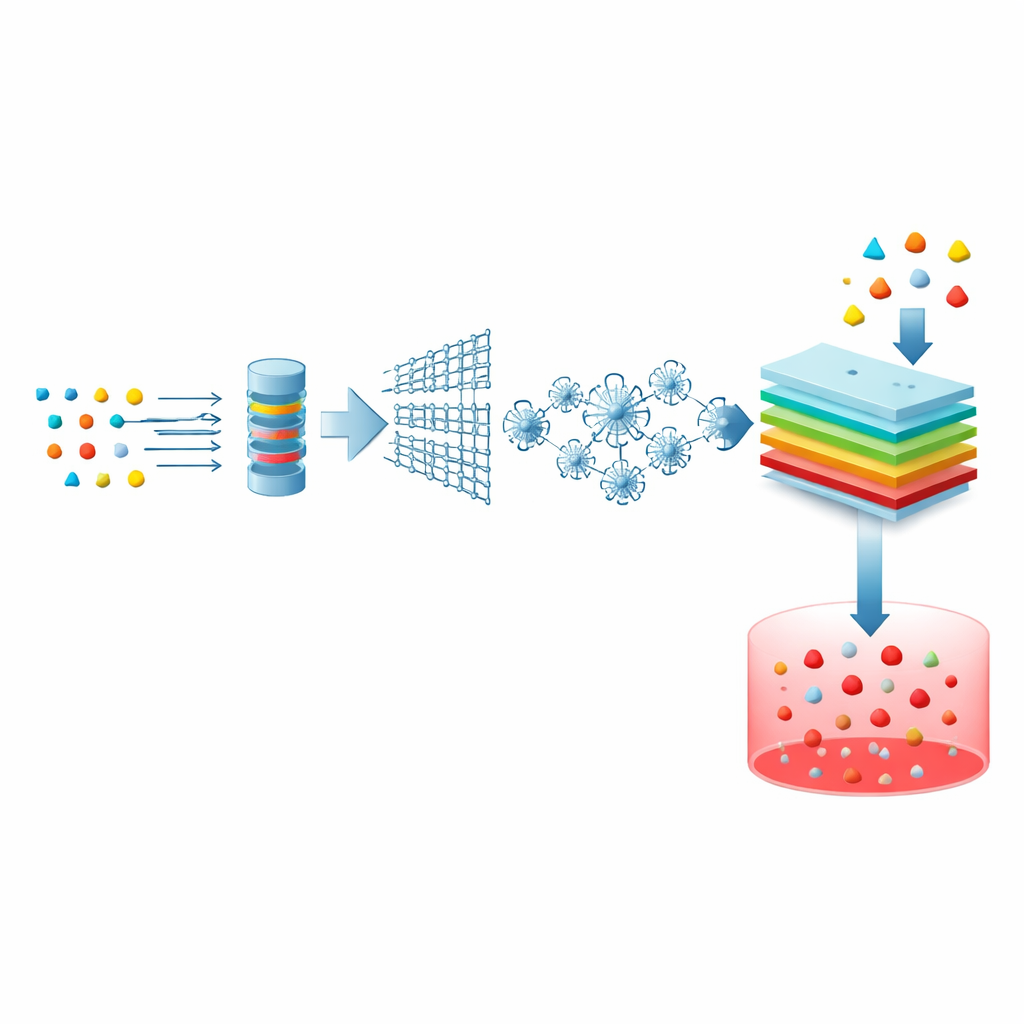

Pour combler cette lacune, les chercheurs ont conçu un réseau convolutionnel multicouche spectral profond amélioré, appelé EDSMCNN, adapté aux réseaux de capteurs. L’approche commence par nettoyer et simplifier des données d’attaque réelles et simulées, ne conservant que les éléments les plus informatifs de chaque connexion web — par exemple, les débits de trafic, les informations de protocole et le timing. Un modèle de service de type « réseau » évalue dans quelle mesure chaque connexion sollicite le système, tandis qu’un algorithme d’optimisation s’inspirant du comportement des araignées recherche la meilleure combinaison de caractéristiques, évitant les signaux redondants ou de faible valeur. Ces caractéristiques compactes et soigneusement choisies sont ensuite fournies à un modèle d’apprentissage profond qui utilise des filtres en couches pour apprendre des motifs de trafic subtils associés aux inondations TRACE.

Mettre la nouvelle garde à l’épreuve

L’équipe a évalué l’EDSMCNN en utilisant un jeu de données DDoS bien connu, complété ou ajusté pour représenter le comportement de type TRACE, et l’a divisé en ensembles d’entraînement et de test. Ils ont comparé leur méthode à plusieurs techniques existantes, dont des défenses fondées sur le réseau défini par logiciel, des modèles de trafic de type épidémique, la logique floue et des classifieurs k-plus proches voisins. Dans ces tests, l’EDSMCNN a systématiquement détecté l’activité malveillante de type TRACE avec une précision, une sensibilité et une spécificité supérieures. Parallèlement, il a réduit les fausses alertes, diminué l’utilisation du CPU et les besoins en mémoire, réduit la consommation d’énergie et raccourci le temps de détection — des avantages clés pour des nœuds capteurs alimentés par batterie qui doivent fonctionner longtemps sans surveillance.

Ce que cela signifie pour des environnements connectés plus sûrs

En termes simples, l’étude montre qu’il est possible de construire une garde numérique plus intelligente et plus légère pour les petits appareils connectés à Internet. En apprenant à un modèle d’apprentissage profond adapté à reconnaître les empreintes subtiles des inondations HTTP TRACE, les auteurs démontrent une façon de maintenir la réactivité et la sécurité des réseaux de capteurs sans fil critiques, même sous attaque. Leurs résultats suggèrent que les défenses futures pour les maisons intelligentes, les villes et les sites industriels peuvent être à la fois précises et économes en ressources informatiques, et ils indiquent l’intérêt d’étendre cette approche aux nouveaux protocoles web et aux styles d’attaque en évolution afin que les capteurs de demain puissent continuer à fonctionner en toute sécurité dans un monde en ligne de plus en plus hostile.

Citation: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

Mots-clés: réseaux de capteurs sans fil, attaques DDoS, inondation HTTP TRACE, sécurité par apprentissage profond, détection d’intrusion