Clear Sky Science · nl

Detectie van HTTP TRACE-floods met deep learning in draadloze sensornetwerken met behulp van een diepe spectrale meerlaagse convolutionele neurale netwerk

Waarom dit belangrijk is voor alledaagse verbonden apparaten

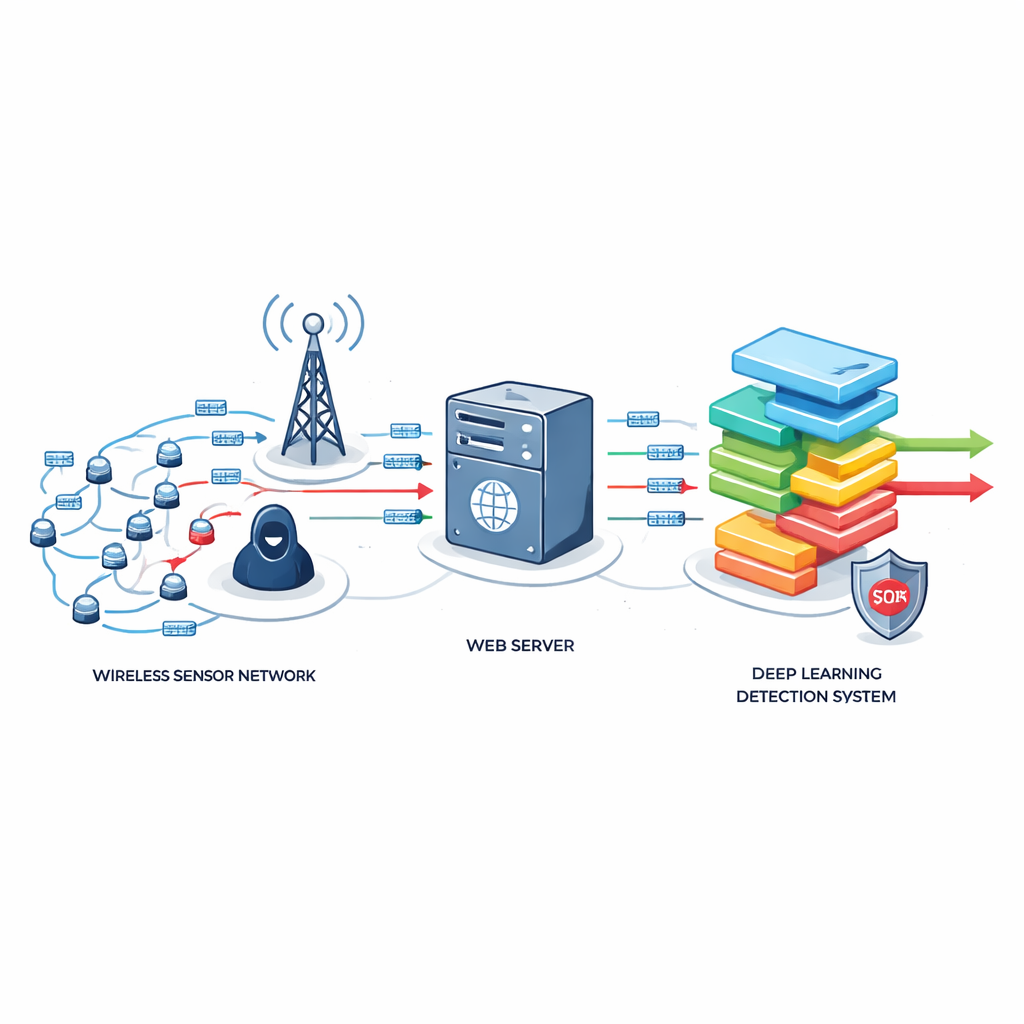

Van slimme straatverlichting tot alarmsystemen thuis: steeds meer apparaten communiceren stilletjes met internet via kleine draadloze sensoren. Deze draadloze sensornetwerken maken het moderne leven makkelijker — maar ze openen ook nieuwe kansen voor hackers. Deze studie onderzoekt een geraffineerd type webaanval dat deze kleine apparaten offline kan halen of gegevens kan stelen, en introduceert een nieuwe op kunstmatige intelligentie gebaseerde verdediging die speciaal is ontworpen voor de strakke beperkingen van zulke energiezuinige systemen.

Een stille flood die op normale webverkeer lijkt

Het werk richt zich op Distributed Denial-of-Service (DDoS)-aanvallen, waarbij een aanvaller een doelwit overspoelt met internetverzoeken totdat het niet meer op echte gebruikers kan reageren. Een bijzonder listige variant gebruikt gewone webverzoeken die bijna identiek lijken aan wat een normale browser zou sturen. In deze studie staat de HTTP TRACE-methode centraal — een weinig gebruikte webfunctie die simpelweg teruggeeft wat het ontvangt. Wanneer dit op grote schaal wordt misbruikt, kunnen herhaalde TRACE-verzoeken zowel de beperkte processor en het geheugen van een klein sensornetwerk belasten als gevoelige informatie, zoals sessiegegevens, aan een aanvaller terugkaatsen.

Waarom kleine sensornetwerken makkelijke doelen zijn

In tegenstelling tot grote datacenters draaien draadloze sensornetwerken op goedkope chips met bescheiden rekenkracht, weinig geheugen en beperkte batterijduur. Ze bevinden zich vaak aan de rand van het internet en verzamelen metingen zoals temperatuur, trillingen of verkeersstromen en sturen die door via webservers. Omdat TRACE-floodverkeer sterk lijkt op normaal HTTP GET- en POST-verkeer, missen traditionele verdedigingen — die afhankelijk zijn van duidelijke pieken in verkeersvolume of zware analyses — deze aanvallen of verbruiken ze te veel middelen. De auteurs tonen aan dat veel bestaande methoden zijn ontworpen voor krachtige machines en geen rekening houden met hoe het echo-gedrag van TRACE en statische URL-patronen de schaarse energie en CPU-cycli in deze kleine netwerken uitputten.

Een op maat gemaakte deep-learning waakhond

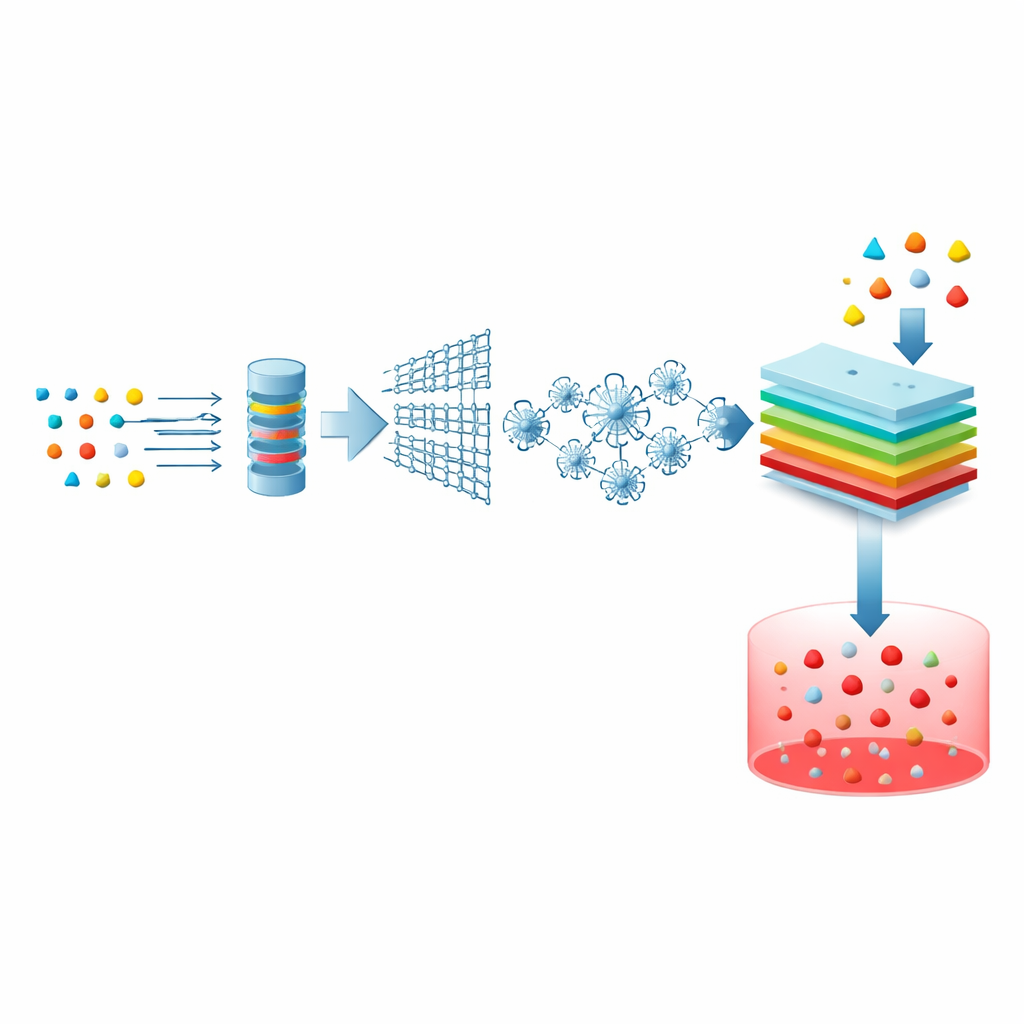

Om deze kloof te dichten, ontwierpen de onderzoekers een Enhanced Deep Spectral Multi-Layer Convolutional Neural Network, of EDSMCNN, afgestemd op sensornetwerken. De aanpak begint met het schonen en vereenvoudigen van echte en gesimuleerde aanvalgegevens, waarbij alleen de meest informatieve onderdelen van elke webverbinding worden bewaard — bijvoorbeeld verkeerssnelheden, protocolinformatie en timing. Een "lattice"-achtig servicemodel evalueert hoe zwaar elke verbinding het systeem belast, terwijl een spin-geïnspireerd optimalisatie-algoritme zoekt naar de beste combinatie van kenmerken en redundante of weinig waardevolle signalen vermijdt. Deze compacte, zorgvuldig gekozen kenmerken worden vervolgens gevoed aan een deep-learningmodel dat met gelaagde filters subtiele verkeerspatronen leert die samenhangen met TRACE-floods.

De nieuwe bewakingstest

Het team evalueerde EDSMCNN met een bekend DDoS-dataset, aangevuld of aangepast om TRACE-achtig gedrag te vertegenwoordigen, en splitste deze in trainings- en testsets. Ze vergeleken hun methode met meerdere bestaande technieken, waaronder software-defined networking-verdedigingen, epidemische verkeersmodellen, fuzzy logic en k-nearest-neighbor-classifiers. In al deze tests detecteerde EDSMCNN consequent kwaadaardige TRACE-achtige activiteiten met hogere nauwkeurigheid, sensitiviteit en specificiteit. Tegelijkertijd verminderde het valse alarmen, daalde het CPU-gebruik en het geheugenverbruik, nam het energieverbruik af en werd de detectietijd verkort — belangrijke voordelen voor op batterijen werkende sensorknopen die lange tijd onbemand moeten draaien.

Wat dit betekent voor veiligere slimme omgevingen

Kort gezegd laat de studie zien dat het mogelijk is een slimmer, lichter digitaal schild te bouwen voor kleine internetverbonden apparaten. Door een op maat gemaakt deep-learningmodel te leren de subtiele vingerafdrukken van HTTP TRACE-floods te herkennen, tonen de auteurs een manier om cruciale draadloze sensornetwerken responsief en veilig te houden, zelfs tijdens een aanval. Hun resultaten suggereren dat toekomstige verdedigingen voor slimme huizen, steden en industriële locaties zowel precies kunnen zijn als zuinig met rekenmiddelen, en wijzen op het uitbreiden van deze aanpak naar nieuwere webprotocollen en evoluerende aanvalsvormen zodat de sensoren van morgen veilig kunnen blijven werken in een steeds vijandiger online wereld.

Bronvermelding: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

Trefwoorden: draadloze sensornetwerken, DDoS-aanvallen, HTTP TRACE-flooding, deep learning beveiliging, indringingsdetectie