Clear Sky Science · es

Detección de inundaciones HTTP TRACE basada en aprendizaje profundo en redes de sensores inalámbricos mediante una red neuronal convolucional multicapa espectral profunda

Por qué esto importa para los dispositivos conectados cotidianos

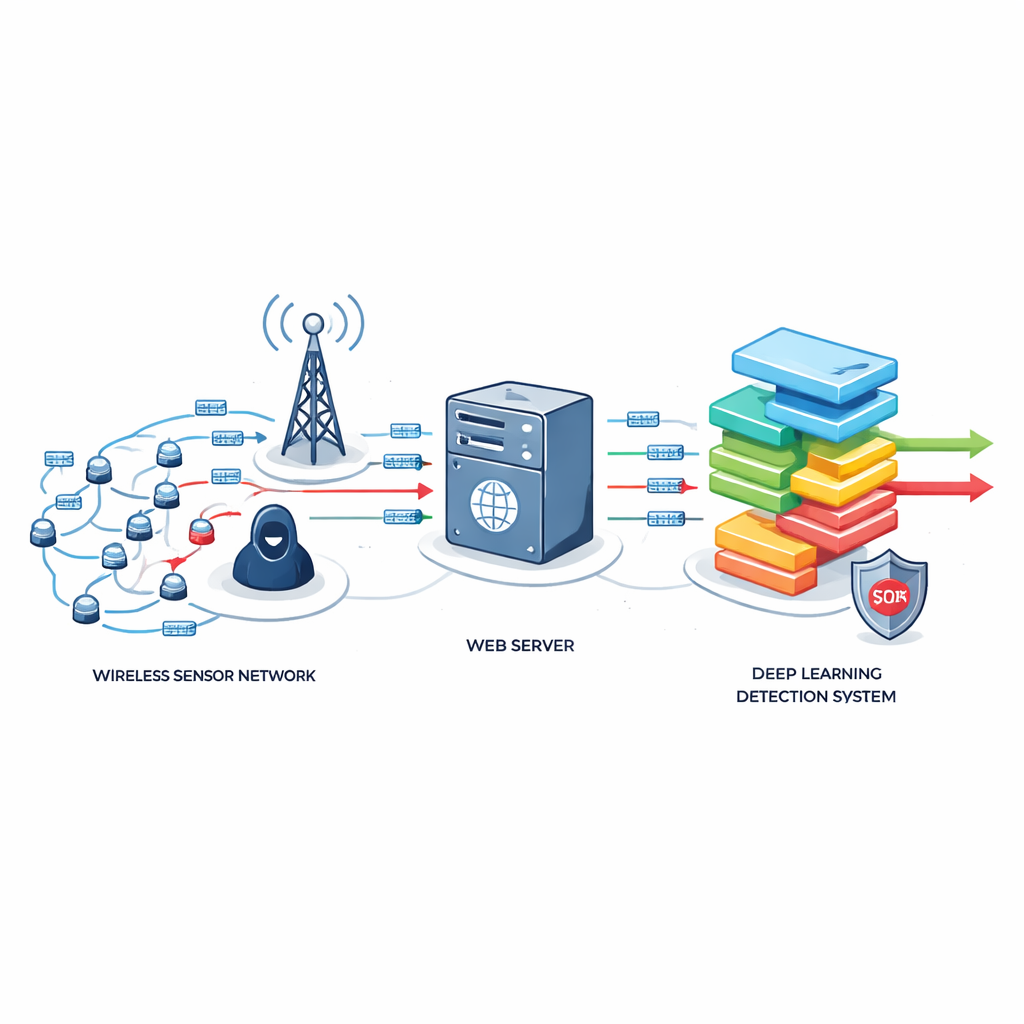

Desde farolas inteligentes hasta sistemas de seguridad domésticos, cada vez más dispositivos se comunican silenciosamente con Internet a través de diminutos sensores inalámbricos. Estas redes de sensores inalámbricos facilitan la vida moderna, pero también abren nuevas puertas a los hackers. Este estudio explora un tipo sigiloso de ataque web que puede dejar estos pequeños dispositivos fuera de servicio o robar datos, y presenta una nueva defensa basada en inteligencia artificial diseñada específicamente para las limitaciones estrictas de estos sistemas de baja potencia.

Una inundación silenciosa que parece tráfico web normal

El trabajo se centra en los ataques de Denegación de Servicio Distribuida (DDoS), en los que un atacante satura un objetivo con solicitudes de Internet hasta que ya no puede responder a usuarios reales. Una variante especialmente escurridiza usa solicitudes web ordinarias que se parecen casi idénticas a lo que enviaría un navegador normal. En este estudio, el foco está en el método HTTP TRACE—una característica web poco usada que simplemente devuelve lo que recibe. Cuando se abusa de ella a gran escala, las solicitudes TRACE repetidas pueden tanto sobrecargar el procesador y la memoria limitados de una pequeña red de sensores como devolver información sensible, como datos de sesión, a un atacante.

Por qué las pequeñas redes de sensores son objetivos fáciles

A diferencia de los grandes centros de datos, las redes de sensores inalámbricos funcionan con chips de bajo costo con potencia de procesamiento modesta, poca memoria y una vida de batería limitada. A menudo se sitúan en el borde de Internet, recopilando medidas como temperatura, vibración o flujo de tráfico y retransmitiéndolas a través de servidores web. Dado que el tráfico de inundación TRACE imita de cerca la actividad HTTP GET y POST normales, las defensas tradicionales—que dependen de picos claros en el volumen de tráfico o de análisis intensivos—o bien pasan por alto estos ataques o consumen demasiados recursos. Los autores muestran que muchos métodos existentes fueron diseñados para máquinas potentes y no tienen en cuenta cómo el comportamiento de eco de TRACE y los patrones de URL estáticos agotan la escasa energía y los ciclos de CPU en estas pequeñas redes.

Un vigilante de aprendizaje profundo a medida

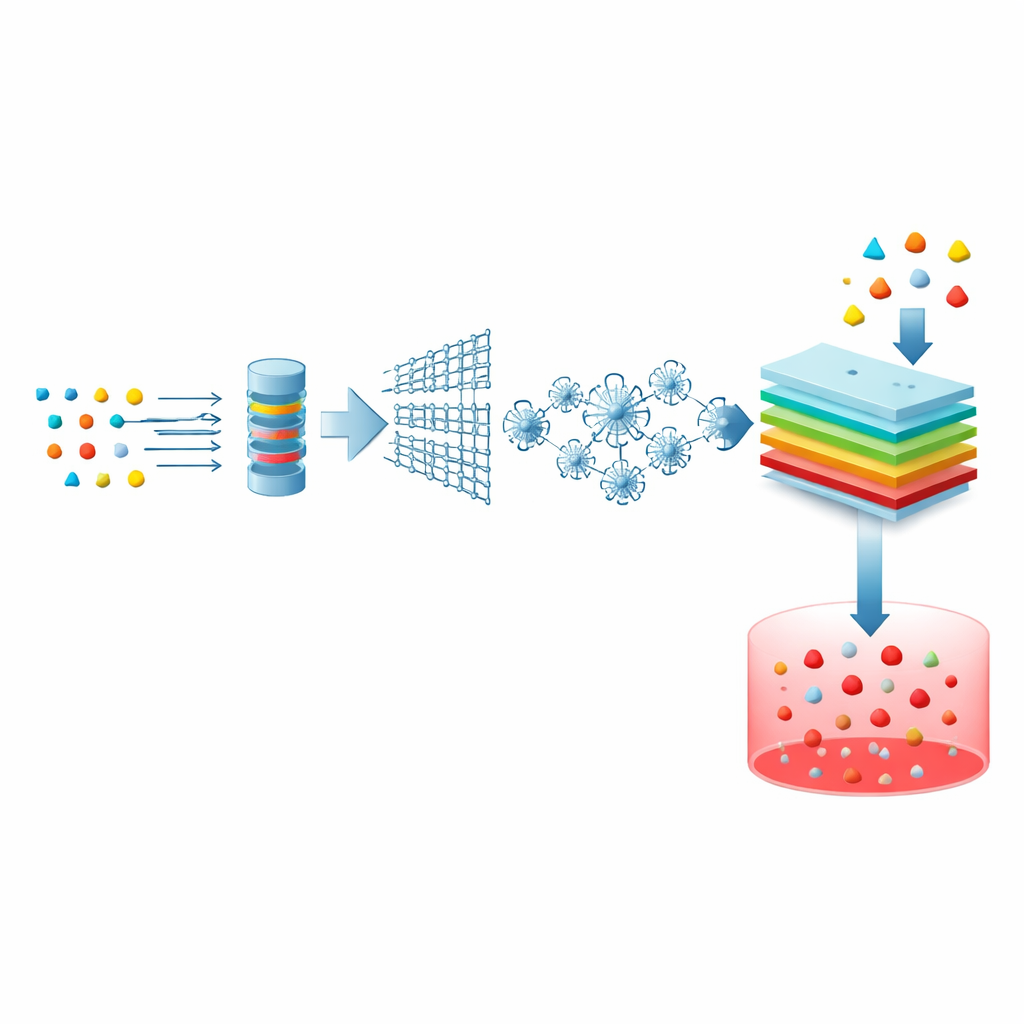

Para abordar esta brecha, los investigadores diseñaron una Red Neuronal Convolucional Multicapa Espectral Profunda mejorada, o EDSMCNN, afinada para redes de sensores. El enfoque comienza limpiando y simplificando datos de ataque reales y simulados, conservando solo las piezas más informativas de cada conexión web—por ejemplo, tasas de tráfico, información de protocolo y tiempos. Un modelo de servicio de estilo "retícula" evalúa cuánto carga cada conexión al sistema, mientras que un algoritmo de optimización inspirado en arácnidos busca la mejor combinación de características, evitando señales redundantes o de poco valor. Estas características compactas y cuidadosamente elegidas se introducen luego en un modelo de aprendizaje profundo que utiliza filtros en capas para aprender patrones sutiles de tráfico asociados con las inundaciones TRACE.

Poniendo a prueba al nuevo guardián

El equipo evaluó EDSMCNN usando un conjunto de datos DDoS conocido, complementado o ajustado para representar el comportamiento al estilo TRACE, y lo dividió en conjuntos de entrenamiento y prueba. Compararon su método con varias técnicas existentes, incluidas defensas basadas en redes definidas por software, modelos de tráfico tipo epidémico, lógica difusa y clasificadores k-vecinos más cercanos. En estas pruebas, EDSMCNN detectó constantemente actividad maliciosa parecida a TRACE con mayor precisión, sensibilidad y especificidad. Al mismo tiempo, redujo las falsas alarmas, disminuyó el uso de CPU y la demanda de memoria, recortó el consumo energético y acortó el tiempo de detección—ventajas clave para nodos sensores alimentados por batería que deben funcionar sin supervisión durante largos periodos.

Qué significa esto para entornos inteligentes más seguros

En términos sencillos, el estudio muestra que es posible construir un guardián digital más inteligente y liviano para los diminutos dispositivos conectados a Internet. Enseñando a un modelo de aprendizaje profundo diseñado a reconocer las huellas sutiles de las inundaciones HTTP TRACE, los autores demuestran una forma de mantener las redes de sensores inalámbricos críticas receptivas y seguras, incluso bajo ataque. Sus resultados sugieren que las defensas futuras para hogares inteligentes, ciudades e instalaciones industriales pueden ser a la vez precisas y frugales con los recursos informáticos, y apuntan a ampliar este enfoque a protocolos web más nuevos y estilos de ataque en evolución para que los sensores del mañana puedan seguir operando con seguridad en un mundo online cada vez más hostil.

Cita: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

Palabras clave: redes de sensores inalámbricos, ataques DDoS, inundación HTTP TRACE, seguridad con aprendizaje profundo, detección de intrusiones